STM32单片机安全机制详解:加密、解密、认证,守护数据安全

发布时间: 2024-07-02 14:42:41 阅读量: 179 订阅数: 99

芯片安全防护概论 第1章-芯片安全防护概论 第2章-侧信道攻击与防护 第3章-故障攻击与防护 第4章-侵入式及半侵入式攻击与防护

# 1. STM32安全机制概述**

STM32单片机集成了全面的安全机制,为设备和数据提供保护。这些机制包括加密、解密、认证和安全启动。通过利用这些功能,开发人员可以创建高度安全的嵌入式系统,保护其免受未经授权的访问和恶意攻击。

本章将介绍STM32安全机制的概述,包括其功能、优势和应用。我们将探讨加密和解密机制,了解对称和非对称加密算法之间的区别。此外,我们还将介绍认证机制,包括数字签名和消息认证码(MAC),以及它们在确保数据完整性和真实性中的作用。

# 2. 加密与解密机制

加密和解密是保护数据安全的核心技术,STM32单片机提供了多种加密和解密算法,满足不同安全需求。

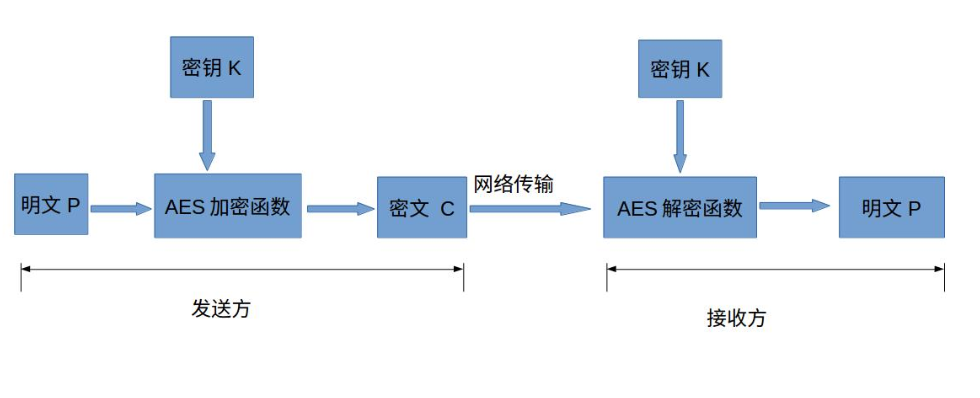

### 2.1 对称加密算法

对称加密算法使用相同的密钥进行加密和解密,常见的对称加密算法包括 AES 和 DES。

#### 2.1.1 AES算法

AES(高级加密标准)是一种分组密码算法,支持 128 位、192 位和 256 位密钥长度。AES 算法具有高安全性、高效率和易于实现等优点,广泛应用于数据加密领域。

```c

// AES 加密函数

int aes_encrypt(const uint8_t *plaintext, uint8_t *ciphertext, const uint8_t *key, int key_len) {

// 初始化 AES 上下文

AES_KEY aes_key;

if (AES_set_encrypt_key(key, key_len * 8, &aes_key) != 0) {

return -1;

}

// 加密数据

AES_encrypt(plaintext, ciphertext, &aes_key);

return 0;

}

```

**逻辑分析:**

* `AES_set_encrypt_key()` 函数设置 AES 加密密钥。

* `AES_encrypt()` 函数执行 AES 加密操作。

**参数说明:**

* `plaintext`:明文数据指针。

* `ciphertext`:密文数据指针。

* `key`:加密密钥指针。

* `key_len`:加密密钥长度(以字节为单位)。

#### 2.1.2 DES算法

DES(数据加密标准)是一种分组密码算法,支持 56 位密钥长度。DES 算法安全性较低,但由于其简单易用,仍然在一些 legacy 系统中使用。

```c

// DES 加密函数

int des_encrypt(const uint8_t *plaintext, uint8_t *ciphertext, const uint8_t *key) {

// 初始化 DES 上下文

DES_key_schedule key_schedule;

DES_set_key_unchecked((const_DES_cblock *)key, &key_schedule);

// 加密数据

DES_ecb_encrypt((const_DES_cblock *)plaintext, (DES_cblock *)ciphertext, &key_schedule, DES_ENCRYPT);

return 0;

}

```

**逻辑分析:**

* `DES_set_key_unchecked()` 函数设置 DES 加密密钥。

* `DES_ecb_encrypt()` 函数执行 DES 加密操作。

**参数说明:**

* `plaintext`:明文数据指针。

* `ciphertext`:密文数据指针。

* `key`:加密密钥指针。

### 2.2 非对称加密算法

非对称加密算法使用一对密钥,一个公钥和一个私钥,公钥用于加密,私钥用于解密。非对称加密算法具有密钥管理灵活、安全性高的优点。

#### 2.2.1 RSA算法

RSA(Rivest-Shamir-Adleman)算法是一种非对称加密算法,支持任意长度的密钥。RSA 算法安全性较高,但加密和解密速度较慢。

```c

// RSA 加密函数

int rsa_encrypt(const uint8_t *plaintext, uint8_t *ciphertext, const uint8_t *public_key, int key_len) {

// 初始化 RSA 上下文

RSA *rsa = RSA_new();

if (rsa == NULL) {

return -1;

}

// 导入公钥

if (RSA_set0_key(rsa, BN_bin2bn(public_key, key_len, NULL), BN_bin2bn(public_key + key_len, key_len, NULL)) != 1) {

RSA_free(rsa);

return -1;

}

// 加密数据

int encrypted_len = RSA_public_encrypt(RSA_size(rsa), plaintext, ciphertext, rsa, RSA_PKCS1_OAEP_PADDING);

if (encrypted_len == -1) {

RSA_free(rsa);

return -1;

}

RSA_free(rsa);

return encrypted_len

```

0

0