Model库安全编程指南:编写无懈可击的安全代码

发布时间: 2024-10-14 22:39:14 阅读量: 25 订阅数: 25

# 1. Model库安全编程概述

在当今信息化时代,软件系统的安全性已经成为衡量其质量的重要标准之一。Model库作为软件系统的核心组件,其安全性直接关系到整个系统的稳健运行。本章节将为读者提供Model库安全编程的整体概述,旨在引导读者理解安全编程的重要性和基本概念。

## 1.1 安全编程的重要性

安全编程不仅能够防止恶意攻击,保障数据的完整性、可用性和保密性,还能提升软件的整体质量和用户信任度。随着网络攻击手段的日益复杂,安全编程已经成为每个开发者必须掌握的技能。

## 1.2 Model库安全编程的挑战

Model库通常涉及复杂的数据处理逻辑和大量的数据存储。这些特点使得其容易成为攻击者的攻击目标。因此,安全编程在Model库中的应用尤为重要,它要求开发者在设计和实现过程中充分考虑潜在的安全风险。

## 1.3 本章内容结构

本章节将从安全编程的基础理论出发,逐步深入到Model库的安全编程实践,最后通过案例研究来巩固和拓展读者的知识。内容将涵盖安全漏洞的类型、编码标准、高级应用以及真实案例分析,帮助读者全面掌握Model库的安全编程技能。

# 2. 安全编程理论基础

安全编程是构建安全可靠软件的重要组成部分,它涉及一系列的编程原则、最佳实践和安全漏洞的预防措施。在本章节中,我们将深入探讨安全编程的理论基础,包括安全编程原则、常见的安全漏洞类型以及安全编码标准和最佳实践。

## 2.1 安全编程原则

安全编程原则是指导开发者如何编写出更安全代码的基本规则。这些原则有助于开发者在编写代码时就能考虑到潜在的安全威胁,从而减少漏洞的产生。

### 2.1.1 最小权限原则

最小权限原则是指在编写程序时,应确保代码只能访问完成其任务所必需的资源和信息。这意味着,程序不应该拥有比完成其功能所必需更多的权限。例如,一个简单的文本编辑器不需要访问网络资源,因此它不应该具有网络通信的权限。

### 2.1.2 防御深度原则

防御深度原则主张在软件中使用多层安全措施来保护资源。这不仅可以减少单点故障的风险,还可以在某个安全机制被绕过时提供额外的保护层。例如,使用防火墙、入侵检测系统和安全的编码实践来保护一个Web应用。

## 2.2 常见安全漏洞类型

了解常见的安全漏洞类型对于开发者来说至关重要,因为它们可以提前采取措施来预防这些漏洞的发生。

### 2.2.1 输入验证漏洞

输入验证漏洞通常发生在应用程序未能正确验证用户输入的情况下。如果输入没有得到适当的处理,攻击者可能会利用这些漏洞进行注入攻击,例如SQL注入或命令注入。

### 2.2.2 缓冲区溢出漏洞

缓冲区溢出是由于程序未能正确检查输入数据的大小,导致数据写入到相邻的内存区域,可能会覆盖程序控制信息,使得攻击者能够执行任意代码。

### 2.2.3 跨站脚本攻击(XSS)

跨站脚本攻击(XSS)是一种常见的攻击方式,攻击者在用户浏览器中执行恶意脚本,以窃取信息或对用户进行欺骗。开发者应该确保所有从用户接收的数据在输出到浏览器前得到适当的处理和编码。

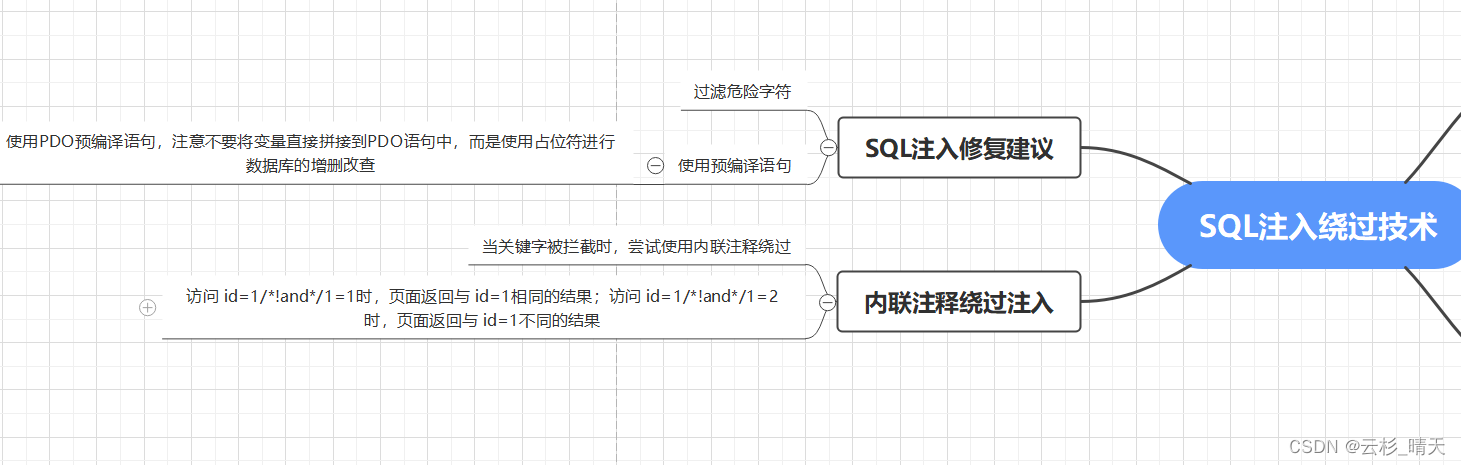

### 2.2.4 SQL注入攻击

SQL注入攻击是攻击者通过输入恶意的SQL语句片段,试图控制数据库的行为。开发者应该使用参数化查询来防止SQL注入,确保数据库查询的安全性。

## 2.3 安全编码标准和最佳实践

安全编码标准和最佳实践是构建安全软件的基石。它们提供了一套规则和方法,帮助开发者避免常见的安全问题。

### 2.3.1 代码审查

代码审查是通过团队成员之间的相互检查来发现代码中的安全问题。这是一个非常有效的方法,可以帮助开发者从不同的角度审视代码,发现潜在的安全漏洞。

### 2.3.2 安全测试

安全测试包括了一系列的测试方法,用于验证软件的安全性。这些测试可以是静态的,也可以是动态的。静态分析可以在不运行代码的情况下检查代码的安全性,而动态分析则是在运行时检查程序的行为。

在本章节中,我们介绍了安全编程的理论基础,包括安全编程原则、常见的安全漏洞类型以及安全编码标准和最佳实践。通过理解这些概念,开发者可以更好地构建出安全可靠的软件。在下一章节中,我们将深入探讨Model库安全编程实践,包括输入验证和处理、访问控制和认证、错误处理和日志记录等方面的内容。

# 3. Model库安全编程实践

## 3.1 输入验证和处理

### 3.1.1 输入验证策略

在本章节中,我们将深入探讨Model库中的输入验证策略,这是保障安全编程实践的基石。输入验证是指在数据被处理之前,对其有效性进行检查的过程。这一过程对于防止潜在的注入攻击和恶意数据影响至关重要。

#### 输入验证的重要性

输入验证是安全编程的第一道防线。未经验证的输入可能导致缓冲区溢出、SQL注入、跨站脚本攻击(XSS)等安全漏洞。因此,开发人员必须采取严格的输入验证策略,确保只有符合预期格式和类型的输入才能被系统接受。

#### 输入验证的常见方法

常见的输入验证方法包括白名单验证和黑名单验证。白名单验证只允许预定义的、安全的输入值,而黑名单验证则阻止已知的、潜在危险的输入值。在实际应用中,白名单验证被认为是更安全、更可靠的方法。

#### 输入验证的实现

实现输入验证的一种常见方式是使用正则表达式。例如,对于一个接受电子邮件地址的输入字段,可以使用以下正则表达式进行验证:

```python

import re

def validate_email(email):

pattern = r'^[a-zA-Z0-9._%+-]+@[a-zA-Z0-9.-]+\.[a-zA-Z]{2,}$'

if re.match(pattern, email):

return True

else:

return False

email_input = "***"

if validate_email(email_input):

print("Valid email")

else:

print("Invalid email")

```

### 3.1.2 输入清理和编码

除了验证输入外,清理和编码也是确保输入安全的关键步骤。输入清理涉及移除或转义输入中的潜在危险字符,而输入编码则确保数据在处理前被适当地编码。

#### 输入清理的方法

输入清理通常包括对特殊字符的移除或转义。例如,对于一个接受用户名的输入,可以移除或转义HTML标签,以防止XSS攻击。

```python

def clean_input(input_data):

# 移除HTML标签

cleaned_data = re.sub(r'<.*?>', '', input_data)

return cleaned_data

username_input = "<script>alert('XSS');</script>"

cleaned_username = clean_input(username_input)

print(cleaned_username) # 输出: scriptalert('XSS');/script

```

#### 输入编码的重要性

输入编码确保数据在被解释或存储前,按照预期的格式进行编码。例如,对于URL中的参数,应使用URL编码来确保数据的安全传输。

```python

from urllib.parse import quote

url = "***测试"

encoded_url = quote(url)

print(encoded_url) # 输出: ***

```

### 3.1.3 输入验证、清理和编码的综合应用

在实际开发中,输入验证、清理和编码应结合使用,形成多层次的防御机制。以下是一个综合应用的例子:

```python

def process_input(input_data):

# 验证输入是否为有效电子邮件

if not validate_email(input_data):

raise ValueError("Invalid email format")

# 清理输入,移除HTML标签

cleaned_data = clean_input(input_data)

# 编码输入,确保URL安全

encoded_data = quote(cleaned_data)

return encoded_data

# 示例:处理用户输入的电子邮件地址

user_input = "<script>alert('XSS');</script>***"

try:

processed_input = process_input(user_input)

print(processed_input)

except ValueError as e:

print(e)

```

## 3.2 访问控制和认证

### 3.2.1 用户身份验证

用户身份验证是确保只有授权用户才能访问系统资源的过程。在Model库中,这通常涉及检查用户凭证,如用户名和密码。

#### 用户身份验证的方法

用户身份验证可以通过多种方式实现,包括密码、双因素认证和生物识别等。在Web应用中,最常见的是使用密码进行身份验证。

#### 用户身份验证的流程

用户身份验证通常涉及以下步骤:

1. 用户提交凭证。

2. 系统验证凭证。

3. 系统提供访问权限。

以下是一个简化的用户身份验证流程的伪代码示例:

```python

def authenticate_user(username, password):

# 检索存储的密码

stored_password = get_stored_password(username)

# 验证密码是否匹配

if stored_password == password:

return True

else:

return False

# 示例:验证用户身份

username_input = "testuser"

password_input = "securepassword"

if authenticate_user(username_input, password_input):

print("User authenticated successfully")

else:

print("Invalid username or password")

```

### 3.2.2 权限授权

权限授权是决定用户可以执行哪些操作的过程。它通常在用户身份验证之后进行,确保用户只能访问他们被授权的资源。

#### 权限授权的方法

权限授权可以通过角色基础访问控制(RBAC)或属性基础访问控制(ABAC)等方式实现。RBAC通过定义用户角色和权限来控制访问,而ABAC则通过评估用户属性和环境属性来决定访问权限。

#### 权限授权的实现

以下是一个简化的权限授权实现示例:

```python

def authorize_user(username, action):

# 检索用户的角色

user_role = get_user_role(username)

# 检索角色的权限

```

0

0