Web前端安全:XSS与CSRF深度剖析

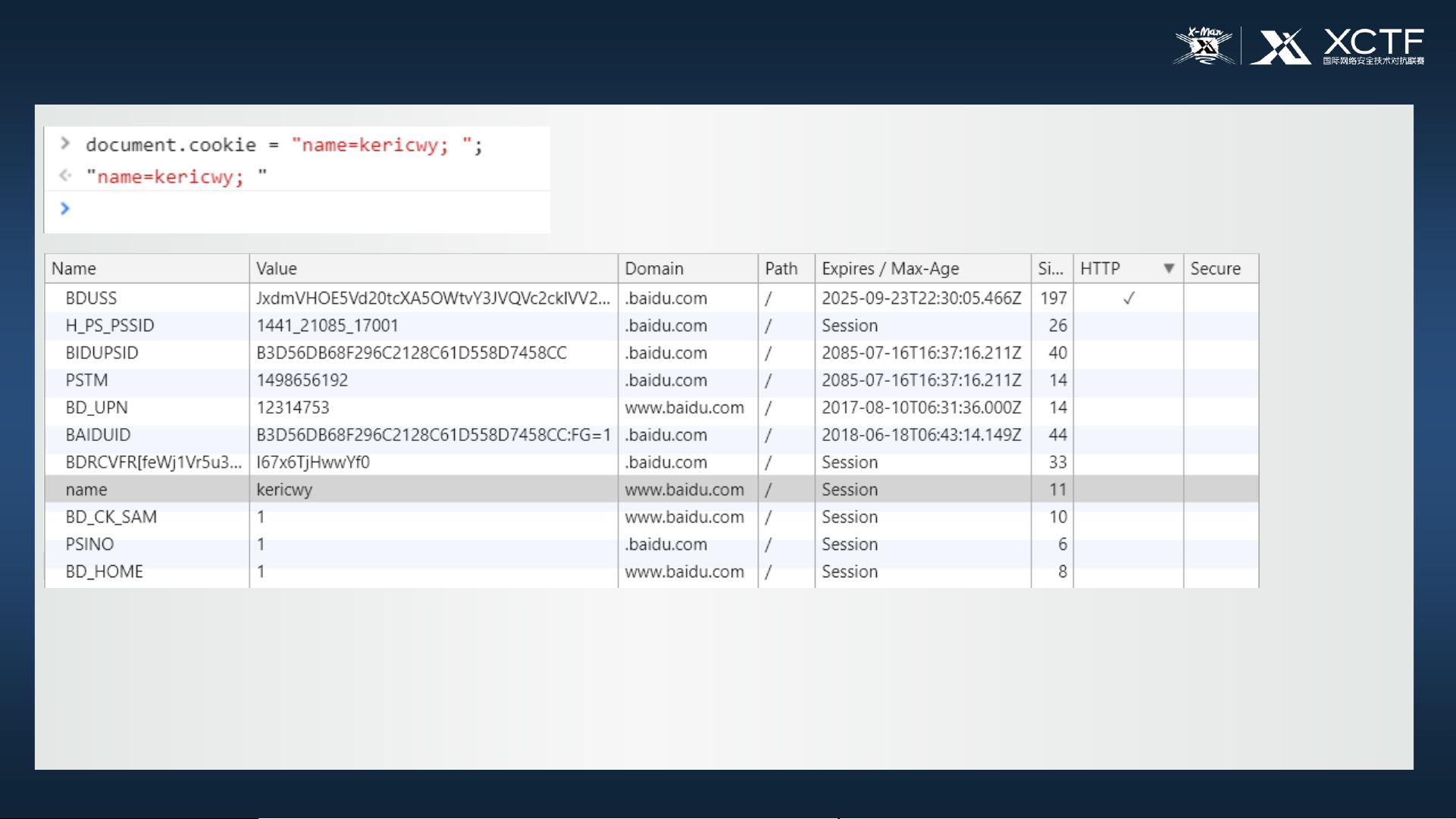

"Web前端安全" Web前端安全是一个重要的领域,主要关注的是在Web应用程序中防止恶意攻击和数据泄露。此话题涵盖了多个子主题,包括XSS(跨站脚本)漏洞挖掘与利用、CSRF(跨站请求伪造)、对域和同源策略的理解,以及Content Security Policy(内容安全策略)等。 1. XSS漏洞挖掘与利用: XSS攻击是一种常见的Web应用安全漏洞,允许攻击者注入可执行的脚本到页面中,进而影响其他用户。攻击者通常通过注入恶意代码来盗取用户的敏感信息,如cookies,进而登录后台或执行更复杂的操作,如getshell和内网渗透。XSS worm是一种能够自我复制并传播的XSS攻击,可以用来大规模窃取用户信息。学习XSS的第一步是理解如何触发一个简单的弹窗,但这只是测试漏洞存在的基础,实际攻击中需要深入理解cookie的机制和如何利用它。 2. CSRF利用: CSRF攻击利用了用户的已登录状态,使得攻击者可以在不知情的情况下执行用户有权进行的操作。由于浏览器自动携带cookies,攻击者可以通过构造伪造的请求来冒充用户执行恶意操作。防止CSRF的方法包括使用CSRF令牌,确保每个敏感操作都有独特的、不可预测的令牌,并验证请求中令牌的有效性。 3. 域与同源策略: 同源策略是Web浏览器的一项安全措施,它限制了来自不同源的文档或脚本之间的交互。这意味着,除非明确允许,否则JavaScript不能读取或修改不同源的资源。理解这一策略对于防止跨域攻击至关重要。 4. CSP专题: Content Security Policy是一种额外的安全层,用于防止XSS攻击和其他类型的注入攻击。CSP允许网站管理员指定哪些源的资源可以加载,限制了页面执行的脚本、样式和框架,降低恶意代码的执行风险。正确配置CSP可以显著增强网站的安全性。 5. Cookie的工作方式与安全: Cookie是浏览器用于存储和发送用户会话信息的小型文本文件。它们被设置在特定的域下,并在每次HTTP请求时自动添加到请求头中。理解何时及如何设置、读取、修改和删除cookie是前端安全的关键。需要注意的是,敏感信息不应存储在cookie中,且应启用HTTP Only标志,防止JavaScript访问cookie,以减少XSS攻击的风险。 在实践中,前端开发者应时刻关注这些安全问题,使用最佳实践来编码,如输入验证、输出编码、以及实施严格的CSP策略。同时,定期进行安全审计和漏洞扫描也是非常必要的,以确保Web应用程序的安全性。

剩余158页未读,继续阅读

- 粉丝: 2

- 资源: 4

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- Lombok 快速入门与注解详解

- SpringSecurity实战:声明式安全控制框架解析

- XML基础教程:从数据传输到存储解析

- Matlab实现图像空间平移与镜像变换示例

- Python流程控制与运算符详解

- Python基础:类型转换与循环语句

- 辰科CD-6024-4控制器说明书:LED亮度调节与触发功能解析

- AE particular插件全面解析:英汉对照与关键参数

- Shell脚本实践:创建tar包、字符串累加与简易运算器

- TMS320F28335:浮点处理器与ADC详解

- 互联网基础与结构解析:从ARPANET到多层次ISP

- Redhat系统中构建与Windows共享的Samba服务器实战

- microPython编程指南:从入门到实践

- 数据结构实验:顺序构建并遍历链表

- NVIDIA TX2系统安装与恢复指南

- C语言实现贪吃蛇游戏基础代码

信息提交成功

信息提交成功