ASA与PIX虚拟防火墙配置详解与UTM应用

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

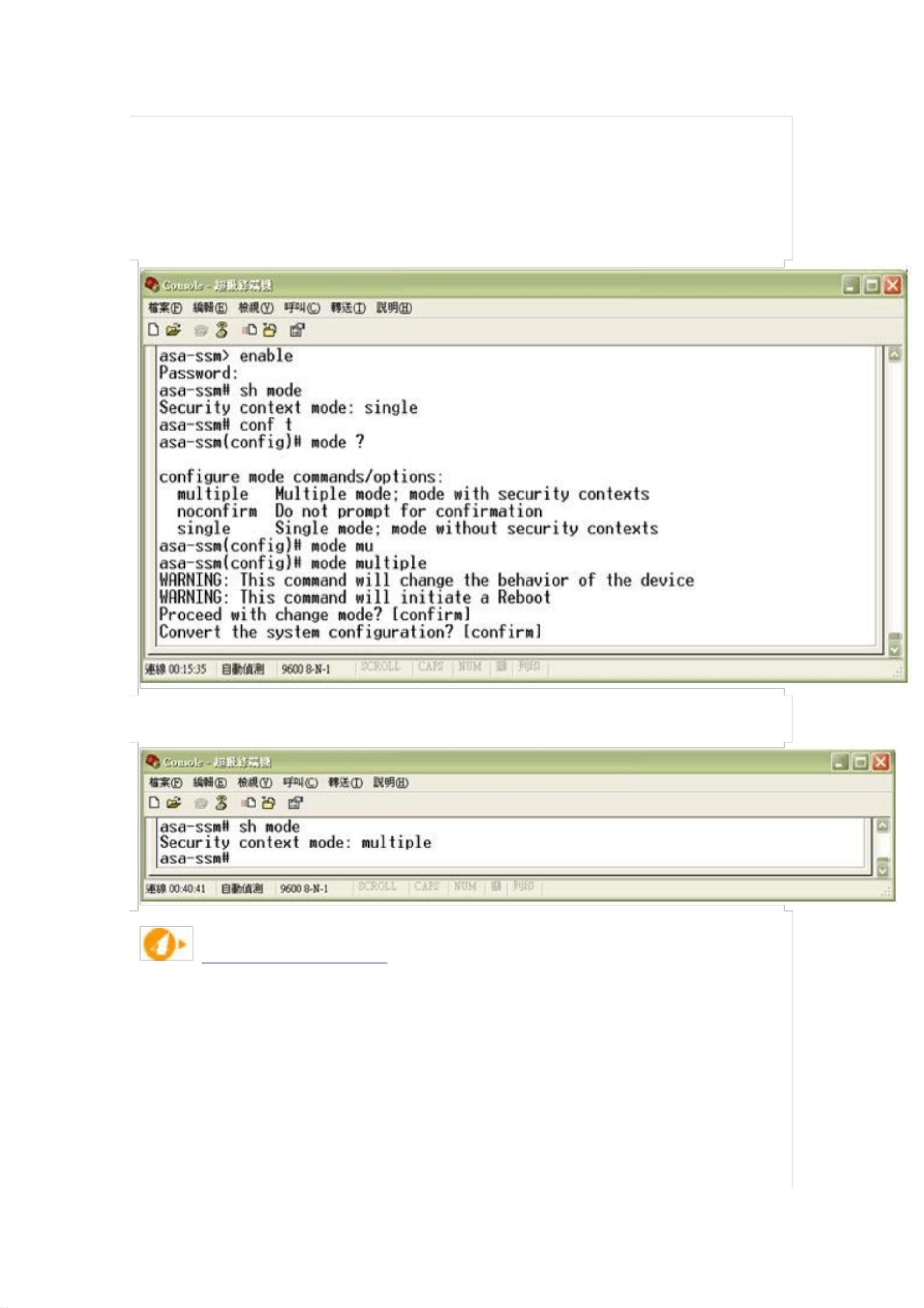

本技术文件详细介绍了如何在Cisco ASA(Adaptive Security Appliance)和PIX防火墙上启用虚拟防火墙(Virtual Firewalls, 或称为Security Contexts)以及透明防火墙(Transparent or Layer 2 Firewall)的功能。这些防火墙技术在现代网络架构中扮演着关键角色,特别是在企业环境中,它们帮助管理和简化网络安全策略,提高效率并降低成本。 虚拟防火墙的核心概念是将一台物理防火墙模拟成多个独立的安全域,即Security Contexts。这允许企业在不增加硬件成本的情况下,根据需求创建多个虚拟防火墙实例,每个实例都有独立的安全规则和配置,适用于不同的子网或业务部门。这样做的好处在于提高了灵活性,便于管理,并且能够适应快速变化的网络需求。对于希望部署多套防火墙功能的企业,虚拟防火墙提供了有效的解决方案,简化了网络运维和监控工作。 另一方面,透明防火墙(也称为Layer 2 Firewall)在设计上不同,它不涉及IP路由,而是直接在数据链路层(第二层)操作,如MAC地址过滤。在ISP(Internet Service Provider)等大规模网络环境中,透明防火墙能够在不影响路由流量的前提下提供防火墙功能,这在处理大量的二层流量和简化网络设备数量方面具有优势。透明防火墙通常用于保护接入层网络,阻止未经授权的访问,同时确保内部网络之间的通信不受阻。 为了进行这些配置,实验所需的硬件包括Cisco PIX防火墙或ASA 5500系列,以及Cisco 3524交换器。软件层面,需要的是设备的韧体版本7.21和管理软件ASDM 5.21,这些都是支持虚拟防火墙和透明防火墙功能的基础。此外,理解VLAN协议802.1Q、路由基础知识以及Cisco IOS基础操作技术对于成功实施这些功能至关重要。 本技术文件旨在通过实战示例,让读者深入了解如何在Cisco ASA和PIX防火墙上启用虚拟防火墙和透明防火墙,以便在网络管理员和资讯主管中推广和应用这些先进的网络安全技术。同时,文档还强调了网络安全的日益重要性和UTM(Unified Threat Management,统一威胁管理)的概念,尤其是在全面的UTM设备如Cisco ASA 5500上的应用。

剩余15页未读,继续阅读

- 粉丝: 0

- 资源: 8万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- 构建Cadence PSpice仿真模型库教程

- VMware 10.0安装指南:步骤详解与网络、文件共享解决方案

- 中国互联网20周年必读:影响行业的100本经典书籍

- SQL Server 2000 Analysis Services的经典MDX查询示例

- VC6.0 MFC操作Excel教程:亲测Win7下的应用与保存技巧

- 使用Python NetworkX处理网络图

- 科技驱动:计算机控制技术的革新与应用

- MF-1型机器人硬件与robobasic编程详解

- ADC性能指标解析:超越位数、SNR和谐波

- 通用示波器改造为逻辑分析仪:0-1字符显示与电路设计

- C++实现TCP控制台客户端

- SOA架构下ESB在卷烟厂的信息整合与决策支持

- 三维人脸识别:技术进展与应用解析

- 单张人脸图像的眼镜边框自动去除方法

- C语言绘制图形:余弦曲线与正弦函数示例

- Matlab 文件操作入门:fopen、fclose、fprintf、fscanf 等函数使用详解

信息提交成功

信息提交成功