"本文探讨了工控设备在网络空间中的安全问题,主要关注点在于工控设备的发现、入侵可能性以及架构中的潜在缺陷。通过研究不同的通信协议,如Ethernet/IP和Modbus,揭示了这些设备易受攻击的原因。文章强调了由于组件未经严格的安全测试、升级困难以及过度依赖互联网连接,导致工控系统的脆弱性。"

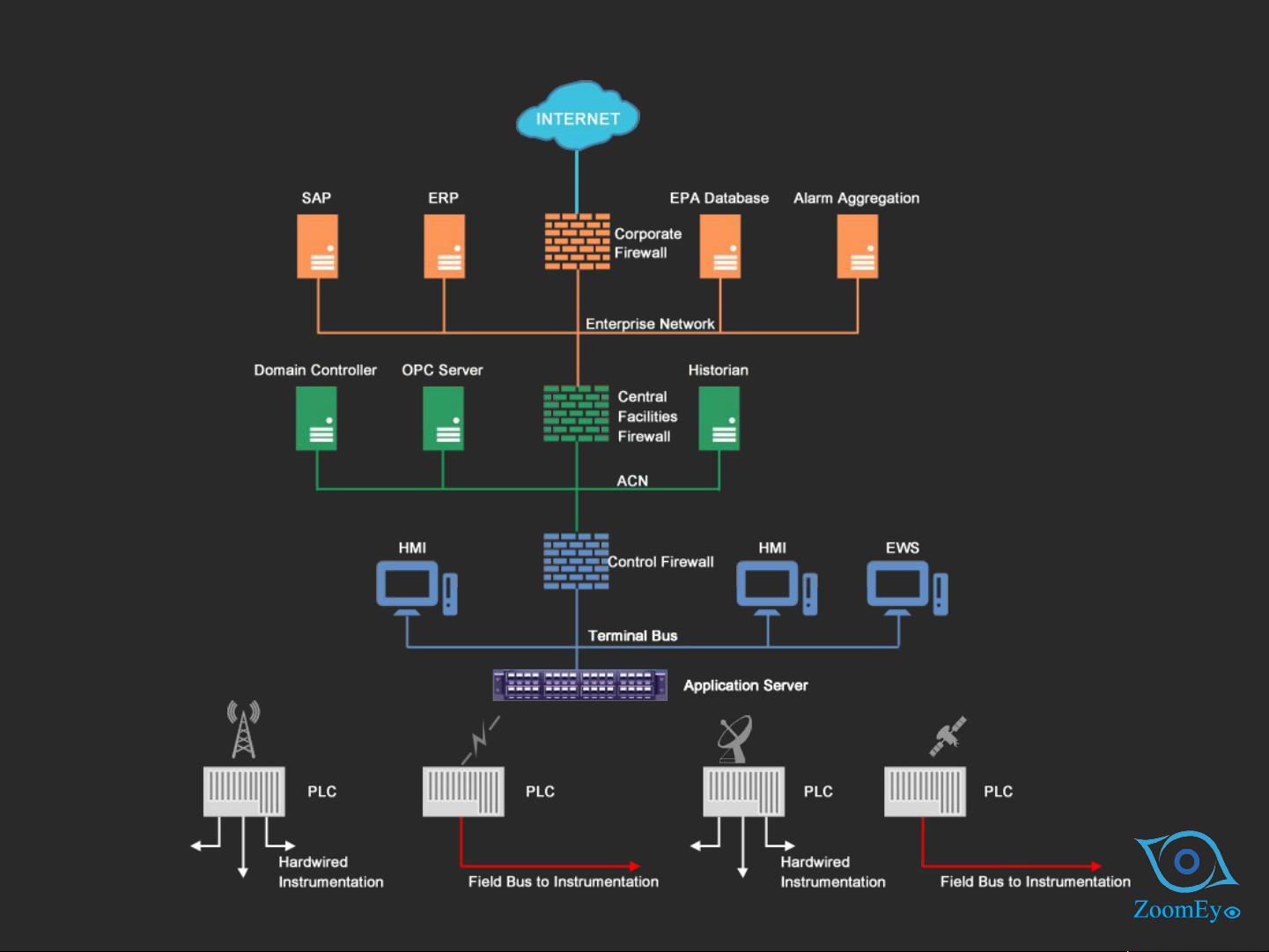

在工业控制系统(Industrial Control Systems, ICS)和监控与数据采集系统(Supervisory Control and Data Acquisition, SCADA)中,各种组件和协议的使用是关键组成部分。这些系统包括大型组件如SCADA、人机界面(HMI)、可编程逻辑控制器(PLC)、远程终端单元(RTU),以及小型组件如各种操作系统和服务。常见的通信协议有Ethernet/IP、Modbus、IEC61850-8-1(MMS)、IEC61870-5-101/104、Siemens S7的102端口、ProfiNET、DNP3和Tridium Niagara Fox等。

然而,这些组件和协议往往没有经过充分的安全测试。例如,Web服务的普遍使用使得工控系统同样面临Web应用的常见安全风险。经典渗透测试技术通常可以应用到工控网络中。由于对稳定性的追求和升级的惰性,设备更新和修复漏洞变得尤为困难。此外,互联网的便捷性使得工控组件更容易暴露在网络空间中,增大了被攻击的风险。

以协议研究为起点,可以发现一些明显的安全问题。比如,Ethernet/IP的端口44818,其应用层的控制信息协议(CIP)可以通过Nmap的enip-enumerate.nse脚本和Wireshark的解剖器获取设备信息。ZoomEye的搜索结果显示,全球有3168个开放此端口的设备。而Modbus协议的502端口,虽然可以利用Nmap的modicon-info.nse脚本收集信息,但缺乏认证和加密机制,这使得1054个开放此端口的设备容易受到攻击。

这些发现表明,工控领域的安全状况亟待改善。为了保护这些关键基础设施,需要强化组件和协议的安全性,实施严格的访问控制和加密措施,并定期进行安全审计和升级。同时,企业应提高对网络安全的意识,避免将工控设备无保护地暴露在互联网上,减少潜在的攻击面。