没有合适的资源?快使用搜索试试~ 我知道了~

首页C2M2模型:提升网络安全能力的成熟度指南

C2M2模型:提升网络安全能力的成熟度指南

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

"网络安全能力成熟度模型C2M2 V2.0(中译版).pdf" 是一份由美国能源部资助并联合多个公共和私营部门组织共同开发的网络安全能力评估模型。该模型旨在帮助各类组织提升其网络安全水平,增强运营弹性,尤其关注信息技术(IT)和运营技术(OT)资产的安全管理。 C2M2模型不是为了替代已有安全措施,而是作为企业网络安全计划的补充。它不涉及法规合规性要求,但可以帮助组织更好地理解和评估自身的网络安全状况。模型适用于不同行业、规模和类型的组织,提供了一个自我评估的方法和工具,使得组织能够快速(如在一天内)进行自我评估,或进行更深入的分析。 C2M2的核心目标包括: 1. 加强组织的网络安全能力:通过模型的使用,组织可以识别现有安全措施的不足,进而采取措施增强防护能力。 2. 标准化评估与检验:模型提供了一套统一的标准,使组织能有效比较和改进其网络安全实践。 3. 知识分享与最佳实践:鼓励组织间交流,共享成功的安全策略和参考资料,共同提升网络安全水平。 4. 投资与行动的优先级设定:模型帮助组织确定哪些安全措施应优先实施,以便最有效地利用资源。 C2M2模型的设计具有灵活性,其描述性的指导适用于各种背景的组织,可以被不同行业采纳和定制。通过使用C2M2,组织不仅可以评估现状,还可以为新的网络安全计划提供指导。此外,官方还提供了在线评估工具(C2M2.doe.gov),方便组织进行便捷的自我评估。 C2M2网络安全能力成熟度模型是一个实用的工具,它为组织提供了一种系统化的方法来衡量和改进其网络安全能力,以应对日益增长的网络威胁,保障国家安全和经济活力。

资源详情

资源推荐

宇宸的研究室 网络安全能力成熟度模型(第二版)

10

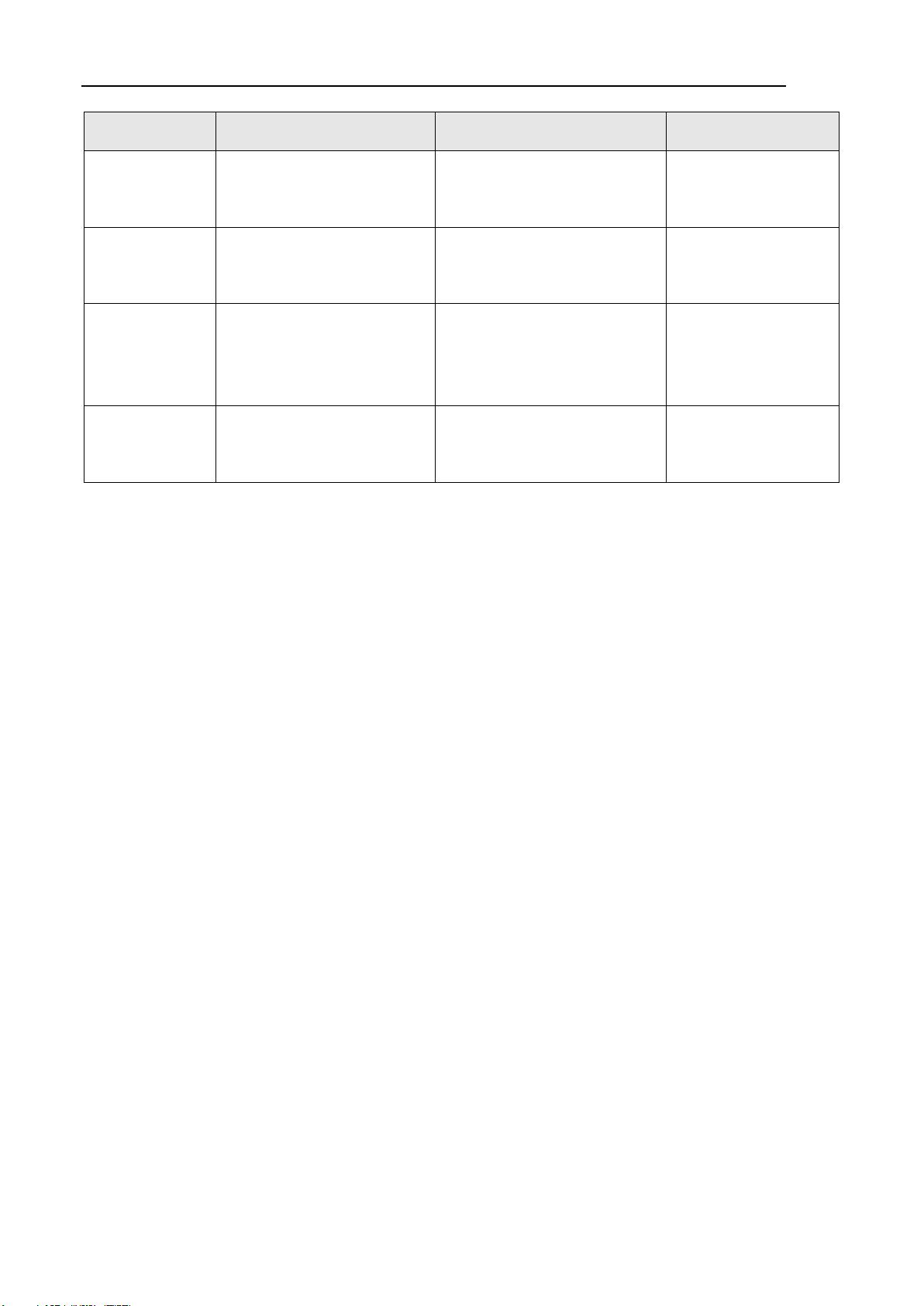

步骤

输入

行动

输出

执行评估

1. C2M2 自评估

2. 策略与流程

3. 了解网络安全计划

1. 与 合适 的参 与者 一 起就

C2M2 进行讨论

C2M2 自评估报告

差距分析

1. C2M2 自评估报告

2. 组织目标

3. 对关键基础设施的影响

1. 差距分析

2. 评估差距可能造成的影响

3. 确定关键差距问题

差距与潜在影响列表

优先级排序

与计划

1. 差距与潜在影响列表

2. 组织受限因素

1. 确定弥补差距的行动

2. 对行动进行成本效益分析

3. 优先排序行动

4. 为行动指定计划

优先级排序执行计划

执行计划并

定期评估

1. 优先级排序执行计划

1. 跟踪进度以指定计划

2. 阶段性或重大变更时重新

评估

项目跟踪数据

3. 模型领域

3.1 资产、变更和配置管理(Asset)

管理组织的 IT 和 OT 资产,包括软硬件以及与关键基础设施和组织目标的风险相应的信

息资产。包括五个目标:

(1) IT 和 OT 资产清单管理

(2) 信息资产清单管理

(3) 资产配置管理

(4) 资产变更管理

(5) 活动管理

对功能交付非常重要的资产清单是管理网络风险的重要资源。记录重要信息,如软件版本、

物理位置、资产所有者和重要程度,可以实现许多其他网络安全管理活动。例如,一份健全的

资产清单可以确定需要打补丁的软件的部署位置。

资产配置管理包括定义配置基线,并确保根据基线配置资产。该实践通常适用于确保以相

同方式配置同类资产。在资产唯一或者必须使用单独配置的情况下,资产配置管理涉及到在部

署资产时的特殊配置基线,但要确保资产仍然根据标准基线进行配置。

资产变更管理包括分析所请求的变更,以确保不会将不可接受的漏洞引入到环境中,确保

宇宸的研究室 网络安全能力成熟度模型(第二版)

11

所有变更遵循变更管理流程,并识别未经授权的变更。变更控制应用于整个资产生命周期,包

括需求定义、测试、部署和维护,以及从生产环境中下线。

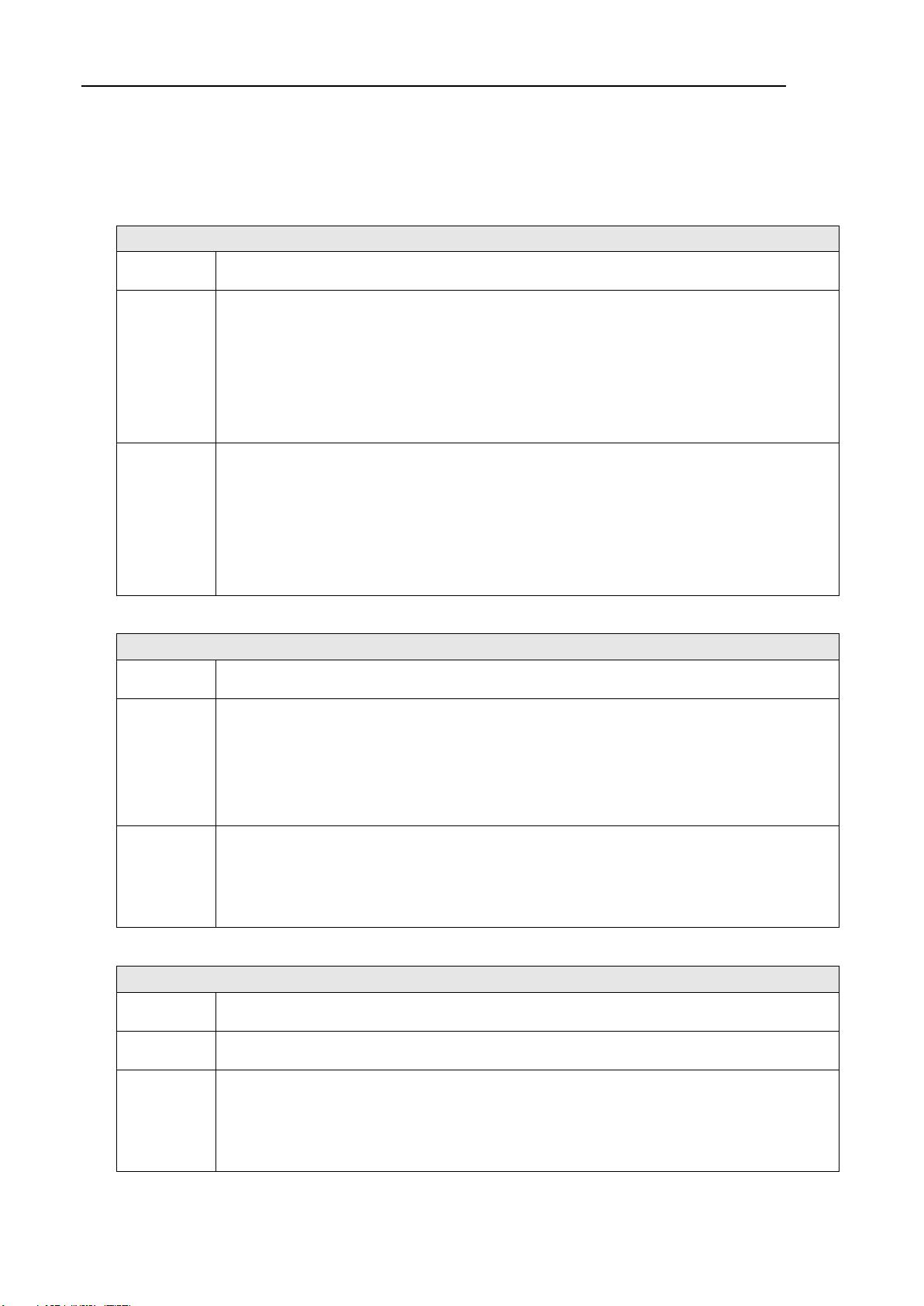

目标与实践

1.IT 和 OT 资产清单管理

MIL1

a) 有一份对功能交付很关键的 IT 和 OT 资产清单;清单管理可能是临时性的

MIL2

b) IT 和 OT 资产清单包括存在某种潜在威胁的资产

c) IT 和 OT 清单应包括支持网络安全活动的属性信息(例如位置、资产优先级、操作

系统和固件版本)

d) 根据定义的标准(包括对功能交付的重要性)对已统计的 IT 和 OT 资产进行优先级

排序

e) 优先级标准应包括对可能存在某种潜在威胁的资产的考虑

MIL3

f) IT 和 OT 资产清单完整(清单包括用于功能交付的所有资产)

g) IT 和 OT 资产清单适用当前环境,即,它是根据定义指标(如系统变更)定期更新的

h) IT 和 OT 资产清单被用于识别网络风险,如资产到期报废或不再支持,以及单点

故障

i) 在重新部署之前和生命周期结束时,数据能够安全地从 IT 和 OT 资产中删除或销

毁

2.信息资产管理

MIL1

a) 有一份对功能交付很关键的信息资产清单;清单管理可能是临时性的

MIL2

b) 信息资产清单包括存在某种你潜在威胁的信息资产

c) 信息资产清单包括支持网络安全活动的属性信息(例如,备份位置和频率、存储位

置、网络安全要求)

d) 信息资产已基于定义的方案进行分类,该方案包括功能交付的重要性

e) 分类标准包括对可能存在某种潜在威胁的资产的考虑

MIL3

f) 信息资产清单完整(清单包括用于功能交付的所有资产)

g) 信息资产清单适用当前环境,即,它是根据定义指标(如系统变更)定期更新的

h) 信息资产清单被用于识别网络风险,例如暴露面风险、破坏风险和篡改风险

i) 信息资产在生命周期结束时,使用适合其网络安全需求的技术进行删除或销毁

3.资产配置管理

MIL1

a) 已有配置基线,可能不太完善

MIL2

b) 配置基线用于资产部署与恢复时的配置

MIL3

c) 配置基线设计中包含网络安全目的

d) 配置基线包含适用于网络安全架构的需求

e) 对资产全生命周期进行监控,以确保配置基线的一致性

f) 根据特定条件(如系统、网络安全架构变更),定期检查和更新配置基线

宇宸的研究室 网络安全能力成熟度模型(第二版)

12

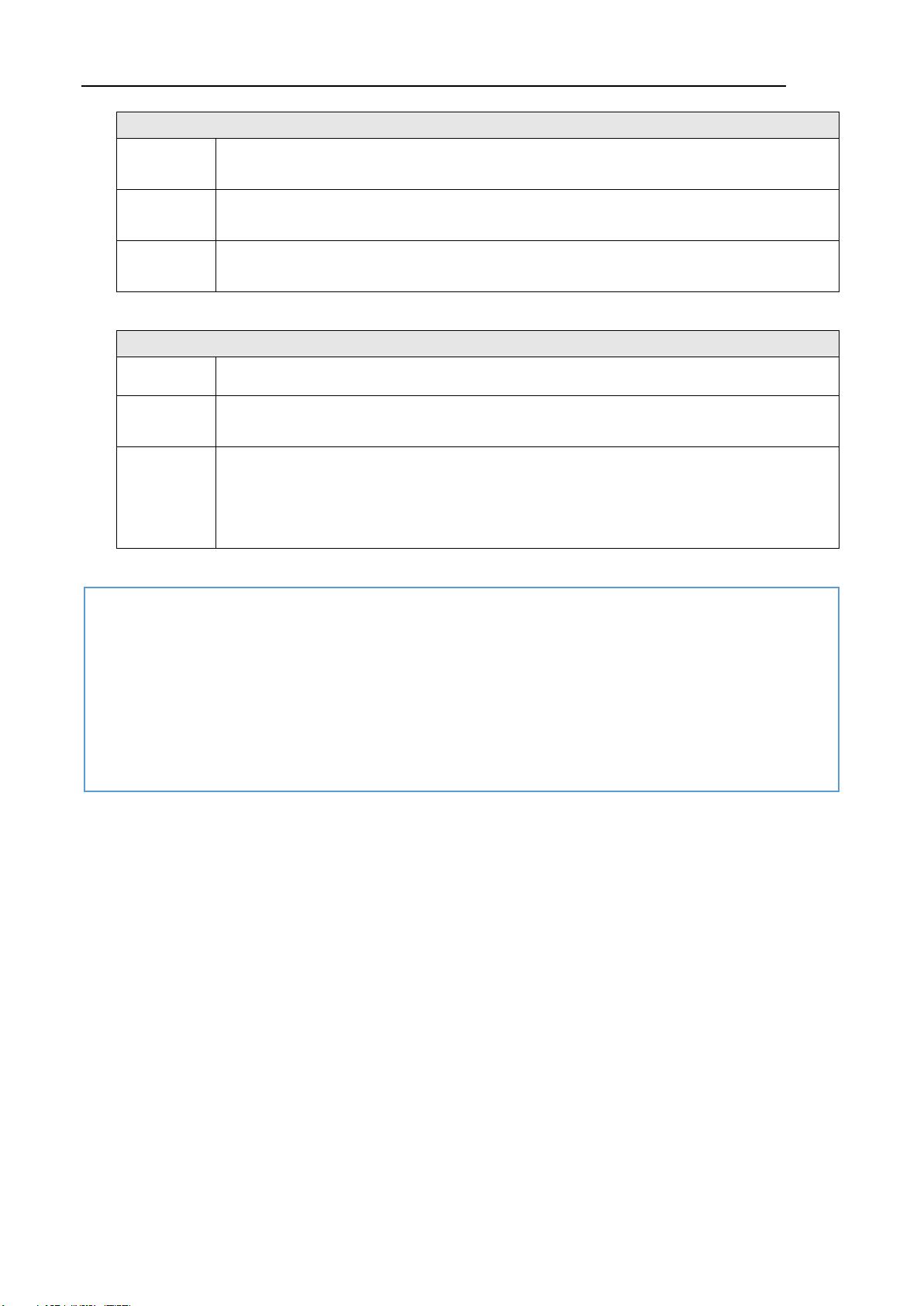

4.资产变更管理

MIL1

a) 在变更前进行评估和审批

b) 资产变更会记录日志

MIL2

c) 资产变更部署前会预先进行测试

d) 变更管理实践落实到资产全生命周期(如采购、部署、维护、下线)

MIL3

e) 资产变更部署前预先进行网络安全影响测试

f) 变更管理日志包括影响资产网络安全需求的修正信息

5.活动管理

MIL1

无实践

MIL2

a) 对 ASSET 域中活动的建立、遵循和维护进行记录形成文档

b) 有足够的资源(人员、资金和工具)支持 ASSET 域中的活动

MIL3

c) 最新政策或其他组织文件定义了 ASSET 域活动的需求

d) 在 ASSET 域中执行活动的人员具有相应职责所需的技能和知识

e) 在 ASSET 域中,为活动人员分配职责、责任和权限

f) 评估并跟踪 ASSET 域中活动的有效性

实践案例

某公司根据功能的重要性确定 IT、OT 和信息资产的优先级。此信息存储在资产数据库中,其中包含

支持网络安全活动的属性信息。包括资产优先级、硬件和软件版本、物理位置、网络安全需求(资产保密

性、完整性和可用性的业务需求)、基于资产敏感度的类别、资产所有者和应用配置基线版本。

该公司将此信息用于网络风险管理活动,包括识别哪些系统可能受到软件漏洞影响,确定网络安全

事件响应的优先顺序,以及灾难恢复规划。

为了保持变更的可追溯性和一致性,企业的变更管理活动确保资产数据库在配置变更时保持当前状

态。所有关于资产的重要决策都要传达给利益相关者,包括资产所有者,以便有效地管理对功能的潜在

影响。

剩余60页未读,继续阅读

信息安全与企业管理

- 粉丝: 375

- 资源: 1311

下载权益

电子书特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- zlib-1.2.12压缩包解析与技术要点

- 微信小程序滑动选项卡源码模版发布

- Unity虚拟人物唇同步插件Oculus Lipsync介绍

- Nginx 1.18.0版本WinSW自动安装与管理指南

- Java Swing和JDBC实现的ATM系统源码解析

- 掌握Spark Streaming与Maven集成的分布式大数据处理

- 深入学习推荐系统:教程、案例与项目实践

- Web开发者必备的取色工具软件介绍

- C语言实现李春葆数据结构实验程序

- 超市管理系统开发:asp+SQL Server 2005实战

- Redis伪集群搭建教程与实践

- 掌握网络活动细节:Wireshark v3.6.3网络嗅探工具详解

- 全面掌握美赛:建模、分析与编程实现教程

- Java图书馆系统完整项目源码及SQL文件解析

- PCtoLCD2002软件:高效图片和字符取模转换

- Java开发的体育赛事在线购票系统源码分析

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功