恶女仆攻击新威胁:BadUSB-v2:USB设备的恶意接管演示

需积分: 15 194 浏览量

更新于2024-07-15

收藏 1.04MB PDF 举报

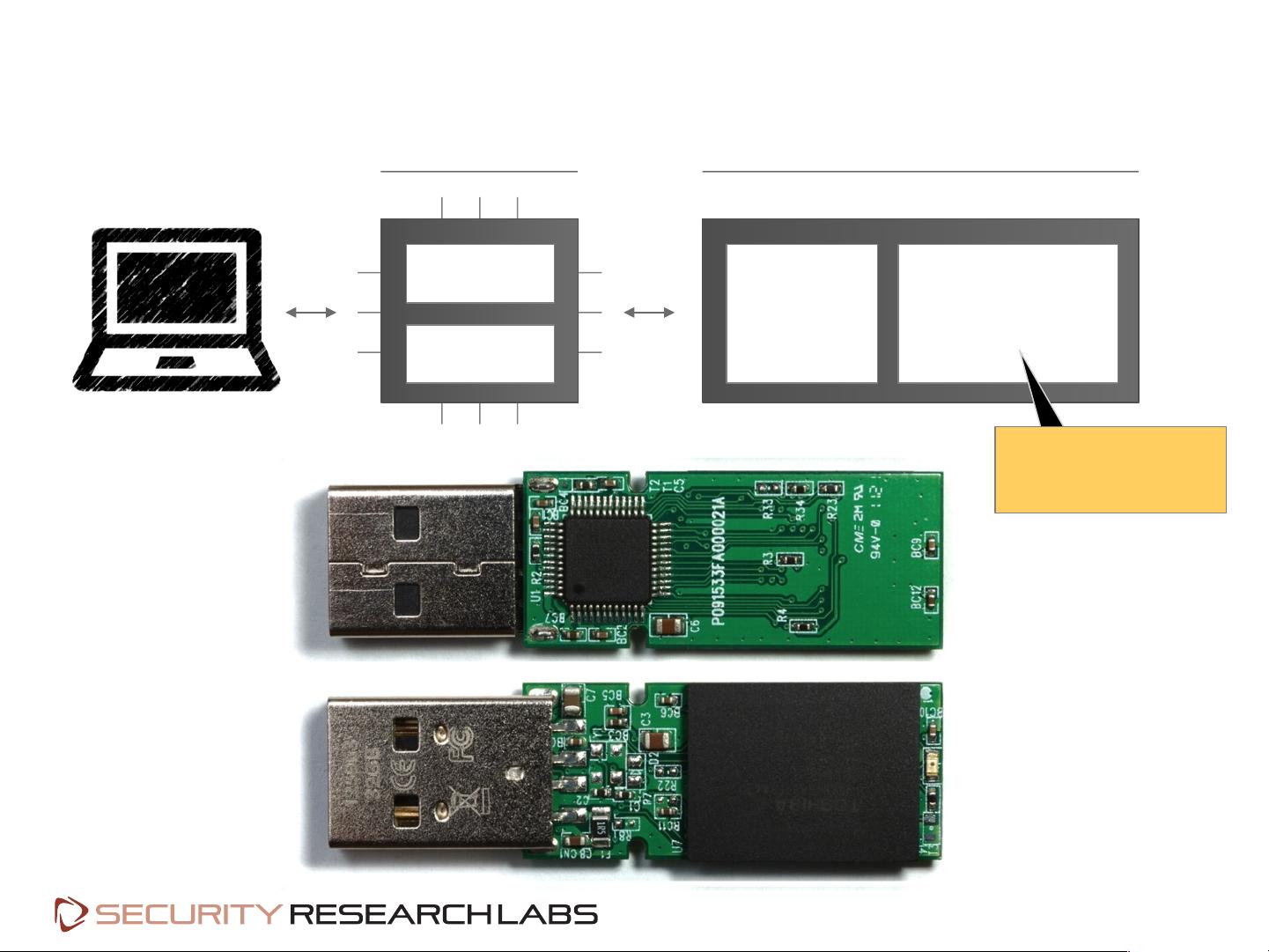

SRLabs的"BadUSB-Pacsec-v2"文档聚焦于恶意USB设备(BadUSB)攻击的一种可能场景,即所谓的"邪恶女仆"攻击。这种技术利用了USB设备的底层操作来欺骗主机系统,使得一个看似普通的USB存储设备实际上被重新编程,伪装成一个USB键盘。这种设计背后的目的是为了窃取计算机系统的敏感信息,如用户密码和数据。

文档详细阐述了以下几个关键部分:

1. 背景与概念:首先介绍了USB设备的基本工作原理和常见的接口类型,如音频、视频和控制端口。了解这些接口对于理解BadUSB攻击如何利用这些功能至关重要。

2. Reprogramming peripherals:文档强调了USB设备可以被重新编程,这意味着攻击者有能力改变其固件或驱动程序,使其执行非预期的功能。例如,将一个大容量存储设备伪装成低带宽的键盘输入设备,使攻击者可以秘密传输大量数据而不被察觉。

3. BadUSB应用场景:作者列举了多种BadUSB攻击场景,如在会议或公共电脑上使用的USB设备可能被恶意篡改,用于监听、记录键盘输入或者植入恶意软件。这种攻击方式隐蔽性强,难以防范。

4. 暴露与防御:文档提到了BadUSB可能的暴露途径,比如用户对未知USB设备的信任和缺乏安全意识。同时,也讨论了现有的防御措施,如操作系统更新、驱动程序签名验证以及用户教育,但指出这些防御措施并非完全可靠。

5. 设备初始化过程:讲解了USB设备从插入到被主机识别和初始化的步骤,攻击者利用这个过程中的漏洞进行操作,使伪装更为无缝。

6. 设备标识与能力声明:USB设备通过描述符向主机声明其功能和能力,攻击者可能利用这些信息伪造设备特性,使防御更难捉摸。

"BadUSB-Pacsec-v2"文档揭示了USB设备安全的脆弱性,并提出了应对恶意USB攻击的策略和挑战。对于IT专业人士和安全研究人员来说,理解和掌握这一威胁是提升网络和数据安全的关键。

2018-11-16 上传

2024-09-05 上传

2024-09-05 上传

2024-09-05 上传

2024-09-05 上传

2024-09-05 上传

2024-09-05 上传

shichonglin

- 粉丝: 0

- 资源: 6

最新资源

- 多模态联合稀疏表示在视频目标跟踪中的应用

- Kubernetes资源管控与Gardener开源软件实践解析

- MPI集群监控与负载平衡策略

- 自动化PHP安全漏洞检测:静态代码分析与数据流方法

- 青苔数据CEO程永:技术生态与阿里云开放创新

- 制造业转型: HyperX引领企业上云策略

- 赵维五分享:航空工业电子采购上云实战与运维策略

- 单片机控制的LED点阵显示屏设计及其实现

- 驻云科技李俊涛:AI驱动的云上服务新趋势与挑战

- 6LoWPAN物联网边界路由器:设计与实现

- 猩便利工程师仲小玉:Terraform云资源管理最佳实践与团队协作

- 类差分度改进的互信息特征选择提升文本分类性能

- VERITAS与阿里云合作的混合云转型与数据保护方案

- 云制造中的生产线仿真模型设计与虚拟化研究

- 汪洋在PostgresChina2018分享:高可用 PostgreSQL 工具与架构设计

- 2018 PostgresChina大会:阿里云时空引擎Ganos在PostgreSQL中的创新应用与多模型存储