利用gdb和objdump拆除BinaryBombs:C语言实战与调试技巧

需积分: 0 158 浏览量

更新于2024-06-30

收藏 6.78MB DOCX 举报

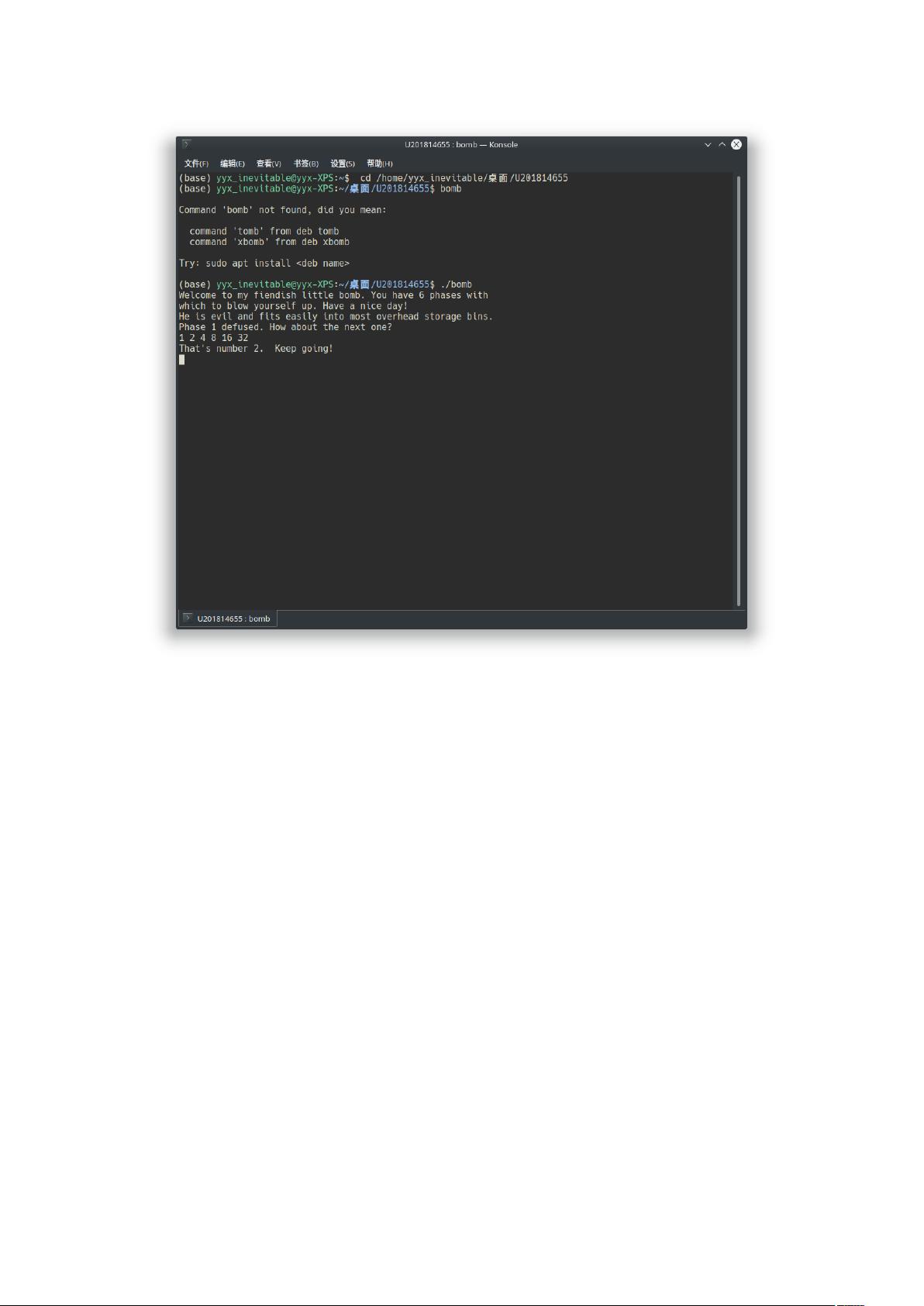

在CS1806课程的实验报告中,学生杨雨鑫针对"BinaryBombs"和缓冲区溢出攻击进行了深入探究。实验2着重于提升对程序机器级表示、汇编语言以及调试和逆向工程的理解。"BinaryBombs"是一个包含六个阶段的C程序,每个阶段都涉及不同的编程概念,如:

1. 阶段1:字符串比较 - 学生需通过比较用户输入的字符串与预设值,理解基本的条件判断和数据类型处理。

2. 阶段2:循环 - 进一步考察控制流,通过循环结构的实现分析程序逻辑。

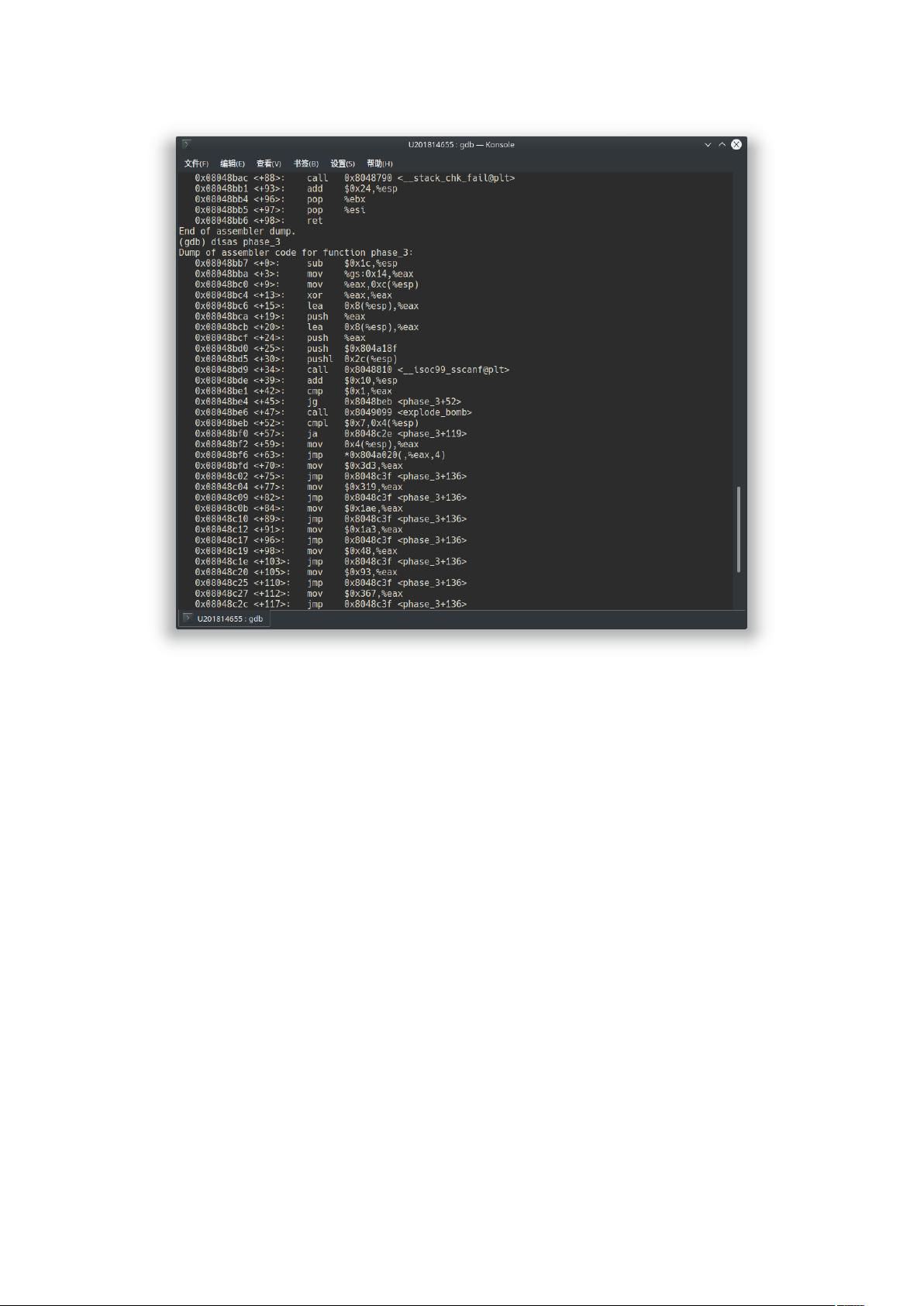

3. 阶段3:条件/分支(含switch语句) - 学习如何解析和利用switch语句,处理多种可能的路径。

4. 阶段4:递归调用和栈 - 探索递归函数的执行过程和栈的使用,涉及到函数调用的深层次原理。

5. 阶段5:指针 - 学生通过实际操作指针,理解内存地址和指针在程序中的作用。

6. 阶段6:链表/指针/结构 - 结构化数据的处理,包括链表的操作和结构体的定义。

隐藏阶段的存在,要求学生在正确理解前四个阶段的基础上,解决额外的谜题以解锁。

实验3则关注于缓冲区溢出攻击,这是一种常见的安全漏洞,学生通过逐步升级的攻击级别(level0~level4),学习如何识别和防御这种攻击,包括smoke、fizz、bang、boom和nitro等不同级别的挑战。

在整个实验过程中,学生必须熟练运用gdb调试器和objdump工具进行反汇编,通过单步调试来理解每一段代码的行为,并根据调试结果推断出正确的输入字符串。这些技能对于理解程序执行的底层机制和安全防范至关重要。

实验报告展示了杨雨鑫对计算机系统基础理论的实际应用,不仅提升了编程技巧,也锻炼了逆向工程和安全分析的能力。通过这两个实验,学生深化了对C语言、操作系统和调试工具的理解,为未来的学习和工作打下了坚实的基础。

2022-08-08 上传

点击了解资源详情

2023-07-13 上传

2023-07-13 上传

2023-07-13 上传

2023-05-31 上传

2023-06-01 上传

2023-06-01 上传

2023-07-13 上传

2023-06-01 上传

ai

- 粉丝: 135

- 资源: 314

最新资源

- 多模态联合稀疏表示在视频目标跟踪中的应用

- Kubernetes资源管控与Gardener开源软件实践解析

- MPI集群监控与负载平衡策略

- 自动化PHP安全漏洞检测:静态代码分析与数据流方法

- 青苔数据CEO程永:技术生态与阿里云开放创新

- 制造业转型: HyperX引领企业上云策略

- 赵维五分享:航空工业电子采购上云实战与运维策略

- 单片机控制的LED点阵显示屏设计及其实现

- 驻云科技李俊涛:AI驱动的云上服务新趋势与挑战

- 6LoWPAN物联网边界路由器:设计与实现

- 猩便利工程师仲小玉:Terraform云资源管理最佳实践与团队协作

- 类差分度改进的互信息特征选择提升文本分类性能

- VERITAS与阿里云合作的混合云转型与数据保护方案

- 云制造中的生产线仿真模型设计与虚拟化研究

- 汪洋在PostgresChina2018分享:高可用 PostgreSQL 工具与架构设计

- 2018 PostgresChina大会:阿里云时空引擎Ganos在PostgreSQL中的创新应用与多模型存储