"Android 0day漏洞检测沙箱系统的设计与实现 - 看雪峰会2019.pdf"

这篇文档主要介绍了Android 0day漏洞检测沙箱系统的构建方法,由MoonyLiofTrendMicro在看雪峰会上分享。演讲者具有丰富的安全架构和攻防对抗经验,曾参与多个国际安全会议。文档的焦点在于如何设计一个能够有效检测Android系统中未公开(0day)漏洞的沙箱环境。

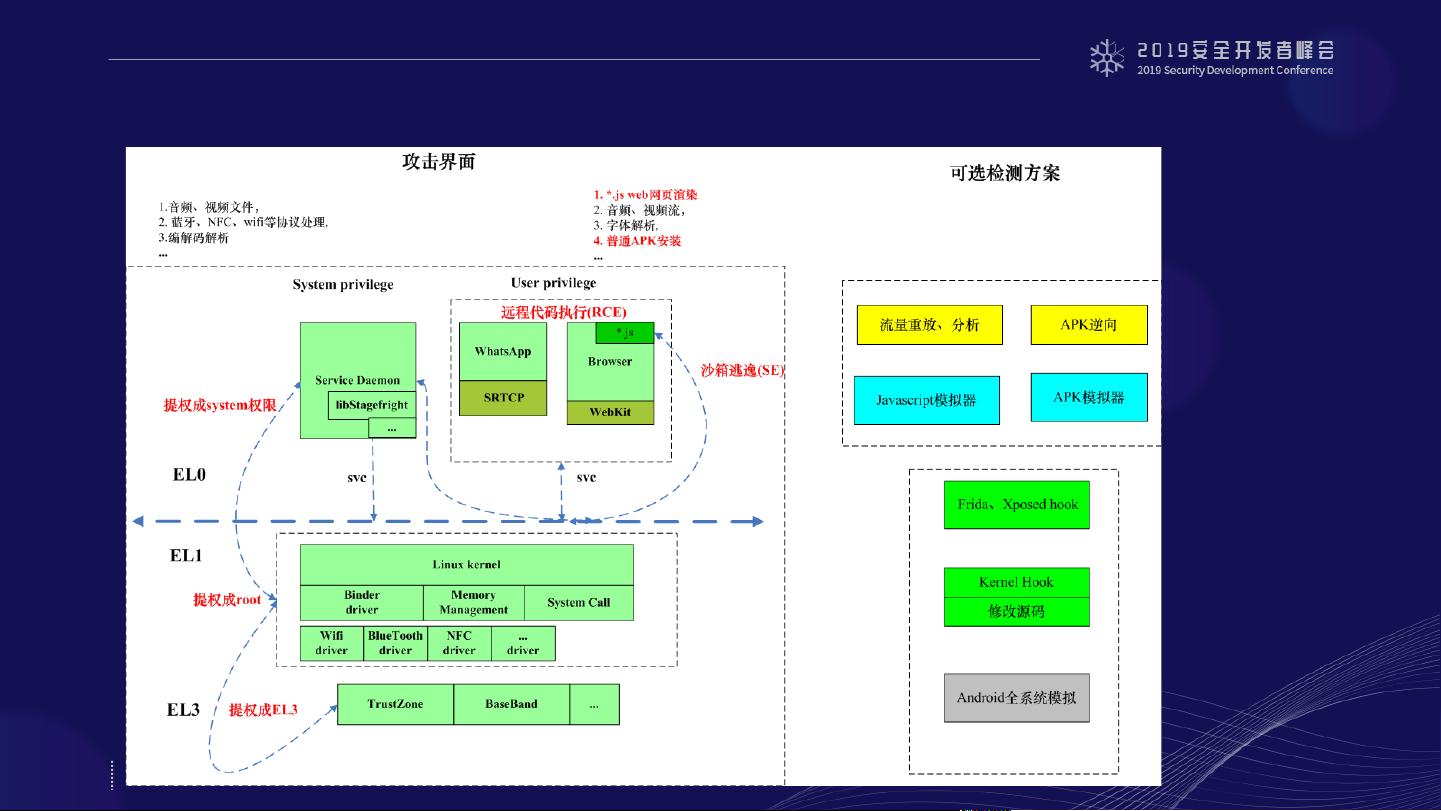

首先,项目背景是基于漏洞攻防对抗的需求,尤其是在Android平台上,由于其开放性和广泛的用户基础,0day漏洞往往能带来严重的安全威胁。因此,建立一个有效的检测系统对于提前发现并防御这些漏洞至关重要。

在项目设计与实现部分,演讲者概述了整体思路,包括选择和设计关键模块。以下是关键部分的简要说明:

1. **APK Download**:这是系统的第一步,负责下载和收集可能包含潜在漏洞的Android应用程序(APKs),以便进行后续分析。

2. **静态分析与推理**:这部分涉及到对APK进行不运行代码的分析,通过反编译和解析APK的元数据,识别可能的漏洞模式,如权限请求、可疑代码结构等。

3. **动态分析与推理**:动态分析是在模拟的真实环境中运行APK,监控其行为,记录系统调用、内存访问、网络通信等,以发现潜在的漏洞利用行为。

4. **Misc**:这部分可能包含了其他辅助工具和技术,如异常检测、数据流追踪、安全策略实施等,用于增强分析的全面性和准确性。

接着,文档展示了Android的安全防护机制(Mitigation)的演进历程,从Android 5到Android Q,包括Selinux、设备映射验证、整数溢出检查、硬化的用户复制、地址空间布局随机化(KASLR)等,这些机制旨在防止或减少漏洞的利用。

最后,文档对比了缓解措施(Mitigation)与漏洞(Vulnerability)的关系,强调尽管安全机制不断升级,但攻击者仍能找到新的漏洞进行利用。因此,持续的检测和防御策略是必不可少的。

总结来说,这个系统的设计目标是通过结合静态和动态分析技术,以及对Android安全机制的深入理解,来及时发现和预防Android 0day漏洞,保护用户的设备和数据安全。