Go语言处理SQL注入的策略与代码实现:确保你的应用安全

发布时间: 2024-10-22 15:17:20 阅读量: 1 订阅数: 4

# 1. SQL注入攻击概述

在当今的数字化时代,Web应用程序已成为企业和个人日常操作不可或缺的一部分。这些应用程序通常需要与数据库交互,以存储和检索信息。这种交互大多数是通过SQL(结构化查询语言)实现的。然而,如果开发人员在编写SQL查询时没有采取适当的安全措施,应用程序可能会受到一种称为SQL注入(SQL Injection)的攻击。

SQL注入是一种安全漏洞,攻击者通过在输入字段中注入恶意的SQL代码片段来利用它,导致未经授权的数据库查询执行,甚至更糟的是,可能导致数据泄露、数据损坏、数据窃取,或者完全控制受影响的系统。尽管这是一个众所周知的问题,但SQL注入仍然是黑客常用的攻击手段之一,其频繁出现在安全漏洞报告中。

本章将为读者提供SQL注入攻击的概述,包括它是如何工作的,它带来的风险,以及为何需要重视对它的防御。掌握这些基础知识对于任何涉及数据存储和检索的开发人员都是至关重要的。随着本章的深入,我们将为下一章节的Go语言数据库操作以及如何防御SQL注入打下坚实的基础。

# 2. ```

# 第二章:Go语言基础与数据库操作

Go语言是一种静态类型、编译型语言,由Google开发,非常适合用于构建高性能、可扩展的系统。Go语言在处理并发和数据库操作方面表现优异,这使得它成为了开发网络服务和微服务架构的理想选择。本章将带您回顾Go语言的基础知识,特别是如何在Go中进行数据库操作。

## 2.1 Go语言基础知识回顾

### 2.1.1 Go语言的数据类型与变量

Go语言拥有丰富的数据类型,包括基础类型(如布尔型、数字型)和复合类型(如数组、切片、字典、结构体、指针等)。变量的声明非常直观,基本格式为`var 变量名 变量类型`。在Go中声明变量时,类型可以位于变量名之后,也可以在变量名之前。

```go

var isTrue bool = true // bool类型变量

var number int = 123 // int类型变量

```

### 2.1.2 Go语言的控制结构与函数

Go语言提供了标准的控制结构,如`if`、`for`、`switch`和`select`等,它们的使用方式与其他高级语言类似,但在语法上有些许不同。例如,`if`语句不需要括号包围条件表达式,而`for`循环的语法也更为简洁。

```go

// if语句示例

if x > 10 {

fmt.Println("x is greater than 10")

}

// for循环示例

for i := 0; i < 10; i++ {

fmt.Println(i)

}

```

函数的定义使用关键字`func`,且支持多返回值。函数参数可以有名字和类型,且可以有可变参数。

```go

// 函数定义示例

func add(a int, b int) (int, error) {

if a < 0 || b < 0 {

return 0, errors.New("both numbers must be positive")

}

return a + b, nil

}

```

## 2.2 Go语言中的数据库操作

Go语言通过`database/sql`包提供了数据库操作的API,这些API允许开发者执行SQL语句,管理数据库事务等。在本节中,我们将探讨如何建立数据库连接、配置和执行SQL语句。

### 2.2.1 数据库连接与配置

连接数据库首先需要使用`sql.Open`函数,这个函数并不会立即建立实际的连接,而是创建一个`*sql.DB`对象。通过调用`db.Ping()`或`db.Exec()`等函数,Go才会建立实际的数据库连接。

```go

package main

import (

"database/sql"

_ "***/go-sql-driver/mysql"

)

func main() {

db, err := sql.Open("mysql", "username:password@/dbname")

if err != nil {

panic(err.Error())

}

defer db.Close()

err = db.Ping()

if err != nil {

panic(err.Error())

}

// Do something with the database...

}

```

### 2.2.2 SQL语句的执行与处理

执行SQL语句主要通过`db.Query()`或`db.Exec()`函数,它们分别用于查询和更新操作。在处理结果集时,可以使用`rows.Next()`和`rows.Scan()`方法来遍历结果集中的每一行。

```go

rows, err := db.Query("SELECT * FROM users")

if err != nil {

panic(err.Error())

}

for rows.Next() {

var id int

var name string

err = rows.Scan(&id, &name)

if err != nil {

panic(err.Error())

}

fmt.Printf("ID: %d, Name: %s\n", id, name)

}

```

通过本节的介绍,我们已经了解了Go语言的基础知识,并且深入到了数据库操作的核心。在下一章中,我们将分析SQL注入的原理和防御策略,以及如何在Go语言中实现这些安全措施。

```

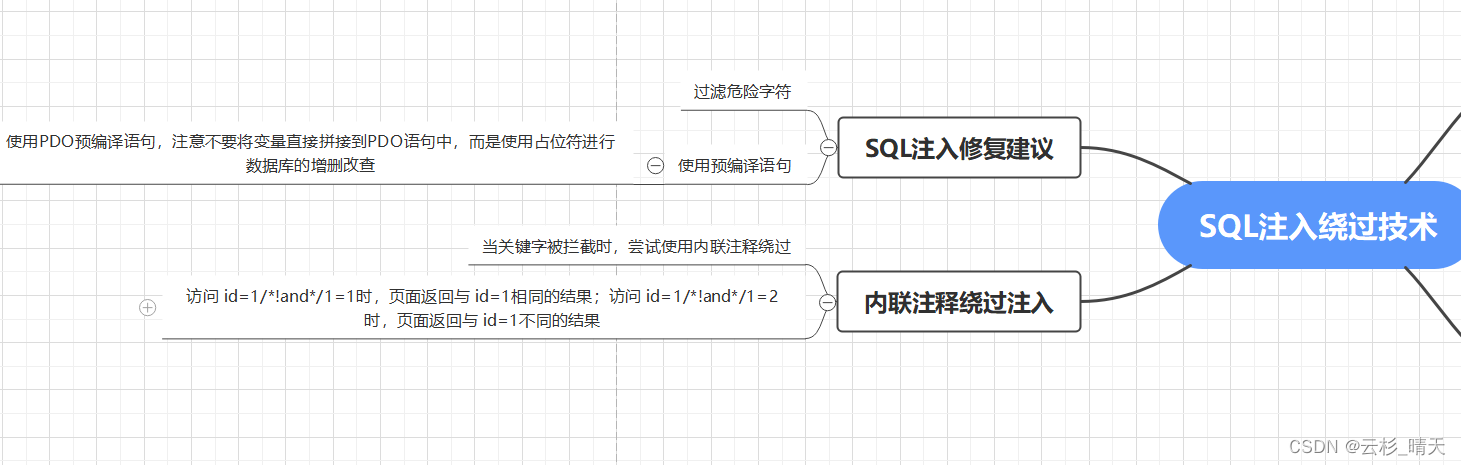

# 3. 理解SQL注入与防御机制

## 3.1 SQL注入原理分析

### 3.1.1 SQL注入的工作方式

SQL注入攻击是一种代码注入技术,攻击者通过在应用程序的输入字段中输入恶意SQL代码,如果应用程序没有对用户输入进行适当的清理和校验,这些恶意代码就会在后台数据库执行。这种攻击利用了应用程序没有正确地分离代码与数据,将用户输入作为SQL指令的一部分来执行。SQL注入可以发生在Web表单、URL参数、Cookie等任何用户可输入的地方。

攻击者可能会插入如下形式的恶意代码:

```sql

' OR '1'='1

```

如果应用程序在处理输入时没有正确转义或过滤这些特殊字符,上面的代码片段就可能与原有的SQL语句拼接成一个新的合法的SQL语句:

```sql

SELECT * FROM users WHERE username = '' OR '1'='1'

```

由于 `'1'='1'` 永远为真,所以这条SQL语句会返回所有的用户数据,从而泄露敏感信息给攻击者。

### 3.1.2 SQL注入的影响与风险

SQL注入攻击的危害性非常大,它可以导致以下问题:

1. **数据泄露**:攻击者可以获取敏感数据,如用户信息、财务数据等。

2. **数据篡改**:攻击者能够对数据库中的数据进行增加、删除或修改操作。

3. **数据库操作**:在某些情况下,攻击者甚至可以利用数据库服务器执行操作系统命令。

4. **身份冒充**:攻击者可能利用数据库中的用户凭证来冒充合法用户。

5. **系统瘫痪**:通过注入恶意SQL导致数据库系统崩溃,影响业务正常运行。

## 3.2 防御SQL注入的策略

### 3.2.1 参数化查询的使用

参数化查询是预防SQL注入的最佳实践之一。它要求开发者在构造SQL语句时,将代码与数据分离,确保SQL指令的参数只能被当作数据处理,而不能执行

0

0