【深入理解Crypto.Hash】:散列函数的原理与应用

发布时间: 2024-10-12 20:26:37 阅读量: 5 订阅数: 12

# 1. 散列函数的基础概念

## 1.1 散列函数的定义和特性

散列函数是一种将输入(或“消息”)转换成固定大小输出的函数,输出通常被称为散列值或哈希值。散列函数具有几个关键特性:确定性,对于相同的输入,总是产生相同的输出;快速计算,能够快速计算出输入的散列值;不可逆性,从散列值很难(理想情况下是不可能的)推导出原始输入;抗碰撞性,找到两个不同的输入具有相同的散列值应该是非常困难的。

## 1.2 散列函数的应用

散列函数广泛应用于数据完整性验证、密码学、安全认证等领域。例如,在密码学中,散列函数用于生成加密消息的哈希值,可以用来验证数据是否被篡改。在安全认证中,散列函数可以确保密码的不可逆存储,提高系统的安全性。

## 1.3 散列函数的常见用途

除了上述应用,散列函数还在很多场景下发挥作用。比如在数据库中,散列函数可以用于快速索引和数据检索;在分布式系统中,散列函数帮助分配负载和缓存数据;在内容分发网络(CDN)中,散列函数用于内容的路由和定位。这些用途展示了散列函数在现代计算环境中的重要性。

# 2. 散列算法的理论基础

## 2.1 散列函数的数学原理

### 2.1.1 散列函数的定义和特性

散列函数(Hash Function)是一种将任意长度的数据输入转换为固定长度输出的算法,这种输出通常被称为散列值、哈希值或哈希码。散列函数的主要特性包括:

- **确定性**:对于同一个输入,散列函数总是产生相同的输出。

- **快速计算**:对于任何给定的输入,散列值的计算过程应该非常迅速。

- **不可逆性**:从散列值很难(或者说是不可能)反推原始数据。

- **抗碰撞性**:找到两个不同的输入,使得它们的散列值相同,应该非常困难。

- **雪崩效应**:输入数据的微小变化会导致输出的散列值发生巨大变化。

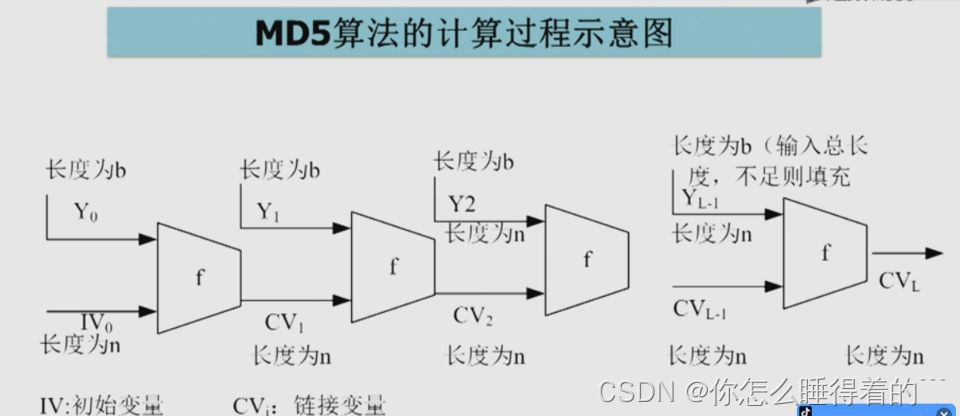

### 2.1.2 常见的散列算法及其数学模型

常见的散列算法包括MD5、SHA-1、SHA-256等。这些算法各有其数学模型,例如MD5基于模运算和布尔函数,SHA-256基于Merkle-Damgård结构。每种算法都有其特定的应用场景和安全级别。以下是一个简单的例子,展示了如何使用Python中的`hashlib`库来计算字符串的SHA-256散列值:

```python

import hashlib

def calculate_sha256(input_string):

# 创建一个新的sha256 hash对象

sha_signature = hashlib.sha256(input_string.encode()).hexdigest()

return sha_signature

# 示例使用

input_str = "Hello, World!"

hash_value = calculate_sha256(input_str)

print(f"The SHA-256 hash value of '{input_str}' is: {hash_value}")

```

这段代码展示了如何对一个字符串进行SHA-256散列计算。`hashlib.sha256(input_string.encode())`这一行代码将字符串转换为字节串,然后应用SHA-256算法。`hexdigest()`方法返回一个十六进制格式的散列值。

## 2.2 散列算法的安全性分析

### 2.2.1 碰撞攻击和抗碰撞性

碰撞攻击指的是找到两个不同的输入值,它们产生相同的散列值。一个散列算法的抗碰撞性越强,找到碰撞的难度就越大。MD5和SHA-1由于其设计上的缺陷,已经被证明存在碰撞,因此不再被认为是安全的散列函数。SHA-256等算法则具有更强的抗碰撞性。

### 2.2.2 哈希长度扩展攻击和防御

哈希长度扩展攻击是一种利用散列函数特性(如Merkle-Damgård结构)来攻击的攻击方法。攻击者可以利用已知的哈希值和原始输入的一部分,来计算原始输入的哈希值。这种攻击在某些情况下可以用来伪造消息。为防止这种攻击,可以采用HMAC或类似机制,其中包含了密钥,从而增强了安全性。

## 2.3 散列算法的分类和选择

### 2.3.1 不同类型散列算法的比较

散列算法可以根据其输出的长度、计算速度、安全性等因素进行分类。例如,MD5和SHA-1的输出长度较短,安全性较低,而SHA-256和SHA-512则提供更长的输出和更高的安全性。在选择散列算法时,需要根据实际需求和安全标准来决定。

### 2.3.2 选择合适散列算法的标准

选择散列算法的标准通常包括:

- **安全性需求**:算法必须能够抵抗当前已知的攻击方法。

- **性能要求**:算法的计算速度要满足实际应用的需求。

- **通用性**:算法是否被广泛支持和认可。

- **合规性**:算法是否符合相关的法律和行业标准。

例如,比特币使用了SHA-256作为其工作量证明算法的一部分,这既是由于其高安全性,也是因为其广泛的认可度。而在一些不需要极端安全性的场合,可能会选择MD5或SHA-1,因为它们计算速度快,资源消耗少。

通过本章节的介绍,我们可以看到散列函数的理论基础是构建现代密码学和数据完整性验证的关键。了解散列算法的数学原理、安全性分析、分类和选择,对于IT专业人员来说至关重要。下一章我们将深入探讨Crypto.Hash库,这是一个在多个编程语言中实现散列函数的重要工具。

# 3. Crypto.Hash库概述

Crypto.Hash库是密码学领域中一个重要的工具库,它提供了多种散列函数的实现,广泛应用于数据完整性验证、安全认证和数字签名等多个领域。在本章节中,我们将深入探讨Crypto.Hash库的架构和功能,以及如何实现和使用散列函数,并对其进行性能评估。

## 3.1 Crypto.Hash库的架构和功能

### 3.1.1 库的主要模块和接口

Crypto.Hash库的主要模块包括MD5、SHA-1、SHA-256、SHA-512等常见散列算法的实现。每个模块都提供了基本的散列功能,如`hash`函数用于计算数据的散列值,`update`函数用于更新散列过程中的数据,以及`digest`函数用于获取最终的散列结果。

为了演示如何使用这些接口,我们将展示一个简单的Python示例,使用Crypto.Hash库中的SHA-256算法来计算一段文本的散列值。

```python

from Crypto.Hash import SHA256

import binascii

# 创建SHA-256散列对象

hash_object = SHA256.new()

# 计算数据的散列值

hash_object.update(b"Hello, World!")

digest = hash_object.digest()

# 将散列值转换为十六进制表示

hex_digest = binascii.hexlify(digest)

print(hex_digest.decode())

```

在上述代码中,我们首先导入了`SHA256`模块和`binascii`模块。然后创建了一个`SHA256`散列对象,并使用`update`方法来添加要散列的数据。最后,我们通过`digest`方法获取散列值,并将其转换为十六进制字符串输出。

### 3.1.2 Crypto.Hash的使用场景

Crypto.Hash库适用于多种使用场景,包括但不限于:

- **数据完整性验证**:通过比较数据的散列值来确保数据在传输或存储过程中未被篡改。

- **安全认证**:在用户认证过程中,存储用户密码的散列值而不是明文密码,以提高安全性。

- **数字签名**:散列函数可用于生成消息的摘要,与数字签名算法结合使用,以验证消息的完整性和来源。

## 3.2 散列函数的实现和使用

### 3.2.1 常见散列函数的实现方法

在本章节中,我们将介绍如何使用Crypto.Hash库实现常见的散列函数,包括MD5、SHA-1、SHA-256等。这些散列函数在不同编程语言中的实现方式略有不同,但基本原理和使用方法相似。

以下是一个使用Python实现SHA-256散列函数的示例:

```python

import hashlib

# 使用Python内置的hashlib模块计算SHA-256散列值

data = b"Hello, World!"

hash_object = hashlib.sha256(data)

digest = hash_object.hexdigest()

print(digest)

```

在这个例子中,我们使用了Python内置的`hashlib`模块,它提供了多种散列算法的实现。我们创建了一个`sha256`散列对象,并使用`hexdigest`方法直接获取了散列值的十六进制字符串。

### 3.2.2 Crypto.Hash在不同编程语言中的应用

Crypto.Hash库不仅在Python中有广泛的应用,也可以在其他编程语言中使用。例如,在Java中,我们可以使用Bouncy Castle库来实现SHA-256散列函数:

```java

import org.bouncycastle.crypto.digests.SHA256Digest;

import org.bouncycastle.crypto.Digest;

public class SHA256Example {

public static void main(String[] args) {

byte[] input = "Hello, World!".getBytes();

Digest digest = new SHA256Digest();

byte[] output = new byte[digest.getDigestSize()];

digest.update(input, 0, input.length);

digest.doFinal(output, 0);

StringBuilder sb = new StringBuilder();

for (byte b : output) {

sb.append(String.format("%02x", b));

}

System.out.println(sb.toString());

}

}

```

在这个Java示例中,我们使用了Bouncy Castle库中的`SHA256Digest`类来计算数据的散列值。首先创建了一个`SHA256Digest`对象,然后使用`update`方法来添加数据,并通过`doFinal`方法计算最终的散列值。最后,我们将散列值转换为十六进制字符串并输出。

## 3.3 散列函数的性能评估

### 3.3.1 性能测试方法

性能评估是散列函数实现中的一个重要环节。为了衡量Crypto.Hash库的性能,我们可以使用如Apache JMeter等工具来进行压力测试。这些工具可以帮助我们了解在不同负载下散列函数的响应时间、吞吐量等关键性能指标。

以下是一个简单的性能测试流程:

1. **定义测试场景**:确定测试的目标和参数,如并发用户数、请求频率等。

2. **设置测试环境**:配置测试服务器和客户端,确保环境稳定可靠。

3. **运行测试**:执行压力测试,收集性能数据。

4. **分析结果**:根据收集的数据分析散列函数的性能表现。

### 3.3.2 Crypto.Hash性能分析

在本章节中,我们将对Crypto.Hash库中的几种散列函数进行性能分析。以下是使用JMeter进行性能测试的一个示例配置:

```xml

<?xml version="1.0" encoding="UTF-8"?>

<jmeterTestPlan version="1.2" properties="5.0" jmeter="5.4.1">

<hashTree>

<TestPlan guiclass="TestPlanGui" testclass="TestPlan" testname="Crypto.Hash Performance Test" enabled="true">

<stringProp name="***ments">Crypto.Hash Performance Test</stringProp>

<boolProp name="TestPlan.functional_mode">false</boolProp>

<boolProp name="TestPlan.tearDown_on_shutdown">true</boolProp>

<elementProp name="TestPlan.user_defined_variables" elementType="Arguments" guiclass="ArgumentsPanel" testclass="Arguments" testname="User Defined Variables" enabled="true">

<collectionProp name="Arguments.arguments"/>

</elementProp>

<stringProp name="TestPlan.user_define_classpath"></stringProp>

</TestPlan>

<hashTree>

<ThreadGroup guiclass="ThreadGroupGui" testclass="ThreadGroup" testname="Thread Group" enabled="true">

<stringProp name="ThreadGroup.on_sample_error">continue</stringProp>

<elementProp name="ThreadGroup.main_sample_event_handler" elementType="SampleEvent" guiclass="SampleEventPropPanel" testclass="SampleEvent" testname="Main sample event handler" enabled="true">

<collectionProp name="SampleEventPropPanel.sample_variables"/>

</elementProp>

<stringProp name="ThreadGroup.num_threads">10</stringProp>

<stringProp name="ThreadGroup.ramp_time">10</stringProp>

<boolProp name="ThreadGroup.scheduler">false</boolProp>

<stringProp name="ThreadGroup.duration"></stringProp>

<stringProp name="ThreadGroup.delay"></stringProp>

</ThreadGroup>

<hashTree>

<HTTPSamplerProxy guiclass="HttpTestSampleGui" testclass="HTTPSamplerProxy" testname="HTTP Request" enabled="true">

<elementProp name="HTTPsampler.Arguments" elementType="Arguments" guiclass="HTTPArgumentsPanel" testclass="Arguments" testname="User Defined Variables" enabled="true">

<collectionProp name="Arguments.arguments"/>

</elementProp>

<stringProp name="HTTPSampler.domain"></stringProp>

<stringProp name="HTTPSampler.port"></stringProp>

<stringProp name="HTTPSampler.protocol"></stringProp>

<stringProp name="HTTPSampler.contentEncoding"></stringProp>

<stringProp name="HTTPSampler.path"></stringProp>

<stringProp name="HTTPSampler.method">POST</stringProp>

<boolProp name="HTTPSampler.follow_redirects">true</boolProp>

<boolProp name="HTTPSampler.auto_redirects">false</boolProp>

<boolProp name="HTTPSampler.use_keepalive">true</boolProp>

<boolProp name="HTTPSampler.DO_MULTIPART_POST">false</boolProp>

<stringProp name="HTTPSampler.embedded_url_re"></stringProp>

<stringProp name="HTTPSampler.connect_timeout"></stringProp>

<stringProp name="HTTPSampler.response_timeout"></stringProp>

<stringProp name="HTTPSampler正文"></stringProp>

<stringProp name="HTTPSampler.line_chunk_size"></stringProp>

<boolProp name="HTTPSampler.Cache-Control"></boolProp>

<boolProp name="HTTPSampler.prime_cache">false</boolProp>

<stringProp name="HTTPSampler.get_mode"></stringProp>

<stringProp name="HTTPSampler.post_data"></stringProp>

<stringProp name="HTTPSampler.metalink_url"></stringProp>

<stringProp name="HTTPSampler.metalink_element"></stringProp>

<stringProp name="HTTPSampler.metalink_version"></stringProp>

<stringProp name="HTTPSampler.metalink_mining"></stringProp>

<stringProp name="HTTPSampler.metalink_mining_url"></stringProp>

<stringProp name="HTTPSampler.metalink_mining_element"></stringProp>

<stringProp name="HTTPSampler.metalink_mining_version"></stringProp>

<stringProp name="HTTPSampler.metalink_mining_update_url"></stringProp>

<stringProp name="HTTPSampler.metalink_mining_update_element"></stringProp>

<stringProp name="HTTPSampler.metalink_mining_update_version"></stringProp>

<stringProp name="HTTPSampler.HTTPSamplerProxy.sample_name"></stringProp>

<stringProp name="HTTPSampler.HTTPSamplerProxy.sample_label"></stringProp>

<stringProp name="HTTPSampler.HTTPSamplerProxy.HttpsamplerProxy_1"></stringProp>

</HTTPSamplerProxy>

<hashTree/>

</hashTree>

</hashTree>

</hashTree>

</jmeterTestPlan>

```

在这个JMeter测试计划中,我们定义了一个包含10个线程的线程组,这些线程将执行一个HTTP请求,该请求将触发散列函数的计算。通过修改线程数和循环次数,我们可以模拟不同的负载情况,并收集散列函数的性能数据。

### 3.3.3 性能数据分析

在执行了性能测试之后,我们可以通过JMeter提供的图形界面来分析测试结果。JMeter会生成一系列图表,展示响应时间、吞吐量等关键指标的变化。

以下是一个响应时间的折线图示例:

```mermaid

graph LR

A[开始测试] --> B[逐步增加负载]

B --> C{响应时间变化}

C -->|上升| D[性能瓶颈]

C -->|稳定| E[性能良好]

```

在这个图表中,我们展示了测试过程中的响应时间变化。如果响应时间随负载增加而上升,可能存在性能瓶颈;如果响应时间保持稳定,则表示散列函数的性能良好。

### 3.3.4 散列函数的选择

根据性能评估的结果,我们可以选择最适合我们需求的散列函数。例如,如果我们的应用场景需要较高的安全性和数据完整性验证,我们可能会选择SHA-256或SHA-512等算法。如果性能是主要考虑因素,我们可能会选择MD5或SHA-1等速度较快的算法。

### 3.3.5 未来改进方向

随着硬件性能的提升和新的攻击手段的出现,散列函数也需要不断改进和优化。未来,我们可以期待更多的研究工作来提升散列算法的安全性和效率。

## 3.4 散列函数的选择标准

选择合适的散列函数是一个需要综合考虑多个因素的决策过程。以下是一些选择标准:

- **安全性**:散列函数必须能够抵抗各种类型的攻击,如碰撞攻击和长度扩展攻击。

- **性能**:在保证安全性的前提下,散列函数的计算速度和资源消耗也是重要的考虑因素。

- **适用场景**:不同的应用场景可能需要不同的散列函数特性,如数据完整性验证、安全认证等。

## 3.5 小结

在本章节中,我们介绍了Crypto.Hash库的架构和功能,包括如何实现和使用散列函数,以及如何进行性能评估。通过具体的代码示例和性能测试,我们展示了Crypto.Hash库在不同编程语言中的应用,并讨论了如何选择合适的散列函数。通过这些内容,读者可以更深入地理解散列函数的实现和应用,并能够有效地使用Crypto.Hash库来满足实际需求。

# 4. 散列函数在实际应用中的案例分析

## 4.1 数据完整性验证

在数据完整性验证方面,散列函数扮演着至关重要的角色。它不仅能够确保数据在传输过程中未被篡改,还能在数据存储和恢复过程中验证其准确性。本章节将深入探讨散列函数在文件校验和数据备份与恢复中的应用。

### 4.1.1 散列函数在文件校验中的应用

当用户下载文件时,通常会得到一个与之对应的哈希值。这个哈希值是由文件内容通过散列函数计算得到的唯一散列值。用户可以再次对下载的文件运行相同的散列函数,如果得到的哈希值与提供者给出的一致,就可以确认文件的完整性。

#### 哈希值的验证流程

1. **下载文件和哈希值**:用户从服务器下载文件和对应的哈希值。

2. **计算文件哈希值**:使用散列函数对下载的文件进行哈希计算。

3. **比较哈希值**:将计算得到的哈希值与提供的哈希值进行比较。

```python

import hashlib

def calculate_hash(file_path):

# 创建hash对象

hash_object = hashlib.sha256()

# 打开文件并更新hash对象

with open(file_path, 'rb') as f:

for chunk in iter(lambda: f.read(4096), b""):

hash_object.update(chunk)

# 返回十六进制形式的哈希值

return hash_object.hexdigest()

# 示例:验证文件哈希值

file_path = 'example.txt'

downloaded_hash = 'e3b0c44298fc1c149afbf4c8996fb92427ae41e4649b934ca495991b7852b855'

calculated_hash = calculate_hash(file_path)

if calculated_hash == downloaded_hash:

print("文件验证成功!")

else:

print("文件验证失败,数据可能已损坏或被篡改。")

```

### 4.1.2 数据备份和恢复中的散列验证

在数据备份和恢复的过程中,散列函数同样发挥着关键作用。通过为备份数据计算散列值,可以在数据恢复时验证数据的完整性和一致性。

#### 数据备份和恢复的哈希校验流程

1. **计算备份数据的哈希值**:在备份时,对每个文件计算其哈希值。

2. **存储哈希值**:将哈希值与数据一起存储在安全的地方。

3. **恢复数据时验证哈希值**:在恢复数据时,重新计算哈希值,并与存储的哈希值进行比较。

```python

# 示例:使用哈希值验证备份数据的完整性

backup_data_path = 'backup_data'

stored_hashes = {

'file1.txt': 'e3b0c44298fc1c149afbf4c8996fb92427ae41e4',

'file2.txt': 'd4a740d14d8c8c1c3727804c33b3c758c7b7e0c4',

# 更多文件哈希值...

}

def verify_backup_data(backup_data_path, stored_hashes):

from os import walk

from os.path import join, abspath

for dirpath, dirnames, filenames in walk(backup_data_path):

for filename in filenames:

file_path = join(dirpath, filename)

file_hash = calculate_hash(file_path)

stored_hash = stored_hashes.get(filename)

if file_hash != stored_hash:

print(f'文件 {filename} 验证失败,哈希值不匹配。')

return False

print('所有文件验证成功。')

return True

# 调用函数验证备份数据

verify_backup_data(backup_data_path, stored_hashes)

```

### 4.1.3 数据备份和恢复的哈希校验流程图

```mermaid

graph LR

A[开始] --> B[计算备份数据的哈希值]

B --> C[存储哈希值]

C --> D[恢复数据]

D --> E[重新计算哈希值]

E --> |哈希值匹配| F[验证成功]

E --> |哈希值不匹配| G[验证失败]

F --> H[结束]

G --> H[结束]

```

## 4.2 安全认证和数字签名

在安全认证和数字签名方面,散列函数提供了密码学哈希的基础,保证了信息的安全性和完整性。本章节将探讨散列函数在密码学哈希和数字签名中的具体应用。

### 4.2.1 使用散列函数进行密码学哈希

密码学哈希是一种单向散列函数,它将输入的任意长度数据转换为固定长度的哈希值。这种哈希值的特点是不可逆,即无法从哈希值反推出原始数据。

#### 密码学哈希的应用场景

1. **密码存储**:在用户注册和登录时,系统存储用户密码的哈希值而不是明文密码。

2. **数据完整性验证**:在数据传输过程中,使用哈希值来验证数据是否被篡改。

```python

# 示例:使用SHA-256进行密码学哈希

password = 'my_secret_password'

password_hash = hashlib.sha256(password.encode()).hexdigest()

print(f'原始密码: {password}')

print(f'哈希值: {password_hash}')

```

### 4.2.2 散列函数在数字签名中的作用

数字签名是电子文档或消息的哈希值的加密版本,用于验证消息的完整性和认证发送者的身份。它通常涉及到公钥加密算法,如RSA或ECDSA。

#### 数字签名的工作流程

1. **生成散列值**:对消息内容生成哈希值。

2. **使用私钥加密哈希值**:发送者使用私钥对哈希值进行加密,生成数字签名。

3. **发送消息和签名**:发送消息和数字签名给接收者。

4. **接收者验证签名**:接收者使用发送者的公钥对签名进行解密,得到哈希值,并与自己计算的哈希值进行比较。

```python

from Crypto.PublicKey import RSA

from Crypto.Signature import pkcs1_15

from Crypto.Hash import SHA256

# 示例:生成数字签名

private_key = RSA.generate(2048)

message = b'This is a secret message'

hash_obj = SHA256.new(message)

signature = pkcs1_15.new(private_key).sign(hash_obj)

# 示例:验证数字签名

message_to_verify = b'This is a secret message'

hash_obj_to_verify = SHA256.new(message_to_verify)

public_key = private_key.publickey()

try:

pkcs1_15.new(public_key).verify(hash_obj_to_verify, signature)

print('签名验证成功,消息未被篡改。')

except (ValueError, TypeError):

print('签名验证失败,消息可能已篡改。')

```

## 4.3 区块链和加密货币中的应用

区块链技术是近年来的热门话题,而散列函数在区块链和加密货币中的应用是其成功的关键因素之一。本章节将探讨散列函数在区块链中的作用,以及在比特币等加密货币中的哈希实践。

### 4.3.1 散列函数在区块链中的作用

区块链是一个分布式账本技术,每个区块都包含一组交易,并通过散列函数与前一个区块连接起来,形成一个不可变的链。

#### 区块链中的哈希应用

1. **区块链接**:每个区块包含前一个区块的哈希值,确保区块顺序和完整性。

2. **交易验证**:通过哈希值验证交易的完整性和未被篡改。

```python

# 示例:模拟区块链接和交易验证

class Block:

def __init__(self, transactions, previous_hash):

self.transactions = transactions

self.previous_hash = previous_hash

self.block_hash = self.calculate_block_hash()

def calculate_block_hash(self):

# 计算区块的哈希值

block_string = f"{self.transactions}{self.previous_hash}"

return hashlib.sha256(block_string.encode()).hexdigest()

def __str__(self):

return f"Block: {self.transactions}, Previous Hash: {self.previous_hash}, Block Hash: {self.block_hash}"

# 示例:创建区块并验证链接

transactions = ['Transaction1', 'Transaction2']

previous_hash = '***'

block1 = Block(transactions, previous_hash)

block2 = Block(['Transaction3'], block1.block_hash)

print(block1)

print(block2)

# 检查区块链接

if block2.previous_hash == block1.block_hash:

print("区块链接成功,区块链完整。")

else:

print("区块链接失败,区块链可能已损坏。")

```

### 4.3.2 比特币等加密货币中的哈希实践

比特币是第一个也是最著名的加密货币,它使用了SHA-256散列算法来确保交易的安全性和区块链的完整性。

#### 比特币中的哈希应用

1. **交易哈希**:每个交易都有一个唯一的哈希值,用于验证交易的有效性。

2. **挖矿**:挖矿过程中,矿工需要找到一个满足特定哈希值条件的区块头哈希值。

```python

# 示例:比特币交易哈希

tx_id = hashlib.sha256(b'This is a Bitcoin transaction').hexdigest()

print(f"交易哈希值: {tx_id}")

# 示例:比特币挖矿模拟(简化版)

def mine_block(block, difficulty):

block_string = str(block).encode()

prefix = '0' * difficulty

while True:

block['block_hash'] = hashlib.sha256(block_string).hexdigest()

if block['block_hash'].startswith(prefix):

print("挖矿成功!")

return True

block['nonce'] += 1

block_string = str(block).encode()

# 模拟区块

block = {

'transactions': ['Transaction1', 'Transaction2'],

'nonce': 0,

'block_hash': ''

}

# 模拟挖矿

mine_block(block, 4)

```

通过以上案例分析,我们可以看到散列函数在数据完整性验证、安全认证和数字签名、区块链和加密货币中的广泛应用。这些应用展示了散列函数在保障信息安全和系统完整性方面的强大能力。随着技术的不断发展,散列函数将继续在更多领域发挥其重要作用。

# 5. 散列函数的未来趋势和挑战

## 5.1 新兴散列算法的研究进展

散列函数作为信息安全领域的基石之一,其研究进展始终受到高度关注。近年来,随着计算能力的提升和新型应用场景的出现,对散列算法的安全性和效率提出了更高的要求。

### 5.1.1 哈希算法的安全性和效率改进

传统的散列算法如MD5和SHA-1已被证明存在安全漏洞,不再适合用于安全敏感的应用。因此,研究人员一直在致力于开发新的算法,以提供更强的安全保障和更高的效率。

例如,SHA-2和SHA-3系列算法相比SHA-1有显著的改进,它们通过增加散列值的长度和使用更复杂的数学结构来增强安全性。SHA-2算法提供了224位到512位不同长度的散列值,而SHA-3则是基于一个新的数学模型——海绵结构(Sponge Construction),它能够提供更高的安全性并支持灵活的散列长度。

### 5.1.2 哈希算法在量子计算中的挑战

量子计算的出现为散列算法带来了前所未有的挑战。量子计算机利用量子位(qubits)的叠加和纠缠状态,可以在极短的时间内完成传统计算机需要数年甚至数十年的计算任务。这种强大的计算能力使得某些散列算法的安全性不再牢不可破。

例如,著名的Grover算法可以在O(√n)的时间复杂度内找到哈希函数的碰撞,这意味着一个256位的散列值的碰撞可以在2^128次计算内被找到,大大降低了传统哈希算法的安全性。因此,研究人员正在探索能够抵抗量子计算攻击的哈希算法,如基于格(Lattice-based)的哈希算法和其他后量子密码学算法。

## 5.2 散列函数在网络安全中的角色

随着网络安全威胁的日益严峻,散列函数在防御网络攻击中扮演着越来越重要的角色。

### 5.2.1 散列函数对抗网络攻击的潜力

散列函数可以用于多种网络安全场景,如防止数据篡改、验证数据完整性和实现密码学哈希。在数据传输过程中,使用散列函数生成的数据摘要可以确保数据在传输过程中未被篡改。例如,HTTPS协议在传输敏感数据时,会使用散列函数来验证数据的完整性和真实性。

### 5.2.2 网络安全政策和标准化中的散列算法

网络安全政策和标准化机构如NIST(美国国家标准与技术研究院)在推动散列算法的研究和应用方面起到了关键作用。它们制定了一系列标准,如FIPS PUB 180-4,为各种安全应用提供了指导和规范。这些标准不仅包括了推荐使用的散列算法,还包括了算法的实现细节和安全要求,确保了散列函数在实际应用中的安全性和有效性。

## 5.3 教育和社区的作用

散列函数的广泛应用和不断发展的研究需要教育和社区的大力支持。

### 5.3.1 加强对散列函数的教育普及

教育对于培养下一代信息安全专家至关重要。学校和在线课程平台需要提供关于散列函数及其应用的深入课程,帮助学生理解其工作原理和实际应用。此外,通过案例研究和实验室实践,学生可以更好地理解散列函数在解决实际问题中的作用。

### 5.3.2 社区在推动散列函数研究中的作用

信息安全社区**组织研讨会、黑客马拉松和开源项目,促进了散列函数的研究和应用。社区成员可以分享最新的研究成果,解决实际应用中遇到的问题,并协作开发新的散列算法。开源项目如Crypto++、Libsodium等,为开发者提供了实现和测试散列函数的平台,同时也促进了知识的共享和传播。

通过上述方式,散列函数的研究和应用将不断推进,为信息安全领域带来新的突破和保障。

0

0