【散列算法在分布式系统中的应用】:Crypto.Hash的角色

发布时间: 2024-10-12 21:16:32 阅读量: 21 订阅数: 44

基于java+springboot+vue+mysql的社区医院管理系统 源码+数据库+论文(高分毕业设计).zip

# 1. 散列算法的基本原理与分类

## 1.1 散列算法的基本原理

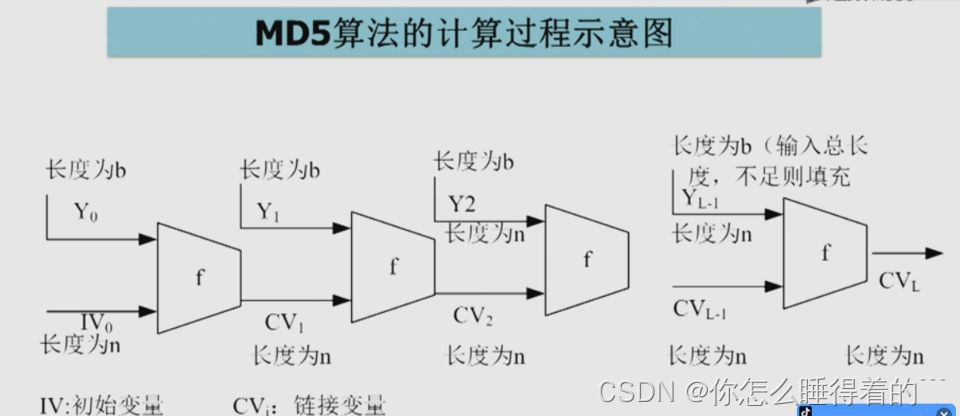

散列算法,也称为哈希算法,是一种将任意长度的输入数据转换成固定长度输出的加密算法,输出通常称为哈希值或者散列值。它通过一个散列函数将数据映射到一个位置,这个过程是不可逆的,即无法通过输出的哈希值直接得到原始数据。散列算法的基本原理包括以下几个关键步骤:

1. **数据分块**:输入数据被分成固定大小的数据块。

2. **处理过程**:通过散列函数对每个数据块进行处理,生成散列值。

3. **结果合并**:将所有散列值合并成最终的哈希输出。

## 1.2 散列算法的分类

根据不同的设计和应用场景,散列算法主要可以分为以下几类:

### 1.2.1 基于加密的散列算法

这类算法包括MD5、SHA-1、SHA-256和SHA-512等。它们通常用于验证数据的完整性,但由于它们的安全性随着计算机计算能力的提升而逐渐降低,因此正在被逐步淘汰或仅用于非安全性要求的场合。

### 1.2.2 基于查找表的散列算法

这类算法利用预计算的查找表来加速散列计算过程,例如快速散列算法(Quick Hash)。它们在性能上通常优于加密型散列算法,但可能因为查找表的大小而限制了输入数据的大小。

### 1.2.3 基于加法的散列算法

这类算法通过加法操作来生成散列值,例如CityHash和FarmHash。它们通常提供较好的性能和较低的冲突率,适用于需要高吞吐量的场合。

### 1.2.4 基于加密的可搜索散列算法

这类算法如SipHash和Poly1305,不仅提供了散列值,还支持高效的搜索操作。它们特别适用于需要验证大量数据完整性的场合。

通过了解散列算法的基本原理和分类,我们可以更好地理解它们在不同场合的应用及其优缺点。

# 2. 散列算法在分布式系统中的作用

在本章节中,我们将深入探讨散列算法在分布式系统中的多方面作用。分布式系统是现代IT架构的核心,它们通过网络将多个物理或虚拟的节点连接起来,实现资源的高效利用和高可用性。散列算法在这样的系统中扮演着至关重要的角色,它不仅保障了数据的一致性和安全性,还对系统性能产生了显著影响。

## 2.1 分布式系统的数据一致性

### 2.1.1 数据复制与一致性哈希

在分布式系统中,数据复制是一种常见的技术手段,用于提高数据的可靠性和访问速度。然而,数据复制也带来了数据一致性的问题。一致性哈希是一种特殊的散列算法,它在分布式系统中的数据复制场景下,能够有效解决数据一致性的难题。

一致性哈希通过将数据映射到一个环状的空间中,并为每个节点分配一个哈希值,从而将数据均匀分布在不同的节点上。当系统中的节点发生变化时,只有部分数据需要重新分配,而不是全部数据。这样可以显著减少数据迁移的开销,提高系统的伸缩性和稳定性。

### 2.1.2 分布式缓存中的散列应用

分布式缓存是提高分布式系统性能的关键技术之一。在分布式缓存系统中,散列算法用于确定数据应该存储在哪个缓存节点上,从而减少数据访问延迟并提高缓存的命中率。

一个典型的使用案例是,当用户请求某个数据项时,系统会通过散列函数计算数据项的哈希值,然后根据哈希值将数据存储到对应的缓存节点。当需要读取数据时,再次通过同样的散列函数计算哈希值,直接访问对应的节点获取数据。这种方式不仅加快了数据访问速度,还减轻了后端数据库的负载。

## 2.2 安全性考量

### 2.2.1 散列算法与数据完整性

在分布式系统中,数据完整性是确保数据在传输和存储过程中未被篡改的一项重要安全特性。散列算法可以用于检测数据是否被非法修改。例如,发送方可以计算数据的哈希值,并将其与数据一起发送给接收方。接收方收到数据后,再次计算哈希值并与接收到的哈希值进行比较,如果一致,则可以确认数据的完整性。

### 2.2.2 散列算法与身份验证机制

身份验证是保护分布式系统安全的关键环节。散列算法在身份验证机制中,通常与密码学的其他算法(如对称加密算法)结合使用,以增强安全性。例如,用户在创建账户时,系统会要求用户输入密码,并将其通过散列函数转换成哈希值存储在数据库中。在用户登录时,系统会再次计算输入密码的哈希值,并与存储在数据库中的哈希值进行比较。如果两者相同,则用户身份验证成功。

## 2.3 散列算法的性能影响

### 2.3.1 散列冲突与数据分布

散列冲突是散列算法在分布式系统中面临的一个重要问题。当两个不同的数据项通过散列函数计算后得到相同的哈希值时,就会发生冲突。这会导致数据在缓存或存储时发生错误的分配,影响系统的性能和数据的可靠性。

为了减少冲突,选择合适的散列函数非常重要。理想的散列函数应该能够将输入数据均匀地映射到散列空间,并且哈希值的分布应该尽可能随机和均匀。这样可以最大限度地减少冲突,提高系统的稳定性和性能。

### 2.3.2 选择合适的散列函数

选择合适的散列函数是分布式系统设计中的一个关键步骤。不同的散列函数在性能、安全性、效率等方面有不同的表现。例如,MD5和SHA-1是广泛使用的散列函数,它们提供了良好的散列分布,但在安全性方面存在一定的缺陷。而SHA-256和SHA-3提供了更高的安全性,但计算效率相对较低。

在分布式系统中,需要根据实际应用场景的需求来选择合适的散列函数。例如,如果系统对安全性要求极高,则应选择安全性更高的散列函数。如果对性能有更高的要求,则可能需要选择计算效率更高的散列函数,即使牺牲一些安全性。

在下一章中,我们将继续探讨Crypto.Hash在分布式系统中的实践应用,以及如何选择和优化散列算法以满足实际项目的需求。

# 3.1 散列算法的选择与优化

在分布式系统中,选择合适的散列算法对于系统的性能和安全性至关重要。本章节将深入探讨不同散列算法的比较,以及如何通过性能调优来提升Crypto.Hash在实际应用中的效能。

#### 3.1.1 不同散列算法的比较

散列算法种类繁多,包括但不限于MD5、SHA、SHA-256和RIPEMD等。每种算法都有其特点和适用场景。以下是几种常见散列算法的比较:

| 算法 | 输出长度 | 速度 | 安全性 |

|----------|----------|-------|---------|

| MD5 | 128位 | 快 | 已被破解 |

| SHA-1 | 160位 | 较快 | 弱 |

| SHA-256 | 256位 | 较慢 | 强 |

| RIPEMD-160 | 160位 | 慢

0

0