【SHA-256算法在Python中的应用】:理论到实践的全解析

发布时间: 2024-10-06 13:05:35 阅读量: 37 订阅数: 42

# 1. SHA-256算法概述与原理

SHA-256是广泛使用的加密散列函数之一,它能够将任意长度的数据转换为一串固定长度的字符串,这串字符串通常用十六进制数来表示。它的安全性基于计算复杂性理论,即在当前计算能力下,反推输入数据几乎是不可能的。SHA-256属于SHA-2家族,是美国国家安全局设计,并被美国国家标准与技术研究院(NIST)标准化。

SHA-256算法的核心原理包括了填充、分组、迭代压缩等步骤。首先,原始数据会被填充到长度符合特定规则的倍数。然后,数据被分成若干个512位的块,对每个块进行迭代压缩,产生一个256位的散列值。这个过程中,一系列的逻辑运算和函数变换确保了最终输出的高随机性。

虽然SHA-256在今天的许多应用场景中依然足够安全,但它并非绝对安全。密码学研究人员和黑客都在不断尝试寻找算法漏洞,或者构建能够快速破解该算法的量子计算机,这些都是SHA-256面临的挑战。在接下来的章节中,我们将深入探讨SHA-256的Python实现,以及它在实战中的应用和优化策略。

# 2. SHA-256算法的Python实现基础

SHA-256算法不仅在理论上有其严谨性,它的实际应用也广泛且深刻。Python作为一门广泛应用于数据科学、网络开发、自动化脚本等领域的编程语言,天然具备进行SHA-256算法实现的条件。本章将详细介绍如何使用Python来实现SHA-256算法,并且展开探讨其在Python环境中的应用基础。

## 2.1 Python语言基础

### 2.1.1 Python环境搭建

在开始编写任何Python代码之前,确保你的开发环境中已经安装了Python。可以访问Python官方网站下载最新版本的Python安装包。考虑到我们将在后续章节中需要使用到Python的一些高级库,建议安装Anaconda,一个易于安装的包管理器和环境管理器,它包含了Python和常用的科学计算库,如NumPy、SciPy等。

安装完Python后,通常需要配置环境变量,以便在命令行中直接运行Python。在Windows上,你可能需要添加Python的安装路径到系统的PATH变量中。在Mac和Linux上,你可以通过修改`.bash_profile`或`.zshrc`文件来配置。

### 2.1.2 Python基本语法回顾

Python是一种高级编程语言,它的语法简洁明了,强调的是可读性和简洁的代码结构。下面回顾一些Python的基础知识:

- 变量:在Python中,不需要显式声明变量类型,直接赋值即可。

```python

x = 10 # 整数

y = "Hello, SHA-256!" # 字符串

```

- 列表:Python中的列表(List)是一个有序集合,可以随时添加和删除其中的元素。

```python

list_example = [1, 2, 3, 4, 5] # 创建列表

list_example.append(6) # 添加元素

```

- 循环与控制结构:Python提供了标准的控制结构,如if-else条件语句和for/while循环。

```python

for i in range(5): # for循环

print(i)

if i == 3:

continue # 跳过当前循环的剩余部分

```

- 函数:通过def关键字定义函数。

```python

def say_hello(name):

print("Hello, " + name)

say_hello("World!")

```

这些基础语法是使用Python编写SHA-256算法实现的起点,确保对这些语法有一定程度的理解后,我们可以深入到加密库的使用和SHA-256算法的工作原理中。

## 2.2 Python中的加密库介绍

### 2.2.1 密码学基础库概览

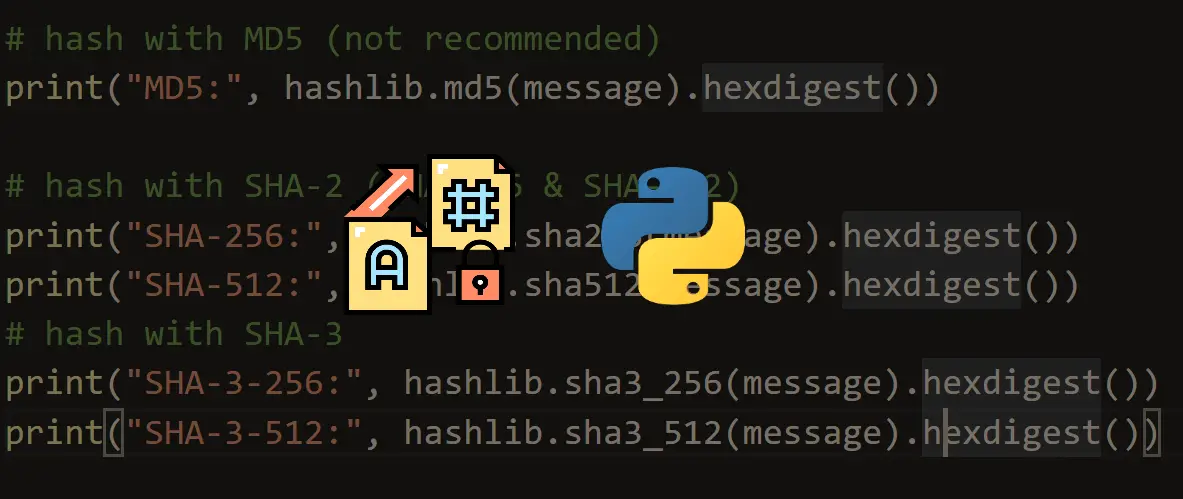

在Python中,有许多现成的库可以帮助我们处理密码学相关的任务,如`cryptography`、`PyCrypto`等。这些库抽象了底层的加密操作,提供了方便的API供开发者调用。对于SHA-256算法的实现,我们可以使用`hashlib`库,它是Python标准库的一部分,提供了各种哈希算法的实现。

### 2.2.2 hashlib库的安装与使用

`hashlib`库是Python标准库中的一个内置模块,因此无需单独安装。它提供了常见的加密哈希函数,包括SHA-256。以下是如何在Python中使用`hashlib`来创建SHA-256哈希的示例代码:

```python

import hashlib

# 创建一个sha256 hash对象

hash_object = hashlib.sha256()

# 待哈希的数据

data = b"Hello, SHA-256!"

# 对数据进行更新

hash_object.update(data)

# 获取十六进制格式的哈希值

hex_dig = hash_object.hexdigest()

print(hex_dig)

```

以上代码首先导入`hashlib`模块,然后创建一个SHA-256哈希对象。接着,将数据更新到哈希对象中,并调用`hexdigest()`方法来获取哈希值的十六进制表示。

通过这一小节,我们回顾了Python的基本语法,并且介绍了如何使用`hashlib`库来实现SHA-256算法。这些内容为接下来更深入地探讨SHA-256算法的工作流程奠定了基础。下面将详细分析SHA-256算法的工作原理。

## 2.3 SHA-256算法的工作流程

### 2.3.1 算法的输入输出规范

SHA-256算法是一个单向哈希函数,它接受任意长度的输入数据,输出固定长度(256位)的哈希值。这个哈希值通常以64位十六进制数的形式表示。

在Python中,使用`hashlib`库进行哈希操作时,输入数据需要是字节串(byte-like object),而输出是十六进制字符串。

### 2.3.2 消息的填充与分组处理

SHA-256算法对输入数据有一套严格的预处理流程,以确保安全性并适应算法的内部结构。预处理主要包括对消息填充和分组两个步骤:

1. **消息填充**:首先,需要对原始输入数据进行填充,使得填充后的数据长度为512的倍数减去64位。填充方法是首先添加一个1位,然后添加足够数量的0,直到满足上述长度要求。

2. **分组处理**:填充后的数据被分为长度为512位的块(即64字节)。每个块将被用来计算中间哈希值,最终所有块的中间哈希值会组合生成最终的256位哈希值。

### 2.3.3 哈希计算过程详解

SHA-256算法的核心计算包括初始化哈希值、处理消息块、以及最终生成哈希值的过程。算法的详细步骤如下:

1. **初始化哈希值**:SHA-256算法使用一组初始哈希值,这些值是SHA-256算法定义的常量。

2. **消息块处理**:对每个512位的消息块,进行一系列复杂的位运算和逻辑运算,包括消息调度、压缩函数的迭代等,最终得到该块的哈希值。

3. **生成最终哈希值**:将所有块的哈希值进行组合,通过加法和模运算等操作,生成最终的256位哈希值。

这一过程涉及到的运算包括逻辑函数、位运算、模加等操作,这里不展开具体算法细节,但它们共同确保了生成的哈希值具有很高的随机性和抗碰撞性,使得原始数据难以被恢复。

在Python中,`hashlib`库处理了所有这些复杂的步骤,开发者只需关注如何提供输入数据以及如何使用输出哈希值。SHA-256算法的实现和应用是密码学中的一项重要技术,它为数据完整性验证、安全通信等场景提供了基础。接下来的

0

0