布尔逻辑在网络安全中的应用:抵御网络攻击的逻辑防线,保护网络安全

发布时间: 2024-07-14 02:57:53 阅读量: 55 订阅数: 32

面试分享:网络安全渗透工程师面试题宝典大全.docx

# 1. 布尔逻辑基础

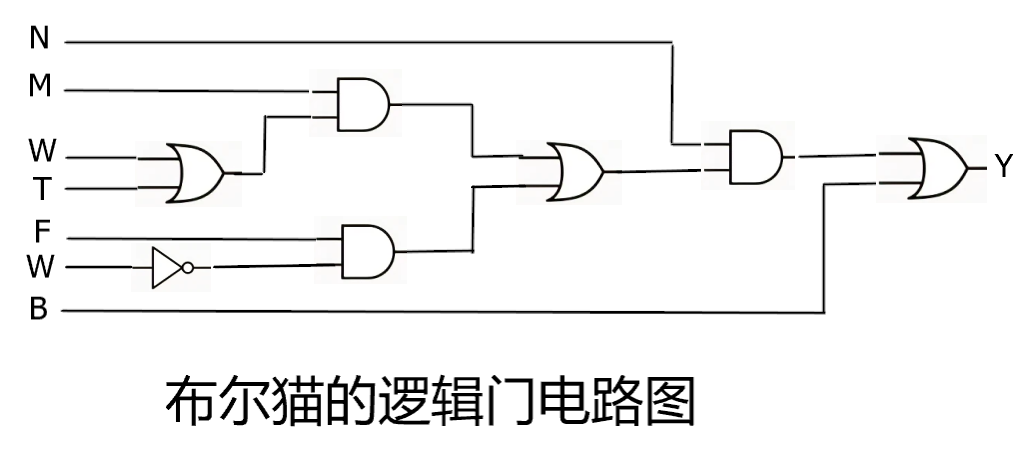

布尔逻辑,又称二值逻辑,是一种数学逻辑系统,它以布尔代数为基础,由美国数学家乔治·布尔于19世纪中叶提出。布尔逻辑的基本概念是真和假,它使用逻辑运算符(如 AND、OR、NOT)来组合和操作这些值,从而得出新的逻辑值。

布尔逻辑在计算机科学和数字电路设计中有着广泛的应用。它为计算机提供了处理和存储信息的逻辑基础,并被用于设计各种数字电路,如逻辑门、触发器和寄存器。在网络安全领域,布尔逻辑也扮演着至关重要的角色,它被用于分析网络安全威胁、设计入侵检测系统和恶意软件分析工具,以及制定访问控制和权限管理策略。

# 2. 布尔逻辑在网络安全中的应用

布尔逻辑在网络安全中扮演着至关重要的角色,因为它提供了对网络安全威胁进行建模、分析和缓解所需的数学基础。

### 2.1 网络安全威胁分析

#### 2.1.1 常见的网络安全威胁

网络安全威胁种类繁多,包括:

- **恶意软件:**旨在破坏、窃取或干扰计算机系统或网络的软件。

- **网络钓鱼:**通过伪装成合法实体来欺骗用户提供敏感信息。

- **分布式拒绝服务 (DDoS) 攻击:**通过向目标系统发送大量流量来使其不堪重负。

- **中间人 (MitM) 攻击:**在通信双方之间插入自己,截取或修改信息。

- **SQL 注入:**向数据库查询中注入恶意代码,以获取未经授权的访问。

#### 2.1.2 威胁建模和风险评估

威胁建模是一种系统化的方法,用于识别、分析和评估潜在的网络安全威胁。它涉及以下步骤:

1. **识别资产:**确定需要保护的系统、数据和应用程序。

2. **识别威胁:**考虑可能针对这些资产的威胁,例如恶意软件、网络钓鱼和 DDoS 攻击。

3. **分析威胁:**评估威胁的可能性和影响,并确定其对资产的风险。

4. **制定对策:**实施控制措施和缓解措施,以降低或消除威胁。

### 2.2 布尔逻辑在网络安全中的应用场景

布尔逻辑在网络安全中的应用场景广泛,包括:

#### 2.2.1 入侵检测系统 (IDS)

IDS 使用布尔表达式来检测和识别网络中的可疑活动。它们监视网络流量,并根据预定义的规则评估数据包。如果数据包与规则匹配,IDS 会发出警报。

#### 2.2.2 恶意软件分析

布尔逻辑用于分析恶意软件行为并检测其恶意意图。例如,分析人员可以创建布尔表达式来识别恶意软件是否正在尝试访问敏感文件或修改系统设置。

#### 2.2.3 访问控制和权限管理

布尔逻辑用于定义和实施访问控制规则,以限制对系统和资源的访问。例如,管理员可以创建布尔表达式来指定特定用户组或角色可以执行的操作。

**代码块:**

```

if (user_group == "admin" && resource_type == "confidential") {

grant_access();

} else {

deny_access();

}

```

**逻辑分析:**

此代码块使用布尔表达式来确定用户是否应该被授予对机密资源的访问权限。如果用户属于 "admin" 组并且资源类型为 "confidential",则授予访问权限;否则,拒绝访问权限。

# 3. 布尔逻辑在网络安全中的实践

### 3.1 布尔表达式在网络安全中的使用

#### 3.1.1 布尔表达式的语法和结构

布尔表达式是一种逻辑表达式,它使用布尔运算符(如 AND、OR、NOT)将布尔变量(如 true、false)连接起来。布尔表达式可以用来表示复杂的逻辑条件,这些条件可以用来在网络安全系统中做出决策。

布尔表达式的语法如下:

```

<布尔表达式> ::= <布尔变量> | <布尔常量> | (<布尔表达式> <布尔运算符> <布尔表达式>) | NOT <布尔表达式>

```

其中:

* `<布尔变量>` 是一个布尔值(true 或 false)的变量。

* `<布尔常量>` 是一个布尔值(true 或 false)。

* `<布尔运算符>` 是一个布尔运算符(AND、OR、NOT)。

* `NOT` 是一个一元运算符,它将一个布尔表达式的值取反。

#### 3.1.2 布尔表达式的优化和简化

为了提高布尔表达式的效率,可以对其进行优化和简化。优化布尔表达式的目的

0

0