Python网络编程实战手册:构建网络应用和服务的必备指南

发布时间: 2024-06-18 07:39:28 阅读量: 66 订阅数: 30

# 1. Python网络编程基础

Python网络编程是利用Python语言开发与网络相关的应用程序和工具。它涉及网络协议、套接字编程、HTTP协议、网络安全和加密等基础知识。

### 1.1 网络协议

网络协议是计算机之间通信的规则和标准。常见的网络协议包括:

- **TCP (传输控制协议)**:面向连接、可靠的协议,用于传输大数据量。

- **UDP (用户数据报协议)**:无连接、不可靠的协议,用于传输小数据量。

# 2. Python网络编程核心技术

本章节将深入探讨Python网络编程的核心技术,包括Socket编程、HTTP协议和Web开发、网络安全与加密。

### 2.1 Socket编程

#### 2.1.1 Socket概念和基本操作

Socket是网络编程中用于进程间通信的端点。它提供了一个抽象层,允许应用程序与底层网络协议交互,而无需了解其复杂细节。

Python中的socket模块提供了对Socket API的封装,使其易于使用。创建Socket时,需要指定以下参数:

- **socket类型:**指定Socket类型,如SOCK_STREAM(TCP)或SOCK_DGRAM(UDP)。

- **协议:**指定协议,如IPPROTO_TCP或IPPROTO_UDP。

- **地址族:**指定地址族,如AF_INET(IPv4)或AF_INET6(IPv6)。

创建Socket后,可以使用以下方法进行基本操作:

- **bind():**将Socket绑定到一个地址和端口。

- **listen():**将Socket设置为监听状态,等待连接。

- **accept():**接受来自客户端的连接,返回一个新的Socket对象。

- **connect():**将Socket连接到远程主机和端口。

- **send():**发送数据到远程主机。

- **recv():**接收来自远程主机的消息。

#### 2.1.2 TCP和UDP协议

TCP(传输控制协议)和UDP(用户数据报协议)是两种不同的网络传输协议。

- **TCP:**是一种面向连接的协议,在发送数据之前需要建立连接。它提供可靠的数据传输,保证数据顺序和完整性。

- **UDP:**是一种无连接的协议,不需要建立连接即可发送数据。它提供不保证顺序和完整性的数据传输,但速度更快。

选择使用TCP还是UDP取决于应用程序的需求。对于需要可靠数据传输的应用程序(如文件传输),TCP是更好的选择。对于需要快速数据传输且对顺序和完整性要求不高的应用程序(如视频流),UDP是更好的选择。

### 2.2 HTTP协议和Web开发

#### 2.2.1 HTTP协议基础

HTTP(超文本传输协议)是Web上使用的协议,用于在客户端和服务器之间交换信息。它是一个请求-响应协议,客户端向服务器发送请求,服务器返回响应。

HTTP请求包含以下信息:

- **方法:**指定请求类型,如GET、POST、PUT或DELETE。

- **URI:**指定请求的资源。

- **HTTP版本:**指定HTTP协议版本。

- **请求头:**包含其他信息,如内容类型、语言首选项和Cookie。

HTTP响应包含以下信息:

- **状态码:**指示请求的状态,如200(成功)或404(未找到)。

- **响应头:**包含其他信息,如内容类型、长度和缓存控制。

- **响应体:**包含请求的资源或其他信息。

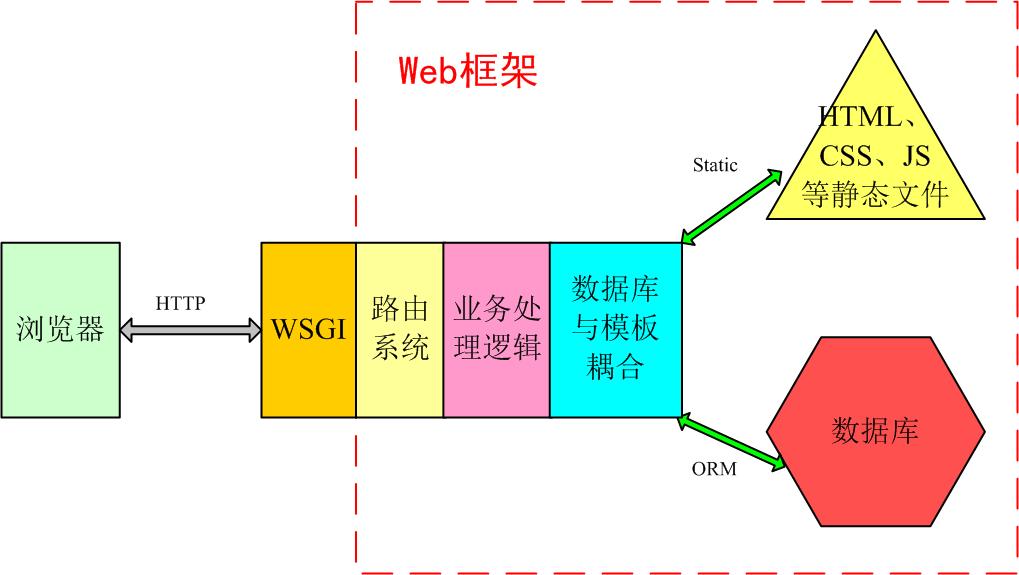

#### 2.2.2 Web框架和开发流程

Web框架提供了一组工具和组件,简化了Web应用程序的开发。它们处理诸如路由、模板渲染和表单验证等常见任务。

Python中流行的Web框架包括:

- **Django:**一个全栈Web框架,提供广泛的功能。

- **Flask:**一个轻量级Web框架,易于使用。

- **Web2py:**一个快速且易于部署的Web框架。

Web应用程序开发流程通常包括以下步骤:

1. **定义路由:**指定请求URI和处理函数之间的映射。

2. **创建视图:**编写处理请求并生成响应的函数。

3. **使用模板:**创建HTML模板,用于生成动态内容。

4. **处理表单:**验证和处理用户提交的表单数据。

5. **部署应用程序:**将应用程序部署到Web服务器上。

### 2.3 网络安全与加密

#### 2.3.1 网络安全威胁和防御

网络安全威胁包括:

- **恶意软件:**恶意软件,如病毒、木马和间谍软件,可以破坏系统或窃取数据。

- **网络钓鱼:**网络钓鱼攻击试图欺骗用户泄露敏感信息,如密码或信用卡号码。

- **DDoS攻击:**DDoS攻击通过向目标发送大量流量,使其不堪重负。

网络安全防御措施包括:

- **防火墙:**防火墙过滤进出网络的流量,阻止未经授权的访问。

- **入侵检测系统(IDS):**IDS监控网络流量,检测可疑活动。

- **虚拟专用网络(VPN):**VPN创建加密隧道,保护通过公共网络传输的数据。

- **双因素认证:**双因素认证要求用户提供两个凭证,如密码和一次性密码,以提高安全性。

#### 2.3.2 加密技术和应用

加密技术用于保护数据免遭未经授权的访问。它涉及使用算法将明文转换为密文,然后使用密钥解密密文。

Python中常用的加密库包括:

- **PyCrypto:**一个提供各种加密算法的库。

- **cryptography:**一个现代且易于使用的加密库。

加密技术在网络编程中的应用包括:

- **数据传输加密:**加密通过网络传输的数据,以防止窃听。

- **数据存储加密:**加密存储在数据库或文件系统中的数据,以防止未经授权的访问。

- **密码散列:**使用散列函数将密码转换为固定长度的字符串,以安全地存储密码。

# 3.1 Web服务器开发

#### 3.1.1 Flask框架简介

Flask是一个轻量级、灵活的Python Web框架,以其简洁性和易用性而闻名。它基于Werkzeug WSGI工具包和Jinja2模板引擎,提供了一系列内置功能和扩展,使开发人员能够快速构建和部署Web应用程序。

Flask的主要优点包括:

- **轻量级和模块化:**Flask的核心框架非常轻量级,并且可以根据需要添加扩展来扩展其功能。

- **易于使用:**Flask具有直观的API,使开发人员能够轻松地创建和配置Web应用程序。

- **可扩展性:**Flask支持各种扩展,允许开发人员添加额外的功能,例如数据库集成、身份验证和模板渲染。

- **社区支持:**Flask拥有一个活跃的社区,提供了广泛的文档、教程和示例,以帮助开发人员入门。

#### 3.1.2 RESTful API设计和实现

RESTful API(Representational State Transferful Application Programming Interface)是一种遵循REST(表述性状态转移)原则的Web API设计风格。RESTful API使用HTTP方法(如GET、POST、PUT、DELETE)和URI(统一资源标识符)来表示和操作资源。

设计和实现RESTful API时,应遵循以下最佳实践:

- **使用正确的HTTP方法:**每个HTTP方法都有特定的语义,应根据操作的预期效果正确使用。

- **定义资源URI:**资源URI应清晰、简洁,并反映资源的层次结构。

- **使用JSON或XML作为数据格式:**JSON和XML是用于

0

0