django.utils.hashcompat:数据完整性保护的技术细节与案例

发布时间: 2024-10-09 18:17:17 阅读量: 67 订阅数: 21

基于多松弛(MRT)模型的格子玻尔兹曼方法(LBM)Matlab代码实现:模拟压力驱动流场与优化算法研究,使用多松弛(MRT)模型与格子玻尔兹曼方法(LBM)模拟压力驱动流的Matlab代码实现,使用

# 1. django.utils.hashcompat模块概述

在现代Web开发中,数据完整性保护是保证系统安全性的关键环节。为了更好地理解django.utils.hashcompat模块,我们首先需要了解其背后的概念和设计思想。

django.utils.hashcompat模块是Django框架下的一个子模块,它为不同版本的Python提供统一的哈希函数接口。这一模块的存在,使得开发者能够轻松地在项目中使用hash函数,而不必担心因Python版本不同而产生的兼容性问题。

该模块的优势在于其能够支持多种hash算法,并且提供了一个简单的API接口来访问这些算法。这不仅简化了开发过程,还提高了代码的可移植性。在接下来的章节中,我们将深入探讨数据完整性保护的理论基础,以及如何在实践中应用django.utils.hashcompat模块。

# 2. 数据完整性保护的理论基础

### 2.1 数据完整性的概念

#### 2.1.1 定义和重要性

数据完整性是一个系统维护和保证数据准确、可靠和一致的特性。它确保了信息不会被无意或恶意地破坏,包括数据的修改、损坏、丢失或不恰当的创建。数据完整性的重要性体现在它直接关系到数据的可信度和可靠性,缺乏数据完整性保护的数据系统无法保证其服务质量和安全性。

#### 2.1.2 数据完整性与安全性

数据完整性与数据安全性紧密相关,但不是同一概念。数据完整性关注的是数据的准确性和一致性,而数据安全性则关注于保护数据免受未授权访问或破坏。二者相辅相成,缺一不可。一个完整的数据安全策略应当包括数据完整性保护机制,确保数据在被允许修改的同时不被非法篡改或破坏。

### 2.2 hash函数的原理

#### 2.2.1 hash函数的基本特性

Hash函数是一种将输入(或称为“消息”)映射到固定大小输出的函数,该输出常被称为消息摘要或指纹。理想中的hash函数具备以下特性:

- 确定性:相同的输入必然产生相同的输出。

- 快速计算:对于任何给定的输入,计算输出应当是高效的。

- 抗碰撞性:找到两个不同的输入,使得它们有相同的输出是非常困难的。

- 不可逆性:从输出不能恢复任何相关的输入信息。

#### 2.2.2 常见hash算法介绍

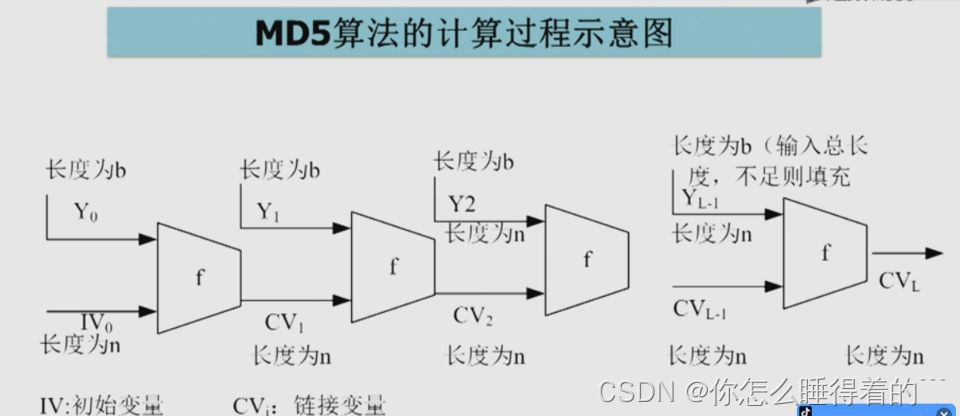

常见的hash算法包括MD5、SHA-1、SHA-2和SHA-3等。它们在加密强度和应用场景上各有不同。例如,MD5由于其较弱的抗碰撞性,已被认为不再适合用于安全敏感的数据完整性校验。SHA-2和SHA-3则提供了更高的安全性和鲁棒性。

```mermaid

graph LR

A[输入] -->|Hash Function| B[输出]

B -->|逆向攻击| C[不可逆]

B -->|碰撞攻击| D[抗碰撞性]

```

### 2.3 django.utils.hashcompat的作用和优势

#### 2.3.1 模块的定位和功能

django.utils.hashcompat是Django框架提供的一个工具模块,用于兼容不同版本的Python和hashlib库。该模块允许开发者在不同版本的Python环境中使用统一的hash接口,简化了代码的兼容性和移植性。

#### 2.3.2 模块在数据完整性保护中的作用

django.utils.hashcompat在数据完整性保护中的作用在于提供一个稳定且跨版本兼容的hash接口。它使得开发者能够更加专注于hash算法在数据完整性保护中的应用,而不是底层实现细节或兼容性问题。

```python

from django.utils.hashcompat import md5_constructor

from django.utils.hashcompat import sha_constructor

# 示例代码展示如何使用django.utils.hashcompat进行MD5和SHA-1 hash计算

md5 = md5_constructor('some string').hexdigest()

sha1 = sha_constructor('some string').hexdigest()

```

本章节详细介绍了数据完整性保护的理论基础,包括数据完整性的概念、hash函数的原理,以及django.utils.hashcompat模块的作用和优势。通过上述内容,我们可以看到,无论是在系统安全性还是数据准确性方面,数据完整性都是一个不可或缺的组成部分。而hash函数作为其核心技术支持,在确保数据完整性方面发挥着至关重要的作用。而django.utils.hashcompat则为开发者提供了一个便捷的工具,以实现数据完整性保护中hash算法的跨版本兼容使用。接下来的章节将深入探讨django.utils.hashcompat模块的实际应用。

# 3. django.utils.hashcompat模块实践

### 3.1 安装与配置

在实践中,正确安装和配置django.utils.hashcompat模块是保证数据完整性保护工作顺利进行的基础。接下来我们将深入探讨安装过程以及模块的初始化和配置。

#### 3.1.1 安装环境准备

为了保证django.utils.hashcompat模块能在你的系统中顺利运行,你需要有一个Python环境。通常情况下,推荐使用虚拟环境以避免系统级包之间的冲突。以下是创建虚拟环境的基本步骤:

```bash

python -m venv hashcompat_env

source hashcompat_env/bin/activate # 在Unix或MacOS系统中

hashcompat_env\Scripts\activate # 在Windows系统中

```

安装完成虚拟环境后,需要安装django.utils.hashcompat模块。这可以通过pip包管理器轻松完成:

```bash

pip install django.utils.hashcompat

```

请注意,该模块是Django框架的一部分,因此确保你的系统中已经安装了Django,并且兼容你所安装的django.utils.hashcompat版本。

#### 3.1.2 模块配置与初始化

安装完成后,需要对模块进行配置和初始化。以下是一个简单的初始化示例:

```python

import django.utils.hashcompat as hashcompat

# 配置模块使用MD5 hash算法

hashcompat.hasher.set_hasher('django.utils.hashcompat.md5_constructor')

# 现在可以使用django.utils.hashcompat进行数据处理

```

在这个配置中,`set_hasher`方法用于指定模块使用哪种hash算法,这里以MD5算法为例。当然,django.utils.hashcompat也支持其他算法,如SHA1等,你可以根据具体需要进行选择。

### 3.2 使用django.utils.hashcompat进行数据处理

接下来,我们将详细介绍如何使用django.utils.hashcompat模块处理数据,以及数据校验流程。

#### 3.2.1 数据哈希处理

哈希处理是数据完整性保护的核心步骤之一,它通过一种单向算法将原始数据转换为一个固定长度的哈希值,从而确保数据的不可逆性和唯一性。

```python

from django.utils.hashcompat import sha_constructor

# 假设原始数据是用户密码

original_password = "my_secure_password"

# 使用SHA1算法进行哈希处理

password_hash = sha_constructor(original_password).hexdigest()

print("原始密码哈希值:", password_hash)

```

在这个例子中,我们使用了SHA1算法来生成一个密码的哈希值。注意,我们并没有直接展示哈希值,因为实际场景中它通常是存储在安全的地方,而不会明文显示。

#### 3.2.2 数据校验流程

数据校验是确认数据未被篡改的有效手段,通过比对原始哈希值和当前数据的哈希值,可以验证数据的完整性。

```python

from django.utils.hashcompat import sha_constructor

# 假设我们有一条记录的原始哈希值和需要验证的数据

original_hash = "a94a8fe5ccb19ba61c4c0873d391e987982fbbd3"

d

```

0

0