【揭秘django.utils.hashcompat】:探索Python散列技术的10个实用技巧

发布时间: 2024-10-09 17:26:02 阅读量: 24 订阅数: 48

# 1. django.utils.hashcompat简介

在现代Web开发中,散列技术是保障数据安全和提升存储效率的核心技术之一。Django作为一个强大的Python Web框架,它的`django.utils.hashcompat`模块为我们提供了便捷的方式来处理各种散列需求。本章节将浅入深地探讨`django.utils.hashcompat`的基础概念,为读者理解后续章节中散列技术的理论基础、实践应用以及进阶技巧做好铺垫。

`django.utils.hashcompat`虽然不是Django的核心组件,但它在处理数据安全和一致性验证时,提供了与旧版本兼容的哈希函数接口。通过本章的学习,开发者将掌握如何利用该模块进行简单的哈希操作,以及如何为项目中涉及的密码存储、数据校验等敏感操作提供基础的哈希支持。

我们将从`django.utils.hashcompat`模块的安装、配置和基本使用方法开始,一步步揭示其在实际开发中的具体应用。希望通过本章内容的学习,读者能够对`django.utils.hashcompat`有一个全面的了解,并在接下来的章节中深入学习散列技术的更多细节和高级技巧。

# 2. 散列技术的理论基础

在密码学、数据库管理、网络安全等领域中,散列技术被广泛地使用,其核心功能是将不定长的输入信息转换为固定长度的输出,这一过程称为散列。散列技术的特性确保了数据的唯一性以及难以逆向推导原数据的特性,对于保障数据安全和完整性具有至关重要的作用。

## 2.1 散列概念的起源和发展

### 2.1.1 散列的基本定义

散列,英文称为Hashing,是计算机科学中一种从任意长度的输入数据中创建固定长度输出的处理过程,该输出称为散列值。散列函数将数据通过特定算法处理后,得到一个具有唯一性的标识符,这个标识符可以用来快速检索数据项。散列技术可以类比图书馆的索引系统,每本书通过索引号快速定位,而不是逐一寻找书名。

### 2.1.2 散列函数的重要性

散列函数的重要性体现在其两大特性:确定性和唯一性。对于给定的输入,散列函数必须始终产生相同的散列值(确定性),而对于不同的输入,则应尽可能产生不同的散列值(唯一性)。除此之外,一个优秀的散列函数还应具备高效率和抗碰撞性,即对输入数据的微小变化应该能导致输出散列值的显著变化,从而使得碰撞(两个不同输入产生相同的散列值)尽可能少发生。

## 2.2 散列算法的分类和特性

### 2.2.1 常见散列算法介绍

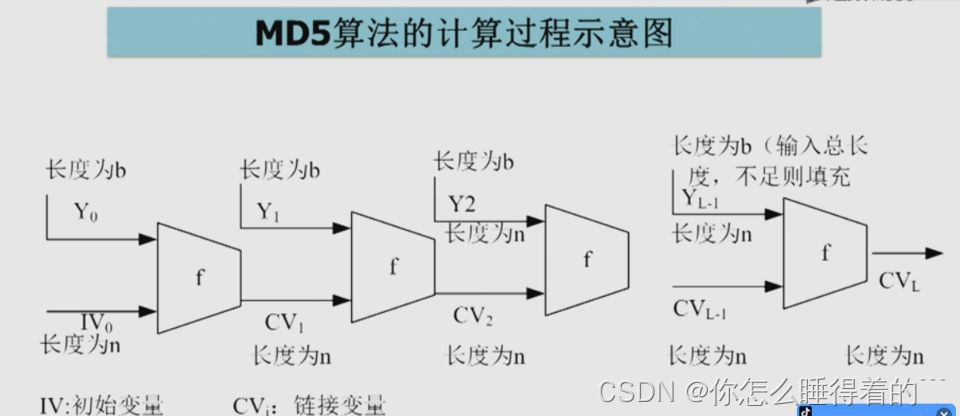

散列算法种类繁多,其中包括了一些广泛使用的算法,例如MD5(Message-Digest Algorithm 5)、SHA-1(Secure Hash Algorithm 1)、SHA-256等。这些算法在设计上各有不同,例如MD5算法生成的是128位(16字节)的散列值,而SHA-1则生成160位(20字节)的散列值。随着计算机计算能力的提升,一些曾经被认为是安全的散列算法,如MD5和SHA-1,已经因为安全漏洞而被建议不再使用。

### 2.2.2 各算法的优缺点比较

在选择散列算法时,需要权衡各种算法的性能和安全特性。例如,MD5算法因其高效的性能曾被广泛应用,但由于其结构简单,容易遭受暴力破解和彩虹表攻击,目前在安全性要求较高的场合已不被推荐使用。SHA-256相较于SHA-1则提供了更长的散列值和更高的安全性,但同时计算量也更大,这可能会影响到性能。

## 2.3 密码学中的散列技术

### 2.3.1 密码学散列的目的

密码学散列技术主要用于确保信息的完整性,其目的是为了检测数据在传输或存储过程中是否被篡改。通过散列函数计算数据的散列值,并与数据一起存储或传输,接收方再次计算散列值并与原值对比,如果一致则证明数据未被篡改。此外,散列技术也被用于密码存储,系统存储用户密码的散列值而不是明文,增加安全性。

### 2.3.2 安全散列算法的要求

为了在密码学中提供有效的安全性,散列算法必须满足几个关键要求。首先,算法必须具备抗碰撞性,即无法找到两个不同的输入,使得它们有相同的散列输出。其次,算法应具有隐藏性,即使攻击者知道散列值,也难以推算出原始数据。最后,算法需要具备抗预映射攻击能力,即使给定散列值,也很难找到一个输入,使其产生这个散列值。

```mermaid

graph TD;

A[开始] --> B[选择散列算法];

B --> C[计算数据散列值];

C --> D[验证数据完整性];

D -->|一致| E[数据未被篡改];

D -->|不一致| F[数据被篡改];

E --> G[结束];

F --> G;

```

代码块展示了散列技术在检测数据完整性中的应用流程。首先选择合适的散列算法,然后计算数据的散列值,通过对比散列值来验证数据的完整性。如果散列值一致,则数据未被篡改;否则,数据可能已被篡改。

散列技术在理论基础上提供了数据处理和安全保护的基础,而在实际应用中则需要借助于具体的工具和算法,如django.utils.hashcompat,来实现散列功能。在后续章节中,我们将深入探讨django.utils.hashcompat的安装、配置以及如何在实际项目中应用。

# 3. django.utils.hashcompat的实践应用

## 3.1 安装和配置django.utils.hashcompat

### 3.1.1 环境准备和安装步骤

在开始实际应用django.utils.hashcompat之前,确保你已经为你的项目准备了一个合适的Python环境。django.utils.hashcompat是Django项目中的一个实用工具,它并不需要独立安装,因为它包含在Django框架中。要开始使用django.utils.hashcompat,首先需要确保已经安装了Django。Django可以通过Python包索引(PyPI)使用pip进行安装。

```bash

pip install django

```

安装Django后,需要在你的Django项目中启用hashcompat模块。可以通过在项目的settings.py文件中添加或确认以下配置来实现这一点:

```python

INSTALLED_APPS = [

...,

'django.contrib.auth.hashers',

...,

]

```

### 3.1.2 配置django项目以使用hashcompat

安装并配置了环境后,下一步就是确保你的Django项目可以正确使用django.utils.hashcompat。django.utils.hashcompat对于密码的散列处理提供了一致的接口,所以配置的关键在于正确使用Django的密码散列框架。

通常,这不需要任何额外的配置,因为Django会默认使用合适的哈希器,但如果你需要使用自定义的哈希算法或者处理特定的安全要求,可以通过覆写Django的默认密码散列器来实现。

```python

# settings.py

# 使用自定义哈希器

PASSWORD_HASHERS = [

'path.to.my.CustomHasher',

# 其他hashers按照Django默认的优先级排列

]

```

## 3.2 django.utils.hashcompat的基本使用方法

### 3.2.1 哈希函数的调用

django.utils.hashcompat提供的哈希功能通常是通过Django的认证后端使用的。要手动调用散列函数,可以通过Django的认证系统提供的API进行。

```python

from django.contrib.auth.hashers import make_password, check_password

# 散列一个密码

hashed_password = make_password('plaintext_password')

# 检查原始密码是否与散列密码匹配

is_password_correct = check_password('plaintext_password', hashed_password)

```

### 3.2.2 参数和返回值解析

`make_password`函数接收一个原始密码作为参数,并返回该密码的散列值。散列过程可能包括多个散列步骤,如密码的随机化盐值(salt)生成、密码的多次散列(哈希)以增加安全性等。

`check_password`函数接收两个参数:原始密码和散列后的密码。它首先对原始密码进行散列处理,然后与已存储的散列密码进行比较,返回匹配结果。

```python

# 查看散列后的密码格式

print(hashed_password) # 输出的通常是一个以$符号开始的字符串,包含散列算法标识、盐值和散列值。

```

## 3.3 高级特性与技巧

### 3.3.1 自定义哈希算法的实现

尽管django.utils.hashcompat默认提供了几种散列算法,但在某些情况下,你可能希望使用自定义的哈希算法。Django允许用户通过扩展PasswordHasher类来自定义哈希器。

```python

from django.contrib.auth.hashers import BasePasswordHasher

class CustomHasher(BasePasswordHasher):

algorithm = "custom"

def hash(self, password):

# 这里实现自定义哈希逻辑

# 返回一个字符串,包含算法标识符和散列值

return f"{self.algorithm}${self.make_hash(password)}"

def verify(self, password, encoded):

# 这里验证密码是否匹配

algorithm, encoded_hash = encoded.split('$', 1)

if algorithm != self.algorithm:

return False

return self.check_password(password, encoded_hash)

def make_hash(self, password):

# 这里定义实际的哈希逻辑

import hashlib

return hashlib.sha256(password.encode()).hexdigest()

```

### 3.3.2 散列冲突的解决方法

散列冲突是任何散列系统都可能遇到的问题。Django通过在密码散列过程中引入盐值来解决冲突。盐值是随机生成的,并与密码一起散列,这确保了即使两个用户有相同的密码,它们的散列值也会不同。

如果你创建了自定义哈希器,确保你的算法也包含一个随机盐值步骤。一般来说,大多数现代哈希算法和框架已经内建了处理散列冲突的机制,因此开发者不需要额外关注这个问题。

# 4. django.utils.hashcompat进阶技巧

进阶技巧是提高应用性能和安全性的关键。本章将深入探讨django.utils.hashcompat在性能优化、安全实践以及与现代Web框架集成方面的进阶技巧。通过本章的学习,你将能更有效地利用django.utils.hashcompat,为你的应用提供更强大的散列支持。

## 4.1 散列技术的性能优化

### 4.1.1 散列速度的提升技巧

散列速度是衡量散列算法效率的重要指标。提升散列速度能够直接优化应用的响应时间和处理能力。在使用django.utils.hashcompat时,可以采用以下技巧提高散列速度:

- **选择合适的哈希算法**:针对不同的应用场景选择效率最高的哈希算法。django.utils.hashcompat支持多种算法,合理选择可提升性能。

- **并行处理**:利用现代多核处理器的特性,进行散列任务的并行处理。django.utils.hashcompat可能支持通过多线程或异步IO来实现这一过程。

- **缓存机制**:将频繁使用的散列结果缓存起来,减少重复计算。使用django.utils.hashcompat结合Django的缓存框架,如Memcached或Redis,可以有效减少计算次数。

代码块示例:

```python

import hashcompat

def hash_large_dataset(dataset):

# 创建一个缓存实例,使用django的默认缓存后端

cache = hashcompat.cache.get_cache('default')

# 定义一个生成器,逐个处理数据集中的元素

for item in dataset:

# 使用缓存来存储计算过的散列值

cache_key = f"hashed_value_for_{item}"

cached_value = cache.get(cache_key)

if cached_value is None:

# 如果缓存中没有,则计算散列值并存储到缓存中

hash_value = hashcompat.hash(item)

cache.set(cache_key, hash_value)

else:

# 如果缓存中有,直接使用缓存中的散列值

hash_value = cached_value

# 处理散列值...

```

### 4.1.2 散列过程中的资源管理

散列过程可能会消耗大量内存和CPU资源,特别是在处理大数据量时。良好的资源管理对于保证系统稳定性和响应性能至关重要。以下是资源管理的一些策略:

- **内存监控**:在散列过程中监控内存使用情况,避免因内存溢出而导致程序崩溃。可以使用Python的内存分析工具如memory_profiler。

- **CPU使用率优化**:合理调度CPU资源,避免单个散列任务长时间占用CPU。django.utils.hashcompat可以通过多线程或其他并发机制来优化CPU利用率。

- **资源回收**:在散列操作完成后及时释放不再使用的资源,如关闭文件句柄、断开数据库连接等。

## 4.2 安全散列技术的最佳实践

### 4.2.1 防御哈希攻击的策略

尽管django.utils.hashcompat提供了安全散列的支持,但在实践中仍需注意可能的哈希攻击。以下是一些防御策略:

- **使用强哈希算法**:避免使用已被证明有漏洞的哈希算法,如MD5和SHA1。推荐使用django.utils.hashcompat中的强哈希算法如SHA-256。

- **加盐(Salting)**:在散列过程中引入随机数据(盐),使相同的密码产生不同的散列值。

- **密钥拉伸(Key Stretching)**:使用像PBKDF2、bcrypt或scrypt这样的密钥拉伸函数来增加攻击者破解散列值所需的时间。

代码块示例:

```python

import hashcompat

def hash_password_with_salt(password, salt):

# 使用django.utils.hashcompat进行加盐哈希

hash_function = hashcompat.hashers.get_hasher('pbkdf2_sha256')

return hash_function(salt + password)

```

### 4.2.2 使用django.utils.hashcompat实现安全散列

django.utils.hashcompat不仅提供了基本的散列支持,还内置了对加盐和密钥拉伸的支持。为了实现安全散列,可以:

- **使用django内置的用户模型**:Django的内置用户模型已经使用了安全散列方法,如get_hasher。

- **自定义散列函数**:如果需要,可以通过django.utils.hashcompat定义自定义的安全散列函数,并在项目中使用它。

## 4.3 django.utils.hashcompat与现代Web框架的集成

### 4.3.1 集成到Django之外的框架

django.utils.hashcompat设计时考虑到了与其他Web框架的兼容性。将其集成到Django以外的框架可以通过以下步骤实现:

- **安装django.utils.hashcompat**:确保在目标框架的环境中安装了django.utils.hashcompat。

- **配置适配器**:根据目标框架的特点,编写适配器代码使django.utils.hashcompat能够在新框架中正常工作。

- **功能测试**:进行全面的功能测试,确保集成后的散列功能正常工作,没有引入新的问题。

### 4.3.2 兼容性和迁移的策略

迁移到使用django.utils.hashcompat时,以下策略可以帮助确保兼容性和最小化迁移成本:

- **逐步迁移**:逐步将应用中的散列功能替换为django.utils.hashcompat,每次替换一个组件,确保稳定性和可控性。

- **回滚计划**:为迁移过程制定回滚计划,一旦出现不可预期的问题,可以迅速恢复到原有状态。

- **自动化测试**:在迁移前建立完善的自动化测试套件,确保迁移过程中的任何改动都能及时发现并修复。

代码块示例:

```python

# 假设我们正在将一个现有应用迁移到django.utils.hashcompat

def migrate散列函数():

# 测试django.utils.hashcompat在现有应用中的使用情况

from django.utils.hashcompat import sha256

original_hash_function = get_original散列函数()

# 模拟应用中的散列操作

original_result = original_hash_function('test')

compat_result = sha256('test')

# 验证django.utils.hashcompat的结果与原有散列函数一致

assert original_result == compat_result, "散列结果不匹配,迁移可能存在问题"

# 在应用中使用django.utils.hashcompat替换原有散列函数...

```

以上是关于django.utils.hashcompat进阶技巧的详细探讨,通过理解并应用这些技巧,可以显著提升散列技术的性能和安全性。接下来的章节将展示在真实项目中如何应用django.utils.hashcompat,并通过案例分析进一步加深理解。

# 5. 案例分析:django.utils.hashcompat在现实项目中的应用

## 5.1 用户认证和密码存储

### 密码哈希的实现细节

在用户认证系统中,密码的安全存储是至关重要的。django.utils.hashcompat在实现密码哈希时,为开发者提供了一系列便捷的方法和工具,以确保用户密码的安全性。使用django.utils.hashcompat,开发者可以避免直接存储明文密码,而是存储密码的哈希值。这使得即使数据库被泄露,攻击者也无法直接获取到用户的原始密码。

### 安全存储密码的最佳实践

为了进一步提高密码存储的安全性,开发者可以使用django.utils.hashcompat提供的盐值功能。盐值是一个随机字符串,它在密码哈希过程中与原始密码结合,生成的哈希值因此具有唯一性。这样即使两个用户使用了相同的密码,由于盐值的不同,他们的哈希值也会不同,从而提高了安全系数。

```python

from django.contrib.auth.hashers import make_password

# 设置用户密码

password = 'my_strong_password'

salt = 'random_salt_value'

# 使用盐值哈希密码

hashed_password = make_password(password, salt=salt)

print(hashed_password)

```

在上述示例中,`make_password`函数用于生成密码的哈希值,其中`salt`参数可以是开发者自定义的盐值字符串。这不仅提升了密码的安全性,还让密码的哈希值难以预测。

## 5.2 数据完整性和校验

### 数据的哈希校验机制

在数据传输或存储过程中,保证数据的完整性和一致性是非常重要的。django.utils.hashcompat同样提供了这样的机制,它允许开发者通过散列函数来验证数据是否在传输过程中被篡改。这通常涉及到数据的哈希校验码的生成和比对。

### 散列技术在数据完整性的应用

在实际应用中,使用散列技术进行数据完整性校验的一个典型场景是下载文件的完整性验证。通过生成文件内容的哈希值并将其提供给用户,用户在下载文件后可以自行计算哈希值,然后与开发者提供的哈希值进行比对,从而验证文件是否完整。

```python

import hashlib

def generate_hash(file_path):

hasher = hashlib.sha256()

with open(file_path, 'rb') as f:

buf = f.read()

hasher.update(buf)

return hasher.hexdigest()

# 使用示例

file_hash = generate_hash('path_to_file')

print(f"The file's hash is: {file_hash}")

```

在上述代码中,`generate_hash`函数读取指定路径的文件,使用SHA-256算法计算文件的哈希值,并以十六进制字符串形式返回。用户可以使用相同的哈希函数和文件内容,生成一个哈希值与之比对,从而验证数据的完整性。

## 5.3 缓存机制中的哈希应用

### 使用散列技术优化缓存

散列技术在缓存机制中也扮演着重要角色。通过将数据项的键转换为哈希值,可以快速定位到缓存中数据的具体位置,这大大提高了缓存的访问速度。django.utils.hashcompat提供了一套方法来处理键的哈希转换,使得开发者可以将散列技术应用到缓存系统的构建中。

### 案例:动态内容的缓存策略

考虑一个新闻网站,它经常更新其主页内容。为了避免每次用户访问时都进行数据库查询,可以使用缓存来存储主页的HTML输出。使用django.utils.hashcompat,可以将每个用户请求的参数进行哈希处理,然后根据哈希值来决定是否直接从缓存中提供内容,或者是重新生成内容。

```python

from django.core.cache import cache

from django.utils.hashcompat import sha_constructor

def get_homepage_content(user_params):

# 将用户参数进行哈希处理

hash_key = sha_constructor(str(user_params)).hexdigest()

# 尝试从缓存获取内容

content = cache.get(hash_key)

if content is None:

# 缓存未命中,需要重新生成内容

content = generate_homepage_content(user_params)

# 将新生成的内容放入缓存

cache.set(hash_key, content, timeout=3600) # 缓存1小时

return content

def generate_homepage_content(user_params):

# 生成主页内容的函数实现

pass

```

在上述代码示例中,`get_homepage_content`函数首先将用户请求参数进行哈希处理,然后根据生成的哈希值来检查缓存。如果缓存中有内容,则直接返回;如果没有,则调用`generate_homepage_content`函数生成新内容,并将其存入缓存。这样,只有在缓存未命中时才会执行耗时的数据处理操作,大大提高了效率。

# 6. 未来展望与django.utils.hashcompat的发展方向

随着IT技术的飞速发展,散列技术也在不断进步和演进,而django.utils.hashcompat作为Django生态中的一个重要组件,也在不断适应新的需求和挑战。在这一章节中,我们将探讨散列技术的未来趋势,以及django.utils.hashcompat的潜在改进方向和社区期望。

## 6.1 散列技术的未来趋势

### 6.1.1 新兴散列算法的前景

未来散列算法的发展可能会集中在提高效率、增强安全性以及拓展应用范围这三个方向上。量子计算的崛起预示着传统散列算法可能不再安全,因此需要开发能够抵抗量子计算攻击的新算法,如格基础加密(Lattice-based cryptography)和多变量多项式(Multivariate polynomial cryptography)。

随着物联网(IoT)设备的普及,轻量级散列算法的需求日益增长。这些算法必须在极低的资源消耗下提供足够的安全性,例如PHOTON和SPONGENT算法在某些场景下已经得到了应用。

### 6.1.2 散列技术在新兴领域的应用展望

散列技术不仅在传统的数据存储和网络安全领域有应用,在区块链、去中心化存储以及大数据分析中也扮演着重要的角色。例如,在区块链技术中,散列函数用于确保交易信息的不可篡改性和链式结构的完整性。在大数据领域,散列技术可以用于快速数据检索和机器学习算法中的特征提取。

## 6.2 django.utils.hashcompat的改进和演进

### 6.2.1 当前版本的限制和挑战

虽然django.utils.hashcompat在处理Django框架中的散列需求方面表现优异,但它仍然面临一些限制和挑战。例如,随着新的散列算法的出现,django.utils.hashcompat可能需要更新以支持这些算法,同时也需要考虑如何保持对旧算法的支持,以确保向后兼容性。

另外,随着安全要求的提高,现有的散列函数可能需要更多的安全特性,例如密码盐(salt)和迭代次数的可配置性,以及自动的哈希更新机制以对抗哈希攻击。

### 6.2.2 社区贡献和未来发展方向

django.utils.hashcompat的未来发展方向在很大程度上将依赖于社区的贡献和反馈。随着开发者对散列技术的深入理解,社区可能会推动增加新的功能,如提供更灵活的哈希策略和更复杂的散列算法实现。

为了更好地集成到Django之外的框架,django.utils.hashcompat可以考虑提供更多的抽象层和适配器。此外,文档和示例代码的完善也将是社区贡献的重点之一,以帮助新用户快速理解和使用django.utils.hashcompat。

随着技术的不断迭代,未来django.utils.hashcompat将可能包含更多智能化的功能,例如基于机器学习的自适应哈希算法,它能够根据数据特征自动选择最优的散列方案。

在这一章节中,我们看到散列技术与django.utils.hashcompat都在不断地演进,为应对未来的挑战,两者都需要不断地创新和改进。我们期待在不久的将来,散列技术能有更多突破性的进展,而django.utils.hashcompat能在社区的帮助下,成为更加健壮和灵活的工具,为整个Python开发社区提供更加强大的支持。

0

0