理解静态 NAT 在网络通信中的作用

发布时间: 2024-04-14 15:35:58 阅读量: 75 订阅数: 35

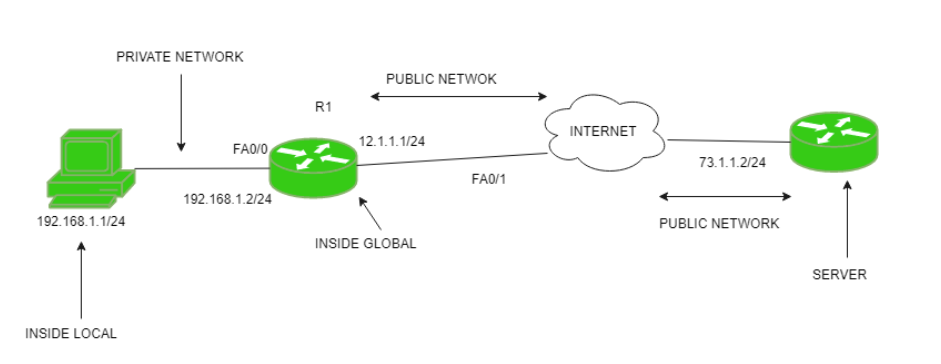

# 1.1 什么是网络地址转换

网络地址转换(Network Address Translation,NAT)是一种网络技术,用于将私有网络的内部IP地址转换为公共网络的可路由IP地址,以实现内部网络与外部网络的通信。NAT主要通过修改数据包的源IP地址或目的IP地址来实现地址转换,从而隐藏内部网络结构,提高网络安全性。NAT根据转换方式的不同可以分为静态NAT、动态NAT和PAT等类型,应用场景广泛。静态NAT通常用于将固定的内部IP地址映射到固定的外部IP地址,适用于对外部网络提供服务的场景。尽管NAT可以提高网络安全性和简化网络管理,但也会引入一些问题,例如限制了对内部网络的直接访问和增加了网络延迟。

# 2. 静态 NAT 的概念与原理

#### 2.1 静态 NAT 简介

静态网络地址转换(Static Network Address Translation,SNAT),是一种将内部私有 IP 地址映射到固定外部公共 IP 地址的网络地址转换技术。与动态 NAT 相比,静态 NAT 是一对一的映射,不会动态分配外部地址。在网络通信中,静态 NAT 为设备提供了一个固定的公网身份,使其能够与外部网络进行通信。

##### 2.1.1 静态 NAT 的定义和特点

静态 NAT 是一种将私有 IP 地址映射到公共 IP 地址的网络地址转换技术,是一对一的映射方式。特点包括映射固定,适用于需要始终使用相同公网身份的设备,保证网络通信的稳定性。

##### 2.1.2 静态 NAT 与动态 NAT 的区别

静态 NAT 与动态 NAT 的主要区别在于映射的方式。静态 NAT 是固定的一对一映射,而动态 NAT 则根据需求动态选择可用的公网 IP 地址进行映射。因此,静态 NAT 更适用于需要稳定公网身份的场景,而动态 NAT 更适用于临时通信的情况。

##### 2.1.3 为什么需要静态 NAT

静态 NAT 的存在主要是为了保证特定设备始终使用相同的公网身份进行通信,确保网络通信的稳定性和安全性。通过静态 NAT,内部网络设备可以隐藏其真实 IP 地址,提高网络安全性。

#### 2.2 静态 NAT 的工作原理

静态 NAT 的工作原理通过一系列的转换过程实现内部私有 IP 地址到外部公共 IP 地址的映射,并确保数据包在网络中正确传输。

##### 2.2.1 静态 NAT 的转换过程

静态 NAT 的转换过程包括内部私有地址到外部公共地址的映射、数据包的转发和目标地址的替换。当内部设备发送数据包到外部网络时,路由器或防火墙会根据静态 NAT 配置将源地址替换成静态映射的公共地址,确保数据包能够正确在网络中传输。

```python

# 示例代码:静态 NAT 配置示例(Cisco路由器)

ip nat inside source static [内部IP地址] [外部IP地址]

```

##### 2.2.2 静态 NAT 的配置方法

配置静态 NAT 需要在网络设备上进行相应的设置,包括指定内部私有地址和外部公共地址的映射关系,并根据实际需求设置相应的访问控制列表以限制数据包的流动。

```java

// 示例代码:静态 NAT 配置示例(Juniper防火墙)

set security nat static rule-set static-nat from zone internal

set security nat static rule-set static-nat rule static-nat-rule match source-address [内部地址]

set security nat static rule-set static-nat rule static-nat-rule then static-nat prefix [外部地址]

```

##### 2.2.3 静态 NAT 与网络安全的关系

静态 NAT 在一定程度上可以提高网络安全性,通过隐藏内部设备的真实 IP 地址,减少了受到攻击的可能性。同时,静态 NAT 可以限制外部对内部网络的访问,防止未经授权的访问,从而增强了网络的安全性。

```mermaid

graph LR

A[内部网络设备] --> B(静态 NAT)

B --> C{网络安全}

```

以上是静态 NAT 的概念与原理,通过详细的解析,希望能够对静态 NAT 技术有更深入的理解。

# 3. 实际部署静态 NAT 的步骤和注意事项

在配置静态 NAT 之前,必须进行充分准备工作,包括网络拓扑结构的确认、内外地址映射的确定、现有设备配置的查看和所需资源的准备。接着,在配置过程中需明确映射关系、设置访问控制列表,并验证配置的正确性。最后,需要注意静态 NAT 的安全风险、定期维护和故障排查方法。

#### 3.1 准备工作

在准备阶段,需要确认网络拓扑结构,确定静态 NAT 的使用范围,查看现有网络设备的配置,并准备好所需的设备和资源。

##### 3.1.1 确定网络拓扑和需求

在开始配置静态 NAT 前,首先要明确网络中各设备的位置,包括外部和内部网络设备的布局,以确定静态 NAT 的部署范围。

##### 3.1.2 确定静态 NAT 的使用范围

确定哪些内部地址需要映射到外部地址,根据实际需求设置静态 NAT 的转换规则,以确保符合网络通信需求。

##### 3.1.3 查看现有网络设备配置

了解现有网络设备的配置信息,包括路由器、防火墙等设备的相关设置,以便在配置静态 NAT 时不会与现有配置发生冲突。

##### 3.1.4 准备所需设备和资源

确保准备好静态 NAT 配置所需的设备,如路由器、防火墙等,同时保证有足够的IP地址资源供静态 NAT 使用。

#### 3.2 配置静态 NAT

在配置阶段,需根据准备阶段的确定,配置内外地址映射、访问控制列表,并验证配置的正确性。

##### 3.2.1 配置内部和外部地址映射

设置静态 NAT 的内外地址映射规则,将内部地址映射到对应的外部地址,确保网络通信的顺畅和安全。

##### 3.2.2 配置访问控制列表(ACL)

通过配置访问控制列表,限制外部访问内部地址的权限,增强网络安全性,防止未经授权的访问或攻击。

##### 3.2.3 验证静态 NAT 配置的正确性

在完成配置后,需要进行验证,检查静态 NAT 是否按预期工作,确保内部地址能够成功映射到外部地址,网络通信正常。

#### 3.3 注意事项

在静态 NAT 的部署和维护过程中,要注意安全风险,定期检查和维护配置,及时解决问题,确保网络通信的稳定和安全性。

##### 3.3.1 静态 NAT 的安全风险与防范措施

了解静态 NAT 可能存在的安全风险,如地址冲突、IP欺骗等问题,并采取相应的防范措施,保障网络安全。

```python

# 示例代码:配置静态 NAT 内外地址映射

def static_nat_mapping(internal_ip, external_ip):

mapping = {

internal_ip: external_ip

}

return mapping

internal_ip = "192.168.1.100"

external_ip = "203.0.113.10"

static_mapping = static_nat_mapping(internal_ip, external_ip)

print(static_mapping)

```

##### 3.3.2 定期检查和维护静态 NAT 配置

定期检查静态 NAT 配置的有效性和安全性,查看映射表和ACL配置是否满足需求,及时调整配置以适应网络变化。

##### 3.3.3 遇到问题时的故障排查方法

当出现网络通信故障或配置问题时,需要快速定位问题所在,逐步排查可能导致问题的原因,并采取相应的解决方法恢复网络正常通信。

流程图示例:

```mermaid

graph LR

A[检查网络拓扑结构] --> B[确定静态 NAT 使用范围]

B --> C[查看现有设备配置]

C --> D[准备设备和资源]

D --> E[配置内外地址映射]

E --> F[设置访问控制列表]

F --> G[验证配置正确性]

G --> H[定期检查和维护配置]

H --> I[故障排查和解决]

```

通过以上步骤,即可成功部署和维护静态 NAT,确保网络通信的安全和正常运行。

# 4.1 提高网络安全性

随着网络技术的不断发展,网络安全问题日益凸显,而静态 NAT 在网络通信中扮演着重要的角色。通过静态 NAT,可以有效提高网络的安全性,保护内部网络不受外部恶意攻击的侵害。

#### 4.1.1 隐藏内部网络结构

静态 NAT通过将内部私有地址映射为公共地址,实现了内部网络结构的隐藏。外部用户无法直接访问内部网络的真实IP地址,提高了网络的安全性,减少了遭受网络攻击的风险。

```python

# 示例代码:静态 NAT 隐藏内部网络结构

def static_nat_hide_structure():

private_ip = "192.168.1.10"

public_ip = "203.0.113.10"

# 配置静态 NAT 映射规则

nat_mapping = {private_ip: public_ip}

return nat_mapping

```

通过静态 NAT隐藏内部网络结构,可以有效防止黑客定位到内部网络拓扑,提高网络安全性。

#### 4.1.2 限制外部对内部网络的访问

静态 NAT可以限制外部对内部网络的访问,只允许经过NAT设备转换后的地址访问内部网络资源。这种限制有效防止未经授权的外部主机直接访问内部网络,提高了网络的安全性。

```java

// 示例代码:静态 NAT 限制外部访问

public class StaticNatAccessControl {

private boolean allowAccess(boolean isAllowed) {

// 配置ACL规则,限制外部访问

if (!isAllowed) {

return false;

}

return true;

}

}

```

通过静态 NAT限制外部对内部网络的访问,可以有效防止未经授权的访问,提高了网络的安全性。

#### 4.1.3 防止IP地址欺骗等攻击

静态 NAT可以防止IP地址欺骗等攻击,保护网络的安全性。由于静态 NAT映射是固定的,外部主机无法伪装成内部网络的主机进行攻击,保障了网络数据的安全传输。

```javascript

// 示例代码:静态 NAT 防止IP地址欺骗

const preventSpoofing = (internalIP, externalIP) => {

if (internalIP !== externalIP) {

return true;

} else {

return false;

}

};

```

通过静态 NAT防止IP地址欺骗等攻击,可以确保网络数据的真实性和完整性,提高了网络的安全性。

### 4.2 简化网络管理

随着企业网络规模的不断扩大,网络管理变得愈发繁琐。静态 NAT在简化网络管理方面发挥着重要作用,通过静态 NAT可以简化对内部网络设备的管理,优化网络流量,方便监控和维护网络,提高了网络的管理效率。

#### 4.2.1 简化对内部网络设备的配置

静态 NAT通过将内部私有地址映射为公共地址,简化了对内部网络设备的配置。内部网络主机无需关注路由和转发表等复杂配置,只需使用映射后的公共地址进行通信,减少了配置的复杂性。

```go

// 示例代码:静态 NAT简化内部网络设备配置

func simplifyInternalDeviceConfig(privateIP string, publicIP string) {

// 配置静态 NAT映射

configureStaticNat(privateIP, publicIP)

// 内部设备使用公共IP地址通信

communicateWithPublicIP(publicIP)

}

```

通过静态 NAT简化内部网络设备配置,可以提高网络管理的效率,降低了配置错误的风险。

#### 4.2.2 优化网络流量

静态 NAT可以优化网络流量,减少网络拥塞的发生。通过静态 NAT映射规则,可以合理分配网络资源,避免部分主机集中使用网络带宽,保证网络流量的平稳传输,提高了网络的通信效率。

```python

# 示例代码:静态 NAT优化网络流量

def optimizeNetworkTraffic():

# 根据静态 NAT映射规则优化网络流量

adjustTrafficFlow()

return "Network traffic optimized successfully."

```

通过静态 NAT优化网络流量,可以提高网络的传输效率,避免网络拥塞导致通信延迟。

#### 4.2.3 方便监控和维护网络

静态 NAT简化了网络拓扑结构,减少了网络设备的数量和复杂性,方便了对网络的监控和维护。管理员可以根据静态NAT映射规则追踪网络流量、排查问题,及时调整网络配置,保障网络的稳定运行。

```java

// 示例代码:静态 NAT方便监控和维护网络

public class MonitorAndMaintainNetwork {

public void monitorNetwork() {

// 监控网络流量、连接数等信息

System.out.println("Monitoring network traffic...");

}

public void maintainNetwork() {

// 维护网络设备、调整静态 NAT配置

System.out.println("Maintaining network devices...");

}

}

```

通过静态 NAT方便监控和维护网络,可以及时发现和解决网络问题,确保网络的正常运行。

# 5. 静态 NAT 部署案例分析与实践

在本章中,我们将结合一个实际的静态 NAT 部署案例来进一步理解静态 NAT 的工作原理以及在网络通信中的作用。通过具体的步骤和注意事项,帮助读者更好地掌握静态 NAT 的部署方法,并加深对静态 NAT 的理解和应用。

#### 5.1 案例背景介绍

在某个企业网络环境中,存在内部服务器需要对外提供服务,但又需要隐藏内部网络结构和真实 IP 地址,同时需要限制外部对内部网络的访问。为了实现这些需求,我们将使用静态 NAT 技术来部署网络环境。

#### 5.2 案例网络拓扑

下表列出了本案例中涉及到的网络设备及其配置信息:

| 设备名称 | 类型 | IP 地址 | 配置信息 |

|-------------|--------------|--------------|-------------------------------------------|

| Router | 路由器 | 192.168.1.1 | 接入内部网络和外部网络 |

| Server | 服务器 | 10.10.10.10 | 需要对外提供服务的内部服务器 |

| Firewall | 防火墙 | 192.168.1.2 | 负责安全策略控制 |

| Client PC | 客户端电脑 | 172.16.1.100 | 用于测试静态 NAT 配置是否生效 |

#### 5.3 案例步骤及配置

1. 配置 Router 上的静态 NAT 规则,将外部 IP 地址映射到 Server 的内部 IP 地址:

```python

ip nat inside source static 10.10.10.10 203.0.113.1

```

**注释:** 将 Server 的内部 IP 地址 10.10.10.10 映射为外部 IP 地址 203.0.113.1。

2. 配置 Firewall 上的 ACL,限制外部对内部网络的访问:

```python

access-list 101 deny ip any 10.10.10.0 0.0.0.255

access-list 101 permit ip any any

```

**注释:** 拒绝所有来自内部网络 10.10.10.0/24 的访问,允许其他流量通过。

3. 验证静态 NAT 部署是否生效,可以通过 Client PC 访问外部 IP 地址来验证:

```python

ping 203.0.113.1

```

**结果说明:** 如果能够收到响应,说明静态 NAT 配置成功。

#### 5.4 案例结果分析

通过以上配置和验证步骤,我们成功地部署了静态 NAT 技术,实现了内部 Server 对外提供服务的同时保护了内部网络的安全。静态 NAT 不仅简化了网络管理,提高了网络安全性,还提升了网络的可用性和稳定性。

#### 5.5 结论与展望

本案例展示了静态 NAT 技术在实际网络部署中的重要作用,同时也启示了我们在今后的网络设计和管理中应该更加重视网络地址转换技术的应用。未来,随着网络规模的不断扩大和网络安全需求的不断提升,静态 NAT 技术将得到更广泛的应用和发展。

通过这个案例分析,读者可以更深入地了解静态 NAT 技术的具体应用场景和部署步骤,同时也能够在实践中加深对静态 NAT 的理解,为今后的网络工作提供更多的参考和借鉴。接下来,读者可以继续学习其他网络地址转换技术和网络安全知识,不断提升自己在网络领域的专业能力。

以上是静态 NAT 部署案例的具体内容,希望能够对读者理解和应用静态 NAT 技术有所帮助。祝愿读者在网络领域的学习和工作中取得更大的成功!

0

0