【进阶】Flask中的会话与用户管理

发布时间: 2024-06-26 04:28:15 阅读量: 32 订阅数: 24

# 2.1 用户注册和登录

### 2.1.1 用户注册表单的设计和验证

用户注册表单是用户创建帐户的第一步,因此至关重要。它应该简单易用,同时收集必要的用户信息。

* **字段设计:**表单应包含必要的字段,如用户名、电子邮件和密码。

* **验证:**表单应验证字段的格式和有效性,例如电子邮件地址的格式和密码的强度。

* **错误处理:**表单应优雅地处理验证错误,并提供清晰的错误消息。

### 2.1.2 密码的加密和存储

密码是用户帐户安全的关键。在 Flask 中,密码应始终以哈希形式存储,而不是明文形式。

* **哈希算法:**使用强加密哈希算法,如 bcrypt 或 SHA-256。

* **盐:**在哈希密码之前,添加一个随机盐以提高安全性。

* **存储:**将哈希密码存储在数据库中,并避免将其存储在 Cookie 或其他不安全的存储中。

# 2. Flask中的用户管理

Flask中的用户管理是构建Web应用程序时至关重要的方面,它涉及管理用户注册、登录、信息管理和权限控制等功能。本章将深入探讨Flask中的用户管理机制,包括用户注册和登录、用户信息管理以及用户权限控制。

### 2.1 用户注册和登录

#### 2.1.1 用户注册表单的设计和验证

用户注册表单是用户创建帐户的入口。设计一个安全且用户友好的表单至关重要。以下是一些关键考虑因素:

- **字段验证:**确保所有必需字段都已填写,并验证电子邮件地址和密码的格式。

- **密码强度:**强制使用强密码,包括大写字母、小写字母、数字和特殊字符。

- **验证码:**添加验证码以防止机器人注册。

#### 2.1.2 密码的加密和存储

密码安全至关重要。切勿将密码明文存储。使用安全的哈希函数(例如bcrypt)对密码进行哈希处理,并存储哈希值。

```python

from werkzeug.security import generate_password_hash, check_password_hash

# 哈希密码

hashed_password = generate_password_hash("my_password")

# 验证密码

check_password_hash(hashed_password, "my_password") # 返回 True

```

### 2.2 用户信息管理

#### 2.2.1 用户信息的查询和修改

管理用户的信息对于跟踪用户活动和提供个性化体验至关重要。Flask提供了一些方法来查询和修改用户信息:

```python

# 查询用户

user = User.query.get(1)

# 修改用户

user.name = "John Doe"

db.session.commit()

```

#### 2.2.2 用户头像的上传和处理

允许用户上传头像可以增强用户体验。Flask-Uploads是一个流行的库,用于处理文件上传:

```python

from flask_uploads import UploadSet, IMAGES, configure_uploads

# 配置头像上传

avatars = UploadSet("avatars", IMAGES)

configure_uploads(app, avatars)

# 保存头像

avatar = avatars.save(request.files["avatar"])

```

### 2.3 用户权限控制

#### 2.3.1 基于角色的权限控制

基于角色的权限控制允许您根据用户角色分配权限。Flask-RBAC是一个常用的库,用于管理角色和权限:

```python

from flask_rbac import RBAC

# 创建 RBAC 对象

rbac = RBAC(app)

# 创建角色

role = rbac.create_role("admin")

# 授予角色权限

role.grant_permission("view_users")

```

#### 2.3.2 基于资源的权限控制

基于资源的权限控制允许您根据资源(例如URL或数据库记录)控制访问。Flask-Security是一个全面的库,用于管理用户、角色和权限:

```python

from flask_security import Security

# 创建 Security 对象

security = Security(app)

# 创建权限

permission = security.create_permission("edit_posts")

# 授予用户权限

user.has_permission("edit_posts") # 返回 True

```

# 3.1 基于Flask-Login的会话管理

#### 3.1.1 Flask-Login的安装和配置

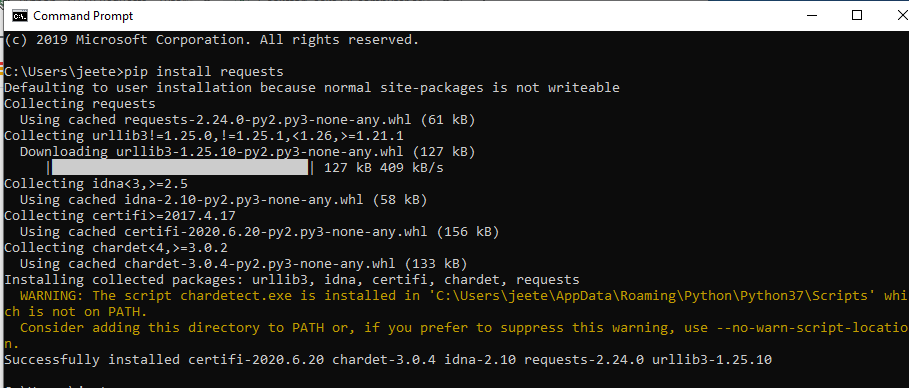

Flask-Login是一个Flask扩展,用于管理用户会话。要安装Flask-Login,请使用以下命令:

```

pip install Flask-Login

```

安装后,在Flask应用程序中导入并配置Flask-Login:

```python

from flask_login import LoginManager

app = Flask(__name__)

app.config['SECRET_KEY'] = 'your_secret_key'

login_manager = LoginManager()

login_manager.init_app(app)

```

`SECRET_KEY`用于生成会话令牌,必须是一个安全且唯一的字符串。

#### 3.1.2 用户登录和登出的实现

用户登录和登出的实现需要在Flask视图函数

0

0