网络安全新防线:遗传算法增强防御,抵御威胁

发布时间: 2024-08-24 22:12:21 阅读量: 30 订阅数: 49

打造坚不可摧的网络安全防线:专业实践与实用策略+编程知识+开发技术+网络安全

# 1. 网络安全新防线:遗传算法概述

遗传算法是一种受生物进化启发的优化算法,在网络安全领域展现出巨大的潜力。它通过模拟自然选择的过程,不断优化解决方案,寻找最优解。遗传算法由以下关键组成部分构成:

- **种群:**一组候选解决方案,代表潜在的网络安全防御策略。

- **选择:**基于适应度(即有效性)选择种群中的个体进行繁殖。

- **交叉:**将两个选定的个体的基因(参数)组合,产生新的个体。

- **变异:**随机改变新个体的基因,引入多样性并防止算法陷入局部最优。

# 2. 遗传算法在网络安全中的应用

遗传算法(GA)是一种受生物进化过程启发的优化算法,在网络安全领域具有广泛的应用前景。GA 的核心思想是模拟自然选择和遗传变异,通过迭代优化过程寻找问题的最优解。

### 2.1 遗传算法的基本原理

#### 2.1.1 遗传算法的组成和流程

GA 由以下关键组件组成:

- **种群:**一组候选解决方案,表示为染色体。

- **染色体:**代表单个解决方案的编码序列。

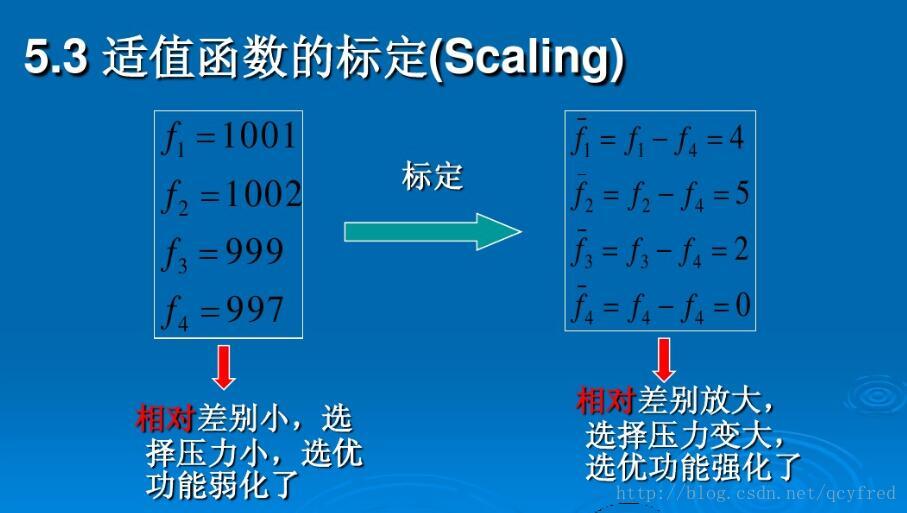

- **适应度函数:**评估每个染色体质量的函数。

- **选择:**根据适应度选择染色体进行繁殖。

- **交叉:**交换染色体部分以产生新染色体。

- **变异:**随机修改染色体以引入多样性。

GA 的流程如下:

1. **初始化:**随机生成初始种群。

2. **评估:**计算每个染色体的适应度。

3. **选择:**根据适应度选择染色体进行繁殖。

4. **交叉:**交换染色体部分以产生新染色体。

5. **变异:**随机修改染色体以引入多样性。

6. **重复 2-5 步:**直到满足终止条件(例如,达到最大迭代次数或找到最优解)。

#### 2.1.2 遗传算法中的选择、交叉和变异

**选择:**

- **轮盘赌选择:**根据适应度分配染色体旋转轮,适应度高的染色体旋转次数更多。

- **锦标赛选择:**随机选择一组染色体,选择其中适应度最高的染色体。

**交叉:**

- **单点交叉:**在染色体中随机选择一个交叉点,交换交叉点后的染色体部分。

- **多点交叉:**在染色体中随机选择多个交叉点,交换这些交叉点之间的染色体部分。

**变异:**

- **位翻转:**随机选择染色体中的一个位,将其从 0 翻转为 1 或从 1 翻转为 0。

- **插入:**随机选择染色体中的一个位置,在该位置插入一个新的基因。

- **删除:**随机选择染色体中的一个位置,删除该位置的基因。

# 3.1 遗传算法增强入侵检测系统

#### 3.1.1 遗传算法优化入侵检测规则

传统入侵检测系统(IDS)使用预定义的规则来检测网络攻击。然而,这些规则可能无法跟上不断变化的威胁格局,从而导致误报或漏报。遗传算法可以优化IDS规则,提高其准确性和效率。

遗传算法优化IDS规则的步骤如下:

1. **初始化种群:**生成一组随机IDS规则。

2. **评估适应度:**使用训练数据集评估每个规则的适应度,适应度高的规则更有可能检测到攻击。

3. **选择:**根据适应度选择最优规则,这些规则将进入下一代。

4. **交叉:**将两个选定的规则进行交叉,产生新的规则。

5. **变异:**对新规则进行随机变异,引入多样性。

6. **重复步骤 2-5:**重复上述步骤

0

0