Python密码比较:安全比较密码,避免明文存储,保障数据安全

发布时间: 2024-06-19 06:27:54 阅读量: 97 订阅数: 40

技术分析:常用加密算法比较

# 1. 密码比较的基础**

密码是保护敏感信息的关键,在现代应用程序中至关重要。然而,存储密码时,明文存储会带来严重的安全风险。密码比较是安全存储密码的替代方法,它通过比较密码的哈希值而不是明文来验证用户身份。

**密码存储的安全性**

明文存储密码容易受到攻击,例如暴力破解和彩虹表攻击。这些攻击尝试通过猜测或查找预先计算的哈希值来破解密码。相比之下,密码比较通过存储密码的哈希值来缓解这些风险,即使攻击者获得了数据库,他们也无法直接访问明文密码。

# 2. Python密码比较方法

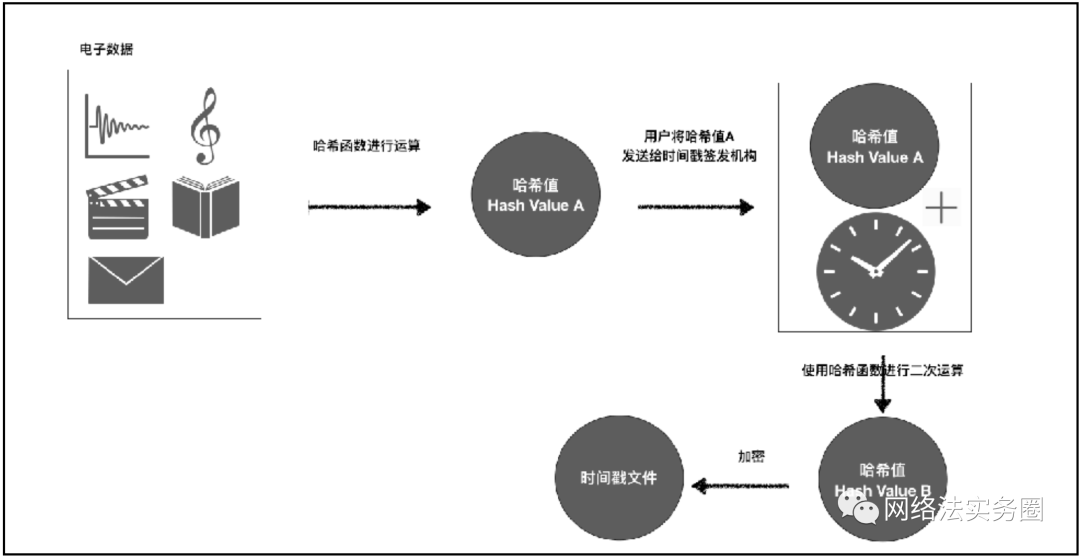

### 2.1 哈希函数的使用

#### 2.1.1 哈希算法的原理

哈希算法是一种单向加密函数,它将输入数据(密码)转换为固定长度的哈希值。哈希值是输入数据的唯一表示,但无法从哈希值反向推导出原始密码。

#### 2.1.2 Python中的哈希函数

Python内置了`hashlib`模块,提供多种哈希算法,如MD5、SHA-1、SHA-256等。这些算法可以用来生成密码的哈希值。

```python

import hashlib

password = "my_password"

hash_value = hashlib.sha256(password.encode()).hexdigest()

print(hash_value)

```

执行以上代码,将生成密码`my_password`的SHA-256哈希值,输出为一个16进制字符串。

### 2.2 密码盐的引入

#### 2.2.1 密码盐的作用

密码盐是一种随机字符串,添加到密码中再进行哈希计算。它的作用是防止彩虹表攻击。彩虹表预先计算了常见密码的哈希值,攻击者可以通过查找哈希值来破解密码。添加密码盐后,即使相同的密码,其哈希值也会不同,从而降低彩虹表攻击的成功率。

#### 2.2.2 Python中生成密码盐

Python中可以使用`os.urandom()`函数生成密码盐。该函数生成一个指定长度的随机字节序列。

```python

import os

salt = os.urandom(16)

print(salt)

```

执行以上代码,将生成一个16字节的随机密码盐。

### 2.3 时间复杂度攻击的应对

#### 2.3.1 暴力破解攻击

暴力破解攻击是指尝试所有可能的密码组合,直到找到正确的密码。对于较短的密码,暴力破解攻击的成功率较高。

#### 2.3.2 Python中应对暴力破解的措施

Python中可以通过以下措施应对暴力破解攻击:

* **增加哈希计算的成本:**使用计算量较大的哈希算法,如SHA-256或SHA-512,增加攻击者破解密码的难度。

* **使用密码盐:**添加密码盐后,即使相同的密码,其哈希值也会不同,降低暴力破解攻击的成功率。

* **限制登录尝试次数:**对用户登录尝试次数进行限制,防止攻击者频繁尝试密码。

* **使用验证码:**在登录界面添加验证码,增加攻击者破解密码的难度。

# 3. Python密码比较实战

### 3.1 用户注册时的密码存储

**3.1.1 哈希函数和密码盐的应用**

在用户注册时,我们需要将用户的密码安全地存储在数据库中。为此,我们使用哈希函数和密码盐来保护密码。

哈希函数是一种单向函数,它将输入的任意长度数据转换为固定长度的哈希值。哈希值是不可逆的,这意味着无法从哈希值中恢复原始数据。

密码盐是一个随机生成的字符串,它与用户的密码一起输入哈希函数。密码盐的作用是防止彩虹表攻击。彩虹表是一种预先计算好的哈希值和明文密码的对照表,攻击者可以通过彩虹表来快速破解哈希密码。

在Python中,我们可以使用`hashlib`模块中的哈希函数,例如SHA256:

```python

import hashlib

def hash_password(password, salt):

"""

对密码进行哈希处理。

参数:

password:要哈希的密码。

salt:密码盐。

返回:

哈希后的密码。

"""

# 将密码和密码盐连接起来。

data = password + salt

# 使用SHA256算法对数据进行哈希处理。

hashed_password = hashlib.sha256(data.encode('utf-8')).hexdigest()

return hashed_password

```

0

0