Oracle数据库安全配置:保护数据免受威胁和攻击的最佳实践(4个真实案例)

发布时间: 2024-08-04 00:05:23 阅读量: 41 订阅数: 46

基于Oracle数据库加密设计探讨.pdf

# 1. Oracle数据库安全配置概述

### 1.1 数据库安全的重要性

在当今数字化时代,数据库已成为组织关键业务和敏感数据的核心。保护这些数据免受未经授权的访问、修改或破坏至关重要,以确保业务连续性、遵守法规并维护客户信任。

### 1.2 Oracle数据库安全配置的目标

Oracle数据库安全配置的目标是通过实施适当的安全措施来保护数据库免受威胁和风险。这些措施包括:

- 限制对数据库的访问,只允许授权用户访问

- 监控数据库活动,检测和响应安全事件

- 加密数据以防止未经授权的访问

- 定期审查和更新安全配置以跟上威胁格局的变化

# 2. 数据库安全威胁与风险评估

### 2.1 常见数据库安全威胁

数据库安全面临着各种各样的威胁,这些威胁可能对数据的机密性、完整性和可用性造成严重影响。以下是常见的数据库安全威胁:

#### 2.1.1 数据泄露和未经授权访问

数据泄露是指敏感或机密信息被未经授权的个人或系统访问或获取。这可能是由于未经授权的访问、恶意软件或内部威胁造成的。

#### 2.1.2 SQL注入和恶意查询

SQL注入是一种攻击,攻击者通过将恶意SQL语句注入到应用程序或网站中来利用数据库漏洞。这可能导致数据泄露、数据库损坏或拒绝服务攻击。

#### 2.1.3 拒绝服务攻击

拒绝服务(DoS)攻击旨在使数据库或应用程序无法正常运行,从而阻止合法用户访问或使用数据。这可以通过淹没服务器以耗尽资源或利用漏洞来实现。

### 2.2 风险评估和安全基线建立

#### 2.2.1 风险评估方法和工具

风险评估是确定数据库面临的安全威胁并评估其潜在影响的过程。有各种风险评估方法和工具可用,包括:

- **定量风险评估(QRA):**使用数学模型和数据来量化风险。

- **定性风险评估(QRA):**使用主观判断和经验来评估风险。

- **威胁建模:**识别和分析潜在的威胁及其影响。

#### 2.2.2 安全基线配置和最佳实践

安全基线是数据库配置的最小安全要求集。它包括安全设置、补丁和最佳实践,以降低数据库面临的风险。建立安全基线对于确保数据库的安全至关重要。

**安全基线配置步骤:**

1. **识别威胁:**确定数据库面临的潜在威胁。

2. **评估风险:**评估每个威胁的可能性和影响。

3. **实施对策:**实施适当的对策来降低风险。

4. **监控和审查:**定期监控数据库以确保安全基线得到维护。

**最佳实践:**

- **使用强密码:**为数据库用户设置强密码并定期更改。

- **启用审计:**启用数据库审计以记录用户活动和安全事件。

- **定期打补丁:**及时应用数据库补丁以修复已知的漏洞。

- **限制访问:**仅授予用户必要的权限以访问数据库。

- **使用防火墙:**在数据库服务器周围建立防火墙以阻止未经授权的访问。

# 3. Oracle数据库安全配置最佳实践

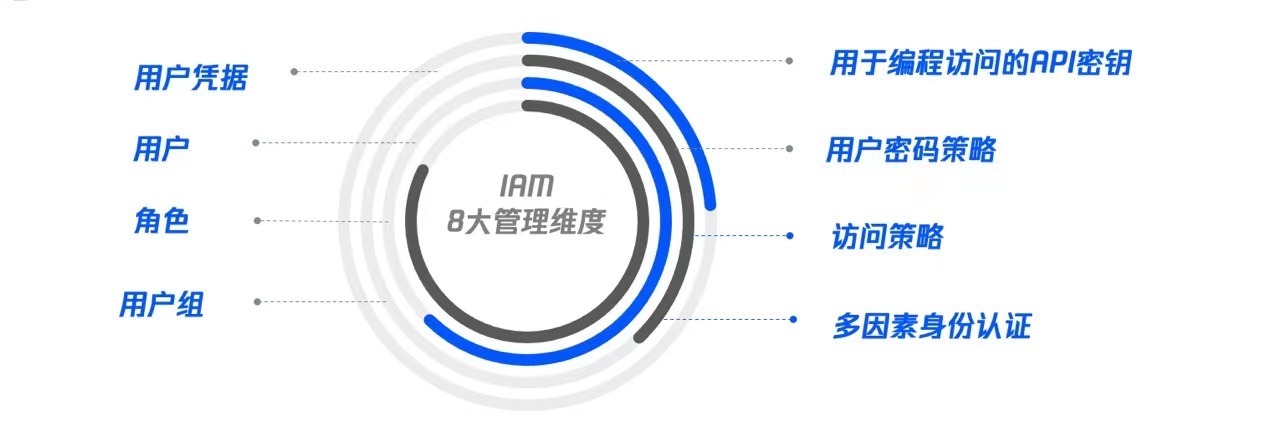

### 3.1 用户权限管理

**3.1.1 用户角色和权限分配**

在Oracle数据库中,用户权限管理是确保数据安全和访问控制的关键。通过创建用户角色并分配适当的权限,可以实现最小权限原则和特权分离。

* **用户角色:**用户角色是一组预定义的权限,可以分配给用户。这允许管理员一次性授予或撤销多个权限,简化了权限管理。

* **权限分配:**权限是允许用户执行特定操作的权利。Oracl

0

0