【端到端加密实战】:cryptography库加密通信的高级应用

发布时间: 2024-10-06 09:19:06 阅读量: 4 订阅数: 3

# 1. 端到端加密的理论基础

## 端到端加密的定义与重要性

端到端加密(End-to-End Encryption,简称E2EE)是一种保证通信数据安全的方法,它确保了数据从发送者传输到接收者的过程中,即便在传输过程中被拦截,第三方也无法获取信息的真实内容。这种加密方式的关键在于,只有通信的参与双方持有能够解密数据的密钥,从而保障了数据的机密性和隐私性。

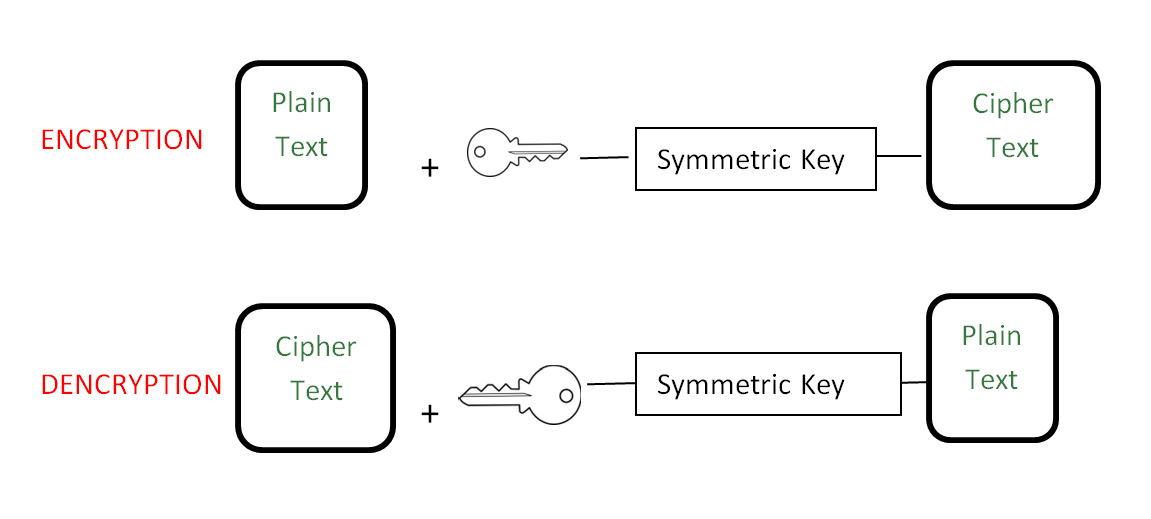

## 端到端加密的工作原理

端到端加密的工作原理涉及两个主要的步骤:首先是加密,即发送者使用接收者的公钥对数据进行加密;其次是解密,即接收者使用自己的私钥对加密数据进行解密。这里使用的是非对称加密算法,公钥可以公开分享,而私钥则必须保密。

## 端到端加密的应用场景

端到端加密广泛应用于即时通讯、电子邮件、文件传输等需要保护数据安全的场景。例如,社交媒体平台和企业内部通讯工具都可以通过端到端加密来防止敏感信息泄露,确保用户通信的安全性和隐私性。

# 2. cryptography库的安装与配置

## 2.1 cryptography库概述

### 2.1.1 cryptography库的主要功能和模块

cryptography库是Python中一个强大的加密库,它为开发者提供了一系列方便、安全的加密工具和接口。cryptography库的主要功能包括但不限于:

- **对称加密**:支持AES、ChaCha20等多种对称加密算法,用于加密和解密数据。

- **非对称加密**:支持RSA、ECC等多种非对称加密算法,适用于密钥交换和数字签名。

- **散列算法**:提供SHA-1、SHA-2、SHA-3、MD5等散列算法,用于数据完整性校验。

- **密钥导出功能**:可使用密码学安全的方式从密码生成密钥。

- **证书管理**:简化了证书的创建、撤销以及验证过程。

- **高级加密封装**:提供了完整的加密和解密操作封装,包括密钥协商、填充以及消息认证码等。

cryptography库通过提供这些功能和模块,使得加密操作更加安全和方便,同时也让开发者无需深入了解底层的密码学原理,即可在应用中快速实现加密功能。

### 2.1.2 安装cryptography库的方法

cryptography库可以通过Python的包管理工具pip进行安装。在安装之前,请确保你的系统已经安装了Python和pip。以下是安装cryptography库的步骤:

1. 打开终端或命令提示符。

2. 运行以下命令来安装cryptography库:

```bash

pip install cryptography

```

对于某些特定平台或操作系统,可能需要安装特定版本的cryptography库,可以使用以下命令安装指定版本:

```bash

pip install cryptography==3.3.1

```

若需要从源代码安装,也可以先下载源代码,然后在源代码目录下执行以下命令:

```bash

python setup.py install

```

安装完成后,可以通过运行以下Python代码来验证是否安装成功:

```python

import cryptography

print(cryptography.__version__)

```

如果代码能够正常运行,并且显示了版本信息,则表示cryptography库已成功安装。

## 2.2 密钥管理与生成

### 2.2.1 随机数生成器和种子管理

在密码学中,随机数是生成密钥、初始化向量(IV)以及其他加密操作中不可或缺的部分。cryptography库中包含了一个健壮的随机数生成器,可以用来生成安全的随机数。

以下是使用cryptography库中的Fernet模块生成随机密钥的例子:

```python

from cryptography.fernet import Fernet

# 生成一个密钥

key = Fernet.generate_key()

print(key)

```

cryptography库使用操作系统提供的随机数生成器(比如Linux中的/dev/urandom)作为种子,确保生成的随机数有足够的熵。在需要大量安全随机数的应用场景中,可以使用`os.urandom()`或者`secrets`模块提供的`secrets.token_bytes()`方法。

### 2.2.2 密钥对的生成和存储

在非对称加密中,密钥对由一个私钥和一个公钥组成。cryptography库提供了生成密钥对的功能,适用于RSA、ECC等算法。

以下是使用cryptography库生成RSA密钥对的例子:

```python

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives.asymmetric import rsa

# 生成密钥对

private_key = rsa.generate_private_key(

public_exponent=65537,

key_size=2048,

backend=default_backend()

)

public_key = private_key.public_key()

# 导出密钥对

private_pem = private_key.private_bytes(

encoding=serialization.Encoding.PEM,

format=serialization.PrivateFormat.PKCS8,

encryption_algorithm=serialization.NoEncryption()

)

public_pem = public_key.public_bytes(

encoding=serialization.Encoding.PEM,

format=serialization.PublicFormat.SubjectPublicKeyInfo

)

print(private_pem.decode())

print(public_pem.decode())

```

生成的私钥和公钥均以PEM格式存储,可通过此格式进行导入和导出操作。通常,私钥需要谨慎保护,而公钥则可以公开分享。在实际应用中,密钥应存储在安全的位置,例如硬件安全模块(HSM)或使用加密存储方案。

## 2.3 配置加密通信环境

### 2.3.1 选择合适的加密算法

在配置加密通信环境时,选择合适的加密算法至关重要。加密算法的选择应基于安全需求、性能需求和兼容性考虑。通常,对称加密算法用于数据的加密和解密,而非对称加密算法用于密钥交换和数字签名。以下是两个常用的加密算法例子:

- **对称加密算法**:AES(高级加密标准)是一个广泛使用的对称加密算法,提供了128位、192位和256位等密钥长度的选项。

- **非对称加密算法**:RSA是目前使用最为广泛的非对称加密算法之一,它可以用于密钥交换和数字签名。

cryptography库中,可以使用不同的模块来实现上述算法。例如:

```python

from cryptography.hazmat.primitives.ciphers import Cipher, algorithms, modes

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives import padding

# 对称加密 - AES

def aes_encrypt(plaintext, key):

cipher = Cipher(algorithms.AES(key), modes.CBC(b'\x00' * 16), backend=default_backend())

encryptor = cipher.encryptor()

ciphertext = encryptor.update(plaintext) + encryptor.finalize()

return ciphertext

# 非对称加密 - RSA

def rsa_encrypt(plaintext, public_key):

encryptor = public_key.encryptor()

ciphertext = encryptor.update(plaintext) + encryptor.finalize()

return ciphertext

```

### 2.3.2 配置加密套件和密钥交换机制

在实际的通信过程中,往往需要结合多种加密算法和密钥交换机制以形成加密套件。这允许通信双方协商确定哪些加密算法和密钥交换机制将被用于特定的通信会话。

在使用cryptography库配置SSL/TLS通信时,可以采用如下方式选择加密套件:

```python

from cryptography.hazmat.primitives.asymmetric import rsa

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives import serialization

from cryptography.hazmat.primitives.asymmetric import padding

# 生成RSA密钥对

key = rsa.generate_private_key(

public_exponent=65537,

key_size=2048,

backend=default_backend()

)

# 导出公钥证书

public_key = key.public_key()

public_pem = public_key.public_bytes(

encoding=serialization.Encoding.PEM,

format=serialization.PublicFormat.SubjectPublicKeyInfo

)

# 加载私钥证书

private_pem = key.private_bytes(

encoding=serialization.Encoding.PEM,

format=serialization.PrivateFormat.PKCS8,

encryption_algorithm=serialization.BestAvailableEncryption(b'password')

)

# 配置SSL上下文并加载密钥

context = ssl.create_default_context(ssl.Purpose.CLIENT_AUTH)

context.load_cert_chain(certfile='path/to/cert.pem', key

```

0

0