ElementTree.ElementTree安全性分析:防止XML注入攻击的专家指南

发布时间: 2024-10-16 11:02:21 阅读量: 23 订阅数: 15

# 1. ElementTree.ElementTree概览

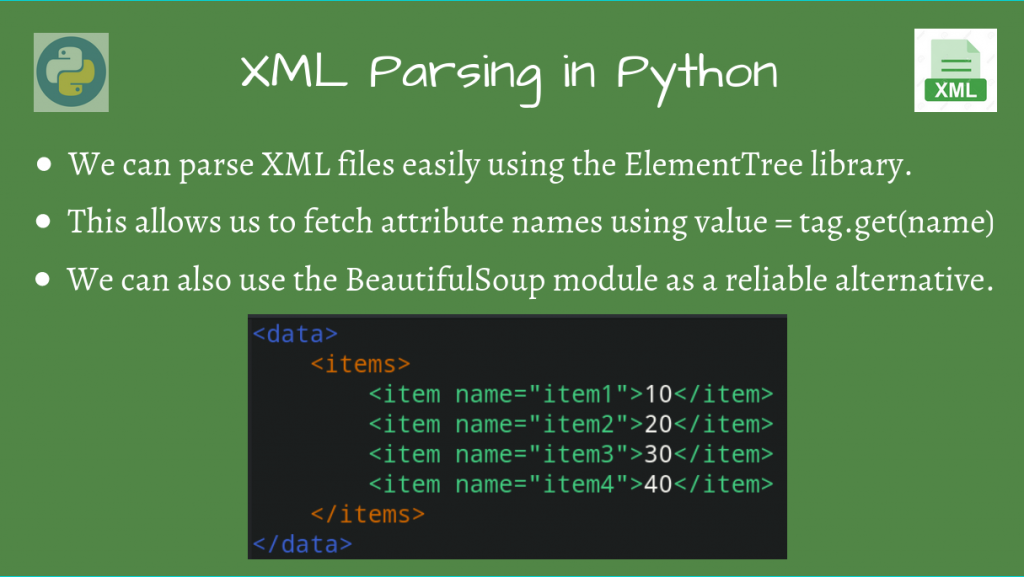

## 了解ElementTree.ElementTree库

ElementTree.ElementTree是Python标准库中的一个XML处理模块,它提供了一种简单的方式来创建、修改和遍历XML数据。它通常用于解析和生成XML文件,也可以用于执行XPath查询和XSLT转换。ElementTree模块以其轻量级和灵活性而闻名,使其成为处理XML数据的首选工具。

## ElementTree.ElementTree在XML处理中的应用

ElementTree.ElementTree库的应用场景非常广泛,从简单的XML文件解析到复杂的XML数据结构的处理都有其身影。它可以用于配置文件的读取和修改、数据交换格式的解析、以及任何需要XML处理的自动化任务。在本章中,我们将深入探讨ElementTree.ElementTree库的功能和用法,以及它在XML处理中的实际应用。

# 2. ElementTree.ElementTree的安全实践

## 3.1 ElementTree.ElementTree的安全特性

### 3.1.1 ElementTree的安全架构

ElementTree.ElementTree是一个强大的库,用于解析和创建XML数据。它的安全架构基于几个关键的设计决策,确保了XML处理的安全性。首先,ElementTree采用了内置的XML解析器,这意味着它不会受到一些外部XML库中常见的安全问题的影响。其次,ElementTree的设计哲学是尽可能地避免安全漏洞,例如通过自动处理输入验证和编码。

在使用ElementTree时,开发者不需要担心XML注入攻击,因为库内部实现了安全的解析机制,防止了恶意代码的执行。此外,ElementTree对XPath和XSLT的支持也是安全的,它不会直接暴露底层的XML处理功能,而是提供了一套安全的API供开发者使用。

### 3.1.2 ElementTree的内置防护措施

ElementTree.ElementTree库内置了多种防护措施来防止安全漏洞的出现。一个主要的防护措施是对XML实体的自动处理。在XML中,实体可以代表特定的字符或字符串,但如果不加控制,它们也可以被用来执行注入攻击。ElementTree自动处理这些实体,避免了潜在的风险。

另一个防护措施是对XML外部实体的限制。外部实体是指XML文档中引用的、存储在XML文档外部的资源。它们可以被用来进行文件包含攻击,例如通过引用一个恶意的远程文件。ElementTree默认情况下不解析外部实体,从而防止了这种风险。

## 3.2 编写安全的XML处理代码

### 3.2.1 安全的XPath查询

XPath是一种在XML文档中查找信息的语言。ElementTree提供了XPath的支持,但是如果没有正确使用,它可能会带来安全风险。为了编写安全的XPath查询,开发者需要遵循一些最佳实践。

首先,开发者应该避免使用用户输入来构造XPath查询,因为这可能导致XML注入攻击。例如,如果用户输入的值被直接包含在XPath查询中,攻击者可能会通过注入特定的XPath片段来改变查询的行为。为了避免这种情况,开发者应该使用参数化查询或者库提供的安全方法来确保用户输入被正确处理。

其次,开发者应该限制XPath查询的范围,避免不必要的XML文档遍历。例如,使用`//`来选择任何元素可能会导致不可预见的结果,因为它会选择整个XML文档中的所有匹配项。相反,开发者应该尽可能地使用更具体的XPath表达式。

### 3.2.2 安全的XSLT处理

XSLT(Extensible Stylesheet Language Transformations)是一种用于转换XML文档的语言。ElementTree支持XSLT处理,但是如果没有正确使用,它可能会带来安全风险。为了编写安全的XSLT处理代码,开发者需要了解XSLT的基本原理,并遵循一些安全实践。

首先,开发者应该避免使用不受信任的XSLT样式表。不受信任的XSLT样式表可能会包含恶意代码,例如XPath表达式,它们可能会被用来访问或修改XML文档之外的数据。为了避免这种情况,开发者应该只使用已知安全的XSLT样式表,或者对样式表进行严格的安全审计。

其次,开发者应该限制XSLT处理的范围,确保只对必要的数据进行操作。例如,开发者应该避免执行可能导致大量数据泄露的XSLT转换。为了实现这一点,开发者应该使用库提供的安全功能,例如限制XSLT处理的深度和范围。

## 3.3 ElementTree.ElementTree的高级安全技巧

### 3.3.1 使用ElementTree的API进行安全编程

ElementTree的API是设计来支持安全编程的。它提供了一系列的方法来安全地解析和创建XML数据,同时避免了常见的安全问题。开发者可以通过使用这些API来编写更加安全的XML处理代码。

例如,ElementTree提供了`iterparse`方法,它允许开发者以事件驱动的方式解析XML文件。这种方法的好处是它不会一次性加载整个XML文档到内存中,这对于处理大型XML文件来说是一个重要的性能优势。然而,更重要的是,`iterparse`方法可以用来避免不必要的数据处理,因为它允许开发者只处理他们感兴趣的XML元素,而不是整个文档。

另一个例子是`ElementTree.tostring`方法,它将XML元素转换为字符串。开发者可以使用这个方法来安全地输出XML数据,例如返回给客户端。`tostring`方法的一个重要参数是`encoding`,它允许开发者指定输出编码。正确的设置输出编码是防止字符编码相关的安全漏洞的关键。

### 3.3.2 限制XML解析的范围和深度

限制XML解析的范围和深度是防止XML炸弹攻击和限制资源消耗的关键。XML炸弹是一种特殊的XML注入攻击,它通过构造一个非常大的XML文档来消耗大量的内存和CPU资源。ElementTree提供了几种方法来限制解析的范围和深度。

`iterparse`方法的一个重要参数是`events`,它可以用来控制解析过程中触发的事件类型。通过只监听`start`和`end`事件,开发者可以有效地限制解析过程,从而避免不必要的资源消耗。此外,`iterparse`方法还允许开发者限制解析的深度,例如通过只处理特定的XML元素。

另一个限制解析范围和深度的方法是使用`XMLParser`类。`XMLParser`类提供了一个更底层的API来解析XML文档,允许开发者更细致地控制解析过程。开发者可以通过`XMLParser`类的`feed`方法来逐步输入XML数据,并通过`close`方法来结束解析过程。这种方法允许开发者精确地控制解析的开始和结束,从而有效地限制解析的范围和深度。

为了展示这些概念,我们来看一个使用`iterparse`方法的示例代码,它展示了如何安全地解析一个XML文档并提取特定信息。

```python

import xml.etree.ElementTree as ET

def parse_xml_with_iterparse(xml_data):

context = ET.iterparse(xml_data, events=("start", "end"))

# 提取事件和元素

for event, elem in context:

if event == "end" and elem.tag == "target_element":

# 处理特定元素

print(elem.text)

# 为了避免内存泄漏,清理元素

elem.clear()

# 示例XML数据

xml_data = """

<root>

<target_element>Value1</target_element>

<target_element>Value2</target_element>

</root>

parse_xml_with_iterparse(xml_data)

```

在这个示例中,我们使用`iterparse`方法来处理XML数据,并且只关注`end`事件和`target_element`元素。这样可以确保我们只处理感兴趣的XML元素,并且及时清理不再需要的元素,从而避免内存泄漏。

通过这些方法,开发者可以有效地限制XML解析的范围和深度,从而防止XML炸弹攻击和限制资源消耗。

# 3. ElementTree.ElementTree的安全实践

在本章节中,我们将深入探讨如何在使用ElementTree.ElementTree库处理XML数据时,采取安全实践来防止XML注入攻击。我们将从ElementTree的安全特性开始,逐步深入到编写安全的XML处理代码,以及ElementTree的安全测试和高级应用案例分析。

## 3.1 ElementTree.ElementTree的安全特性

### 3.1.1 ElementTree的安全架构

ElementTree.ElementTree作为Python标准库的一部分,提供了一套丰富的API来处理XML数据。它的安全架构主要依赖于以下几个方面:

1. **内置的API限制**:ElementTree提供了一套安全的API,这些API在内部限制了不安全的XML操作,例如,直接通过字符串格式化创建XML元素和属性,这样可以避免潜在的注入风险。

2. **XML解析的严格性**:在解析XML时,ElementTree会进行严格的验证,确保XML符合预期的结构和规范。这有助于防止不符合规范的XML数据导致的安全问题。

### 3.1.2 ElementTree的内置防护措施

ElementTree内置了一些防护措施,来帮助开发者避免常见的安全问题:

1. **自动处理命名空间**:在处理XML命名空间时,ElementTree会自动处理,开发者不需要手动拼接命名空间前缀,这减少了因手动错误导致的安全风险。

2. **转义特殊字符**:在输出XML内容时,ElementTree会对特殊字符进行转义,避免了XSS攻击的风险。

## 3.2 编写安全的XML处理代码

### 3.2.1 安全的XPath查询

XPath查询是XML数据处理中的常见操作,ElementTree提供了XPath的支持。为了保证安全,开发者应该注意以下几点:

1. **限制查询范围**:在使用XPath查询时,应该限制查询的范围,避免

0

0