多用户环境下的权限策略:RunAsTool案例研究与应用

发布时间: 2024-12-01 08:37:30 阅读量: 25 订阅数: 26

RunAsTool-解决Windows用户权限问题

参考资源链接:[RunAsTool:轻松赋予应用管理员权限](https://wenku.csdn.net/doc/6412b72bbe7fbd1778d49559?spm=1055.2635.3001.10343)

# 1. 多用户环境与权限策略概述

随着信息技术的飞速发展,企业对于信息安全的要求日益增高。在多用户环境下,合理配置权限策略成为了保障数据安全和系统稳定运行的关键因素。本章将从多用户环境的基本特征开始,逐步深入探讨权限策略的必要性及其实现方法。

## 1.1 多用户环境的需求分析

### 1.1.1 多用户操作系统的特点

多用户操作系统允许多个用户同时使用同一台计算机,每个用户都能拥有自己的账户和私人环境。该模式下的操作系统特点是具有强大的用户管理能力,能够实现资源的隔离和权限控制,从而保障用户之间的数据安全和系统权限的合理分配。

### 1.1.2 权限策略的作用与必要性

权限策略定义了用户可以执行的操作范围,包括文件访问、程序执行、系统设置等。它允许系统管理员根据用户角色和需求分配相应的权限,确保系统资源的合理利用。同时,合理的权限策略有助于防止未授权访问和恶意操作,提高系统的整体安全性。

在接下来的章节中,我们将详细探讨如何通过RunAsTool这一实用工具,来实施和优化多用户环境下的权限策略。

# 2. RunAsTool基础与配置

## 2.1 多用户环境的需求分析

### 2.1.1 多用户操作系统的特点

多用户操作系统允许多个用户同时使用计算机系统资源,这一特性是现代操作系统的核心功能之一。用户们可以共享系统资源如CPU、内存、存储空间等,而不会相互干扰。每个用户在系统中拥有自己独立的账户,操作系统通过用户身份识别和权限控制,来保障个人数据的隐私和系统的安全性。

多用户操作系统的特点主要体现在以下几个方面:

- **资源隔离**:每个用户都有独立的工作环境,即便系统资源被多个用户共享,用户间的数据和进程也保持隔离状态。

- **权限管理**:系统可以为不同用户提供不同级别的权限,如只读、读写、管理员权限等。

- **多会话支持**:多个用户可以在同一时间内登录系统,进行各自的任务和操作。

- **安全性和隐私**:通过用户身份验证和授权,确保用户的数据不被未经授权的用户访问。

- **独立的配置文件**:每位用户可以拥有自己的配置文件,包括桌面布局、应用程序设置等个性化设置。

### 2.1.2 权限策略的作用与必要性

在多用户操作系统中,权限策略是确保系统安全性和数据保护的关键组成部分。权限策略指定了每个用户或用户组对系统资源访问和操作的权限级别。合理的权限策略能够有效地避免安全风险,减少恶意软件威胁,以及限制内部威胁,如恶意或非恶意的错误操作。

权限策略的作用主要体现在以下几点:

- **最小权限原则**:用户只被授予完成任务所必需的最小权限,这有助于减少因权限过大而引发的安全问题。

- **职责分离**:通过权限策略,可以确保关键任务由不同的用户执行,避免单个用户拥有过多权限导致的集中风险。

- **审计与监控**:详细的权限管理记录有助于追踪用户行为,提高审计效率,快速定位潜在的安全事件。

- **遵守法律法规**:在很多情况下,相关法规要求企业对个人数据进行保护,严格的权限策略是满足这些要求的基础。

## 2.2 RunAsTool的安装与初始化

### 2.2.1 RunAsTool的系统要求和安装步骤

RunAsTool是一个广泛应用于多用户环境中的权限管理工具,它帮助IT管理员高效配置和维护用户权限。在介绍安装步骤之前,有必要了解RunAsTool的基本系统要求:

- **操作系统支持**:RunAsTool支持主流的Windows操作系统,包括Windows Server和Windows 10等。

- **硬件需求**:建议至少1GB的RAM和100MB的硬盘空间。

- **软件依赖**:.NET Framework 4.5或更高版本。

安装RunAsTool的步骤如下:

1. **下载安装文件**:首先,从官方网站或授权渠道下载RunAsTool的安装程序。

2. **运行安装向导**:双击下载的安装文件,启动安装向导。

3. **同意许可协议**:阅读并同意软件许可协议。

4. **选择安装路径**:选择RunAsTool的安装目录。

5. **完成安装**:点击安装按钮,等待安装完成,并根据需要重启计算机。

### 2.2.2 配置RunAsTool的基本操作

安装完成后,进行初始配置是使用RunAsTool的第一步。基本配置步骤如下:

1. **启动RunAsTool**:从开始菜单或桌面上找到RunAsTool的快捷方式,点击启动程序。

2. **用户登录**:输入管理员账户信息,登录RunAsTool界面。

3. **配置界面**:在RunAsTool的主界面上,通常会有一个“配置”或者“设置”选项,点击进入配置界面。

4. **设置权限规则**:在配置界面中,可以设置不同的权限规则,包括用户组、权限级别和受保护的资源等。

5. **保存配置**:设置完成后,保存配置信息,并确保配置生效。

## 2.3 RunAsTool用户界面与功能概览

### 2.3.1 用户界面布局和设计理念

RunAsTool的设计理念旨在提供一个直观易用的界面,以确保即使是非技术用户也能快速上手。用户界面布局清晰,功能划分合理,这使得管理员能够迅速完成日常的权限管理工作。

主要的界面布局包括:

- **仪表盘**:仪表盘通常展示系统状态、最近的活动和警告信息。

- **用户管理区**:列出所有用户账户,并提供创建、编辑和删除用户账户的选项。

- **权限配置区**:允许管理员配置权限规则,如设置权限级别、定义权限范围等。

- **审计与日志区**:提供对系统操作的审计日志查看和管理功能。

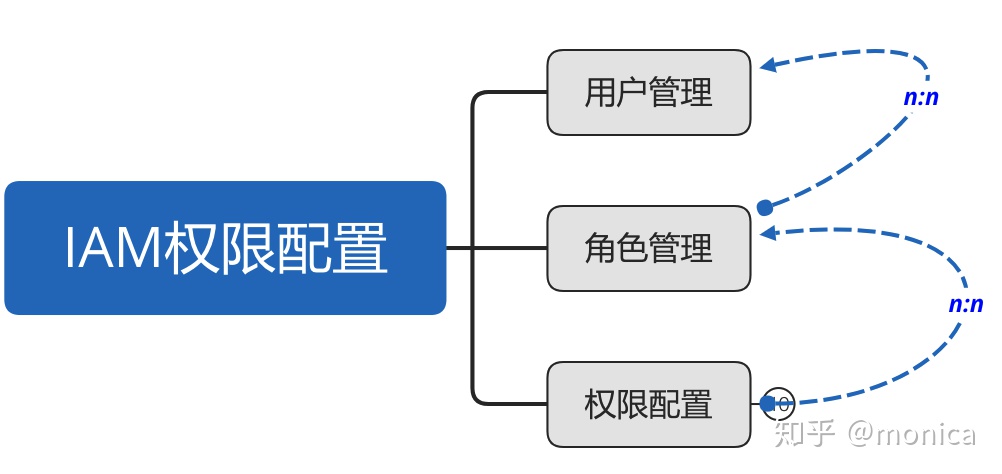

### 2.3.2 主要功能模块解析

RunAsTool包含了多个核心模块,以支持各种权限管理操作:

- **用户和组管理模块**:用于创建和管理用户账户以及用户组。管理员可以为用户分配不同的角色和权限。

- **权限设置模块**:允许管理员详细定义用户对系统资源的访问权限,如文件系统、注册表和网络资源等。

- **策略应用模块**:管理员可以应用预设的权限策略模板,也可以自定义策略模板。

- **审计与报告模块**:收集和分析权限变更和系统活动的日志,生成报告,用于安全审计和故障排查。

- **帮助和支持模块**:提供用户手册、FAQ以及在线客服支持,帮助解决在使用过程中遇到的问题。

下面是一个表格,列出了RunAsTool主要功能模块的特点:

| 功能模块 | 功能描述 | 重要性 |

| ----------- | ------------------------------------------------------ | ----- |

| 用户管理 | 创建、编辑、删除用户账户,管理用户权限 | 高 |

| 权限配置 | 设置访问控制列表(ACLs

0

0