动态权限分配:RunAsTool的策略与技巧大公开

发布时间: 2024-12-01 09:31:50 阅读量: 25 订阅数: 27

参考资源链接:[RunAsTool:轻松赋予应用管理员权限](https://wenku.csdn.net/doc/6412b72bbe7fbd1778d49559?spm=1055.2635.3001.10343)

# 1. 动态权限分配概述

在今天的IT环境中,应用程序和系统的安全性和功能性越来越依赖于精细的权限管理。动态权限分配应运而生,它是一种在运行时根据用户、应用程序和环境上下文来动态调整权限的技术,这样做的目的是为了提高安全性,同时保持系统的灵活性和可扩展性。

## 1.1 什么是动态权限分配

动态权限分配是指在应用程序运行时,根据预设的规则或者用户的即时操作,动态地授予或撤销用户或程序的权限。与传统的静态权限分配相比,动态权限分配更灵活,能够适应更加复杂多变的业务需求和安全场景。

## 1.2 动态权限分配的重要性

动态权限分配解决了传统权限管理中遇到的许多挑战,例如最小权限原则的实施困难、权限分配的僵化和维护的高成本。通过动态权限分配,可以确保用户和程序仅在需要时获得必要的权限,从而大幅降低安全风险并提高系统的整体效率。此外,动态权限管理有助于更好地符合合规性要求,是构建现代安全策略不可或缺的一部分。

# 2. RunAsTool的基础知识与安装

## 2.1 权限分配的基本概念

### 2.1.1 什么是动态权限分配

动态权限分配是一种权限管理策略,它允许系统根据实时情况动态地分配或撤销用户权限。在传统的静态权限分配模式中,用户的权限一旦被定义和分配,就很难改变。这在快速变化的IT环境中,特别是在需要高安全性和灵活性的场景下,可能产生管理困难和安全风险。

动态权限分配的出现,为IT管理者提供了一种更为灵活和安全的权限管理手段。它基于预定义的规则、角色、上下文或者用户行为,自动调整用户的访问权限。这样,在确保安全的前提下,可以灵活地适应组织内部的变化,比如员工职责的变动、项目需要等。

### 2.1.2 动态权限分配的重要性

在现代IT环境中,业务需求和安全威胁都在不断演变,这就要求权限管理机制能够快速响应这些变化。动态权限分配机制的引入,极大地增强了权限管理的灵活性和及时性。这对于遵守法规、满足合规性要求以及提升组织的安全性都至关重要。

例如,当员工离职时,传统方法可能需要手动更改该员工的系统访问权限,这个过程费时费力且容易出现疏漏。而在动态权限管理模型中,如果员工离职的事件触发了权限管理系统中设置的规则,系统将自动撤销该员工的所有权限,大大降低管理成本和安全风险。

## 2.2 RunAsTool的工作原理

### 2.2.1 RunAsTool的权限模型

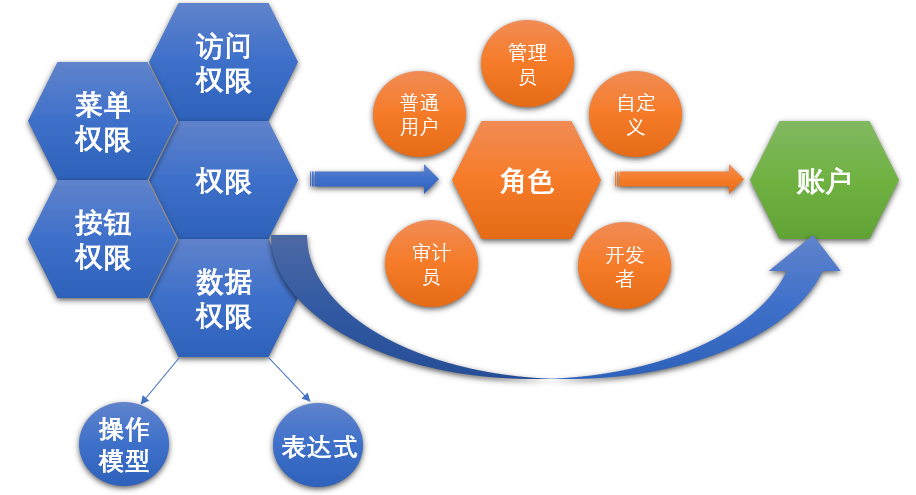

RunAsTool采用基于角色的访问控制(RBAC)作为其核心权限模型,该模型以角色为核心,将权限分配给角色,用户通过承担角色获得相应权限。与传统的直接将权限分配给用户的模式相比,RBAC可以显著简化权限管理的复杂性。

此外,RunAsTool支持基于条件的权限分配,即能够根据时间、地点、设备、网络状态等上下文信息,动态地授予或回收权限。这样,能够确保用户在正确的时间、正确的地点、使用正确的设备访问必要的资源,同时避免不必要的访问,提高整体的安全性。

### 2.2.2 RunAsTool与传统权限管理对比

与传统权限管理相比,RunAsTool在灵活性、安全性和可管理性方面都有显著的提升。传统权限管理主要依赖于预定义的访问控制列表(ACLs),这种方式难以适应快速变化的业务需求,并且在大规模部署时管理成本极高。

RunAsTool通过策略引擎实现了策略的自动化管理,减少了人工干预,降低了操作错误的可能性。它还支持策略的版本控制和回滚,使得权限变更更加安全可靠。与此同时,RunAsTool提供了图形化的管理界面,使得权限配置更加直观,便于非技术用户理解和使用。

## 2.3 RunAsTool的安装配置

### 2.3.1 系统要求和兼容性

在安装RunAsTool之前,需要确认目标系统的环境是否符合RunAsTool的最小系统要求。通常包括操作系统版本、数据库兼容性、内存和处理器规格等。此外,RunAsTool的安装程序支持主流的操作系统平台,如Windows、Linux和macOS,使得其拥有良好的跨平台兼容性。

为了确保系统稳定性和性能,建议在安装RunAsTool前对系统环境进行检查和优化。这包括更新操作系统和相关软件到最新版本,配置足够的磁盘空间以存储策略和日志文件,以及确保网络连接的稳定性和安全性。

### 2.3.2 安装步骤详解

安装RunAsTool的步骤通常如下:

1. 下载RunAsTool安装包。

2. 以管理员或具有相应权限的用户登录系统。

3. 运行安装程序并遵循安装向导提示完成安装。

```bash

# 以Windows平台为例的安装命令示例

# 首先,需要以管理员权限打开命令提示符或PowerShell

cd C:\Downloads

RunAsTool_installer.exe /S

```

安装过程中,用户可以设置安装路径、数据库连接信息以及初始的系统配置参数。安装完成后,需要根据安装向导的指示进行系统初始配置,包括创建管理员账户、配置初始权限策略等。配置完成后,重启RunAsTool服务以确保所有设置生效。安装过程中可能需要检查系统日志和运行状态,以确保所有组件正确安装并且没有错误发生。

```mermaid

graph LR

A[开始安装RunAsTool] --> B[下载安装包]

B --> C[运行安装程序]

C --> D[遵循安装向导]

D --> E[设置安装选项]

E --> F[配置系统初始参数]

F --> G[创建管理员账户]

G --> H[配置初始权限策略]

H --> I[重启RunAsTool服务]

I --> J[检查系统日志和运行状态]

J --> K[完成安装]

```

安装完成后,用户可以进入RunAsTool的管理控制台进行更进一步的配置和策略管理。控制台通常提供一个直观的界面,方便用户快速理解和操作。

以上内容展示了RunAsTool的基础知识和安装步骤。为了深入了解RunAsTool的策略配置与应用,下一章将介绍具体的策略创建、修改及应用场景案例分析。

# 3. RunAsTool的策略配置与应用

## 3.1 配置动态权限策略

### 3.1.1 策略的创建和修改

在RunAsTool中配置策略涉及到细致的操作和严格的逻辑,确保动态权限能够正确地分配给用户或系统组件。创建和修改策略的步骤如下:

1. 登录RunAsTool管理界面,找到“策略管理”模块。

2. 点击“新建策略”,输入策略名称和描述。

3. 指定策略适用的对象(如用户、组、角色)。

4. 选择或定义策略的作用范围,例如:操作系统级别、应用程序或网络资源。

5. 定义权限规则,包括允许和拒绝的权限,以及相应的条件。

6. 根据需要设置规则的优先级和继承规则。

7. 完成后,保存策略,并进行必要的测试来确保策略按照预期工作。

接下来,对策略进行修改的流程类似:

1. 在“策略管理”中找到要修改的策略。

2. 双击策略打开详细配置界面。

3. 修改任何需要变更的参数。

4. 确保修改后的策略仍然符合组织的安全政策。

5. 重新保存策略,并确保策略变更后进行复审。

代码块及逻辑分析示例:

```json

// 示例:策略配置JSON格式

{

"policy_name": "Exampl

```

0

0