掌握*** Core身份认证与授权】:策略与实施步骤(确保你的应用安全无忧)

发布时间: 2024-10-20 15:47:25 阅读量: 27 订阅数: 38

kobens-core:kobens- *应用程序套件的应用程序资产库

# 1. 身份认证与授权基础概念

在信息时代,确保数据安全和用户隐私是至关重要的。身份认证与授权是构建安全信息系统不可或缺的两个组成部分,它们共同构成了信息安全的基石。认证的主要目的是验证用户的唯一身份,而授权则决定经过认证的用户可以访问哪些资源。

## 1.1 认证的目的和重要性

身份认证确保了只有合法用户可以访问受保护的资源。这一点至关重要,因为它直接关联到系统的安全性。如果认证机制薄弱,攻击者可能会利用这一点,通过冒充用户身份,访问敏感数据和功能。

## 1.2 认证模型的分类

认证模型主要可以分为三种类型:知识认证模型(例如密码)、持有认证模型(例如安全令牌)和生物特征认证模型(例如指纹和面部识别)。每种模型都有其特定的应用场景和安全等级。

## 1.3 认证与授权的关系

认证和授权虽然有明确的功能区分,但它们是紧密相连的。认证是授权的前提,只有经过认证的用户,才能根据其权限和角色获得相应的授权。因此,两者在确保安全访问控制中共同发挥着重要作用。

在下一章节,我们将深入探讨 *** Core 身份认证机制,包括其认证协议和流程,以及各种身份认证方法的对比分析。

# 2. *** Core身份认证机制详解

## 2.1 认证的基本原理和要素

### 2.1.1 认证的目的和重要性

认证的目的在于确保数据的安全性与访问者的身份真实性。在信息交流与服务访问中,认证作为首要的安全屏障,确保了只有授权用户能够访问敏感资源。认证的执行,包括了用户身份的识别、验证,以及授权访问控制。这个过程不仅限制了对资源的访问,防止了未授权用户对系统的滥用,同时也是遵守法律法规、遵循安全政策的关键部分。

认证的重要性在于:

- **数据保护**:防止未授权用户访问敏感数据,保护数据不被窃取或篡改。

- **用户信任**:建立用户对系统的信任,确保用户相信他们与系统交互的安全性和隐私性。

- **审计与合规**:在需要的情况下,系统能够准确记录谁在何时访问了什么资源,有助于事后审计,满足合规性要求。

### 2.1.2 认证模型的分类

认证模型主要分为以下几种:

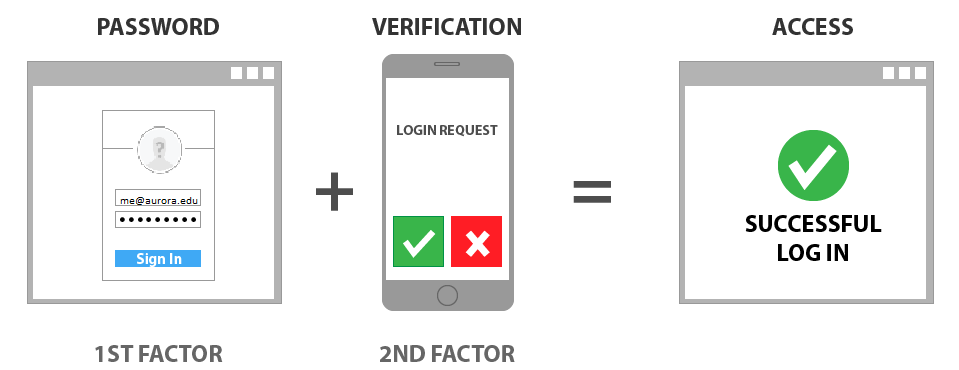

- **单因素认证**(Single-factor Authentication):依赖于单一的认证方式,如密码、生物识别或物理令牌。

- **双因素认证**(Two-factor Authentication):需要两种独立的认证因素,例如结合密码和手机验证码。

- **多因素认证**(Multi-factor Authentication):要求三种或以上的认证因素,极大地提高了安全性。

多因素认证因为其更高的安全性,逐渐成为了行业标准。它通过不同安全领域的因素组合,大大降低了被破解的风险。

## 2.2 *** Core的认证协议

### 2.2.1 OAuth2.0协议概述

OAuth2.0是一种授权协议,它允许用户授予第三方应用有限的权限访问其资源,而不必暴露自己的登录凭据。该协议广泛应用于Web应用、移动应用和桌面应用的用户认证与授权。

OAuth2.0的流程涉及到几个关键角色:

- **资源拥有者**:通常是用户,拥有资源并能够授权第三方应用访问。

- **客户端**:想要访问资源的第三方应用。

- **授权服务器**:负责处理认证、授权请求。

- **资源服务器**:托管受保护资源的服务器。

OAuth2.0支持多种授权方式,例如授权码(Authorization Code)、隐式(Implicit)、密码凭证(Resource Owner Password Credentials)和客户端凭证(Client Credentials)。

### 2.2.2 OpenID Connect协议详解

OpenID Connect建立在OAuth2.0之上,它提供了一种简单身份层,允许客户端验证用户身份并获取基本的用户个人资料信息。作为现代的身份认证解决方案,OpenID Connect成为许多现代Web应用和API的首选认证协议。

它通过引入ID Token来扩展OAuth2.0,使得客户端可以验证用户身份,并获取用户的声明信息(Claim)。这使得在不需要用户重新输入密码的情况下,客户端能够确认用户的身份。

### 2.2.3 认证流程及安全特性

一个典型的OAuth2.0认证流程如下:

1. 用户请求访问客户端资源。

2. 客户端将用户重定向至授权服务器。

3. 用户在授权服务器上进行身份验证并授权第三方应用访问其资源。

4. 授权服务器返回授权码给客户端。

5. 客户端使用授权码向授权服务器申请访问令牌。

6. 授权服务器验证无误后,返回访问令牌给客户端。

7. 客户端使用该访问令牌向资源服务器请求受保护的资源。

8. 资源服务器验证访问令牌,提供资源给客户端。

安全特性包括:

- **令牌的保密性**:令牌在传输时使用加密。

- **令牌的刷新**:通过刷新令牌可以获取新的访问令牌,减少令牌泄露风险。

- **令牌的撤销**:在用户退出或令牌被盗情况下,授权服务器可以立即撤销令牌。

## 2.3 常见的身份认证方法对比

### 2.3.1 基于密码的方法

基于密码的认证是最常见的认证方式,它通常需要用户设置一个密码,之后在登录时输入密码进行验证。这种方法的优缺点明显:

**优点**:

- 易于实现和用户习惯。

- 密码易于管理。

**缺点**:

- 密码可能被猜测或泄露。

- 存在重用密码的风险,用户可能会在不同服务上使用相同的密码。

### 2.3.2 基于证书的方法

基于证书的认证需要使用数字证书,它提供了比密码更强的安全性。数字证书是一种电子凭证,用于证明网络实体的身份。

**优点**:

- 安全性更高,证书通过公钥基础设施(PKI)进行分发和管理。

- 非对称加密保证了证书的唯一性和不可伪造性。

**缺点**:

- 实施成本高,需要维护一个复杂的证书管理基础设施。

- 用户体验较差,操作较为复杂。

### 2.3.3 基于生物特征的方法

生物特征认证使用生物识别技术(如指纹、面部识别、虹膜扫描)来验证用户身份。

**优点**:

- 提供了无与伦比的唯一性。

- 用户体验较佳。

**缺点**:

- 易受到攻击,如指纹膜可以复制真实的指纹。

- 隐私问题,用户可能对生物特征数据的隐私担忧。

以上章节详细介绍了身份认证机制的基础知识和具体实践,为理解更深入的授权策略和最佳实践奠定了基础。接下来的章节将介绍*** Core授权策略和实践,进一步深化对身

0

0