** Core中的身份验证和授权新特性,新趋势一览无遗

发布时间: 2024-10-22 03:33:33 阅读量: 27 订阅数: 36

Asp.Net Core中基于Session的身份验证的实现

# 1. 身份验证和授权的基本概念

在当今数字时代,身份验证和授权是保障信息安全的基石。身份验证确保了只有合法用户可以访问系统资源,而授权则决定了用户能够执行哪些操作。本章将深入探讨这两个概念的内涵和重要性。

## 1.1 身份验证的基本原理

身份验证的核心在于确认用户的身份。最常见的身份验证方法包括密码、生物识别技术如指纹和面部识别、以及基于令牌的身份验证。每种方法都有其优势和局限性,合适的选择取决于安全需求和用户体验的平衡。

## 1.2 授权的目的与作用

授权是在身份验证之后的步骤,它根据用户的角色和策略来分配访问权限。这包括决定用户是否有权读取、写入、修改或删除资源。授权机制的构建依赖于诸如角色基础的访问控制(RBAC)或属性基础的访问控制(ABAC)等模型。

## 1.3 身份验证和授权的相互关系

身份验证和授权虽然各自独立,但又密切相关。没有有效的身份验证,授权过程就无法开始;而授权的执行,又依赖于身份验证过程提供的用户身份信息。因此,二者需要协同工作,确保整个系统的安全性。

通过以上内容,读者应该对身份验证和授权的基本概念有了初步的理解,为后续章节的深入探讨打下基础。接下来,让我们转向探讨Core平台在身份验证和授权方面的最新特性。

# 2. Core中的身份验证新特性

## 2.1 身份验证技术的演进

### 2.1.1 传统身份验证方法

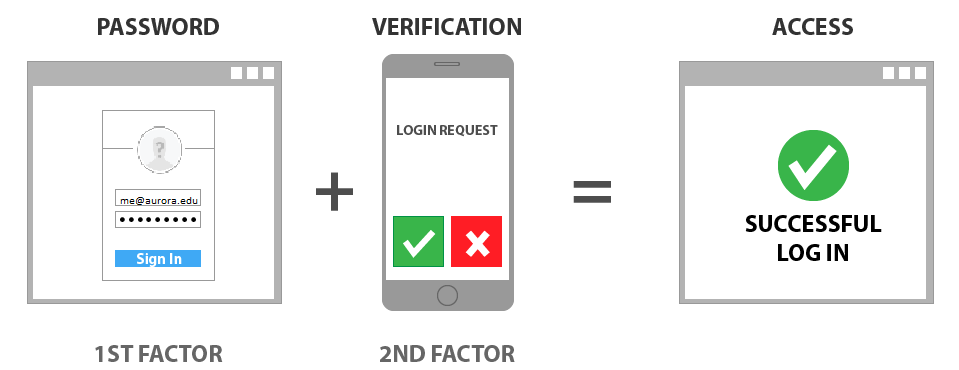

在信息时代初期,身份验证方法相对简单且依赖于易于记忆或获取的凭证。最初,密码是主要的验证方式,它们简单、易于实现,但也带来了安全风险。用户往往选择容易记住但不安全的密码,导致了密码泄露的频发事件。随着技术进步,出现了多因素认证(MFA),这是一种使用多种认证机制来验证用户身份的方法,增加了安全性。这些机制可能包括用户知道的(密码或PIN)、用户拥有的(手机或安全令牌)以及用户自身的生物特征(指纹或面部识别)。

### 2.1.2 新兴身份验证技术概述

随着移动设备和云计算的普及,身份验证技术也在快速发展。新兴的技术如生物识别认证,例如指纹扫描和面部识别,提供了更高级别的安全性。此外,基于区块链的解决方案正在尝试实现去中心化的身份验证,用户可以完全掌控自己的身份数据。还有无密码认证技术,它利用可信执行环境(TEE)、端点设备的信任根、设备级别的身份验证以及连续的用户行为分析等手段,旨在提供更安全、更便捷的身份验证方式。

## 2.2 Core平台身份验证机制

### 2.2.1 机制的设计理念

Core平台的身份验证机制设计理念强调安全性、用户便捷性和兼容性。为了提供端到端的安全性,Core采用了最新的加密技术和安全协议。此外,为了提升用户体验,Core引入了无密码登录的特性,这通过设备信任链和用户行为分析来实现。为了兼容不同的应用场景,Core设计了一套模块化的身份验证框架,允许不同的身份验证提供者以插件的形式集成。

### 2.2.2 实现方式与技术细节

Core平台的身份验证机制采用多种技术实现,包括但不限于:

- JSON Web Tokens (JWT):用于无状态认证和信息交换。

- OpenID Connect (OIDC):一种简单身份层,建立在OAuth 2.0协议之上。

- 社交登录集成:允许用户使用已有的社交媒体账户进行登录。

- 多因素认证支持:集成多种认证提供者,比如短信、电子邮件、第三方认证应用等。

## 2.3 身份验证新特性案例分析

### 2.3.1 最新API和工具介绍

Core平台中引入的最新APIs和工具,如Core Auth API和Auth Tools Kit,为开发者提供了强大的身份验证能力。Auth API允许开发者在他们的应用程序中轻松实现上述的身份验证机制。而Auth Tools Kit则提供了一组命令行工具和库,帮助开发者进行身份验证配置、测试和故障排除。

### 2.3.2 案例应用和效果评估

在一家科技公司的案例中,引入Core Auth API后,该公司能够快速部署多因素认证,显著提高了其云服务的安全性。此外,使用Auth Tools Kit,团队能够在几小时内解决之前需要数天才能解决的认证问题。效果评估显示,多因素认证的部署减少了90%以上的未经授权的访问尝试。

在本章节中,我们介绍了Core平台中身份验证的新特性,包括身份验证技术的演进,Core平台身份验证机制的设计理念及实现方式,以及最新的API和工具。同时,我们也分析了这些新特性的案例应用和效果评估。接下来的章节,我们将继续深入探讨Core平台中的授权新特性。

# 3. Cor

0

0