**中OAuth 2.0认证详解:社交登录集成全攻略,无缝对接

发布时间: 2024-10-22 03:27:37 阅读量: 1 订阅数: 7

# 1. OAuth 2.0认证协议概述

OAuth 2.0作为广泛使用的授权协议,它允许第三方应用在不获取用户凭证的情况下,安全地访问用户在特定服务提供商上的资源。它支持多种授权模式,适合不同的应用场景,并且在可扩展性、安全性和易用性方面都进行了优化。本章节将介绍OAuth 2.0的基本概念和协议结构,为后续章节关于理论基础、实践应用和案例分析打下基础。

OAuth 2.0协议的关键特点包括:

- **支持多种授权模式**,比如授权码模式、简化模式、密码模式和客户端模式。

- **灵活的作用域设计**,允许精细控制访问权限。

- **令牌与刷新令牌机制**,用于访问令牌过期后的令牌更新。

接下来的章节中,我们将详细解析OAuth 2.0的理论基础,展示其工作流程,并探讨如何在实际应用中实现和优化该协议的使用。

# 2. OAuth 2.0理论基础

### 2.1 OAuth 2.0的工作流程

OAuth 2.0是目前广泛使用的一种互联网授权协议,它允许用户通过授权应用访问他们的数据,而不必共享账户密码。OAuth 2.0定义了四种授权模式,每种模式都适用于不同的使用场景。

#### 2.1.1 授权码模式

授权码模式主要用于服务器端应用,是功能最全、流程最完整的模式。其工作流程如下:

1. 客户端引导用户重定向至授权服务器。

2. 用户在授权服务器上进行身份验证,并授权客户端访问其资源。

3. 授权服务器向客户端发送一个授权码,通常通过URL重定向方式。

4. 客户端使用授权码请求授权服务器的令牌端点,以获取访问令牌。

5. 授权服务器验证授权码的有效性后,返回访问令牌给客户端。

6. 客户端使用访问令牌向资源服务器请求受保护的资源。

```mermaid

flowchart LR

A[客户端] -->|重定向| B[授权服务器]

B -->|用户认证| C[用户]

C -->|授权| B

B -->|授权码| A

A -->|请求令牌| B

B -->|返回访问令牌| A

A -->|使用令牌访问| D[资源服务器]

```

#### 2.1.2 简化模式

简化模式主要用于用户代理(如浏览器)中的客户端,不需要服务器端支持。简化模式的流程简化,但它不支持客户端认证,也不适合公共客户端。

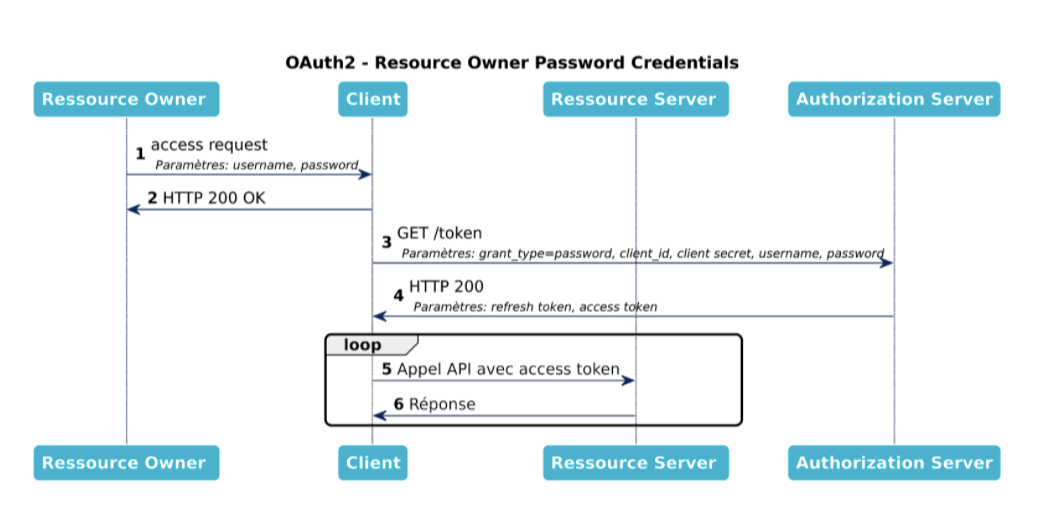

#### 2.1.3 密码模式

密码模式涉及用户将用户名和密码直接提供给客户端,通常用于受信任的客户端。客户端使用用户的凭证直接从授权服务器请求访问令牌。

```mermaid

flowchart LR

A[客户端] -->|请求| B[用户]

B -->|凭证| A

A -->|凭证请求令牌| C[授权服务器]

C -->|返回访问令牌| A

```

#### 2.1.4 客户端模式

客户端模式适用于客户端与用户的交互不是必需的,比如后台服务。客户端直接使用其凭证请求访问令牌,没有用户的直接参与。

### 2.2 OAuth 2.0的关键概念解析

#### 2.2.1 授权服务器与资源服务器

授权服务器负责处理客户端的授权请求,以及发放访问令牌。资源服务器则持有用户的数据,客户端使用访问令牌向资源服务器请求资源。

#### 2.2.2 客户端与令牌

客户端是希望访问用户资源的应用,而令牌是用于证明身份和访问权限的字符串。客户端必须使用有效的令牌来访问资源服务器上的资源。

#### 2.2.3 作用域与令牌类型

作用域定义了令牌的权限范围,即访问令牌能访问哪些资源。令牌类型决定了令牌的使用方式和安全性,常见的类型有Bearer令牌。

### 2.3 OAuth 2.0的安全性考量

#### 2.3.1 认证流程中的安全威胁

OAuth 2.0认证流程中潜在的安全威胁包括重放攻击、跨站请求伪造(CSRF)、跨站脚本(XSS)等。了解这些威胁有助于我们设计出更安全的认证机制。

#### 2.3.2 安全最佳实践和建议

为增强安全性,应当采用HTTPS进行通信,定期更新密钥和令牌,对客户端进行严格的身份验证,以及对令牌进行有效的生命周期管理。同时,建议利用安全代码库来处理OAuth流程,避免自行实现协议细节。

通过本章节的介绍,我们详细了解了OAuth 2.0的基本工作流程、关键概念以及安全性考虑。这些知识为接下来的实践应用打下了坚实的理论基础。在下一章节中,我们将探讨如何将OAuth 2.0集成到社交登录服务中,实现用户认证的便利性和安全性。

# 3. 社交登录集成实践

社交登录已经成为现代Web应用中用户认证的重要手段,它允许用户通过他们的社交媒体账号进行注册和登录,简化了用户的操作流程,同时也为应用提供了丰富的用户数据。在本章节中,我们将深入了解社交登录的集成实践,包括选择合适的社交登录服务,实现社交登录的基本步骤,以及社交登录数据交换的关键细节。

## 3.1 选择合适的社交登录服务

在集成社交登录功能时,首先需要决定使用哪个社交平台的登录服务。这通常取决于目标用户群体的偏好、平台的易用性以及集成的复杂度。

### 3.1.1 流行社交平台对比

市场上流行的社交登录平台包括Facebook, Google, Twitter, 微信和QQ等。这些平台各有特色,提供了不同的用户体验和数据访问权限。

**Facebook** 是全球最大的社交网络平台,拥有庞大的用户群体,提供了丰富的用户信息,如姓名、邮箱、生日等。它的社交图谱接口允许应用访问用户的好友关系等深度数据。

**Google** 提供了全球最大的搜索引擎服务,并且拥有广泛使用的Gmail邮箱服务。通过Google登录,应用可以访问用户的邮箱地址、姓名以及公开的个人资料。

**Twitter** 是一个以消息分享为主的社交平台,通过Twitter登录,应用可以获取用户的Twitter用户名、头像和推文。

**微信和QQ** 是中国地区流行的社交平台,它们提供了即时消息、支付、游戏等多种功能,社交登录不仅提供了用户的社交账号信息,还可能涉及到微信支付等敏感功能。

### 3.1.2 选择标准和集成要求

选择社交登录平台时,需考虑以下几个标准:

- **用户基础**: 选择目标用户群体最常用的平台。

- **安全性**: 确保平台提供了足够的安全机制来保护用户数据。

- **易用性**: 平台的集成文档应清晰、完整,易于开发者理解和操作。

- **合规性**: 考虑各地区的法律法规

0

0