**中的角色管理:权限分配与访问控制策略,实现精细化管理

发布时间: 2024-10-22 03:42:22 阅读量: 44 订阅数: 29

# 1. 角色管理的概念与重要性

在信息技术快速发展的今天,角色管理已经成为确保企业信息安全、提升企业运营效率的重要组成部分。角色管理涉及将员工根据其职责分配相应的系统访问权限,确保他们仅能访问完成工作所必需的资源。这样的管理方式,不仅可以减少安全风险,还能提升业务的灵活性和合规性。

## 1.1 角色管理的基础概念

角色管理是一个将用户分组的管理策略,每组用户(角色)都拥有特定权限集合。这些权限定义了角色可以在系统中执行的操作范围。通过这种方式,管理员能够以一种更加系统化、规范化的方式来控制访问权限,而非单独地为每个用户配置。

## 1.2 角色管理的重要性

角色管理的重要性体现在几个方面:首先,它可以帮助企业满足合规性要求,如ISO27001等国际标准;其次,它能够有效预防内部人员的误操作或恶意访问,降低风险;最后,角色管理可以提高IT管理效率,使得权限分配和回收更加便捷。通过角色管理,企业能够实现更精细化和动态化的权限控制,从而为业务的可持续发展提供坚实保障。

# 2. 权限分配的基础理论

## 2.1 权限分配的原则和标准

### 2.1.1 最小权限原则

最小权限原则是指在完成既定任务时,用户或程序应仅被授予完成任务所需的最小权限集。这一原则是为了降低内部或外部攻击者在获得系统某些部分的控制权时能够造成的损害。理解最小权限原则对于构建安全的IT环境至关重要。

实施最小权限原则需要详细的规划和持续的审查。系统管理员应周期性地审查用户权限,确保没有过度授权发生。例如,一个普通员工只需要编辑文档的权限,而不需要删除或修改其他用户的文件。在数据库管理中,最小权限原则同样适用,例如,一个应用程序应只拥有对数据库中必要表的访问权限。

最小权限原则的实施通常伴随着其他安全措施,比如隔离敏感操作、使用角色和组的权限管理以及定期的权限审计。通过持续的监控和维护,最小权限原则有助于保护关键的系统资源,并减少因权限过度导致的安全风险。

### 2.1.2 权责一致原则

权责一致原则强调用户被赋予的权限应该与其职责相匹配。这种做法有助于确保每个人对自己的行为负责,同时也能有效避免权限滥用。它支持了审计和责任追溯,是内部控制和合规性的重要组成部分。

在权责一致原则下,权限的分配应考虑以下几个方面:

- **职责定义清晰**:确保每个用户的角色和职责在组织内部被清晰地定义和理解。

- **权限与职责对应**:根据职责分配权限,无职责则不应有权限。

- **权限调整与职责变动同步**:当员工的职责发生变化时,及时调整其权限。

例如,在一个软件开发团队中,测试工程师的职责是发现和报告软件中的缺陷,因此他们需要执行测试用例和查看源代码的权限,但不应该具有部署软件到生产环境的权限。

通过实施权责一致原则,组织能更有效地管理风险,确保每个用户只拥有完成工作所必需的权限,并对他们的行为负全责。此外,这还与法律法规要求相符,如GDPR和HIPAA,它们要求数据访问必须与数据处理的需要相适应。

## 2.2 权限分配的方法论

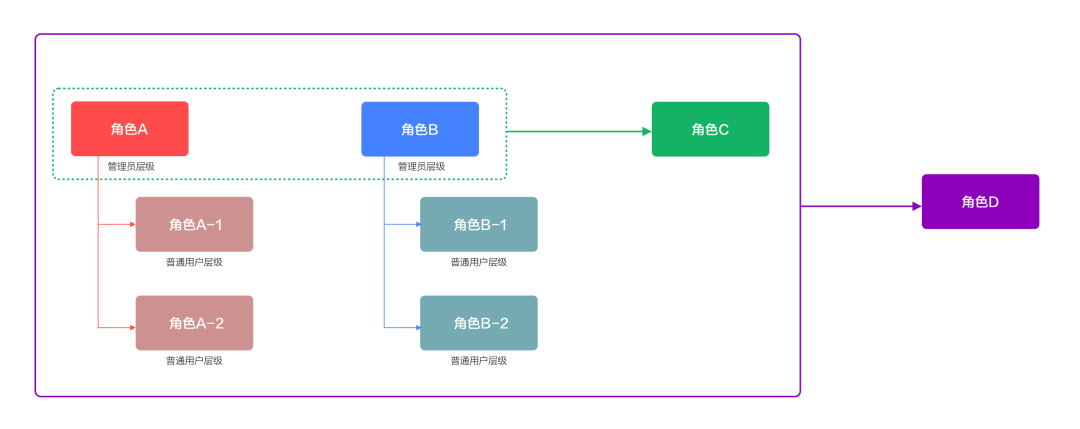

### 2.2.1 基于角色的访问控制(RBAC)

基于角色的访问控制(RBAC)是一种权限分配策略,它根据用户的角色来决定其对系统资源的访问权限。RBAC的核心概念是角色,它是将权限集分配给一组用户的一种方式。

在RBAC模型中,通常包含以下组件:

- **用户**:实际访问系统的人。

- **角色**:用户可以被分配给一个或多个角色。

- **权限**:指定用户可以执行的操作。

- **会话**:用户与系统的交互实例。

RBAC的优点包括:

- **简化权限管理**:通过角色分配权限,避免对每个用户单独管理权限。

- **适应性强**:当用户职责变化时,可以通过改变角色来快速调整其权限。

- **审计和合规性**:角色使得跟踪和记录权限变更变得更加简单。

比如,医院信息系统中可能会有医生、护士和行政人员等角色,每个角色都有相应的权限集合。医生角色可能被授权查看和更新病人记录,而行政人员可能只能访问病人信息的非临床部分。

### 2.2.2 基于属性的访问控制(ABAC)

基于属性的访问控制(ABAC)是一种访问控制方法,它将权限分配给用户,是基于用户属性、资源属性、环境属性和请求操作的上下文属性。ABAC使得访问控制策略更加灵活和动态,它不仅考虑了用户的角色,还考虑了用户和资源的具体属性。

ABAC的优势在于:

- **细粒度控制**:ABAC提供了非常细致的访问控制机制,可以通过多个属性来定义权限。

- **灵活性和扩展性**:可以轻松适应新的安全需求和业务逻辑。

- **动态决策**:访问决策是基于实时的属性值,适合动态环境。

例如,在一个网络服务中,ABAC可以用来根据用户的订阅状态、访问时间、IP地址和内容类型等属性来控制对其内容的访问。

### 2.2.3 基于策略的访问控制(PBAC)

基于策略的访问控制(PBAC)是一种通过定义规则或策略来控制访问的方法。这些策略可以是预定义的,也可以是用户定义的,并且它们通常以声明性的方式编写,以声明用户能够或不能够执行的操作。

PBAC策略的定义通常涉及以下方面:

- **条件语句**:定义了何时触发策略检查。

- **操作**:定义了允许或拒绝的行为。

- **效果**:定义了策略违规时采取的动作,比如“允许”或“拒绝”。

例如,一个PBAC策略可能规定“在工作时间(周一至周五,上午9点至下午5点)内,任何非管理人员都不能访问敏感文件”。

PBAC提供了高度的自定义灵活性,允许系统管理员定义符合特定业务需求和合规要求的复杂访问控制规则。

## 2.3 权限分配的实践案例分析

### 2.3.1 组织内部的权限分配策略

在组织内部,权限分配策略是确保信息安全和促进高效工作流的关键。一个有效的权限分配策略应当基于最小权限原则和权责一致原则来设计。以下是一个实践案例分析:

假设在一家中型科技公司,信息系统的安全和便捷性至关重要。该公司的权限分配策略如下:

- **定义角色**:首先,公司定义了不同的角色,比如研发人员、测试工程师、产品经理等。

- **定义角色权限**:每个角色都有一组预定义的权限。例如,研发人员有权限提交代码到版本控制系统,测试工程师则有权限运行测试脚本但无权限提交代码。

- **用户分配角色**:员工根据其职责被分配到一个或多个角色中。

- **动态调整**:当员工职责变化时,角色和权限也会随之调整。

该公司使用RBAC模型来实施其权限策略,并利用专门的权限管理系统来维护和审计权限分配。

###

0

0