**中如何使用授权属性:代码级别的访问控制,细节决定成败

发布时间: 2024-10-22 04:12:52 阅读量: 2 订阅数: 3

# 1. 授权属性的概述与重要性

## 1.1 授权属性的定义

授权属性(Authorization Attributes)是信息安全领域中一个核心概念,它涉及到用户访问系统资源时,系统如何验证用户身份,以及如何根据身份提供相应的访问权限。简单来说,授权属性确定了用户可以做什么,不可以做什么。

## 1.2 授权属性的重要性

在保护系统资源免受未授权访问方面,授权属性发挥着至关重要的作用。没有适当的授权机制,即使是最坚固的认证方法也无法有效防止数据泄露或损坏。通过定义和实施清晰的授权策略,组织能够确保敏感信息的安全,符合法规要求,并维护用户信任。此外,良好的授权属性管理还能提升系统灵活性,支持业务策略的调整和扩展。

## 1.3 授权属性的发展趋势

随着信息技术的发展,授权属性的应用正变得更加广泛和复杂。从传统的单体应用到现代的微服务架构和云原生环境,授权属性的实现方式不断演化。新兴的授权模式如OAuth 2.0和基于JSON Web Tokens (JWT) 的解决方案,正在成为构建安全、高效系统的关键技术。持续优化和更新授权属性对于保障IT系统的安全和适应性是不可或缺的。

# 2. 理论基础 - 授权属性的原理与类型

### 2.1 授权属性的概念及其作用

#### 2.1.1 授权属性定义

授权属性(Authorization Attributes)是指在计算机系统或网络环境中,定义和控制用户对资源访问权限的一组属性或特性。它们通常与用户的身份认证信息一同使用,用于决定用户能否以及如何访问系统资源。这些属性可以是用户的职位、角色、组隶属关系、安全等级、会话状态,或者特定于应用的权限标记等。

在授权过程中,授权属性是基于已验证用户身份信息进行权限判断的依据。每个用户或服务实体都可能被赋予不同的授权属性,这些属性定义了他们在系统中可以执行的操作类型和访问的资源范围。

#### 2.1.2 授权属性在代码级别的意义

在代码级别,授权属性的作用尤为明显。通过将授权逻辑与业务逻辑分离,开发者可以在代码中引入声明式的访问控制,使得代码更加清晰和易于维护。授权属性通常通过注解(Annotations)、访问控制列表(ACLs)或声明式策略来实现。

例如,在Java中,可以使用Spring Security的注解来控制方法级别的访问权限。开发者只需要在方法上添加`@PreAuthorize`注解,并指定相应的授权属性表达式,系统在执行方法前将自动进行权限检查。

```java

@PreAuthorize("hasRole('ADMIN')")

public void deleteUser(String userId) {

// 删除用户的逻辑

}

```

### 2.2 授权属性的分类和应用场景

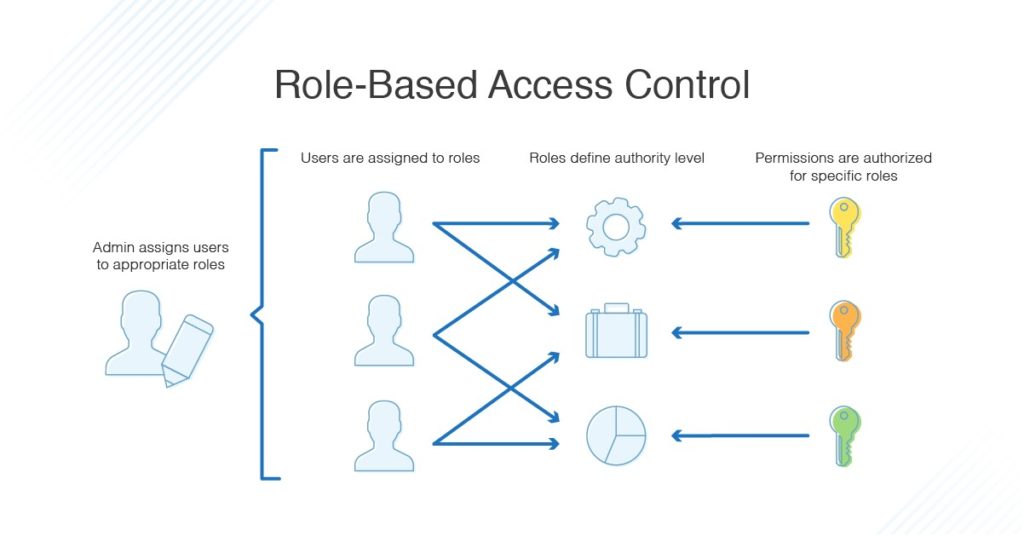

#### 2.2.1 基于角色的访问控制(RBAC)

基于角色的访问控制(Role-Based Access Control, RBAC)是最常见的授权属性应用方式之一。在这种模型中,系统会为每个用户分配一个或多个角色,每个角色定义了一组权限。用户通过角色间接地获得访问资源的权限。

RBAC适用于组织结构相对固定的场景,如企业内部系统。角色的划分有助于简化权限管理,因为当员工的职责发生变化时,管理员只需要调整其角色,而无需修改每个用户具体的权限。

#### 2.2.2 基于属性的访问控制(ABAC)

基于属性的访问控制(Attribute-Based Access Control, ABAC)模型在RBAC的基础上增加了属性的概念。属性可以是用户、资源、环境等方面的属性。这种模型允许基于动态的属性组合制定更加细粒度的访问控制策略。

例如,某个操作可能仅允许在指定时间、特定地点以及拥有特定权限的用户访问特定资源。

#### 2.2.3 基于策略的访问控制(PBAC)

基于策略的访问控制(Policy-Based Access Control, PBAC)则侧重于策略规则的定义。策略通常是一组逻辑表达式,用于描述何时以及如何对资源进行访问控制。PBAC模型在处理复杂的访问控制场景时表现得更为灵活和强大。

在PBAC模型中,策略可以由系统管理员定义,也可以根据特定的业务逻辑自动产生。例如,在金融系统中,资金转移操作可能需要符合"资金来源合法"、"转移金额在规定限额内"等多项策略。

### 2.3 授权属性的实现机制

#### 2.3.1 访问控制列表(ACLs)

ACLs(Access Control Lists)是传统的授权属性实现方式之一,它以列表形式维护了资源和用户之间的关联关系。每个资源对象都会有一份ACLs列表,其中指定了哪些用户或用户组可以对其进行何种类型的操作。

ACLs易于理解,适用于资源数量较少且用户权限相对简单的场景。然而,随着系统用户数量和资源的增加,管理ACLs将变得复杂且效率低下。

#### 2.3.2 能力表(Capabilities)

能力表(Capabilities)是另一种授权属性实现方式,它使用“主体-客体-操作”三元组的方式定义授权关系。每个三元组代表了主体(用户或用户组)可以对客体(资源)执行的操作。与ACLs不同,能力表更侧重于能力的声明而非主体,使得系统在处理访问控制时更加灵活。

能力表常用于分布式系统,其中的“操作”不仅限于读写访问,还可以是更复杂的操作指令。

#### 2.3.3 声明式访问控制策略

声明式访问控制策略是指在系统中声明性地定义访问控制规则,而不是在运行时进行权限检查。这种方法使得权限管理更加集中和一致,同时也降低了代码复杂度。

在声明式访问控制中,可以定义各种策略规则,当发生访问请求时,系统会根据这些规则进行授权决策。例如,可以定义规则要求用户必须属于特定角色或满足特定属性才能访问某个资源。

```json

// 声明式策略规则示例

{

"rules": [

{

"effect": "allow",

"actions": ["read", "write"],

"resources": ["file1", "file2"],

"principals": ["user1"],

"conditions": [

"dayOfWeek matches {Mo,Tu,We,Th,Fr}"

]

}

]

}

```

在上述JSON格式的策略规则中,定义了一个规则,它允许用户(user1)在工作日访问(file1, file2)资源进行(read, write)操作。这种策略的声明方式不仅清晰,而且易于管理和调整。

在下一章节中,我们将具体探索授权属性在不同编程语言中的实现方式,以及如何在实际开发过程中应用这些理论。

# 3. 实践操作 - 授权属性在不同编程语言中的实现

在这一章节中,我们将深入了解授权属性在不同编程语言中的实现细节。每种语言都有其特定的方式来处理授权和安全策略,了解这些差异有助于我们为特定项目选择合适的编程语言和安全框架。

## 3.1 授权属性在Java中的实现与应用

Java是一种广泛使用的编程语言,其在企业级应用中尤为流行。Java提供了多种机制来实现授权属性,以下是两种常见的实践方式:

### 3.1.1 使用注解和反射实现授权

Java中的注解是一种元数据形式,它能够被编译器或者其他工具读取。通过注解,开发者可以轻松地添加声明式的安全控制。Spring Security框架广泛利用注解来简化安全配置。

```java

import org.springframework.security.access.annotation.Secured;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RestController;

@RestController

public class ExampleController {

@GetMapping("/admin")

@Secured("ROLE_ADMIN")

public String adminEndpoint() {

return "Admin privileges required";

}

@GetMapping("/user")

@Secured("ROLE_USER")

public String userEndpoint() {

return "User privileges required";

}

}

```

在上述代码中,`@Secured`注解被用于定义两个不同级别的访问权限。这是通过Spring Security实现的,其背后使用了Java的反射API来检查调用方法的用户角色是否符合要求。

### 3.1.2 基于Spring Security的角色授权

Spring Security是一个功能强大的安全框架,它提供了全面的安全解决方案。

0

0