【中间件与身份验证整合】:在*** Core中集成认证中间件

发布时间: 2024-10-22 14:26:37 阅读量: 3 订阅数: 3

# 1. 认证中间件集成概述

## 概念和必要性

在当今数字化时代,网络应用和服务的安全性和便捷性越来越受到重视。认证中间件作为保障用户身份安全的重要组件,成为了现代软件架构不可或缺的一部分。认证中间件的作用是提供统一的身份认证服务,确保只有经过验证的用户才能访问特定的资源或执行特定的操作,从而增强了系统的安全性与用户的使用体验。

## 认证中间件的角色

认证中间件在系统架构中充当了身份验证和授权的守门员。通过引入中间件,开发者能够将认证逻辑与业务逻辑分离,这样不仅降低了业务系统的复杂度,还提高了代码的可维护性和可重用性。此外,通过采用标准化的认证协议,中间件也促进了不同系统之间的互操作性。

## 认证中间件集成的好处

集成认证中间件到应用中可以带来众多好处。首先,它减少了每个应用都需要维护用户认证逻辑的重复工作。其次,它使得应用能够轻松集成新的认证机制,比如社交媒体登录或生物识别登录。最后,认证中间件还能够提供更高级的安全特性,如多因素认证、密码策略和审计日志,这些特性对于遵守安全合规要求至关重要。

# 2. 理解认证机制

## 2.1 认证中间件的基本概念

### 2.1.1 认证与授权的区别

认证(Authentication)和授权(Authorization)是安全领域两个基本而重要的概念。它们之间虽然密切相关,但在含义上有所区别。

认证是指验证用户身份的过程,即确定用户是否是他们声称的那个人。这通常涉及到用户名和密码、令牌、生物识别或其他形式的身份验证。认证成功后,系统会确认用户身份,并允许其访问。

授权则是指确定一个已经认证的用户是否有权执行特定的操作或访问资源。它发生在认证之后,是在用户身份得到验证的基础上,进一步决定用户能否进行特定活动。

在IT系统中,认证是授权的前提。没有经过认证的用户无法获得授权,因为系统无法确保他们的身份。而即使用户经过认证,系统也可能基于用户的角色、权限等信息限制其访问某些资源。

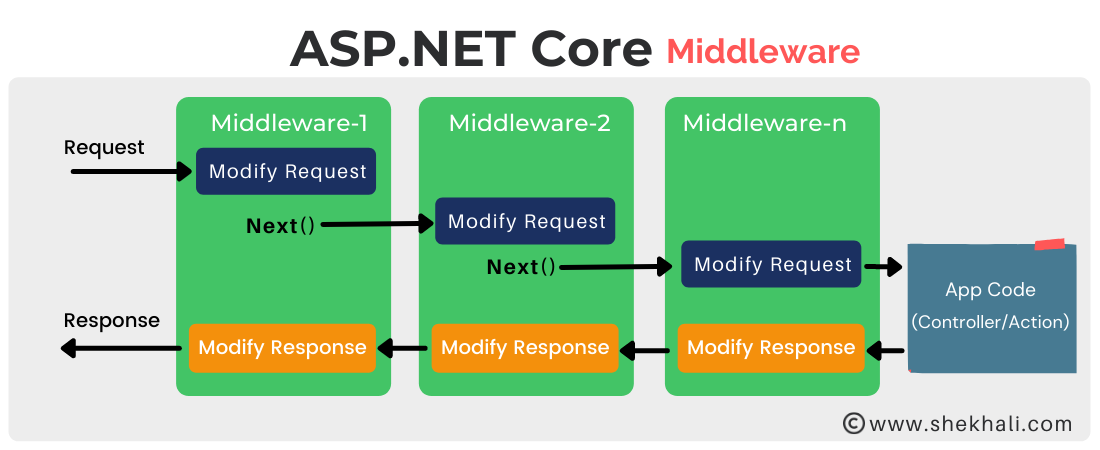

### 2.1.2 中间件在认证中的作用

中间件在认证过程中起到桥梁的作用。它主要负责处理客户端与服务端之间的认证请求与响应。在现代Web应用架构中,中间件可以接管认证逻辑,使得应用开发者不必为这些底层操作编写重复的代码。

中间件可以提供包括但不限于以下功能:

- 管理用户登录、注销流程

- 令牌的生成、刷新、验证

- 会话管理,包括会话持久化和失效

- 跨域认证支持,如OAuth 2.0和OpenID Connect

- 第三方认证服务集成

中间件的使用简化了认证流程,提高了安全性,并使得应用的认证机制更易于维护和扩展。而选择合适的认证中间件,对于保障系统的安全性和用户体验至关重要。

## 2.2 常见的认证协议

### 2.2.1 OAuth 2.0与OpenID Connect

OAuth 2.0是一个用于授权的行业标准协议,允许应用程序代表用户与资源服务器进行交互,而无需直接暴露用户的凭据。其核心概念包括客户端、资源所有者、授权服务器、资源服务器、访问令牌和刷新令牌。

OpenID Connect在OAuth 2.0的基础上,为Web应用增加了身份验证层。它使得应用程序能够通过认证服务器对用户进行身份验证,并获取用户的身份信息。

OAuth 2.0和OpenID Connect的结合使用,可以为用户和开发者提供简洁、灵活的认证和授权解决方案。

### 2.2.2 SAML与WS-Federation

安全声明标记语言(SAML)是一种基于XML的标准,用于在网络上交换身份认证和授权数据。它主要用于实现Web单一登录(Single Sign-On,SSO)场景,允许用户在一次认证后访问多个相关的系统。

Web服务联合(WS-Federation)是另一种支持跨域身份管理和联合身份的协议。它扩展了WS-Security标准,并与SAML紧密相关,提供了一种标准化的方法来共享身份和认证信息。

SAML和WS-Federation在企业环境中非常常见,特别是在需要与多个系统集成的大型组织中。

## 2.3 认证流程的理论基础

### 2.3.1 令牌的生成和验证

令牌(Token)在认证流程中起着至关重要的作用。它是服务器在用户经过认证后返回的一个字符串,用于代表用户的身份。令牌通常包含一系列声明(Claims),声明提供了关于用户身份和授权的详细信息。

令牌的生成和验证流程通常包括以下几个步骤:

1. 用户提交凭据(如用户名和密码)到认证服务器。

2. 认证服务器验证凭据,并生成访问令牌(Access Token)和可选的刷新令牌(Refresh Token)。

3. 服务器将访问令牌发送回用户或应用。

4. 用户或应用将访问令牌发送给资源服务器请求资源。

5. 资源服务器验证令牌的有效性,并提供相应资源。

### 2.3.2 认证流程的各个阶段

认证流程可以分解为若干个阶段,每个阶段都执行特定的任务,以确保用户身份的正确验证。下面是认证流程的一些主要阶段:

1. **初始化认证请求**:用户访问应用程序,应用程序通过重定向或API调用开始认证流程。

2. **用户认证**:用户向认证服务器提交凭据进行登录。

3. **令牌交换**:认证服务器验证用户凭据并发放令牌。

4. **令牌验证和资源请求**:用户使用令牌请求访问资源服务器的资源。

5. **资源访问控制**:资源服务器验证令牌并根据令牌中的声明授予或拒绝访问。

每个阶段都需要精心设计,以确保安全性和用户体验。令牌的生成和验证机制尤其需要安全可靠,以防止未授权访问。

请注意,第二章内容已按要求完成,接下来将继续为后续章节提供内容。如果需要更多的章节或者有其他需求,请告知我。

# 3. 在*** Core中配置认证中间件

## 3.1 基于*** Core的认证中间件集成步骤

### 3.1.1 安装和配置IdentityServer4

在.NET Core中,IdentityServer4是一个流行的认证中间件,提供了一个完整框架,用于构建基于令牌的认证服务。开发者可以通过NuGet包管理器安装IdentityServer4。

通过以下命令,您可以将IdentityServer4添加到项目中:

```bash

dotnet add package IdentityServer4

```

添加包之后,您需要在启动配置文件(通常为`Startup.cs`)中进行一些核心配置。首先,您需要引入命名空间:

```csharp

using IdentityServer4;

```

然后,在`ConfigureServices`方法中,添加IdentityServer服务并配置IdentityServer:

```csharp

public void ConfigureServices(IServiceCollection services)

{

// 其他服务配置...

services.AddIdentityServer()

.AddInMemoryClients(Config.GetClients())

.AddInMemoryIdentityResources(Config.GetIdentityResources())

.AddInMemoryApiResources(Config.GetApiResources())

.AddTestUsers(Config.GetUsers())

.AddDeveloperSigningCredential(); // 注意:仅用于开发环境

}

```

这里的`Config.GetClients()`, `Config.GetIdentityResources()`, `Config.GetApiResources()`, 和 `Config.GetUsers()` 是配置方法,它们定义了客户端、身份资源、API资源和测试用户。

### 3.1.2 配置依赖注入和服务注册

在.NET Core中,依赖注入是实现控制反转的一种方式。要使IdentityServer4正常工作,它需要注入一些依赖服务。

在`ConfigureServices`方法中,可以通过注册`IIdentityServerBuilder`接口的实例来实现:

```csharp

public void ConfigureServices(IServiceCollection services)

{

// IdentityServer配置...

services.AddAuthentication()

.AddOpenIdConnect("oidc", options =>

{

// OpenID Connect配置...

});

// 其他服务配置...

}

```

这将配置OpenID Connect协议的认证处理器,并为用户登录提供支持。

在`Configure`方法中,调用`app.UseIdentityServer()`来启动IdentityServer中间件:

```csharp

public void Configure(IApplicationBuilder app, IHostingEnvironment env)

{

// 其他配置...

app.UseIdentityServer();

// 其他配置...

}

```

## 3.2 身份资源和API资源定义

### 3.2.1 定义用户身份资源

身份资源是用户信息的声明集,例如名字、姓氏、电子邮件地址等。它们代表了用户的身份信息,是构建令牌时的关键部分。

在IdentityServer4中,可以使用`IdentityResource`类来定义身份资源。下面是一个简单的定义示例:

```csharp

public static IEnumerable<IdentityResource> GetIdentityResources()

{

return new List<IdentityResource>

{

new IdentityResources.OpenId(), // 必须包含,代表用户的ID

new IdentityResources.Profile(), // 包含用户的一些基础信息声明

new IdentityResource

{

Name = "custom.profile",

DisplayName = "Custom User Profile",

UserClaims = new List<string> { "name", "email", "website" }

}

};

}

```

### 3.2.2 定义API资源和作用域

API资源代表了需要保护的API,作用域则定义了访问权限的边界。用户在获取访问令牌时,会声明所需的API作用域。

在IdentityServer4中定义API资源和作用域的代码如下:

```csharp

public static IEnumerable<ApiResource> GetApiResources()

{

return new List<ApiResource>

{

new ApiResource("api1", "My API")

{

Scopes = { new Scope("api1.full_access") }

},

new ApiResource("api2", "Other API")

{

Scopes = { new Scope("api2.read_only") }

}

};

}

```

## 3.3 配置客户端

0

0