【中间件与数据保护】:确保中间件数据传输的安全性

发布时间: 2024-10-22 14:32:00 阅读量: 1 订阅数: 3

# 1. 中间件技术概述与数据保护需求

## 1.1 中间件技术简介

中间件是一种位于操作系统和应用程序之间的软件层,它提供了通信、管理计算资源和应用程序间的数据交换功能。在现代IT架构中,中间件广泛应用于分布式系统、服务导向架构(SOA)等环境,为不同组件之间的高效、可靠交互提供了基础。

## 1.2 数据保护的重要性

随着数字化转型的推进,数据已成为企业最关键的资产之一。中间件技术在处理大量数据交换时,必须保证数据的机密性、完整性和可用性。不法分子可能通过各种攻击手段窃取或破坏数据,因此中间件的数据保护需求变得日益重要。

## 1.3 数据保护需求与策略

为了满足数据保护的需求,中间件需要实施一系列安全策略。这些策略包括但不限于:确保数据在传输过程中的加密,建立强大的认证和授权机制,实现有效的审计和监控功能。这些策略的具体实现将在后续章节中详细介绍。

通过构建安全的中间件环境,可以降低数据泄漏、篡改等安全风险,增强整个信息系统的安全性。本章为后续探讨中间件数据传输的安全性提供了背景和基础。

# 2. 中间件数据传输的安全性理论基础

### 2.1 中间件数据传输的安全威胁

#### 数据泄露风险分析

在IT环境中,数据泄露是一个严重且常见的安全威胁。数据泄露发生的根本原因是系统中的数据访问控制出现了漏洞。数据泄露不仅会导致敏感信息的外泄,还可能引发知识产权、客户隐私、财务信息等方面的损失,对企业和个人造成重大影响。

中间件作为数据传输的重要组成部分,也常常成为攻击者的目标。攻击者可能通过监听网络流量、利用软件漏洞、社会工程学等手段获取未授权的数据访问权限。因此,中间件的设计和部署必须考虑到如何减少数据泄露的风险。

针对数据泄露的防护措施包括但不限于:

1. **数据加密**:确保数据在传输和存储过程中都是加密状态,即使数据被截获,未经授权的用户也难以解读。

2. **访问控制**:严格定义用户和系统对数据的访问权限,确保仅授权用户可以访问敏感数据。

3. **网络隔离**:物理或逻辑上的网络隔离,限制数据传输路径,减少数据被截获的可能性。

4. **安全审计和监控**:实时监控数据传输活动,及时发现并响应异常行为。

#### 数据篡改与伪造的防护措施

数据篡改指的是未授权用户更改传输中的数据,而数据伪造则是指未授权用户创建假数据进行传输。这些行为都会对数据的完整性和系统的可靠性造成威胁。

为了防范数据篡改和伪造,可以采取以下几种措施:

1. **完整性校验**:使用哈希函数计算数据的散列值,并在数据到达目的地时重新计算以验证数据是否被篡改。

2. **数字签名**:发送方利用私钥生成签名,接收方用相应的公钥验证签名的有效性,确保数据未被伪造且来源可靠。

3. **加密和认证协议**:例如SSL/TLS协议,它不仅提供数据加密,还通过证书和密钥交换机制确认通信双方的身份。

### 2.2 数据加密技术

#### 对称加密与非对称加密原理

数据加密是确保数据安全的重要手段。根据密钥的使用方式,数据加密可分为对称加密和非对称加密。

- **对称加密**:加密和解密使用同一密钥。对称加密算法具有速度快、效率高的优点,但密钥的分发和管理是一个挑战。常见的对称加密算法包括AES、DES、3DES等。

使用对称加密时,安全性依赖于密钥的保密性。因此,密钥的安全传输和存储是实施对称加密的首要问题。

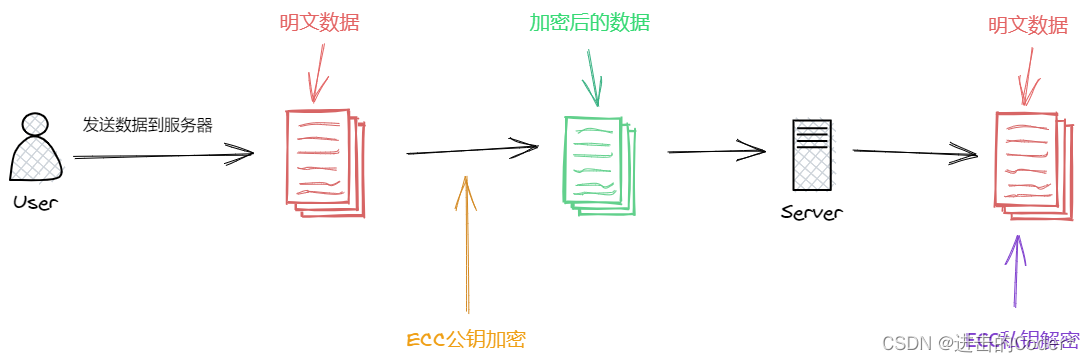

- **非对称加密**:加密和解密使用一对密钥,即公钥和私钥。公钥可以公开,私钥必须保密。非对称加密机制解决了密钥分发问题,但计算速度较慢,不适合大量数据的加密。

常见的非对称加密算法包括RSA、ECC等。非对称加密广泛应用于身份验证和密钥交换场景。

#### 哈希函数与数字签名的机制

哈希函数是一种将任意长度的输入数据压缩为固定长度输出的技术,输出的值通常被称为散列值或哈希值。哈希函数的关键特性包括单向性、抗碰撞性和隐藏性,使得从哈希值几乎不可能推算出原始数据。

- **单向性**:从哈希值无法计算出原始数据。

- **抗碰撞性**:难以找到两个不同的输入,使得它们的哈希值相同。

- **隐藏性**:对于给定的输入,其输出(哈希值)看起来是随机的。

哈希函数在数据完整性校验中起着关键作用。例如,文件传输时,发送方计算文件的哈希值并发送给接收方,接收方重新计算哈希值并与收到的哈希值进行比较,以验证文件是否被篡改。

数字签名是通过非对称加密技术实现的一种电子签名。发送方用自己的私钥对数据(或数据的哈希值)进行加密生成签名,接收方使用发送方的公钥进行解密并验证签名的有效性。数字签名确保了数据的完整性和发送方的身份认证。

```python

from hashlib import sha256

# 示例:创建一个哈希值

data = "This is a sample data"

hash_value = sha256(data.encode()).hexdigest()

print(f"Hash value of the data is: {hash_value}")

```

在上面的Python代码示例中,使用了SHA-256哈希函数对字符串数据进行哈希运算,打印出该数据的哈希值。这种哈希值可以用于数据完整性校验,确保数据未被篡改。

### 2.3 安全协议标准

#### SSL/TLS协议工作原理

SSL(Secure Sockets Layer)和TLS(Transport Layer Security)是互联网上广泛使用的安全通信协议,用于在客户端和服务器之间建立安全的通信通道。TLS实际上是SSL的后继者,但人们通常将它们统称为SSL/TLS。

SSL/TLS协议的主要目标是确保数据的机密性和完整性,并提供认证机制。它通过以下方式实现这些目标:

1. **握手阶段**:在握手阶段,客户端和服务器之间协商加密算法、交换密钥和进行身份验证。

2. **密钥交换**:采用非对称加密技术交换对称加密的会话密钥。

3. **加密传输**:使用对称加密算法对数据进行加密传输,以保证效率。

4. **完整性校验**:通过消息认证码(如HMAC)确保数据在传输过程中未被篡改。

#### 中间件安全协议的选型考量

在中间件中选择合适的安全协议时,需要考虑以下因素:

1. **协议成熟度**:选择广泛测试且被证明安全的协议。

2. **性能影响**:考虑加密和解密操作对系统性能的影响,选择最合适的算法和加密强度。

3. **合规性**:确保所选协议满足行业标准和法规要求。

4. **易用性和兼容性**:协议应该易于集成到现有系统中,并且能与其他系统兼容。

```mermaid

graph LR

A[客户端] -->|发起连接| B[SSL握手]

B --> C{选择加密协议}

C -->|TLS 1.2| D[交换密钥]

C -->|SSLv3| E[已废弃]

D --> F[数据传输]

E -->|不安全| G[终止连接]

F --> H[会话结束]

```

上面的mermaid流程图展示了SSL/TLS握手的基本流程,其中强调了选择加密协议的重要性,以及不安全协议可能导致连接终止的风险。

选择合适的加密协议和考虑协议的性能影响是中间件安全设计的关键方面。本章通过介绍中间件数据传输的安全威胁、数据加密技术以及安全协议标准,为中间件数据保护提供了理论基础。接下来的章节将探讨数据传输加密实践、认证与授权机制以及审计与监控的实际应用。

# 3. 中间件数据传输安全的实践应用

## 3.1 数据传输加密实践

### 3.1.1 实现数据加密的中间件示例

在中间件领域,数据传输加密是保障数据安全的核心手段之一。以 Apache Kafka 为例,其通过使用 SSL/TLS 加密信道来保证数据在传输过程中的安全。在 Kafka 的配置文件 `server.properties` 中,可以启用 SSL/TLS 支持并指定密钥库和信任库的相关参数,如 `ssl.keystore.location` 和 `ssl.truststore.location`。此外,Kafka 也支持在生产者和消费者客户端上启用 SSL/TLS 加密,通过设置相应的配置属性来确保数据加密的完整性。

下面是一个简单的示例代码,展示了如何在 Java 中使用 KafkaProducer 进行加密数据的生产者配置:

```java

import org.apache.kafka.clients.producer.KafkaProducer;

import org.apache.kafka.clients.producer.ProducerRecord;

import org.apache.kafka.clients.producer.ProducerConfig;

import java.util.Properties;

public class SecureKafkaProducer {

public static void main(String[] args) {

Properties props = new Properties();

props.put(ProducerConfig.BOOTSTRAP_SERVERS_CONFIG, "secured-server1:9093,secured-server2:9093");

props.put(ProducerConfig.KEY_SERIALIZER_CLASS_CONFIG, "***mon.serialization.StringSerializer");

props.put(ProducerConf

```

0

0