【Linux权限管理工具使用】:find命令的高级权限管理技巧

Linux系统实用命令大全:开发与运维必备工具

1. Linux权限管理概述

Linux操作系统中权限管理是一个核心概念,它决定了用户对系统资源的访问权限。每个文件和目录都有所有者、所有者组和其他用户三个权限级别。理解这些权限对于保证系统的安全和稳定性至关重要。本章将对Linux权限管理的基础知识进行简要介绍,为后续章节中使用find命令进行高级权限管理打下坚实的基础。在本章中,我们将学习文件权限的基本概念、权限类型、以及如何通过命令行来设置和调整这些权限。

- 权限类型:Linux系统中的权限主要分为读(r)、写(w)、执行(x)三种类型。

- 权限级别:每个文件或目录都有所有者(owner)、所属组(group)和其他用户(others)三个级别的权限设置。

- 命令行操作:通过

chmod和chown等命令来管理和修改文件权限和所有权。

2. find命令基础

在这一章节中,我们将详细介绍Linux中强大的文件搜索工具——find命令。find命令是一个功能丰富的命令行工具,它允许系统管理员和用户根据文件的属性,在文件系统中搜索特定文件,并执行各种操作。我们将从find命令的基本用法讲起,逐步深入到搜索匹配以及一些高级技巧。

2.1 find命令的基本用法

2.1.1 find的语法结构

find命令的基本语法是相当直观的,其标准形式如下:

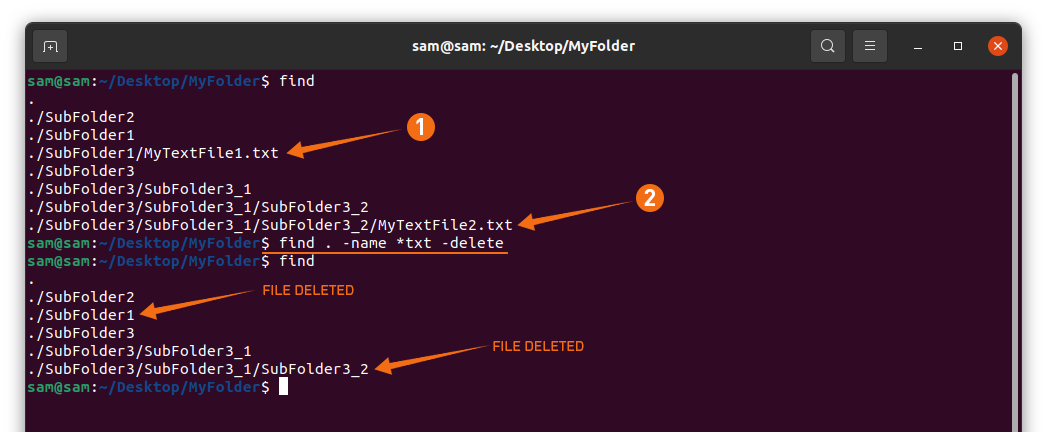

- find [搜索路径] [搜索条件] [处理动作]

- 搜索路径:指定find命令开始搜索的目录。默认是当前目录。

- 搜索条件:定义搜索时需要匹配的规则,可以是文件的名称、大小、类型、权限、用户等等。

- 处理动作:当找到匹配的文件后,find命令可以对这些文件执行指定的处理动作,比如打印文件名、删除文件等。

举个简单的例子:

- find . -type f -name "*.txt"

这条命令会在当前目录及子目录下寻找所有扩展名为.txt的文件。

2.1.2 常用的搜索选项

find命令有许多用于搜索的选项,这里列出几个最常用的:

-type:用来指定文件类型,比如f代表普通文件,d代表目录。-name:根据文件名来搜索。-size:根据文件大小来搜索。-mtime:根据文件内容最后被修改的时间来搜索。-user:根据文件所有者的用户名来搜索。-perm:根据文件权限来搜索。

例如,如果想搜索权限为644的所有文件,可以使用:

- find . -type f -perm 644

2.2 find命令的搜索匹配

2.2.1 按名称搜索

按名称搜索是最基本的用法之一,find命令通过-name选项来进行。

- 区分大小写搜索:使用

-iname可以让搜索不区分大小写。 - 使用通配符:支持如

*,?,[]等通配符。

例如,搜索所有的.conf文件:

- find /etc -name "*.conf"

2.2.2 按时间戳搜索

文件系统记录了文件的创建时间、最后访问时间和最后修改时间,find命令提供了以下选项来搜索特定时间戳的文件:

-atime:文件内容最后被访问的时间。-mtime:文件内容最后被修改的时间。-ctime:文件属性最后被修改的时间。

例如,查找最近7天内被修改的文件:

- find / -mtime -7

2.2.3 按权限和所有权搜索

- 按权限搜索:使用

-perm选项可以根据文件权限来搜索,支持具体权限和权限范围。

- find / -perm 755

这条命令会找出所有权限为755的文件。

- 按所有权搜索:使用

-user和-group选项可以根据文件的所有者和所属组来搜索文件。

例如,查找属主为root的文件:

- find / -user root

系统管理员可以使用这些基本用法,快速定位系统中特定的文件,为接下来的操作提供依据。

3. find命令的权限管理技巧

3.1 权限匹配与修改

3.1.1 权限匹配基础

在Linux系统中,文件权限管理是保证数据安全的关键。权限匹配是确定用户是否对文件有特定操作权限的过程。find命令可以帮助我们快速