MySQL数据库连接安全性提升:防范SQL注入和数据泄露,保护数据安全

发布时间: 2024-07-24 01:27:43 阅读量: 72 订阅数: 28

# 1. MySQL数据库连接安全概述

MySQL数据库连接安全是保护数据库免受未经授权访问和数据泄露的关键。本章概述了MySQL数据库连接安全的重要性,并介绍了常见的安全威胁,如SQL注入攻击。

**MySQL数据库连接安全的重要性**

* **保护数据免受未经授权访问:**连接安全措施可防止未经授权的用户访问数据库和敏感数据。

* **防止数据泄露:**连接加密和权限管理有助于防止数据被窃取或泄露给未经授权的人员。

* **遵守法规:**许多行业法规,如PCI DSS和GDPR,要求对数据库连接进行保护。

# 2. SQL注入攻击原理及防范措施

### 2.1 SQL注入攻击原理

SQL注入攻击是一种针对Web应用程序的常见攻击类型,它利用应用程序中的漏洞向数据库服务器发送恶意SQL查询。攻击者通过在用户输入中插入恶意SQL语句来实现,这些语句可以绕过应用程序的安全检查并直接访问数据库。

SQL注入攻击的原理如下:

1. **用户输入漏洞:** Web应用程序接受用户输入,例如搜索查询或表单提交。

2. **未经验证的输入:** 应用程序未对用户输入进行适当的验证,允许恶意SQL语句通过。

3. **SQL查询拼接:** 应用程序将用户输入拼接成SQL查询,而没有对特殊字符进行转义或参数化。

4. **恶意SQL查询执行:** 恶意SQL查询被发送到数据库服务器并执行,导致数据泄露、数据库修改或其他恶意操作。

### 2.2 SQL注入攻击防范措施

为了防止SQL注入攻击,可以采取以下措施:

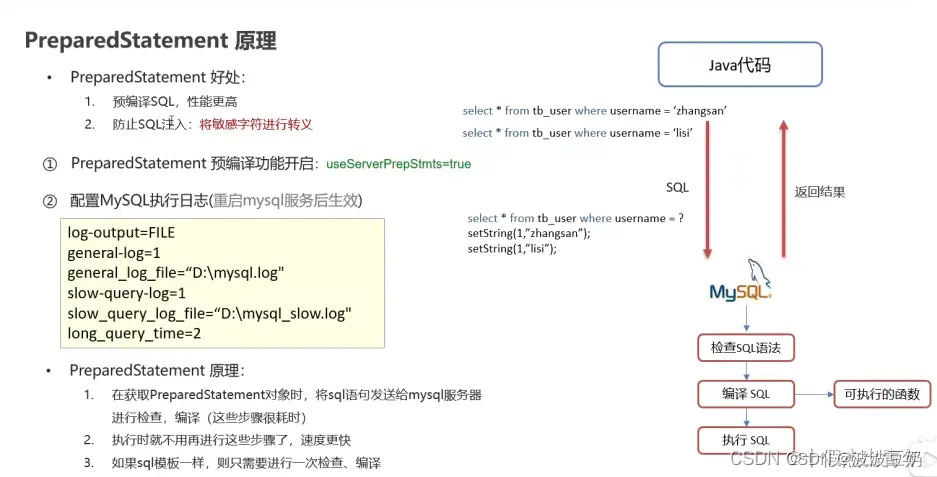

#### 2.2.1 参数化查询

参数化查询是一种安全的方法来执行SQL查询,它将用户输入作为参数传递给数据库,而不是直接拼接在查询中。这样可以防止恶意SQL语句被执行。

**代码块:**

```sql

# 使用参数化查询

query = "SELECT * FROM users WHERE username = ?"

cursor.execute(query, (username,))

```

**逻辑分析:**

* `cursor.execute(query, (username,))`:使用`execute()`方法执行查询,其中`query`是预编译的SQL语句,`(username,)`是参数元组。

* 参数元组中的值将被替换到查询中的问号`?`处,从而防止SQL注入。

#### 2.2.2 白名单过滤

白名单过滤是一种技术,它只允许特定字符或字符集通过,从而阻止恶意SQL语句。

**代码块:**

```python

# 使用白名单过滤

allowed_chars = "abcdefghijklmnopqrstuvwxyz0123456789"

if any(char not in allowed_chars for char in username):

raise ValueError("Invalid username")

```

**逻辑分析:**

* `any(char not in allowed_chars for char in username)`:使用`any()`函数检查`username`中是否存在任何不在`allowed_chars`中的字符。

* 如果存在,则引发`ValueError`异常,阻止恶意输入。

#### 2.2.3 输入验证

输入验证是一种技术,它检查用户输入是否符合预期的格式和范围。

**代码块:**

```java

# 使用输入验证

if (username.length() > 20 || username.matches("[^a-zA-Z0-9_]+")) {

throw new IllegalArgumentException("Invalid username");

}

```

**逻辑分析:**

* `if (username.length() > 20 || username.matches("[^a-zA-Z0-9_]+"))`:检查`username`的长度是否大于20或是否包含非字母数字下划线字符。

* 如果不满足条件,则引发`IllegalArgumentException`异常,阻止恶意输入。

# 3.1 SSL/TLS加密原理

SSL(安全套接字层)和TLS(传输层安全)是加密协议,用于在客户端和服务器之间建立安全连接。它们通过以下步骤工作:

1. **协商:**客户端和服务器协商要使用的加密算法和密钥交换机制。

2. **密钥交换:**客户端和服务器交换公钥,然后使用公钥加密会话密钥。

3. **认证:**客户端向服务器提供证书,服务器使用证书验证客户端的身份。

4. **加密:**客户端和服务器使用会话密钥加密所有通信数据。

SSL/TLS加密提供以下好处:

- **保密性:**加密数据,防止未经授权的访问。

- **完整性:**确保数据在传输过程中未被篡改。

- **身份验证:**验证客户端和服务器的身份。

### 3.2 MySQL连接加密配置

要配置MySQL连接加密,需要

0

0