【日志安全】:在Java应用中如何安全地记录和管理日志

发布时间: 2024-09-27 17:52:40 阅读量: 52 订阅数: 47

Java Web应用中的日志记录:深入解析与实践

# 1. 日志安全性的基础概念

日志是信息系统运行轨迹的记录,其安全性对于整个系统的稳定运行至关重要。日志安全不仅涉及数据的准确性、完整性,也关乎敏感信息的保护、审计与合规性问题。一个良好的日志安全策略包括对日志的收集、处理、存储、分析和监控等环节的严格把控。理解并实践日志安全性,能够为IT系统的运维管理提供必要的安全防护,并对后续的安全事件调查提供支持。本章将对日志安全性的基础概念进行深入探讨,为读者建立一个系统性的知识框架。

# 2. Java日志框架的选择与应用

## 2.1 日志框架概览

### 2.1.1 日志框架的作用与需求

日志框架为Java应用提供了一个记录运行时信息的统一机制,从而帮助开发者更好地理解应用的行为,便于问题诊断、性能监控和安全审计。它不仅需要记录关键的运行时信息,还要在不影响系统性能的前提下进行,同时也需要支持多种输出格式和灵活的日志级别配置。

### 2.1.2 常见Java日志框架对比

Java生态系统中常见的日志框架包括Log4j、Logback和SLF4J等。Log4j是最早的日志库之一,它支持多种日志输出方式,但随着时间推移,Logback以其更好的性能和更灵活的配置逐渐取代了Log4j的主流地位。SLF4J则是一个日志门面(Logging Facade),它本身不提供日志的具体实现,而是通过桥接模式连接不同的日志实现框架。这使得开发者可以在不同的应用层面轻松切换底层日志实现,而不需要修改应用代码。

## 2.2 SLF4J与Logback的应用实践

### 2.2.1 SLF4J核心原理

SLF4J(Simple Logging Facade for Java)提供了一种简单的方式来记录日志,而不需要关心具体使用的是哪个日志框架。核心原理是在应用代码中声明日志记录器的接口,而实际的日志操作由绑定的具体日志框架实现。

```java

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

public class MyApp {

private static final Logger logger = LoggerFactory.getLogger(MyApp.class);

public static void main(String[] args) {

***("Application started");

// 应用逻辑

}

}

```

### 2.2.2 Logback配置与优化

Logback是SLF4J最常用的绑定实现之一。它提供了一个强大的配置系统,可以自动扫描配置文件的更改,并动态重载。以下是Logback的配置文件示例:

```xml

<configuration>

<appender name="STDOUT" class="ch.qos.logback.core.ConsoleAppender">

<encoder>

<pattern>%d{HH:mm:ss.SSS} [%thread] %-5level %logger{36} - %msg%n</pattern>

</encoder>

</appender>

<root level="info">

<appender-ref ref="STDOUT" />

</root>

</configuration>

```

优化方面,可以通过调整异步日志记录(AsyncAppender)来减少IO操作对性能的影响,尤其是在高并发的情况下。日志文件的轮转策略,包括文件大小和时间间隔,也应该根据实际的日志产生量和审计需求来配置。

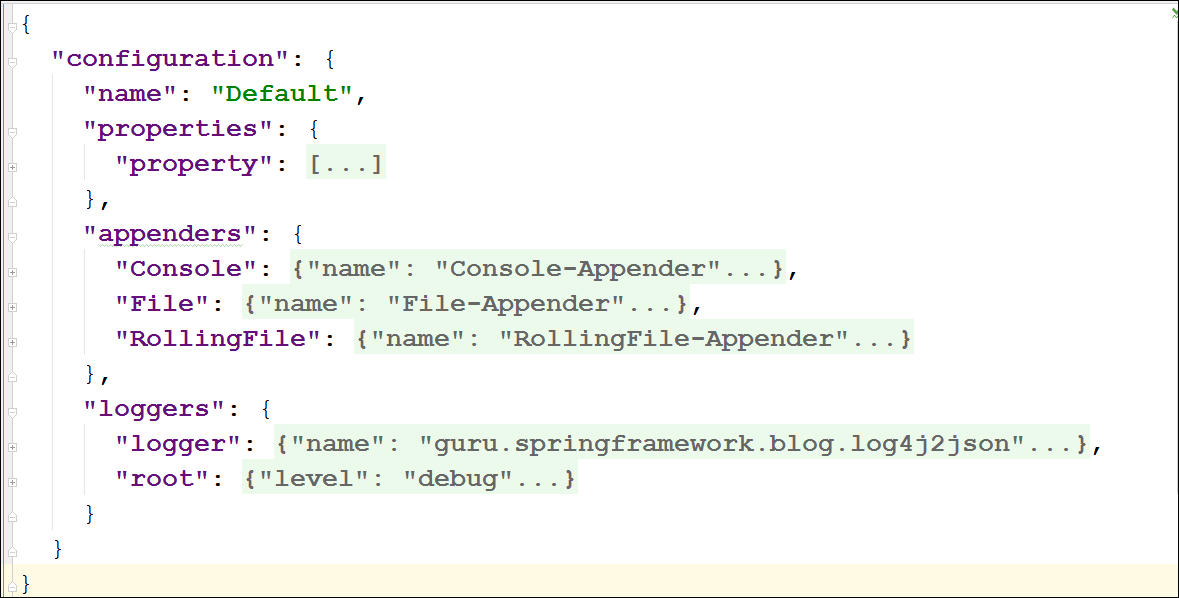

## 2.3 Log4j2的高级特性

### 2.3.1 Log4j2架构与优势

Log4j2是Log4j的继任者,引入了大量新功能和架构改进,例如自动重载配置、延迟初始化等。它的主要优势在于其性能,特别是在高并发的环境下。Log4j2还支持无锁异步日志记录,显著降低了日志记录的性能开销。

### 2.3.2 性能调优和异步日志记录

为了性能调优,可以通过配置Log4j2的异步记录器来减少对应用程序性能的影响,特别是当写日志到磁盘的操作较慢时。以下是一个启用异步日志的Log4j2配置示例:

```xml

<Configuration status="WARN">

<Appenders>

<Async name="Async">

<AppenderRef ref="Console"/>

</Async>

</Appenders>

<Loggers>

<Root level="info">

<AppenderRef ref="Async"/>

</Root>

</Loggers>

</Configuration>

```

此外,Log4j2支持多种日志级别和格式化器,使得它能够满足不同的日志记录需求。在配置日志级别时,应该避免频繁改变,以减少性能开销。

```xml

<Threshold level="warn" />

```

以上章节展现了在Java应用中选择和应用日志框架的决策过程,以及如何配置它们以提高应用的性能和可维护性。在下一章节中,我们将探讨日志的安全记录策略,确保日志内容和存储的安全性,从而避免敏感信息泄露和其他安全风险。

# 3. 日志的安全记录策略

## 3.1 日志内容的安全设计

### 3.1.1 避免敏感信息泄露的策略

在日志内容设计阶段,避免敏感信息泄露的策略是至关重要的。开发者和安全专家应密切合作,识别哪些信息属于敏感数据,并通过设置合理的日志级别和过滤规则,确保不记录敏感信息。例如,不应在日志中记录密码、信用卡信息和其他个人身份信息(PII)。此外,可以设置日志系统自动过滤这些敏感字段,或者对敏感数据进行脱敏处理后再记录。

### 3.1.2 日志脱敏与加密技术

日志脱敏是一项关键技术,可以有效防止日志信息泄露。通过脱敏,能够对敏感数据进行掩盖或替换,如使用星号(*)替换数字和字符。脱敏可以是静态的,也可以是动态的,取决于数据类型和业务需求。静态脱敏通常用于通用的、不变的数据类型,例如将所有信用卡号码替换为统一格式。动态脱敏则更加灵活,能根据不同上下文进行脱敏处理,如根据用户角色或操作类型。

加密技术同样适用于增强日志内容的安全性。将日志加密存储可以防止未授权访问。常用的加密算法包括AES(高级加密标准)和RSA(一种非对称加密算法)。加密应在日志生成时进行,或者使用安全的传输协议,如TLS/SSL,来确保日志在传输过程中的安全。

## 3.2 日志存储的安全管理

### 3.2.1 安全存储日志的方法

日志的安全存储涉及多个方面,包括物理安全、网络安全和数据加密。物理安全措施确保日志存储的硬件设备不会被未授权的人员访问;网络安全措施保护日志服务器不受攻击;数据加密则保证了即使日志被非法读取也无法理解其内容。

日志管理系统应支持访问控制列表(ACL)和角色基于访问控制(RBAC)来限制对敏感日志文件的访问。此外,定期审计访问日志也是确保安全的关键环节。日志审计应记录谁在何时访问了什么内容,并对异常访问模式进行警报。

### 3.2.2 日志备份与恢复机制

确保日志的完整性和可恢复性是日志存储安全管理的重要组成部分。备份策略应该考虑到日志数据量、保留期限和恢复时间目标(RTO)。常见的备份方法包括定期备份到磁带、硬盘或云存储服务。

在灾难恢复场景中,日志备份的恢复机制至关重要。恢复过程应包含一系列检查和验证步骤,

0

0