C#接口安全实践:专家指南教你如何安全实现接口

发布时间: 2024-10-19 08:59:44 阅读量: 16 订阅数: 21

# 1. 接口安全概述

在当今的IT领域中,接口安全已成为保障数据完整性和系统安全性的重要组成部分。随着网络服务的普及和应用程序编程接口(API)的广泛应用,接口的安全漏洞可能会被黑客利用,造成数据泄露、服务拒绝攻击(DoS)甚至是更严重的安全问题。因此,开发者和安全专家必须对接口安全给予足够的重视,并采取一系列策略和措施来维护系统的稳定运行。

本章将概述接口安全的必要性,并提供对其基础概念的深入分析,为后续章节中对C#接口安全技术的讨论奠定基础。了解接口安全的普遍原理有助于读者构建更为稳固和安全的应用程序。接下来,我们将深入探讨接口安全在系统中的作用和潜在威胁,这将帮助读者识别安全问题,以便采取更加有效的防御措施。

# 2. C#接口安全的基础知识

## 2.1 接口安全的必要性

### 2.1.1 接口安全在系统中的作用

接口安全是保障系统整体安全的基础。在当前的软件架构中,尤其是基于微服务的架构模式下,多个服务之间通过接口进行通信。这些接口的安全直接关系到数据传输的安全性、服务的可用性以及业务逻辑的完整性。如果没有良好的接口安全设计,恶意攻击者可能通过接口进行数据泄露、服务破坏、甚至系统控制等攻击行为,从而对企业的商业利益造成严重损害。

举个例子,假设一个电子商务平台的订单处理系统暴露了接口给前端进行数据交互,如果接口没有进行适当的安全防护,攻击者可能通过注入攻击篡改订单信息,甚至删除订单,导致严重的服务中断和信誉损失。

### 2.1.2 接口安全的潜在威胁

接口安全面临的威胁多种多样,其中较为常见的有:

- **数据泄露**:未加密或加密不当的数据传输可能导致敏感信息泄露。

- **服务中断**:攻击者通过各种手段(如DOS攻击、DDOS攻击等)使接口服务不可用。

- **数据篡改**:未经验证的请求可能导致数据在传输过程中被非法修改。

- **身份冒充**:利用接口安全漏洞,攻击者可能冒充合法用户进行操作。

面对这些威胁,开发者必须在设计阶段就充分考虑接口安全,确保系统能够在遭受攻击时保持稳定运行,并保护用户数据不受侵犯。

## 2.2 接口安全的基础技术

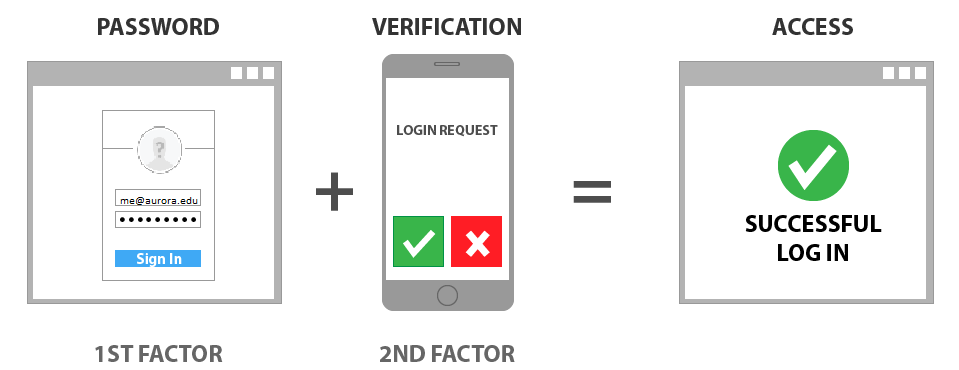

### 2.2.1 认证与授权机制

在C#中实现接口安全的一个基础技术就是认证与授权机制。认证是指确保请求方是其所声称的身份,而授权则是根据用户的身份和角色决定其对资源的访问权限。

- **认证机制**:通常涉及用户名和密码、数字证书、OAuth令牌等,确保用户身份的合法性。

- **授权机制**:可以是基于角色的访问控制(RBAC),也可以是基于属性的访问控制(ABAC),决定用户可以执行哪些操作。

### 2.2.2 数据加密技术

数据加密技术是确保接口通信安全的重要手段。通过加密算法,可以将明文数据转换为密文,使得数据在传输过程中即使被截获,也无法被解读。

- **对称加密**:加密和解密使用同一密钥,如AES算法。

- **非对称加密**:使用一对密钥,一个公钥用于加密,一个私钥用于解密,如RSA算法。

### 2.2.3 安全传输协议

除了使用数据加密技术,还需要使用安全的传输协议来保证数据在网络中传输的安全性。常用的传输协议包括:

- **HTTPS**:通过SSL/TLS加密HTTP通信,是目前Web应用中常用的安全协议。

- **gRPC**:支持多种认证机制和传输加密,用于微服务架构中的高性能接口通信。

通过这些基础技术的综合运用,可以在很大程度上提升接口的安全性,减少攻击者攻击接口的机会。

# 3. C#接口安全设计实践

在当今的软件开发中,设计和实现安全的接口是至关重要的。这一章节将探讨如何在C#中实践接口安全设计,以确保系统间交互的可靠性与安全性。

## 3.1 接口安全设计原则

### 3.1.1 最小权限原则

最小权限原则,也称为最小权限或最小特权原则,是设计系统安全策略时的一个核心概念。这一原则旨在确保接口的每个部分只能访问其完成任务所必需的信息和资源。

#### 实现策略

为实现这一原则,开发者应该:

- 明确接口所需权限和角色,并分配最小必要权限。

- 限制接口能够访问或修改的数据集。

- 定期审查接口权限,以确保没有过度授权。

#### 示例代码

```csharp

public class MinimalPermissionService

{

[Authorize(Roles = "MinimalRole")]

public IActionResult GetCustomerData(int customerId)

{

// 只有"MinimalRole"角色的用户才能访问此方法

// 代码逻辑...

}

}

```

#### 参数说明

- `[Authorize(Roles = "MinimalRole")]`:应用于需要特定角色访问的接口方法。

### 3.1.2 安全默认原则

安全默认原则强调应默认实施安全措施,并只有在需要时才进行调整。这意味着在软件的整个生命周期内,安全设置应该是默认开启的。

#### 实现策略

- 在系统配置中默认启用安全特性。

- 实施默认的拒绝访问策略,除非明确允许。

- 采用防御性编程方法,确保代码在遇到异常时不会暴露敏感信息。

#### 示例代码

```csharp

public class SecurityDefaultsMiddleware

{

public async Task InvokeAsync(HttpContext context)

{

// 默认执行安全检查,例如防止XSS攻击、CSRF攻击等

// 代码逻辑...

}

}

```

#### 参数说明

- `InvokeAsync`:中间件调用的方法,用于执行安全检查。

## 3.2 接口安全策略实现

### 3.2.1 验证接口请求

验证接口请求是保证接口安全的第一道防线。开发者需要对所有进入接口的请求进行验证,以防止恶意访问。

#### 实现策略

- 使用身份验证机制,例如OAuth2.0,验证用户身份。

- 确保接口密钥和令牌的机密性和有效性。

#### 示例代码

```csharp

public class ApiKeyMiddleware

{

private const string ApiKeyHeaderName = "X-API-KEY";

private readonly RequestDelegate _next;

public ApiKeyMiddleware(RequestDelegate next)

{

_next = next;

}

public async Task InvokeAsync(HttpContext context)

{

if (!context.Request.Headers.TryGetValue(ApiKeyHeaderName, out var apiKeyHeaderValues))

{

context.Response.StatusCode = 401; // Unauthorized

await context.Response.WriteAsync("API Key was not provided.");

return;

}

var providedApiKey = apiKeyHeaderValues.FirstOrDefault();

if (apiKeyHeaderValues.Count == 0 || !IsValidApiKey(providedApiKey))

{

context.Response.StatusCode = 401; // Unauthorized

await context.Response.WriteAsync("Invalid API Key provided.");

return;

}

await _next.Invoke(context);

}

private bool IsValidApiKey(string apiKey)

{

// 验证API密钥的有效性

return true; // 此处简化为总是返回true

}

}

```

#### 参数说明

- `ApiKeyHeaderName`:定义API密钥应该放置在请求头中的名称。

- `IsValidApiKey`:验证提供的API密钥是否有效。

### 3.2.2 访问控制策略

访问控制策略决定谁可以访问哪些接口资源,是保障接口安全的进一步措施。

#### 实现策略

- 实现基于角色的访问控制(RBAC)。

- 限制对敏感数据的访问。

#### 示例代码

```csharp

public class RestrictedDataController : Controller

{

[Authorize(Roles = "DataAccessRole")]

public IActionResult GetRestrictedData()

{

// 只有拥有"DataAccessRole"角色的用户才可以访问受限数据

// 代码逻辑...

return Ok("Restricted data retrieved successfully.");

}

}

```

#### 参数说明

- `[Authorize(Roles = "DataAccessRole")]`:限制只有特定角色的用户可以访问此方法。

### 3.2.3 输入数据验证

输入数据验证是预防恶意数据注入攻击的关键步骤,如SQL注入、跨站脚本(XSS)攻击。

#### 实现策略

- 对所有输入数据进行验证和清理。

- 使用数据注解对数据模型进行验证。

- 使用验证库

0

0