【SQL注入防御与权限管理】:Sakila数据库安全性增强实战技巧

发布时间: 2024-12-17 19:18:30 阅读量: 3 订阅数: 6

数据库实验一 基于Sakila的数据库操作

参考资源链接:[Sakila数据库实验:操作与查询解析](https://wenku.csdn.net/doc/757wzzzd7x?spm=1055.2635.3001.10343)

# 1. SQL注入攻击及其危害

SQL注入攻击是一种常见而危险的网络攻击手段,它利用了应用程序对用户输入数据的处理不当,通过构造恶意的SQL语句,攻击者可以控制数据库服务器执行非法操作。这种攻击可能导致数据泄露、篡改甚至系统控制权的丧失,严重威胁到数据的安全性与完整性。在本章中,我们将深入探讨SQL注入攻击的机理和它所带来的各种危害,为读者提供一个清晰的SQL注入攻击概览。

# 2. ```

# 第二章:防御SQL注入的基础理论

## 2.1 SQL注入的基本原理

### 2.1.1 输入数据的危险性分析

在Web应用程序中,用户输入通常通过HTTP请求传递,包括表单提交、URL参数、cookies等。这些输入在未经严格验证的情况下被直接嵌入SQL语句中,非常容易被利用。攻击者可能会提交恶意的输入,例如在登录表单中输入`' OR '1'='1`这样的语句,如果应用程序在构造SQL查询时不进行过滤和转义,那么这些输入将直接成为SQL语句的一部分。

```sql

SELECT * FROM users WHERE username = '' OR '1'='1' -- ' AND password = 'whatever';

```

在上面的SQL语句中,`'1'='1'`始终为真,这会导致查询绕过密码验证逻辑,并将所有用户数据返回给攻击者。

### 2.1.2 SQL注入攻击的向量与执行机制

SQL注入攻击的向量通常可以分为三种类型:基于错误的SQL注入、基于布尔的SQL注入和基于时间的SQL注入。基于错误的注入依赖于数据库错误信息来获取敏感信息;基于布尔的注入依赖于应用返回的布尔值(例如,正确和错误的登录提示)来判断SQL查询的成功与否;基于时间的注入则是基于SQL查询执行时间的差异来判断。

以一个基于布尔的SQL注入为例,假设有一个登录系统,用户尝试登录时会根据输入的用户名和密码生成如下查询:

```sql

SELECT * FROM users WHERE username = 'input_username' AND password = 'input_password';

```

如果攻击者提交的用户名是`' OR '1'='1`,那么上述查询变为:

```sql

SELECT * FROM users WHERE username = '' OR '1'='1' AND password = 'whatever';

```

这会导致查询总是返回所有用户的记录,因为`'1'='1'`恒成立。从而让攻击者能够绕过认证逻辑。

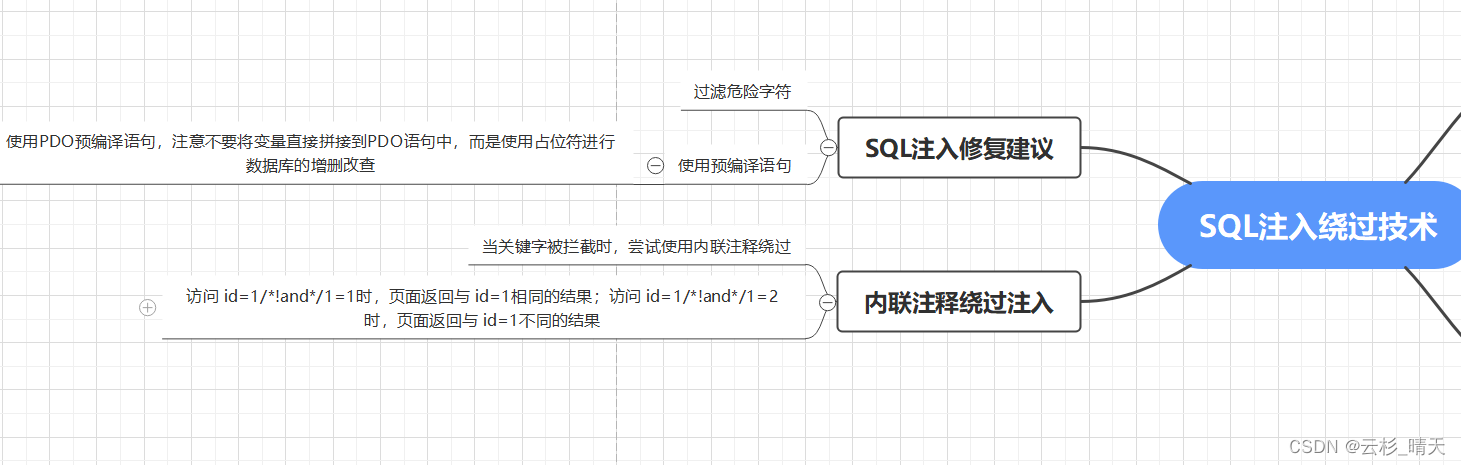

## 2.2 SQL注入防御策略的理论基础

### 2.2.1 防御机制的构建原则

构建防御SQL注入的机制,应遵循以下原则:

1. **最小权限原则**:数据库账户仅授予必需的权限,不提供额外的权限,比如只读或只写权限。

2. **数据验证**:对所有输入数据进行验证,确保它们符合预期的格式。

3. **预处理语句使用**:使用预处理语句和参数化查询,减少SQL注入的可能性。

4. **错误信息管理**:在生产环境中不向用户显示详细的数据库错误信息,避免泄露敏感信息。

### 2.2.2 理解预处理语句与参数化查询

预处理语句和参数化查询是指预先编译SQL语句模板,并为其中的参数设置占位符。当执行时,不是直接将输入拼接在SQL语句中,而是将输入作为参数传递给这些占位符。

在大多数数据库管理系统中,使用预处理语句需要两个步骤:

1. 预编译SQL语句,创建一个语句模板。

2. 绑定参数值到预编译的模板。

以PHP和MySQL为例,使用预处理语句的代码如下:

```php

// 连接数据库

$conn = new mysqli($servername, $username, $password, $dbname);

// 检查连接

if ($conn->connect_error) {

die("连接失败: " . $conn->connect_error);

}

// 准备并预编译SQL语句

$stmt = $conn->prepare("SELECT * FROM users WHERE username = ? AND password = ?");

$stmt->bind_param("ss", $username, $password);

// 绑定参数

$username = "user";

$password = "pass";

$stmt->execute();

// 获取结果

$result = $stmt->get_result();

$data = $result->fetch_assoc();

echo "登录成功";

```

在这个例子中,`?`是参数的占位符,`bind_param()`方法用于绑定变量到占位符。这样可以防止恶意输入被当作SQL命令执行,因为占位符只是简单的参数传递,不会被解释为SQL代码的一部分。这种做法大大增加了SQL注入攻击的难度。

```

以上就是防御SQL注入的基础理论,接下来的章节将探讨如何实现数据库权限管理的理论与实践。

# 3. 数据库权限管理的理论与实践

数据库权限管理是确保数据库安全的关键组成部分,它有助于保护数据免受未授权访问和操作。在这一章节中,我们将深入探讨权限管理的基础理论以及其在实践中的应用。

## 3.1 权限管理基础理论

### 3.1.1 权限的概念和分类

在数据库系统中,权限是指对数据和数据库对象(如表、视图、存储过程等)的访问控制。权限可以是简单的读取、修改或删除数据,也可以是对数据库对象的创建或修改结构的权限。

权限通常分为两大类:

- 数据权限:控制对数据的访问,包括SELECT、INSERT、UPDATE、DELETE等。

- 结

0

0