BS程序代码:常见攻击与防御策略

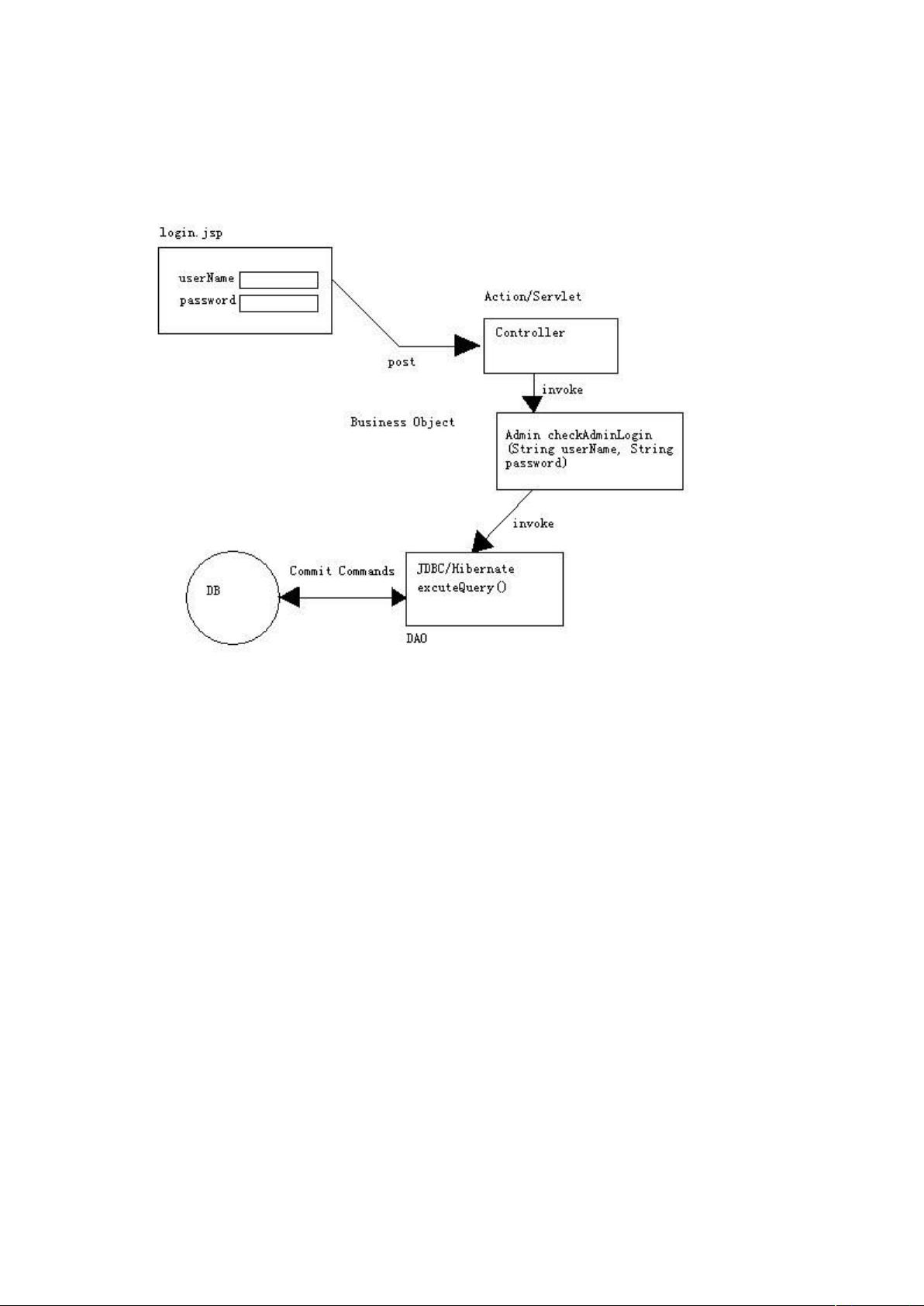

本文档深入探讨了BS(Browser Server)程序中的关键安全问题,特别是针对几种常见的攻击模式,包括SQL注入、脚本注入、跨站攻击、shell上传和爆破。文档以实用性和教育性为主,旨在帮助程序员理解和预防这些问题。 1. **SQL注入**: - 攻击模式:SQL注入源于未适当处理用户输入,使得恶意用户能通过构造特定的SQL查询来干扰或窃取数据。最常见的例子是在登录页面,如JSP的login.jsp,如果验证逻辑直接拼接用户输入构建SQL,就可能被利用。 - 防御方法:推荐使用参数化查询、预编译语句或ORM框架,避免将用户输入直接嵌入SQL语句中。 2. **脚本注入**: - 攻击模式:恶意脚本通过输入被错误解析或执行,导致代码执行权限的提升或信息泄露。 - 防御方式:对用户输入进行适当的转义或使用安全的HTML编码,限制可执行的脚本环境。 3. **跨站攻击**: - 攻击模式:攻击者通过在网页上植入恶意脚本,利用用户浏览器的上下文获取敏感信息或执行操作。 - 防御措施:实施严格的输入验证,使用HTTP-only cookie和Content Security Policy(CSP)来防止跨站脚本攻击。 4. **Shell上传**: - 攻击模式:攻击者通过上传恶意脚本或二进制文件,获取服务器的执行权限。 - 防御策略:限制文件上传类型和大小,使用文件类型检查,以及对上传的文件进行扫描和清理。 5. **爆破攻击**: - 攻击模式:暴力尝试猜测弱密码或API密钥,以获取系统访问权限。 - 防御手段:设置复杂的密码策略,采用速率限制或账户锁定机制,以及使用强认证和会话管理。 文档强调了在编写BS程序时,编码安全的重要性,提倡遵循最佳实践,如使用参数化查询防止注入,对用户输入进行严格过滤,并且定期更新安全措施以应对新的威胁。同时,作者鼓励读者分享经验和修正文档中的不足,共同提高网络安全意识。

剩余14页未读,继续阅读

- 粉丝: 0

- 资源: 2

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- 计算机人脸表情动画技术发展综述

- 关系数据库的关键字搜索技术综述:模型、架构与未来趋势

- 迭代自适应逆滤波在语音情感识别中的应用

- 概念知识树在旅游领域智能分析中的应用

- 构建is-a层次与OWL本体集成:理论与算法

- 基于语义元的相似度计算方法研究:改进与有效性验证

- 网格梯度多密度聚类算法:去噪与高效聚类

- 网格服务工作流动态调度算法PGSWA研究

- 突发事件连锁反应网络模型与应急预警分析

- BA网络上的病毒营销与网站推广仿真研究

- 离散HSMM故障预测模型:有效提升系统状态预测

- 煤矿安全评价:信息融合与可拓理论的应用

- 多维度Petri网工作流模型MD_WFN:统一建模与应用研究

- 面向过程追踪的知识安全描述方法

- 基于收益的软件过程资源调度优化策略

- 多核环境下基于数据流Java的Web服务器优化实现提升性能

信息提交成功

信息提交成功