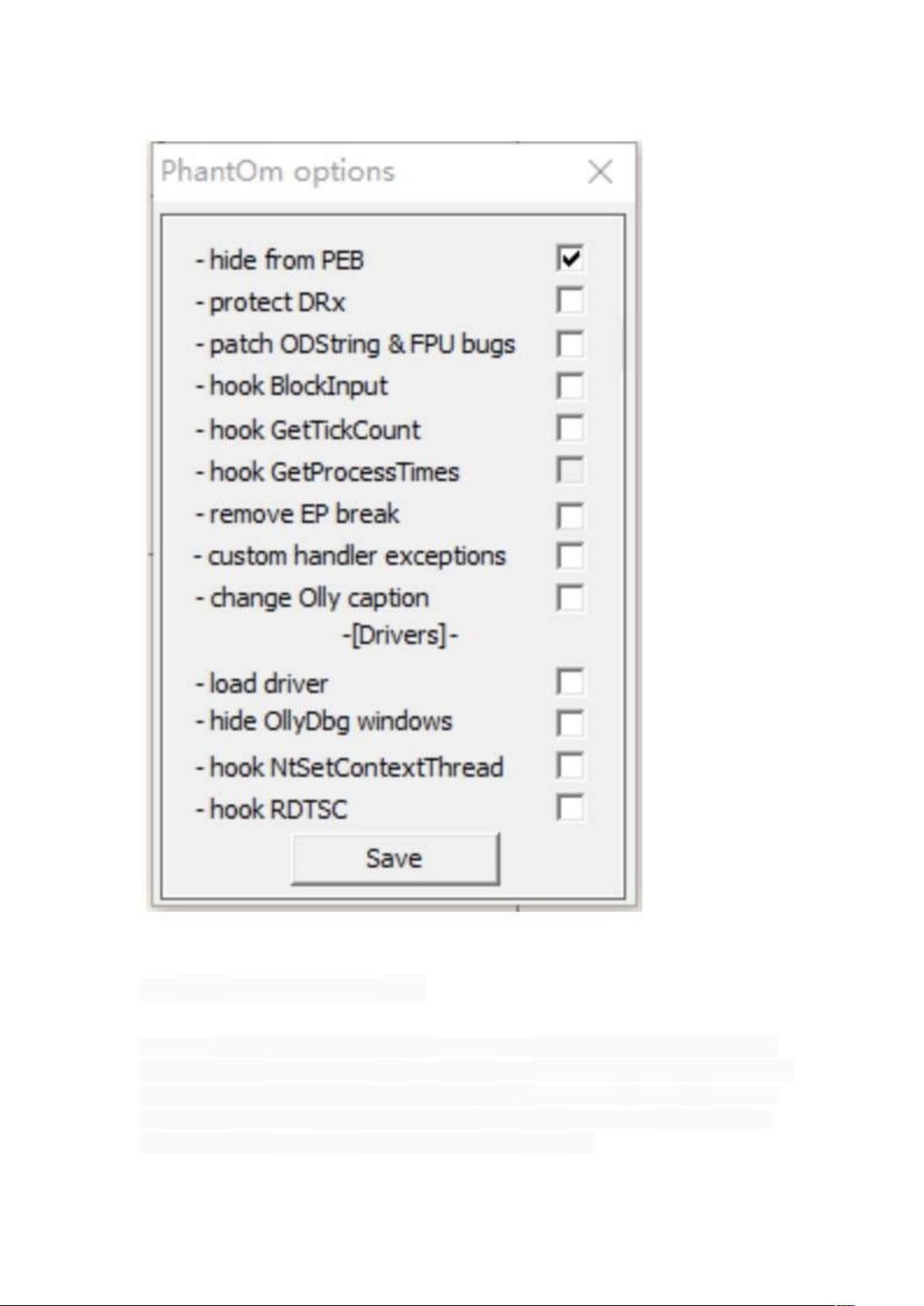

"这篇资源是关于反调试技术的总结,主要介绍了恶意代码如何使用反调试手段来避免被调试器分析,以及如何检测Windows调试器。文章涵盖了多种反调试技术,包括利用Windows API函数如IsDebuggerPresent、CheckRemoteDebuggerPresent和NtQueryInformationProcess等来探测调试器,并提到了逃避反调试的策略。" 反调试技术是恶意代码开发者用来对抗分析人员的一种策略,旨在延长恶意软件的分析时间和复杂度。恶意代码会通过各种方法检查自身是否处于调试状态,一旦检测到调试器的存在,可能会改变执行流程或导致程序崩溃,以此来干扰分析工作。 首先,恶意代码常用的方法是探测Windows调试器。这通常涉及到使用操作系统提供的API函数,例如: 1. IsDebuggerPresent:此函数检查进程环境块(PEB)中的IsDebugged标志,如果进程被调试,则返回非零值。 2. CheckRemoteDebuggerPresent:与IsDebuggerPresent相似,但能检查远程进程或自身是否被调试。 3. NtQueryInformationProcess:此API允许获取进程信息,通过特定参数设置,可以用于调试器的检测。 除了直接调用API函数外,恶意代码还可能通过检查内存结构和系统痕迹来检测调试器。例如,手动检测调试器的人工痕迹可能涉及到查找调试器留下的特定内存模式或异常处理机制。此外,系统痕迹检测可能包括检查注册表项、进程列表或其他系统日志,寻找调试活动的迹象。 为对抗这些反调试技术,分析人员可能需要采用各种策略,比如在分析过程中修改恶意代码以禁用其反调试功能,或者通过挂钩API函数(hooking)来拦截和篡改这些检查。更高级的技术如使用rootkit可以使这些检测变得更为困难,因为rootkit能够隐藏进程、文件和系统调用,使得恶意代码的反调试行为难以察觉。 反调试技术是恶意代码分析中的一大挑战,而理解这些技术对于安全研究人员来说至关重要,以便更有效地应对和分析恶意软件。在实际操作中,应结合多种技术和方法,包括动态分析、静态分析以及逆向工程,来绕过或解除反调试保护,揭示恶意代码的真实行为。

剩余39页未读,继续阅读

- 粉丝: 1879

- 资源: 3

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- 贵州煤矿矿井水分类与处理策略:悬浮物、酸性与非酸性

- 醛固酮增多症肾上腺静脉采样对比:ACTH后LR-CAV的最优评估

- 开源云连接传感器监控平台:农业土壤湿度远程监测

- 母婴用品企业年度生产计划线性规划优化模型:实证与应用

- 井下智能变电站:Rogowski线圈电流检测系统的研发与性能验证

- 霍州矿区煤巷稳定性分析及支护策略

- ARM嵌入式系统远程软件更新方案:基于TFTP协议

- 煤炭选煤中汞分布规律与洗选脱汞效果

- 提升码垛机器人性能:拉格朗日动力学模型与滑模模糊控制的应用

- 增强现实技术提升学前手写教学:设计与开发案例

- 不规则工作面沉陷三角剖分算法提升与应用

- 卡尔曼滤波在瞬变电磁干扰压制中的应用研究

- 煤矿安全能力研究:理论与系统构建

- LonWorks总线技术在斜巷运输车辆定位与跑车防护中的应用

- 神东煤炭集团高效煤粉锅炉系统:节能环保新实践

- Ti/SnO2+Sb2Ox/PbO2电极分形维数与电催化性能研究

信息提交成功

信息提交成功