MATLAB数据拟合陷阱大揭秘:规避常见错误,提升模型精度

发布时间: 2024-06-13 08:37:30 阅读量: 111 订阅数: 45

# 1. MATLAB数据拟合概述

数据拟合是一种通过数学模型来近似描述给定数据集的技术。MATLAB作为一种强大的科学计算平台,提供了丰富的工具和函数来执行数据拟合任务。

在MATLAB中,数据拟合涉及以下步骤:

- **数据预处理:**准备和转换数据,使其适合拟合。

- **模型选择:**根据数据的特性选择合适的数学模型。

- **参数估计:**确定模型中未知参数的值。

- **拟合优度评估:**衡量拟合模型与数据的匹配程度。

# 2. 数据拟合的理论基础

### 2.1 数据拟合模型的类型

数据拟合模型可分为两类:线性拟合和非线性拟合。

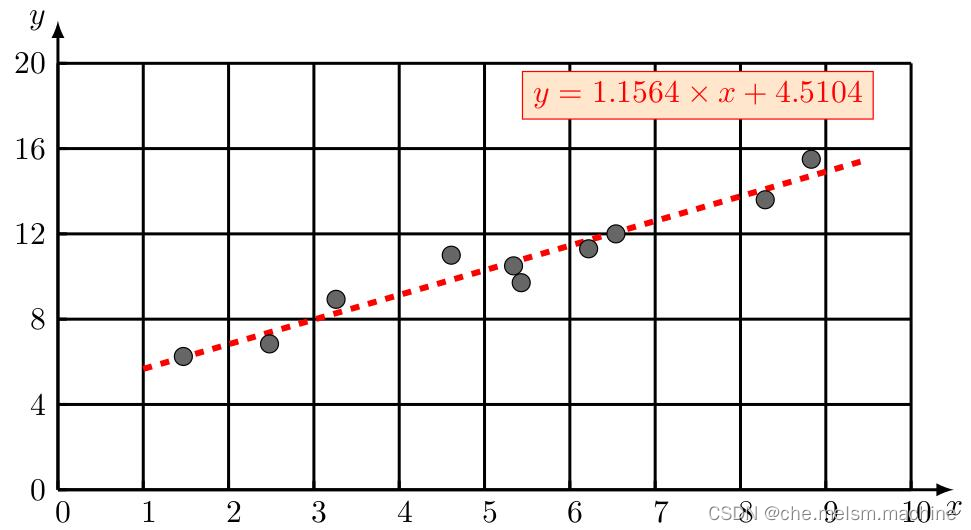

#### 2.1.1 线性拟合

线性拟合模型假设数据点分布在一条直线上,其方程形式为:

```

y = mx + b

```

其中:

* `y` 是因变量

* `x` 是自变量

* `m` 是斜率

* `b` 是截距

线性拟合模型简单易用,但其适用范围有限,仅适用于数据点分布在直线上的情况。

#### 2.1.2 非线性拟合

非线性拟合模型假设数据点分布在非直线曲线上,其方程形式较为复杂,如:

```

y = a * e^(bx)

```

其中:

* `y` 是因变量

* `x` 是自变量

* `a` 和 `b` 是参数

非线性拟合模型可以拟合更复杂的曲线,但其计算过程也更为复杂。

### 2.2 拟合优度的评价指标

为了评估拟合模型的优度,需要使用评价指标。常用的评价指标包括:

#### 2.2.1 均方误差(MSE)

均方误差衡量了预测值和真实值之间的平均平方差,其公式为:

```

MSE = (1/n) * Σ(y_i - y_hat_i)^2

```

其中:

* `n` 是数据点的数量

* `y_i` 是第 `i` 个数据点的真实值

* `y_hat_i` 是第 `i` 个数据点的预测值

MSE 越小,表示拟合模型越优。

#### 2.2.2 决定系数(R^2)

决定系数衡量了拟合模型解释数据变异的程度,其公式为:

```

R^2 = 1 - (MSE / Var(y))

```

其中:

* `Var(y)` 是真实值的方差

R^2 的取值范围为 0 到 1,R^2 越接近 1,表示拟合模型解释数据变异的程度越高。

# 3.1 数据预处理

数据预处理是数据拟合过程中至关重要的一步,它可以提高模型的精度和鲁棒性。数据预处理包括以下两个主要方面:

#### 3.1.1 数据清洗和转换

数据清洗和转换旨在处理数据中的缺失值、异常值和不一致性。

**处理缺失值:**

* 删除缺失值:如果缺失值数量较多或对模型影响不大,可以考虑直接删除。

* 填充缺失值:可以使用均值、中位数或其他统计方法填充缺失值。

**处理异常值:**

* 识别异常值:可以使用箱线图、Z分数或其他统计方法识别异常值。

* 删除异常值:如果异常值对模型影响较大,可以考虑将其删除。

* 转换异常值:可以使用对数转换、平方根转换或其他方法将异常值转换为更正常的分布。

**处理不一致性:**

* 统一数据格式:确保数据格式一致,例如日期、时间、货币等。

* 转换数据单位:将数据转换为相同的单位,以便进行比较和建模。

#### 3.1.2 特征工程

特征工程是指对原始数据进行转换和组合,以创建更具信息性和预测性的特征。

**特征选择:**

* 相关性分析:识别与目标变量高度相关的特征。

* 方差分析:选择方差较大的特征,因为它们包含更多信息。

* 嵌入式方法:使用机器学习算法(如决策树或随机森林)自动选择特征。

**特征转换:**

* 二值化:将连续特征转换为二值特征。

* 离散化:将连续特征转换为离散特征。

* 标准化:将特征缩放至相同的范围,以提高模型的鲁棒性。

**特征组合:**

* 创建新特征:通过组合现有特征创建新的、更具信息性的特征。

* 交互作用特征:识别特征之间的交互作用并创建交互作用特征。

# 4. 数据拟合陷阱与规避

### 4.1 过拟合和欠拟合

#### 4.1.1 过拟合的成因和解决方法

**成因:**

* 模型过于复杂,包含太多参数。

* 训练数据量不足或数据分布不均匀。

* 训练数据中存在噪声或异常值。

**解决方法:**

* **正则化:**添加惩罚项来限制模型的复杂度,如 L1 正则化或 L2 正则化。

* **交叉验证:**使用不同数据集的子集进行训练和验证,选择在验证集上性能最佳的模型。

* **减少特征数量:**通过特征选择或降维技术去除不相关的或冗余的特征。

* **增加训练数据量:**收集更多数据或使用数据增强技术增加训练数据的多样性。

#### 4.1.2 欠拟合的成因和解决方法

**成因:**

* 模型过于简单,无法捕捉数据的复杂性。

* 训练数据量不足或数据分布不均匀。

* 训练数据中存在噪声或异常值。

**解决方法:**

* **增加模型复杂度:**使用更复杂的模型或增加模型参数的数量。

* **增加训练数据量:**收集更多数据或使用数据增强技术增加训练数据的多样性。

* **减少正则化:**降低惩罚项的权重,允许模型更灵活地拟合数据。

* **处理噪声和异常值:**识别并移除训练数据中的噪声和异常值。

### 4.2 数据噪声和异常值

#### 4.2.1 数据噪声的影响

**影响:**

* 降低模型拟合的准确性。

* 导致过拟合或欠拟合。

* 影响模型参数的估计值。

#### 4.2.2 异常值处理方法

**方法:**

* **识别异常值:**使用统计方法(如标准差或四分位数)或可视化技术(如箱线图)识别异常值。

* **移除异常值:**直接从训练数据中移除异常值。

* **替换异常值:**使用相邻数据点的平均值或中值替换异常值。

* **赋予异常值较小的权重:**在拟合过程中为异常值赋予较小的权重,降低其对模型的影响。

**示例:**

```matlab

% 识别异常值

outliers = find(abs(data - mean(data)) > 3 * std(data));

% 移除异常值

data_clean = data;

data_clean(outliers) = [];

% 替换异常值

data_clean(outliers) = mean(data);

```

# 5.1 非线性拟合的优化算法

非线性拟合问题通常需要使用迭代优化算法来求解。MATLAB提供了多种非线性优化算法,其中最常用的两种是梯度下降法和Levenberg-Marquardt算法。

### 5.1.1 梯度下降法

梯度下降法是一种一阶优化算法,通过迭代地沿着负梯度方向更新参数来最小化目标函数。其更新公式如下:

```matlab

theta = theta - alpha * gradient(f, theta)

```

其中:

- `theta` 是参数向量

- `alpha` 是学习率

- `gradient(f, theta)` 是目标函数 `f` 对 `theta` 的梯度

梯度下降法简单易用,但收敛速度可能较慢,并且容易陷入局部最优。

### 5.1.2 Levenberg-Marquardt算法

Levenberg-Marquardt算法是一种二阶优化算法,结合了梯度下降法和高斯-牛顿法的优点。其更新公式如下:

```matlab

theta = theta - (J^T * J + lambda * I)^-1 * J^T * r

```

其中:

- `J` 是雅可比矩阵

- `lambda` 是正则化参数

- `I` 是单位矩阵

- `r` 是残差向量

Levenberg-Marquardt算法收敛速度快,并且不易陷入局部最优,但计算量较大。

0

0