【企业级加密策略设计】:cryptography库加密策略的规划与实施

发布时间: 2024-10-06 09:51:00 阅读量: 1 订阅数: 11

# 1. 企业级加密策略基础

随着数字信息时代的到来,企业级加密策略变得至关重要,它不仅保障了数据在传输和存储过程中的安全性,也维护了企业的商业秘密和客户的隐私权益。企业级加密策略是一个涵盖广泛技术与管理措施的集合体,目的在于防御潜在的网络攻击、数据泄露及未授权访问。本章节将对加密策略的基础概念进行探讨,并铺垫后续章节中将深入讨论的高级应用和案例分析。

# 2. Cryptography库的密码学基础

随着企业信息化的不断深入,数据安全成为企业维护自身利益、保护用户隐私和遵守法规要求的重要课题。Cryptography库作为Python中用于加密和解密操作的重要工具,为企业提供了强大的密码学支持。本章节将详细探讨Cryptography库的密码学基础,包括核心概念的解释、库的使用方法以及密钥管理和存储的最佳实践。

## 2.1 密码学的核心概念

在深入使用Cryptography库之前,理解密码学的核心概念是非常关键的。密码学不仅包括加密和解密过程,还涉及到数据完整性、身份验证等多方面。

### 2.1.1 对称加密与非对称加密

在现代密码学中,对称加密和非对称加密是两种最基本也是最常用的加密方式。

对称加密采用单个密钥来加密和解密信息,这种算法加密速度快,但在密钥分发上存在挑战,因为密钥必须安全地在通信双方之间共享。常见的对称加密算法有AES(高级加密标准)、DES(数据加密标准)和3DES等。

非对称加密则使用一对密钥,一个公钥和一个私钥,公钥可以公开分享,用于加密信息;私钥必须保密,用于解密信息。非对称加密解决了密钥分发问题,但通常加密速度较慢。常见的非对称加密算法有RSA、ECC(椭圆曲线加密)和DSA(数字签名算法)。

### 2.1.2 散列函数与消息认证码

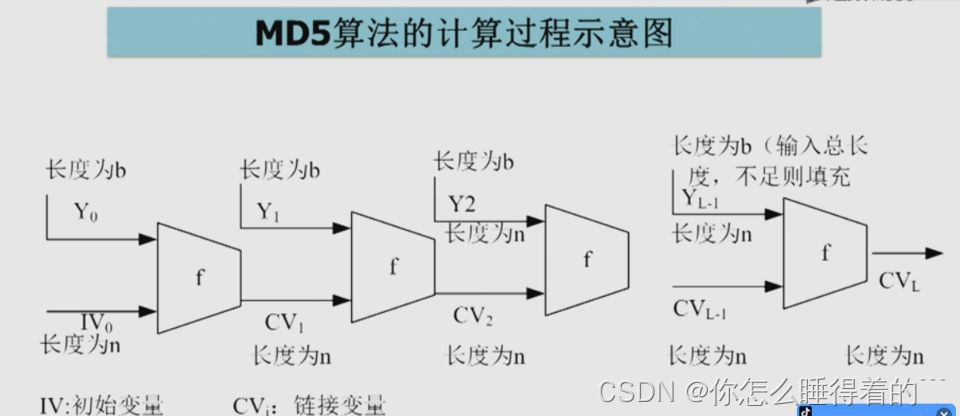

散列函数是一种单向的加密过程,它将任意长度的输入数据转换成固定长度的输出,这一过程是不可逆的,也就是说,从散列值无法反推原始数据。散列函数在验证数据完整性方面非常有用,常用的散列算法包括MD5、SHA-1和SHA-256等。

消息认证码(MAC)结合了散列函数和密钥,用于保证消息的完整性和认证性。MAC的生成依赖于密钥和消息本身,只有持有正确密钥的接收者才能验证MAC的正确性。

## 2.2 Cryptography库的基本使用

### 2.2.1 安装与配置Cryptography库

在Python环境中,可以通过pip命令安装Cryptography库:

```bash

pip install cryptography

```

安装后,可以使用如下代码进行基本的加密和解密操作:

```python

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives import serialization

from cryptography.hazmat.primitives.asymmetric import rsa

from cryptography.hazmat.primitives.asymmetric import padding

from cryptography.hazmat.primitives import hashes

# 生成RSA密钥对

private_key = rsa.generate_private_key(

public_exponent=65537,

key_size=2048,

backend=default_backend()

)

public_key = private_key.public_key()

# 使用公钥加密消息

message = b"Hello, Cryptography!"

encrypted = public_key.encrypt(

message,

padding.OAEP(

mgf=padding.MGF1(algorithm=hashes.SHA256()),

algorithm=hashes.SHA256(),

label=None

)

)

# 使用私钥解密消息

decrypted = private_key.decrypt(

encrypted,

padding.OAEP(

mgf=padding.MGF1(algorithm=hashes.SHA256()),

algorithm=hashes.SHA256(),

label=None

)

)

```

### 2.2.2 加密与解密的基本流程

使用Cryptography库进行加密和解密的基本流程相对简单。首先,生成密钥或获取密钥对;然后,选择合适的加密算法和填充模式;最后,执行加密或解密操作。对于对称加密和非对称加密,库都提供了丰富的API来满足不同的需求。

## 2.3 密钥管理与存储策略

### 2.3.1 密钥生成与分发

密钥生成是加密过程中的第一步,也是至关重要的一步。Cryptography库支持多种算法生成密钥,例如RSA、AES等。密钥一旦生成,就需要安全地分发给通信双方。在实际应用中,密钥分发常常通过安全通道进行,或者通过非对称加密的方式保护对称密钥的分发。

### 2.3.2 密钥存储的最佳实践

密钥的存储与管理是保证加密策略安全性的关键。最佳实践包括使用硬件安全模块(HSM)进行密钥的存储、采用强访问控制策略限制密钥的访问权限以及定期轮换密钥等。Cryptography库本身提供了一定程度的密钥管理功能,但针对企业级应用,通常需要与专门的密钥管理系统结合使用。

以下是使用Cryptography库进行密钥生成和基本使用的一个示例代码:

```python

from cryptography.hazmat.primitives.ciphers import Cipher, algorithms, modes

from cryptography.hazmat.backends import default_backend

import os

# 生成随机密钥

key = os.urandom(16) # AES密钥长度可以是16, 24或32字节

# 生成随机初始化向量(IV)

iv = os.urandom(16)

# 加密过程

cipher = Cipher(algorithms.AES(key), modes.CBC(iv), backend=default_backend())

encryptor = cipher.encryptor()

data = b"Hello, Cryptography!"

encrypted_data = encryptor.update(data) + encryptor.finalize()

# 解密过程

cipher = Cipher(algorithms.AES(key), modes.CBC(iv), backend=default_backend())

decryptor = cipher.decryptor()

decrypted_data = decryptor.update(encrypted_data) + decryptor.finalize()

# 输出结果

print(f"原始数据: {data}")

print(f"加密数据: {encrypted_data}")

print(f"解密后数据: {decrypted_data}")

```

在此代码中,我们首先导入了必要的模块,然后生成了一个随机密钥和一个初始化向量(IV)。通过Cryptography库的Cipher类,我们创建了一个AES算法的加密器和解密器对象,分别用于加密和解密数据。这种方法保证了数据传输的安全性,同时也展示了Cryptography库在实际应用中的灵活性和强大功能。

总结来说,Cryptography库为企业提供了丰富的密码学功能,能够帮助开发者构建安全可靠的应用程序。在接下来的章节中,我们将进一步探讨如何在企业级应用中实施高级加密策略,如数字签名、TLS协议的实现和加密数据的访问控制等。

# 3. 企业级加密策略的高级应用

## 3.1 数字签名与证书管理

### 3.1.1 数字签名的生成与验证

数字签名作为信息安全的核心技术之一,确保了数据在传输过程中的完整性和来源验证。数字签名的生成涉及到用户私钥,它能够对数据的哈希值进行加密,生成数字签名。而验证则需要相应的公钥对签名进行解密,确认数据的完整性。

```python

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives import hashes, serialization

from cryptography.hazmat.primitives.asymmetric import padding

# 假定我们有原始消息和私钥

message = b'This is a secret message.'

private_key = serialization.load_pem_private_key(

pem_data,

password=None,

backend=default_backend()

)

# 计算消息的哈希值

message_hash = hashes.Hash(hashes.SHA256(), backend=default_backend())

message_hash.update(message)

message_digest = message_hash.finalize()

# 使用私钥生成数字签名

signature = private_key.sign(

message_digest,

padding.PSS(

mgf=padding.MGF1(hashes.SHA256()),

salt_lengt

```

0

0