【安全第一】:***路由安全指南及防范注入与XSS攻击

发布时间: 2024-10-23 00:50:25 阅读量: 26 订阅数: 25

# 1. 网络路由安全概述

随着网络技术的快速发展,路由安全已成为维护网络安全的基石之一。本章节将对网络路由安全的基本概念和重要性进行概述,为接下来深入探讨路由安全的理论基础、防御策略以及实战演练等话题打下坚实的基础。

## 1.1 路由安全的定义与重要性

路由安全通常指的是确保数据包在互联网中从源地址安全、有效地传输到目的地址的一系列措施。它不仅包括数据的正确转发,还包括确保路由设备自身的安全性,以及防止路由信息被篡改、泄露或攻击等行为。

## 1.2 路由安全面临的挑战

在开放的网络环境中,路由设备面临多种安全威胁,如DDoS攻击、路由欺骗、中间人攻击等。这些威胁可能来自恶意软件、黑客攻击甚至内部人员的错误操作,因此确保路由安全对于任何组织来说都是一个持续且复杂的过程。

## 1.3 路由安全的必要性

由于现代业务高度依赖于网络通信,一旦路由安全受到威胁,将直接影响业务连续性和企业声誉。因此,企业不仅需要在技术层面保障路由安全,还要确保策略、管理和人员培训等方面都得到妥善处理。

在接下来的章节中,我们将详细了解路由安全的理论基础,并探讨如何有效地实现网络路由的安全防护。

# 2. ```

# 第二章:路由安全的理论基础

路由安全是确保网络传输的数据包能够正确、安全地到达目的地的关键。这一章节将深入探讨路由安全的核心要素,以及如何通过最佳实践来防范潜在的威胁。

## 2.1 路由安全的关键因素

路由安全涉及多个层面,其中,认证与授权机制以及数据加密与传输安全是两个核心的安全要素。

### 2.1.1 认证与授权机制

认证与授权机制用于确保只有合法用户和设备能够对路由进行配置和管理。这些机制可以防止未授权的访问,降低被恶意攻击的风险。

在认证环节,常见的方式包括密码认证、双因素认证、证书认证等。密码认证是最基本的认证方式,但它的安全性相对较低。双因素认证通过结合“知道的密码”和“拥有的设备或特征”来提高安全性。证书认证通过由权威机构签发的证书来验证用户的合法性。

授权则定义了认证后的用户可以进行哪些操作。在路由配置中,可以设置不同的访问控制列表(ACLs),为不同的用户或用户组提供不同级别的权限,实现最小权限原则。

### 2.1.2 数据加密与传输安全

数据在传输过程中必须受到保护,以防止信息泄露和篡改。这通常通过加密技术来实现。

对称加密和非对称加密是两种常见的加密方法。对称加密算法(如AES)使用相同的密钥进行加密和解密,速度较快,适合大量数据的加密。非对称加密(如RSA)使用一对密钥,一个公钥用于加密,一个私钥用于解密,安全性更高,但运算速度较慢。

传输层安全协议(TLS)和安全套接层协议(SSL)用于在通信双方之间建立安全的连接。它们通过握手过程在客户端和服务器之间协商加密算法和密钥,并对传输的数据进行加密,确保数据包在传输过程中的安全。

## 2.2 路由协议的安全性分析

路由协议是网络中路由设备间交换路由信息的规则和过程。了解这些协议的安全性对维护整个网络的安全至关重要。

### 2.2.1 常见路由协议及其安全性

常见的路由协议包括RIP、OSPF、BGP等。每种协议都有其特定的安全问题和防护措施。

RIP(Routing Information Protocol)由于其简单的认证机制,容易受到恶意路由信息的攻击。因此,它通常与IPSec结合使用来提高安全性。OSPF(Open Shortest Path First)使用了更多的认证机制,并且支持MD5加密来保护Hello和LSA数据包。BGP(Border Gateway Protocol)由于其在互联网中的核心作用,面临着严重的安全挑战,如路由劫持和前缀欺骗。它可以通过使用BGPsec来增强安全性。

### 2.2.2 攻击向量与防护策略

路由协议面临的攻击向量包括路由欺骗、路由泄露、DDoS攻击和会话劫持等。为了防范这些攻击,可以采取多种防护策略,如:

- 确保路由协议认证机制的正确配置和使用。

- 限制对路由设备的访问权限,只允许特定的管理接口进行路由信息的交换。

- 对路由更新实施严格的过滤和验证。

- 监控异常路由活动,实施入侵检测系统(IDS)和入侵防御系统(IPS)。

- 定期进行安全审计和渗透测试,以发现潜在的漏洞和风险。

## 2.3 路由安全的最佳实践

确保路由安全需要持续的最佳实践和策略更新。

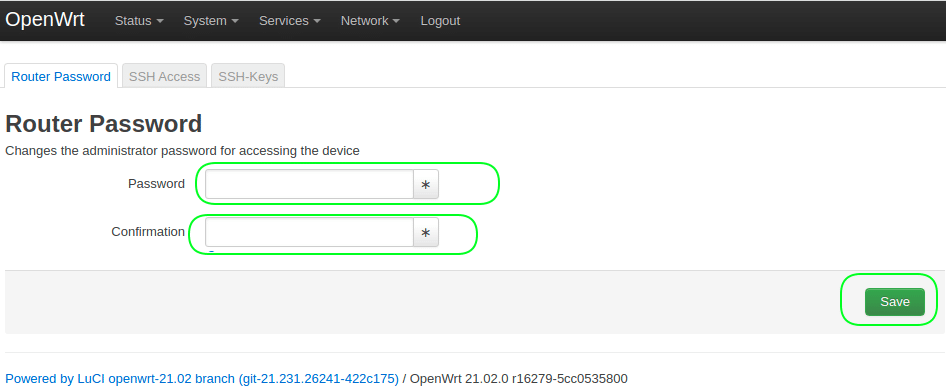

### 2.3.1 安全配置与更新

路由设备的默认配置通常不包含安全设置,因此必须对它们进行个性化配置以确保安全。包括但不限于:

- 关闭不必要的服务和接口。

- 启用最小的服务认证和加密选项。

- 使用强密码策略并定期更改密码。

- 定期更新设备的固件和软件,应用最新的安全补丁。

### 2.3.2 监控与日志记录

监控和日志记录是确保路由安全的关键环节,它们可以提供安全事件的证据和追踪路径。实施以下措施:

- 监控路由更新和配置变更。

- 记录访问日志和操作日志。

- 使用日志管理工具或服务,以方便对日志进行分析和审计。

以上是路由安全的基础理论和最佳实践的概述。在后续章节中,我们将探讨如何通过实战演练来进一步加强路由的安全性,以及网络防护技术未来的发展趋势。

```

由于文章要求的长度和细节,以上是一个二级章节的概要内容,实际文章会包含更多的细节、代码块、表格和流程图等元素,以及深入的分析和操作步骤说明。

# 3. 防御注入攻击的策略与实践

## 3.1 注入攻击的原理与分类

### 3.1.1 SQL注入的原理与影响

SQL注入攻击是一种常见的网络攻击技术,它通过在数据库查询语句中插入恶意的SQL代码,试图对数据库进行未授权的查询或操作。攻击者通常利用应用程序中的输入验证不足或错误处理不当的漏洞,将恶意代码注入到正常的数据流中。

SQL注入的影响可能是灾难性的,可以导致以下问题:

- 数据泄露:攻击者可以检索敏感数据,如用户信息、密码等。

- 数据损坏:攻击者可能修改数据库中的数据,导致业务逻辑错误或破坏。

- 系统访问:在某些情况下,攻击者通过SQL注入获取系统级权限,进一步对系统发起攻击。

防御SQL注入的关键在于实施严格的输入验证和参数化查询

0

0