JSON数据存储安全防范指南:筑牢数据安全防线,防止泄露

发布时间: 2024-07-27 13:57:42 阅读量: 16 订阅数: 16

# 1. JSON数据存储概述

JSON(JavaScript Object Notation)是一种轻量级的数据交换格式,广泛用于Web应用程序和API。它以键值对的形式存储数据,易于解析和操作。

JSON数据存储通常使用NoSQL数据库,如MongoDB和CouchDB。这些数据库具有高可扩展性、灵活性和高性能,非常适合存储和管理JSON数据。

JSON数据存储的优点包括:

- **结构灵活:**JSON数据没有固定的模式,可以存储各种类型的结构化和非结构化数据。

- **易于解析:**JSON是一种人类可读的格式,易于解析和处理,无需复杂的转换。

- **高性能:**NoSQL数据库针对JSON数据存储进行了优化,提供了高性能和可扩展性。

# 2. JSON数据存储安全威胁

### 2.1 数据泄露

**威胁描述:**

数据泄露是指未经授权的个人或实体访问或获取敏感的JSON数据。这可能发生在数据存储、传输或处理的任何阶段。

**攻击媒介:**

* **未加密的存储:** JSON数据以明文形式存储在数据库或文件系统中,允许未经授权的访问。

* **网络攻击:** 黑客通过网络漏洞或恶意软件渗透到系统中,窃取JSON数据。

* **内部威胁:** 内部人员滥用访问权限,泄露敏感信息。

**影响:**

* 财务损失:客户数据泄露可能导致罚款、诉讼和声誉受损。

* 身份盗窃:个人身份信息(PII)泄露可能导致身份盗窃和欺诈。

* 业务中断:数据泄露可能导致业务中断、客户流失和收入损失。

### 2.2 数据篡改

**威胁描述:**

数据篡改是指未经授权的个人或实体对JSON数据进行修改或破坏。这可能导致错误的决策、业务中断或数据丢失。

**攻击媒介:**

* **SQL注入:** 黑客利用SQL注入漏洞,修改或删除JSON数据。

* **跨站点脚本(XSS):** 黑客利用XSS漏洞,在Web应用程序中注入恶意脚本,修改JSON数据。

* **中间人攻击:** 黑客拦截数据传输,修改或破坏JSON数据。

**影响:**

* 错误的决策:篡改的数据可能导致错误的决策,影响业务运营和财务结果。

* 业务中断:数据篡改可能导致业务中断、客户流失和收入损失。

* 数据丢失:严重的数据篡改可能导致永久性数据丢失。

### 2.3 数据破坏

**威胁描述:**

数据破坏是指未经授权的个人或实体故意破坏或删除JSON数据。这可能导致数据丢失、业务中断和财务损失。

**攻击媒介:**

* **恶意软件:** 恶意软件可以加密或删除JSON数据,导致数据破坏。

* **拒绝服务(DoS)攻击:** DoS攻击可以使系统或网络不堪重负,导致JSON数据丢失。

* **人为错误:** 人为错误,如意外删除或覆盖数据,也可能导致数据破坏。

**影响:**

* 数据丢失:数据破坏可能导致永久性数据丢失,影响业务运营和决策。

* 业务中断:数据破坏可能导致业务中断、客户流失和收入损失。

* 财务损失:数据破坏可能导致数据恢复和业务恢复成本。

# 3. JSON数据存储安全最佳实践

### 3.1 数据加密

**概述**

数据加密是保护JSON数据免受未经授权访问的最重要措施之一。通过加密,即使数据被泄露,攻击者也无法理解或使用它。

**方法**

有两种主要的数据加密方法:

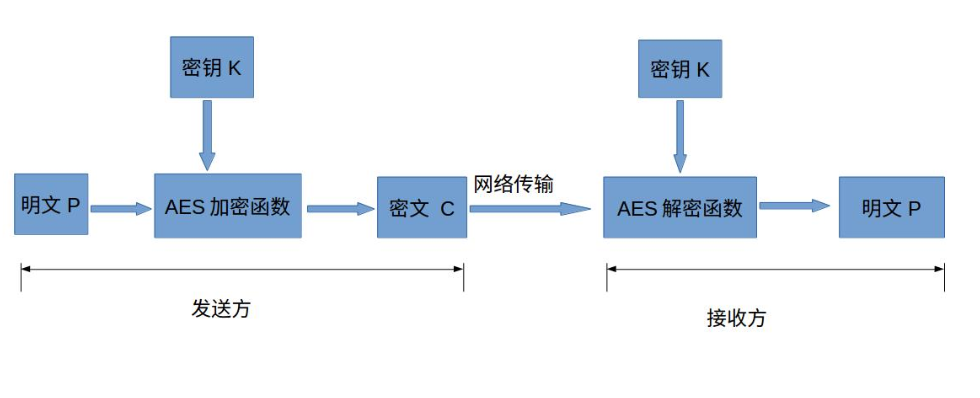

- **对称加密:**使用相同的密钥对数据进行加密和解密。

- **非对称加密:**使用一对公钥和私钥,公钥用于加密,私钥用于解密。

**推荐算法**

对于JS

0

0