【实时监控】:建立MySQL数据库安全监控,实时预警风险

发布时间: 2024-12-06 15:28:22 阅读量: 21 订阅数: 16

MySQL数据库:数据库故障.pptx

# 1. MySQL数据库安全监控概述

随着企业对数据库的依赖性日渐增加,确保数据库的安全与稳定性变得至关重要。MySQL作为世界上最流行的关系型数据库管理系统之一,其安全监控对于抵御恶意攻击、预防数据泄露以及保证业务连续性都显得尤为重要。本章将简要介绍MySQL数据库安全监控的基本概念、目的以及它在现代IT安全策略中的地位,为后续章节中深入探讨监控技术、架构设计、实时监控系统构建、关键技术实践、案例研究以及未来发展趋势打下坚实的基础。

# 2. 理论基础与监控原理

## 2.1 数据库安全监控的重要性

### 2.1.1 数据泄露的危害

数据泄露,或称数据泄漏,是指机密数据被未授权的个体、实体或过程获取。在信息时代,数据泄露的后果可能是灾难性的,不仅影响企业声誉和客户信任,还可能导致重大的经济损失和法律问题。

数据泄露对企业的影响主要体现在以下几个方面:

- **经济损失**:遭受数据泄露的企业通常需要花费巨额资金来处理漏洞,进行法律诉讼,以及支付可能的罚款和赔偿金。

- **客户流失**:一旦发生数据泄露,客户可能会失去对该企业的信任,从而转向竞争对手。

- **品牌声誉**:数据泄露会严重损害公司的品牌形象,长期来看,这可能比短期内的经济损失更加致命。

- **监管惩罚**:政府监管机构通常对数据泄露的公司实施严格的惩罚措施,可能包括巨额罚款。

### 2.1.2 数据库安全的现状与挑战

随着数据库技术的广泛应用和数据量的激增,数据库安全面临着前所未有的挑战:

- **复杂的应用环境**:云计算、大数据、物联网(IoT)等新技术的出现,使得传统的数据库安全防护措施难以应对。

- **多样化攻击手段**:黑客攻击手段不断演变,更加复杂和隐蔽,例如SQL注入、零日攻击、跨站脚本攻击等。

- **法规遵从性要求**:各国和地区对数据保护的法律法规不断加强,如欧盟的GDPR、中国的《个人信息保护法》等,企业必须确保合规性。

- **内部威胁**:来自内部人员的威胁不可忽视,包括员工的误操作和恶意行为等。

## 2.2 数据库监控技术与原理

### 2.2.1 监控技术的种类

数据库监控技术种类繁多,可按不同的维度进行分类。以下是一些常见的监控技术:

- **基于代理的监控**:通过在数据库服务器上安装代理软件,实时收集数据库的性能和活动数据。

- **无代理监控**:不需要安装任何代理软件,而是通过分析网络流量来监控数据库状态。

- **集中式监控**:将所有监控数据集中到一个控制台进行分析和管理。

- **分布式监控**:在分布式架构中,监控组件散布在系统的各个部分,实现更细粒度的监控。

### 2.2.2 实时监控的数据流分析

实时监控数据库的核心在于数据流的持续分析。这包括:

- **数据捕获**:捕获数据库的查询语句、事务操作和用户行为等。

- **数据流处理**:通过预定义的规则或者机器学习算法来解析和分析数据流,识别异常行为或潜在的安全威胁。

- **实时报警**:当监测到可疑或异常行为时,系统自动发出警报。

## 2.3 实时监控的架构设计

### 2.3.1 架构的基本组成

一个高效的实时监控系统架构通常包括以下几个基本组件:

- **数据采集器**:用于从数据库服务器实时采集性能数据和安全事件。

- **数据处理引擎**:处理和分析采集到的数据,并进行实时决策。

- **报警系统**:在检测到异常行为时,通过邮件、短信或即时通讯工具发出报警。

- **存储系统**:用于存储长期数据,如历史性能数据和安全日志。

- **用户界面**:为管理员提供一个直观的界面来配置监控规则、查看报告和警报信息。

### 2.3.2 高可用性与扩展性设计

为了应对大规模的数据量和复杂的监控需求,监控系统的架构设计必须重视高可用性和扩展性:

- **高可用性**:确保监控系统能够在部分组件故障时继续运行,主要通过冗余部署和故障切换机制实现。

- **扩展性**:系统能够根据需求增长进行水平扩展,增加更多的监控节点,而不影响整体性能。

高可用性架构和扩展性设计是数据库监控系统能否长期稳定运行的关键。这要求系统设计者充分考虑各种因素,包括硬件选择、网络设计、软件架构等方面。

接下来的章节将深入探讨实时监控系统实践构建的细节,包括监控系统的组件实现、数据库活动监控实践、实时预警系统开发等方面。通过这些实践,可以更好地理解如何在实际环境中实施有效的数据库安全监控。

# 3. 实时监控系统实践构建

## 3.1 监控系统的组件实现

### 3.1.1 数据采集模块

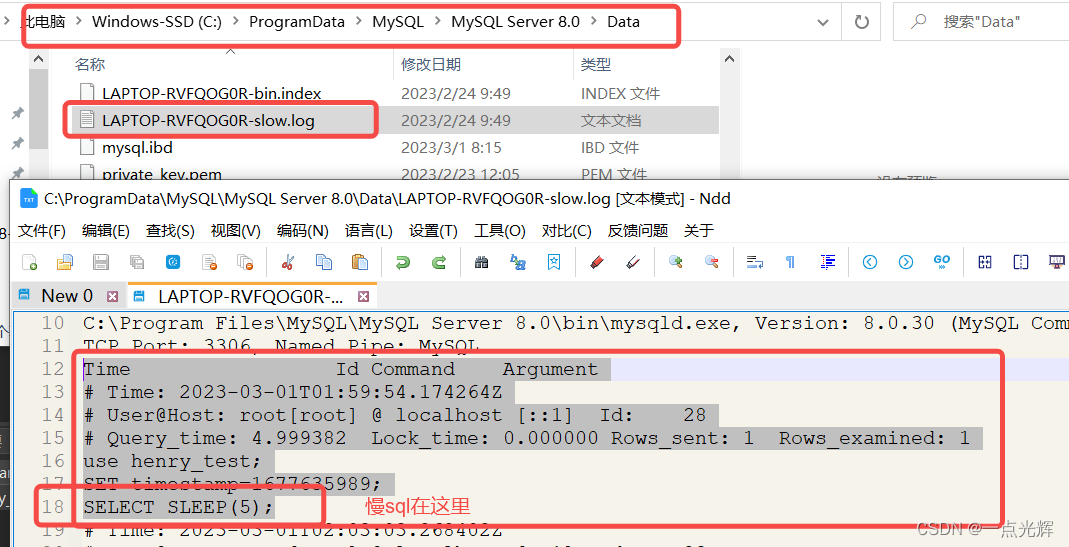

在构建实时监控系统时,数据采集模块是基础。这一部分涉及到对数据库的实时查询活动、用户行为日志和系统性能指标的捕捉。首先,需要对MySQL数据库的相关日志文件进行配置,以便从中提取有价值的信息。这包括但不限于二进制日志、通用查询日志和慢查询日志。

在数据采集模块中,我们通常会使用诸如`mysqlbinlog`、`mysqldumpslow`和`mysqlsla`等工具来帮助捕获和分析这些日志文件。例如,`mysqlbinlog`工具可以实时读取MySQL的二进制日志文件,从而获取数据库更新操作的详细信息。

```bash

mysqlbinlog --start-datetime="2023-01-01 00:00:00" --stop-datetime="2023-01-01 23:59:59" --raw /var/log/mysql/binlog.000001 > /tmp/binlog_output.log

```

上述命令展示了如何将一天内的二进制日志内容输出到临时文件中。每个采集到的日志条目都需要进一步的解析以提取关键信息,如SQL语句、执行时间、用户的IP地址等。

### 3.1.2 数据处理与分析模块

一旦数据采集完成,数据处理与分析模块就会发挥作用。这个模块负责将原始日志数据转化为可操作的信息。这可能包括查询优化建议、恶意活动检测和性能瓶颈分析。处理和分析模块可能需要使用数据库查询优化技术、统计分析方法、甚至是机器学习算法来识别模式和异常。

下面的伪代码展示了如何通过解析日志文件来分析数据库查询的执行时间分布:

```python

# 伪代码:解析日志文件分析查询执行时间分布

log_file_path = '/tmp/binlog_output.log'

query_time_distribution = {}

with open(log_file_path, 'r') as file:

for line in file:

if 'Query_time' in line:

query, exec_time = line.split(':')

exec_time = float(exec_time)

query_time_distribution[query] = exec_time

# 输出查询执行时间分布直方图

import matplotlib.pyplot as plt

plt.hist(query_time_distribution.values())

plt.xlabel('Query Execution Time')

plt.ylabel('Frequency')

plt.title('Query Time Distribution')

plt.show()

```

这段代码首先打开一个日志文件,并迭代每一行,特别关注包含查询执行时间的行。然后,它解析该行并统计每条查询的执行时间,最终生成一个直方图,这有助于快速识别慢查询或异常查询行为。

## 3.2 数据库活动监控实践

### 3.2.1 查询活动的追踪与分析

数据库查询活动追踪与分析是实时监控系统中极为重要的一个方面。它帮助管理员了解数据库中执行了哪些查询,它们对性能的影响如何,以及是否存在潜在的安全威胁。要做到这一点,系统必须能够实时地监听和分析SQL语句。

为了实现这一目标,我们可能会采用一些开源工具或编写自定义脚本来监控SQL活动。一个简单的例子是使用MySQL的慢查询日志功能。通过配置`slow_query_log`和`long_query_tim

0

0