【安全编程】:编写抗SQL注入代码,确保应用安全无忧

发布时间: 2024-12-06 15:49:35 阅读量: 13 订阅数: 24

商业编程-源码-无忧源码留言本.zip

# 1. SQL注入攻击概述

## 1.1 SQL注入攻击的定义

SQL注入是一种代码注入技术,攻击者通过在应用程序的数据库查询中插入恶意SQL语句,利用应用程序的安全漏洞,实现对数据库的未授权操作。这种攻击可以获取敏感数据、删除或修改数据,甚至有可能完全控制服务器。

## 1.2 攻击的危害

SQL注入的危害不容小觑。攻击者可以通过注入攻击盗取用户数据,例如密码、信用卡信息等,严重威胁到用户隐私和公司利益。在更极端的情况下,攻击者可能会控制整个数据库系统,造成不可估量的损失。

## 1.3 攻击手段

SQL注入攻击的手段多样,攻击者通常会使用单引号(')来检测应用程序是否易受攻击,之后可能会利用各种SQL函数和构造来执行复杂的数据库操作。这些操作包括但不限于联合查询(UNION SELECT)、条件查询(WHERE clause)以及执行系统命令等。

## 1.4 防御重要性

理解和防御SQL注入攻击对于保护应用程序和数据安全至关重要。开发者需要对应用程序进行彻底的安全审查,使用参数化查询等措施来预防SQL注入。同时,及时更新和维护应用程序,以应对日益复杂和隐蔽的攻击手段。

本章从SQL注入攻击的定义、危害、手段以及防御的重要性等方面进行了概述,为后续章节中对SQL注入攻击的深入分析和防御措施的探讨提供了基础。

# 2. 安全编程的基础知识

## 2.1 编程语言与数据库交互的原理

### 2.1.1 SQL语句的构造与执行流程

在构建应用程序时,与数据库的交互是核心功能之一。理解SQL语句的构造和执行流程对于预防SQL注入至关重要。SQL(Structured Query Language)是一种专门用于数据库管理和操作的标准语言。它允许用户对数据库进行创建、查询、更新和删除(CRUD)操作。

构造SQL语句的过程一般涉及以下步骤:

1. **确定操作类型**:首先确定对数据库要执行的操作类型,如查询(SELECT)、插入(INSERT)、更新(UPDATE)或删除(DELETE)数据。

2. **编写SQL语句**:根据操作类型编写相应的SQL语句。例如,一个查询语句可能如下所示:

```sql

SELECT * FROM users WHERE username='admin';

```

3. **语句解析**:数据库管理系统(DBMS)会解析SQL语句,检查语法正确性和语句含义。

4. **执行计划生成**:DBMS会生成一个执行计划来优化SQL语句的执行效率。

5. **数据操作**:根据执行计划,DBMS从数据库中读取或修改数据。

6. **返回结果**:操作完成后,DBMS将结果返回给应用程序。

理解这个流程有助于识别和避免安全漏洞。例如,在执行上述的查询操作时,若未对输入参数进行适当处理,攻击者可注入恶意的SQL代码,导致数据库信息泄露或其他安全问题。

### 2.1.2 数据库操作的常见风险

在使用编程语言与数据库进行交互时,存在多种安全风险,其中最常见的是SQL注入攻击。SQL注入是一种代码注入技术,攻击者通过在SQL语句中插入恶意SQL代码片段,误导数据库执行非预期的SQL命令。

以下是常见的数据库操作风险:

1. **未验证的输入**:当应用程序直接将用户输入拼接到SQL语句中时,没有进行适当的验证,这将导致SQL注入漏洞。

2. **不当的错误处理**:错误处理不当可能导致敏感信息泄露,为攻击者提供利用点。

3. **不当的权限分配**:为应用程序账户分配过多权限,即便遭受SQL注入攻击,攻击者也能执行更多破坏性操作。

4. **遗漏的输出编码**:输出时未进行适当编码,可能会导致跨站脚本(XSS)攻击。

防范这些风险需要了解其原因,并采取相应的安全编程措施。

## 2.2 安全编程的基本原则

### 2.2.1 最小权限原则

最小权限原则是指在进行数据库操作时,为应用程序账户设置仅限其执行必要任务的权限。这条原则可以减少当应用程序遭受攻击时,潜在损害的范围。

为了遵循最小权限原则,应执行以下操作:

- **角色分离**:仅赋予应用程序账户执行特定任务所需的权限。例如,只赋予读取表数据的权限而无写入权限。

- **限制数据库操作**:尽量限制应用程序的数据库操作范围,例如只允许执行特定的存储过程。

- **定期审计权限**:定期检查和审计账户权限,确保权限分配合理并且是最小的。

### 2.2.2 输入验证与清理

输入验证是确保用户输入安全的重要步骤。应用程序应验证所有输入数据的有效性,确保其符合预期的格式和类型。验证可以通过以下方式实现:

- **白名单验证**:允许白名单中的值,拒绝其他所有值。

- **输入长度限制**:限制输入的长度,减少注入攻击的可能性。

- **字符限制**:禁止危险字符,如SQL语句中的引号、分号等。

清理则是在验证后对输入数据进行处理,移除潜在的危险字符或代码片段。

### 2.2.3 输出编码

输出编码是将数据转换为特定格式,以便在Web页面中安全显示。编码可以防止跨站脚本(XSS)攻击。例如,在输出到HTML页面时,所有数据都应进行HTML实体编码:

```php

echo htmlspecialchars($userInput, ENT_QUOTES, 'UTF-8');

```

该PHP代码将用户输入的特殊字符转换为相应的HTML实体,避免了XSS攻击。

## 2.3 安全编码工具与库

### 2.3.1 静态代码分析工具

静态代码分析工具能够在不执行代码的情况下检查代码的安全性。这类工具能够帮助开发者识别代码中的潜在安全缺陷,如SQL注入点、XSS漏洞等。一些流行的静态分析工具包括:

- **SonarQube**:提供实时分析,能够在开发阶段发现代码缺陷。

- **Checkmarx**:支持多种编程语言,拥有详尽的漏洞数据库。

### 2.3.2 动态数据验证库

动态数据验证库能够在运行时验证数据的合法性。它们通常在数据处理之前进行验证,以确保数据符合预期格式。使用这些库可以避免重复编写验证逻辑,提高开发效率。例如:

- **Hibernate Validator**:Java世界中用于实体验证的库,支持JSR-303和JSR-380标准。

- **PHP Filter Extension**:PHP内置过滤器扩展,能提供数据的验证和过滤。

通过利用这些工具和库,开发者可以有效地提升应用程序的安全性。

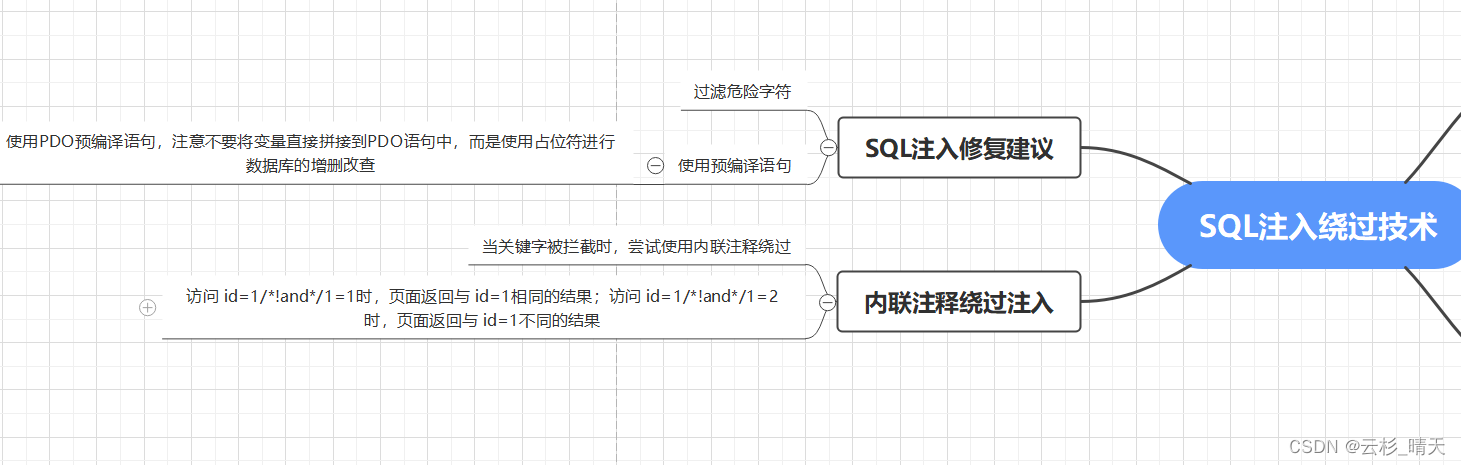

# 3. SQL注入的防御策略

SQL注入攻击是一种常见且危险的网络攻击技术,攻击者通过在数据库查询中插入恶意SQL代码,利用应用程序中的输入处理不当,绕过安全机制直接与数据库交互,以执行未授权的数据操作。因此,了解并实施有效的防御策略是保障应用安全的关键。

## 3.1 预处理语句和参数化查询

### 3.1.1 预处理语句的原理和优势

预处理语句(Prepared Statements)和参数化查询是防止SQL注入的最有效手段之一。预处理语句在首次执行时编译SQL语句,并将SQL命令和数据分离,以参数的形式传递后续的数据输入。这种方式能够确保数据输入不会被解释为SQL命令的一部分,从而消除了SQL注入的风险。

#### 优势:

- **安全性高**:因为数据在编译后不是直接拼接到SQL语句中,所以即使数据中包含了SQL注入代码,也只被视为普通文本数据。

- **性能提升**:预处理语句允许数据库预编译SQL语句,减少数据库的解析时间,尤其对于需要执行多次相同查询的应用,能带来显著的性能提升。

- **减少代码重复**:预处理语句可以通过参数变化多次使用同一个SQL模板,减少了代码的重复编写。

### 3.1.2 实现参数化查询的代码示例

在Java中使用预处理语句通常涉及使用`PreparedStatement`类。以下是一个简单的例子:

```java

// 假设有一个String类型的变量userId

String userId = request.getParameter("userId");

// 创建SQL语句模板

String sql = "SELECT * FROM users WHERE id = ?";

// 创建PreparedStatement实例

PreparedStatement pstmt = connection.prepareStatemen

```

0

0