【安全审计】:MySQL审计工具与技巧,确保数据库安全无虞

发布时间: 2024-12-06 15:22:24 阅读量: 9 订阅数: 16

数据库课程设计中的审计实现:技术策略与代码示例

# 1. MySQL审计概述

随着信息技术的发展,企业对于数据安全的要求越来越高,MySQL数据库作为最流行的开源数据库之一,其安全性管理受到了极大的关注。MySQL审计是确保数据库操作符合组织安全政策和法规遵从性的重要手段。本章旨在为读者提供MySQL审计的概述,为深入探讨审计策略、工具和技术打下坚实的基础。

## 1.1 审计的目的和重要性

数据库审计是一种监控和记录数据库活动的过程,目的是为了保证数据库操作的合规性、完整性和安全性。通过审计,可以跟踪用户活动,检测和预防未授权的行为,为安全事件提供关键信息,并帮助维护数据的完整性和准确性。

## 1.2 审计的关键组件

MySQL审计的关键组件包括:

- **审计策略**:审计目标和范围的定义。

- **审计工具**:用于记录和分析数据库活动的软件。

- **审计日志**:记录所有审计相关活动的记录。

- **响应计划**:在审计中发现异常或违规行为时的行动计划。

在下一章,我们将深入探讨MySQL的审计工具,包括内置功能和流行的第三方审计工具,并比较它们各自的优势和局限性。这将为读者选择合适的审计解决方案提供指导。

# 2. MySQL审计工具解析

## 2.1 内置审计功能的使用

### 2.1.1 启用MySQL服务器审计

MySQL服务器审计功能可以提供查询级别的日志记录,有助于追踪数据库活动,识别不寻常的行为,并作为安全和合规性报告的一部分。自MySQL 5.6版本起,MySQL开始支持服务器审计功能。启用审计功能通常需要执行以下步骤:

1. **确认MySQL版本和配置**:审计功能在MySQL 5.6及以上版本可用,同时也需要确认配置文件(通常是`my.cnf`或`my.ini`)中是否有`audit_log`相关的配置。

2. **修改配置文件**:在MySQL的配置文件中启用审计日志功能,并配置日志文件的路径和格式。例如:

```ini

[mysqld]

audit_log = ON

audit_log_policy = ALL

audit_log_include_accounts = ALL

audit_log_exclude_accounts = *

```

在上述配置中,`audit_log = ON` 启用了审计日志功能。`audit_log_policy` 的值设置为 `ALL` 表示记录所有事件。`audit_log_include_accounts` 和 `audit_log_exclude_accounts` 分别用于包含和排除特定账户的审计记录。

3. **重启MySQL服务**:更改配置后需要重启MySQL服务,使配置生效。

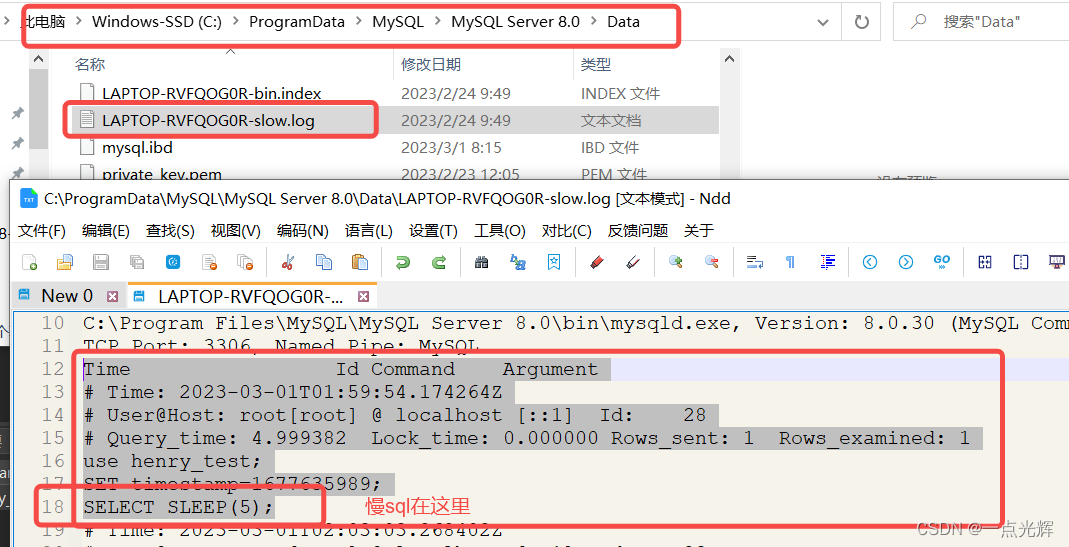

4. **查看审计日志**:根据配置的位置,审计日志将被记录在指定的文件中,通常这个文件会持续增长,需要定期进行管理和分析。

### 2.1.2 审计日志的配置与管理

审计日志的配置主要涉及日志的格式、存储位置、日志的滚动等。MySQL允许自定义审计日志的格式,常见的字段包括:

- 用户名(User)

- 客户端主机名(Host)

- 查询时间(Query_time)

- 查询语句(Query)

自定义审计日志格式的示例配置如下:

```ini

[mysqld]

audit_log_format = %h,%u,%d,%p,%r,%q,%t,%c,%l

```

审计日志的管理包括查看、删除旧日志文件以及设置日志的滚动条件等。可以使用命令行工具,如 `mysqlauditadmin`,来管理审计日志文件。

例如,查看审计日志文件的当前状态:

```bash

mysqlauditadmin status

```

或者,滚动审计日志:

```bash

mysqlauditadmin rotate

```

## 2.2 第三方审计工具介绍

### 2.2.1 选择合适的第三方审计工具

第三方审计工具提供了更为丰富的功能,比如图形界面、自动警报、日志分析等。在选择第三方审计工具时,应考虑以下几个因素:

- **功能需求**:考虑是否需要实时监控、警报系统、高级报告或数据可视化。

- **兼容性**:确保审计工具兼容当前使用的MySQL版本。

- **性能影响**:评估工具对数据库性能的影响。

- **支持和维护**:选择具有良好支持和维护记录的工具。

- **成本**:权衡购买和实施成本与潜在的节省或收益。

### 2.2.2 第三方工具的安装与配置

安装和配置第三方审计工具的步骤会根据具体工具而有所不同,但一般流程包含以下几个步骤:

1. **下载并安装审计工具**:根据工具提供商的指导进行下载安装。

2. **配置数据库连接**:配置工具以连接到MySQL数据库实例。这通常涉及到填写服务器地址、端口、用户名和密码。

3. **设置审计规则**:根据审计需求,设置相应的审计规则,比如监控特定的数据库表、操作或用户。

4. **启动审计**:完成配置后,启动审计进程,开始收集和监控数据库活动。

## 2.3 审计工具的优缺点比较

### 2.3.1 内置与第三方审计工具的对比

内置审计功能相对于第三方工具来说,是免费的并且通常更容易获取,但它的功能可能较为基础,缺少图形界面和高级分析功能。

第三方审计工具则可能提供更为强大的功能,如用户友好的界面、自动化报告、警报系统和先进的分析能力。但这些额外的功能往往伴随着成本,无论是购买成本还是实施与维护成本。

### 2.3.2 根据需求选择审计方案

选择审计工具时,企业应根据自身需求、预算和资源进行决策。对于资源有限的小型企业来说,内置审计功能可能足够使用。而大型企业则可能需要投资第三方审计工具来满足更为复杂和高级的安全需求。

要制定合适的审计方案,需要进行详细的需求分析和评估,包括审计目标、预算、资源和策略等因素。此外,与审计相关的法规要求也应予以充分考虑。

以下是表格、代码块以及Mermaid流程图的示例。

### 表格示例

| 特性/工具 | 内置审计功能 | 第三方审计工具 |

|---------------------|--------------|----------------|

| 成本 | 低 | 高 |

| 功能 | 基础 | 先进 |

| 用户界面 | 命令行 | 图形化 |

| 兼容性 | 原生 | 取决于工具 |

| 性能影响 | 较小 | 可能较大 |

| 实时监控与警报 | 无 | 有 |

| 数据可视化与报告 | 有限 | 全面 |

### 代码块示例

```sql

SELECT * FROM mysql.audit_log ORDER BY event_time DESC LIMIT 10;

```

在上述SQL查询中,我们从`mysql.audit_log`表中选择了最近的10条记录。`event_time`列显示了事件的时间戳,`LIMIT 10`表示我们只检索最新的10条记录。

### Mermaid流程图示例

```mermaid

graph LR

A[开始审计] --> B[配置审计规则]

B --> C[启动审计进程]

C --> D[收集数据]

D --> E[分析数据]

E --> F[生成报告]

F --> G[审计结束]

```

这个流程图描述了审计的一个基本流程,从配置审计规则开始,到启动审计进程,然后是数据收集、分析和报告生成,最后审计结束。

# 3. 审计技巧与最佳实践

## 3.1 审计策略的制定

### 3.1.1 确定审计的范围和目标

在制定审计策略之前,关键是要先明确审计的范围和目标。这包括审计的目的,即希望

0

0