PHP数据库安全实践:防范SQL注入和数据泄露,保障数据安全

发布时间: 2024-07-22 13:29:16 阅读量: 37 订阅数: 42

# 1. PHP数据库安全概览**

PHP数据库安全至关重要,因为它涉及保护敏感数据免受未经授权的访问、修改和泄露。数据库安全漏洞可能会导致数据泄露、应用程序中断和声誉受损。

本章将概述PHP数据库安全的基本概念,包括:

- **数据库安全威胁:**了解常见的威胁,如SQL注入、数据泄露和跨站脚本攻击(XSS)。

- **PHP数据库安全机制:**探索PHP提供的安全机制,如参数化查询、转义特殊字符和白名单验证。

- **数据库安全最佳实践:**介绍行业公认的最佳实践,以增强PHP应用程序的数据库安全性,如使用安全函数、限制访问权限和定期更新。

# 2. SQL注入攻击原理与防范

### 2.1 SQL注入攻击类型

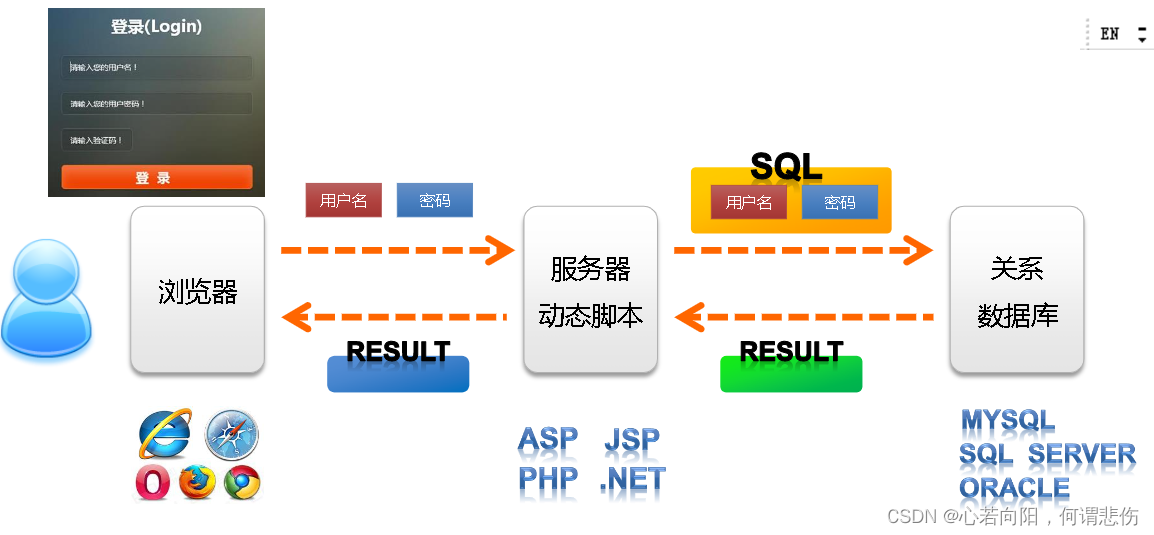

SQL注入攻击是一种通过向SQL查询语句中注入恶意SQL代码来攻击数据库的攻击方式。攻击者利用应用程序中未经验证或过滤的用户输入,将恶意SQL代码注入到数据库查询中,从而绕过应用程序的访问控制并执行未经授权的操作。

常见的SQL注入攻击类型包括:

- **联合注入:**攻击者注入一个UNION查询,将恶意查询结果与合法查询结果合并。

- **盲注:**攻击者通过观察应用程序对不同查询的响应,来推断数据库中的信息。

- **堆叠注入:**攻击者注入多个SQL查询,逐个执行以绕过安全措施。

- **时间注入:**攻击者注入一个耗时的查询,通过观察应用程序响应时间来推断数据库中的信息。

### 2.2 SQL注入攻击防范措施

防止SQL注入攻击至关重要,以下是一些常见的防范措施:

#### 2.2.1 参数化查询

参数化查询是一种使用参数占位符而不是直接将用户输入嵌入到SQL查询中的技术。这样可以防止恶意代码被注入到查询中。

**示例:**

```php

$stmt = $conn->prepare("SELECT * FROM users WHERE username = ?");

$stmt->bind_param("s", $username);

$stmt->execute();

```

#### 2.2.2 转义特殊字符

转义特殊字符可以防止攻击者使用特殊字符(如单引号或双引号)来注入恶意代码。

**示例:**

```php

$username = mysqli_real_escape_string($conn, $username);

```

#### 2.2.3 白名单验证

白名单验证是一种只允许特定值输入的验证技术。这可以防止攻击者输入恶意代码。

**示例:**

```php

if (!in_array($username, ["admin", "user"])) {

throw new Exception("Invalid username");

}

```

### 2.2.4 其他防范措施

除了上述措施外,还有其他防范SQL注入攻击的方法,包括:

- **使用安全函数和库:**使用经过安全测试的函数和库,如mysqli或PDO,可以帮助防止SQL注入攻击。

- **限制数据库访问权限:**只授予应用程序必要的数据库访问权限,可以减少攻击面。

- **定期更新和补丁:**定期更新应用程序和数据库软件,可以修复已知的安全漏洞。

# 3. 数据泄露风险与应对

数据泄露是指敏感或机密信息未经授权访问、使用、披露、破坏、修改或销毁。它对组织和个人都构成重大风险,可能导致财务损失、声誉损害、法律责任和客户信任丧失。

### 3.1 数据泄露途径

数据泄露可能通过多种途径发生,包括:

- **外部攻击:**黑客或恶意行为者利用安全漏洞或社会工程技术未经授权访问系统和数据。

- **内部威胁:**内部人员有意或无意地泄露数据,例如通过盗窃、出售或意外披露。

- **

0

0