揭秘线程安全数据结构:保障并发编程数据完整性的终极指南

发布时间: 2024-08-26 12:01:23 阅读量: 7 订阅数: 12

# 1. 线程安全数据结构概述

在并发编程中,线程安全数据结构至关重要,它可以确保在多线程环境下访问共享数据时数据的完整性和一致性。线程安全数据结构通过同步机制或无锁技术来保证数据访问的原子性和可见性,避免数据竞争和竞态条件的发生。

线程安全数据结构广泛应用于各种并发场景,例如多线程并发处理、分布式系统和高并发Web应用等。通过使用线程安全数据结构,可以有效地避免因数据竞争导致的程序错误和数据损坏,从而提高程序的稳定性和可靠性。

# 2. 线程安全数据结构理论基础

### 2.1 并发编程中的线程安全问题

#### 2.1.1 数据竞争和竞态条件

在多线程环境中,当多个线程同时访问共享数据时,可能会出现数据竞争(Data Race)问题。数据竞争发生时,线程之间对共享数据的访问顺序和时机不确定,导致数据的不一致性。

例如,考虑以下代码片段:

```java

int counter = 0;

public void incrementCounter() {

counter++;

}

```

如果多个线程同时调用 `incrementCounter()` 方法,则 `counter` 变量的值可能不准确,因为线程可能以不同的顺序执行 `counter++` 操作。

竞态条件(Race Condition)是数据竞争的一种特殊情况,它发生在多个线程争用同一资源(例如锁)时。当一个线程获得资源时,其他线程可能被阻塞,导致程序行为不可预测。

#### 2.1.2 线程安全性的重要性

线程安全数据结构对于并发编程至关重要,因为它确保在多线程环境中共享数据的一致性和完整性。线程安全数据结构可以防止数据竞争和竞态条件,从而保证程序的正确性和可靠性。

### 2.2 线程安全数据结构的实现原理

#### 2.2.1 同步机制:锁和原子操作

同步机制用于协调对共享数据的访问,防止数据竞争。最常见的同步机制是锁和原子操作。

* **锁:**锁是一种机制,它允许一个线程独占访问共享数据。当一个线程获取锁时,其他线程将被阻塞,直到锁被释放。

* **原子操作:**原子操作是一组不可分割的操作,它确保在执行过程中不会被其他线程中断。原子操作通常用于更新共享变量,例如递增或递减计数器。

#### 2.2.2 无锁数据结构:CAS和队列

无锁数据结构使用非阻塞算法来实现线程安全,从而避免了锁的开销。最常见的无锁数据结构是比较并交换(CAS)和队列。

* **CAS:**CAS 是一种原子操作,它比较一个变量的预期值和实际值。如果两个值相等,则 CAS 将更新变量的值。否则,CAS 将失败,并且线程将重试操作。

* **队列:**队列是一种先进先出(FIFO)数据结构,它使用原子操作来管理元素的插入和删除。队列可以实现线程安全,因为每个线程都可以独立地访问队列的头部和尾部。

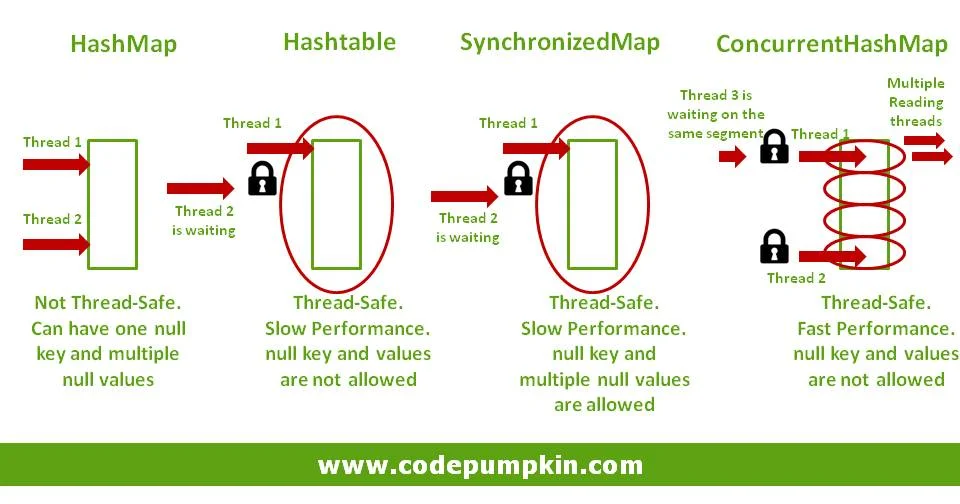

# 3.1 Java中的线程安全集合类

在Java中,提供了丰富的线程安全集合类,这些集合类可以保证在多线程环境下对数据的安全访问和操作。下面介绍几个常用的线程安全集合类:

#### 3.1.1 ConcurrentHashMap

ConcurrentHashMap是一个线程安全的哈希表,它使用分段锁机制来保证并发访问的安全性。分段锁机制将哈希表划分为多个段,每个段都有自己的锁。当多个线程同时访问不同段的数据时,它们可以并行执行,从而提高并发性能。

```java

// 创建一个ConcurrentHashMap

ConcurrentHashMap<String, Integer> map = new ConcurrentHashMap<>();

// 向map中添加元素

map.put("key1", 1);

map.put("key2", 2);

// 从map中获取元素

Integer value1 = map.get("key1");

Integer value2 = map.get("key2");

```

#### 3.1.2 CopyOnWriteArrayList

CopyOnWriteArrayList是一个线程安全的ArrayList,它使用写时复制机制来保证并发访问的安全性。写时复制机制会在对列表进行修改时,创建一个新的列表副本,然后将修改应用到新列表中。这样,其他线程仍然可以安全地访问旧列表,避免了并发修改异常。

```java

// 创建一个CopyOnWriteArrayList

CopyOnWriteArrayList<String> list = new CopyOnWriteArrayList<>();

// 向list中添加元素

list.add("item1");

list.add("item2");

// 从list中获取元素

String item1 = list.get(0);

String item2 = list.get(1);

```

# 4.1 线程安全链表和树

### 4.1.1 ConcurrentSkipListMap

ConcurrentSkipListMap是一个线程安全的跳跃表实现,它提供了高效的有序映射。与传统的红黑树相比,跳跃表具有以下优点:

- **更快的插入和删除操作:**跳跃表使用多级链表结构,允许快速查找和更新节点。

- **更好的并发性:**跳跃表使用CAS(比较并交换)操作来更新节点,从而减少锁争用。

ConcurrentSkipListMap的内部实现如下:

```java

public class ConcurrentSkipListMap<K, V> extends AbstractMap<K, V>

implements ConcurrentNavigableMap<K, V>, Cloneable, Serializable {

// 跳跃表头节点

private final Node<K, V> head;

// 跳跃表尾节点

private final Node<K, V> tail;

// 随机生成器,用于确定节点的层数

private final Random random;

// 构造函数

public ConcurrentSkipListMap() {

this.head = new Node<>(null, null);

this.tail = new Node<>(null, null);

this.random = new Random();

}

// ...其他方法

}

```

### 4.1.2 ConcurrentHashMap的红黑树实现

ConcurrentHashMap内部使用红黑树来实现有序映射。红黑树是一种平衡二叉搜索树,具有以下特性:

- **平衡性:**红黑树保证每个节点的高度差异不超过2,确保了高效的查找和插入操作。

- **并发性:**ConcurrentHashMap通过使用锁分段和CAS操作来实现并发性,减少了锁争用。

ConcurrentHashMap中红黑树的实现如下:

```java

public class ConcurrentHashMap<K, V> extends AbstractMap<K, V>

implements ConcurrentMap<K, V>, Serializable {

// 红黑树根节点

private transient volatile Node<K, V> root;

// 锁分段数组

private transient volatile Node<K, V>[] segments;

// 构造函数

public ConcurrentHashMap() {

this(16, 0.75f, 1);

}

// ...其他方法

}

```

## 4.2 线程安全缓存和哈希表

### 4.2.1 Caffeine

Caffeine是一个高性能的线程安全缓存库,它提供了以下特性:

- **高吞吐量:**Caffeine使用分段锁和异步加载来提高缓存的吞吐量。

- **低延迟:**Caffeine使用本地缓存和热点数据预热来降低缓存的延迟。

- **可定制性:**Caffeine允许用户自定义缓存的大小、过期策略和加载策略。

Caffeine的内部实现如下:

```java

public class Caffeine<K, V> {

// 缓存容量

private final int maximumSize;

// 过期时间

private final long expireAfterWriteNanos;

// 加载策略

private final CacheLoader<? super K, V> cacheLoader;

// 构造函数

public Caffeine(int maximumSize, long expireAfterWriteNanos, CacheLoader<? super K, V> cacheLoader) {

this.maximumSize = maximumSize;

this.expireAfterWriteNanos = expireAfterWriteNanos;

this.cacheLoader = cacheLoader;

}

// ...其他方法

}

```

### 4.2.2 Guava Cache

Guava Cache是一个线程安全的缓存库,它提供了以下特性:

- **一致性:**Guava Cache使用写时复制机制来确保缓存的一致性。

- **并发性:**Guava Cache使用锁分段和CAS操作来实现并发性。

- **统计信息:**Guava Cache提供详细的统计信息,如命中率、未命中率和加载时间。

Guava Cache的内部实现如下:

```java

public class Cache<K, V> {

// 缓存容量

private final int maximumSize;

// 过期时间

private final long expireAfterWriteNanos;

// 加载策略

private final CacheLoader<? super K, V> cacheLoader;

// 构造函数

public Cache(int maximumSize, long expireAfterWriteNanos, CacheLoader<? super K, V> cacheLoader) {

this.maximumSize = maximumSize;

this.expireAfterWriteNanos = expireAfterWriteNanos;

this.cacheLoader = cacheLoader;

}

// ...其他方法

}

```

# 5. 线程安全数据结构的性能优化

### 5.1 线程安全数据结构的性能影响

线程安全数据结构的实现不可避免地会带来一定的性能开销,主要体现在以下两个方面:

- **同步开销:**为了保证线程安全,线程安全数据结构通常需要使用同步机制,如锁或原子操作,这会引入额外的开销,导致性能下降。

- **锁争用:**当多个线程同时争用同一个锁时,会发生锁争用,导致线程阻塞,进一步降低性能。

### 5.2 线程安全数据结构的性能优化技巧

为了优化线程安全数据结构的性能,可以采用以下技巧:

- **选择合适的同步机制:**根据具体场景选择合适的同步机制,如读写锁、可重入锁或原子操作,可以减少同步开销。

- **避免不必要的同步:**只对需要同步的数据进行同步,避免对不需要同步的数据进行不必要的同步。

- **使用无锁数据结构:**在某些情况下,可以使用无锁数据结构,如 CAS 和队列,它们可以避免锁争用,提高性能。

**代码示例:**

```java

// 使用读写锁优化 ConcurrentHashMap 的性能

ConcurrentHashMap<String, Integer> map = new ConcurrentHashMap<>();

ReadWriteLock lock = map.newReadWriteLock();

// 读操作

int value = 0;

lock.readLock().lock();

try {

value = map.get("key");

} finally {

lock.readLock().unlock();

}

// 写操作

lock.writeLock().lock();

try {

map.put("key", value + 1);

} finally {

lock.writeLock().unlock();

}

```

**优化效果:**

通过使用读写锁,可以将读操作与写操作分开,减少锁争用,提高并发读写性能。

0

0