云计算安全架构设计:构建安全可靠云环境的权威指南

发布时间: 2024-08-20 01:57:00 阅读量: 57 订阅数: 27

云计算安全架构机制与模型评价

# 1. 云计算安全架构概述

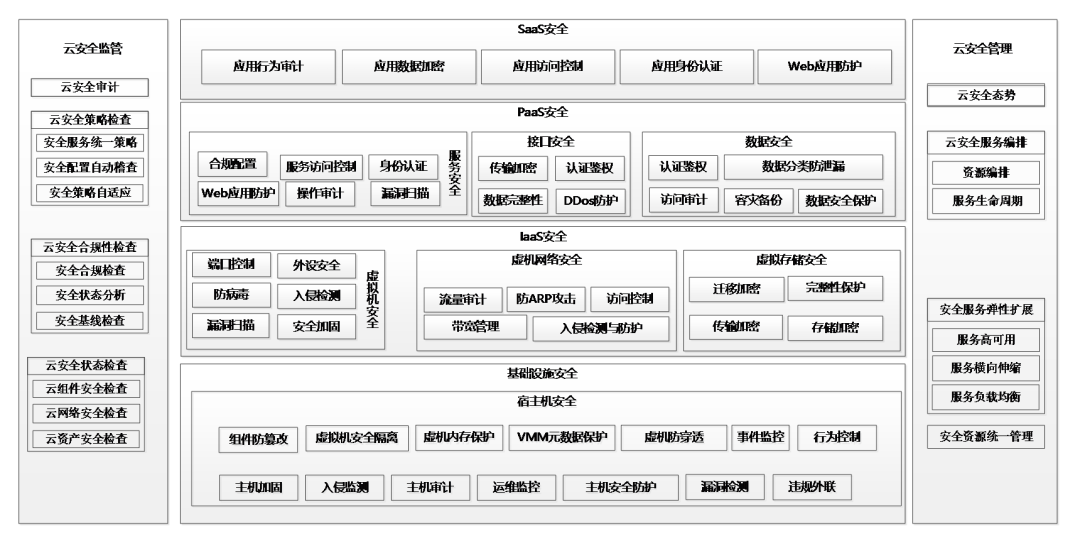

云计算安全架构是云计算环境中保护数据、应用程序和基础设施免受安全威胁的框架。它提供了全面的方法来管理云计算环境中的安全风险,包括身份和访问管理、数据安全、网络安全和合规性。

云计算安全架构基于零信任原则,该原则假设所有用户和设备都是不可信的,直到经过验证和授权。它还遵循最小权限原则,该原则规定用户和应用程序只能访问执行其任务所需的最小权限。最后,它采用分层防御原则,该原则创建多个安全层以保护云计算环境免受攻击。

# 2.1 云计算安全模型和威胁分析

### 2.1.1 云计算安全模型

云计算安全模型描述了云计算环境中安全性的概念和机制。它提供了对云计算安全架构中不同组件及其相互作用的理解。

**共享责任模型:**

云计算安全模型基于共享责任模型,其中云提供商和客户共同负责云环境的安全性。云提供商负责云基础设施的安全,而客户负责在其云环境中部署的应用程序和数据的安全。

**安全服务模型:**

云计算安全模型还包括安全服务模型,它定义了云提供商提供的不同类型的安全服务。这些服务包括:

- **基础设施即服务 (IaaS):** 提供底层基础设施,例如计算、存储和网络。

- **平台即服务 (PaaS):** 提供开发和部署应用程序的平台。

- **软件即服务 (SaaS):** 提供预先构建的应用程序,客户可以按需使用。

### 2.1.2 云计算安全威胁分析

云计算安全威胁分析涉及识别和评估云计算环境中潜在的威胁。它有助于确定云环境的弱点和漏洞,并制定相应的缓解措施。

**威胁类型:**

云计算环境面临的威胁包括:

- **数据泄露:** 未经授权访问或窃取敏感数据。

- **拒绝服务 (DoS) 攻击:** 使云服务或应用程序不可用。

- **恶意软件:** 损害云环境或窃取数据的软件。

- **网络钓鱼:** 欺骗用户提供敏感信息。

- **内部威胁:** 来自云环境内人员的恶意行为。

**威胁评估:**

威胁评估涉及以下步骤:

1. **识别威胁:** 确定可能影响云环境的潜在威胁。

2. **评估风险:** 分析每个威胁的可能性和影响。

3. **制定缓解措施:** 为每个威胁制定适当的缓解措施。

**代码块:**

```python

import boto3

# 创建一个 Amazon EC2 客户端

ec2 = boto3.client('ec2')

# 获取所有 EC2 实例的列表

instances = ec2.describe_instances()

# 遍历实例列表并打印实例 ID

for instance in instances['Reservations']:

print(instance['Instances'][0]['InstanceId'])

```

**逻辑分析:**

此代码块使用 boto3 Python 库与 Amazon EC2 API 交互。它获取所有 Amazon EC2 实例的列表,然后遍历列表并打印每个实例的实例 ID。

**参数说明:**

- `boto3.client('ec2')`:创建一个 Amazon EC2 客户端对象

0

0